Investigadores de ciberseguridad han descubierto una nueva familia de ransomware llamada 3AM. Los atacantes intentaron usarlo. como método de ataque alternativo durante la implementación fallida de LockBit.

3AM ransomware – La variante alternativa de LockBit

Según un informe reciente, Expertos en ciberseguridad han descubierto un nuevo tipo de ransomware conocido como 3 a.m.. Dado que este ransomware no se ha utilizado antes y su uso aún es limitado, Los expertos coinciden en que se trata de un malware relativamente nuevo.. Los atacantes utilizaron 3AM como respaldo para LockBit, ya que el intento de infectar a una víctima de LockBit fue bloqueado. A propósito, aunque el atacante instaló el ransomware en tres máquinas de la red de la organización, fue bloqueado en dos.

¿Qué es el ransomware LockBit??

En una palabra, LockBit es un tipo de ransomware que fue visto por primera vez en septiembre 2021. Es un ransomware modular, lo que significa que los atacantes pueden personalizarlo con diferentes componentes. Lo convierte en una herramienta versátil y poderosa para atacar a muchas víctimas.. LockBit cifra los archivos en la computadora de la víctima y luego exige el pago de un rescate para recuperar los archivos.. El monto del rescate suele ser $1 millones o más, basado en la víctima.

Además de exigir el pago, LockBit amenaza vender los datos de la víctima en la Dark web si no se paga el rescate. LockBit se ha utilizado para atacar a varias organizaciones, incluidos los proveedores de atención médica, agencias gubernamentales, y empresas, causando perturbaciones importantes en algunos casos. De hecho, ¿Es una de las bandas de ransomware predominantes activas en 2023. Después del cierre de Conti, rápidamente ganó la cuota de mercado desocupada, y se convirtió #1 amenaza para las empresas.

3Descripción general del ransomware AM

3AM está escrito en Rust, y una vez infectado, intenta detener varios servicios en la computadora infectada antes de comenzar a cifrar. Los atacantes también usar ataque de cobalto para intentar escalar privilegios y luego numerar otros servidores para un mayor movimiento horizontal. Los atacantes también crearon un nuevo usuario para guardar y transferir los archivos de la víctima a su servidor FTP.

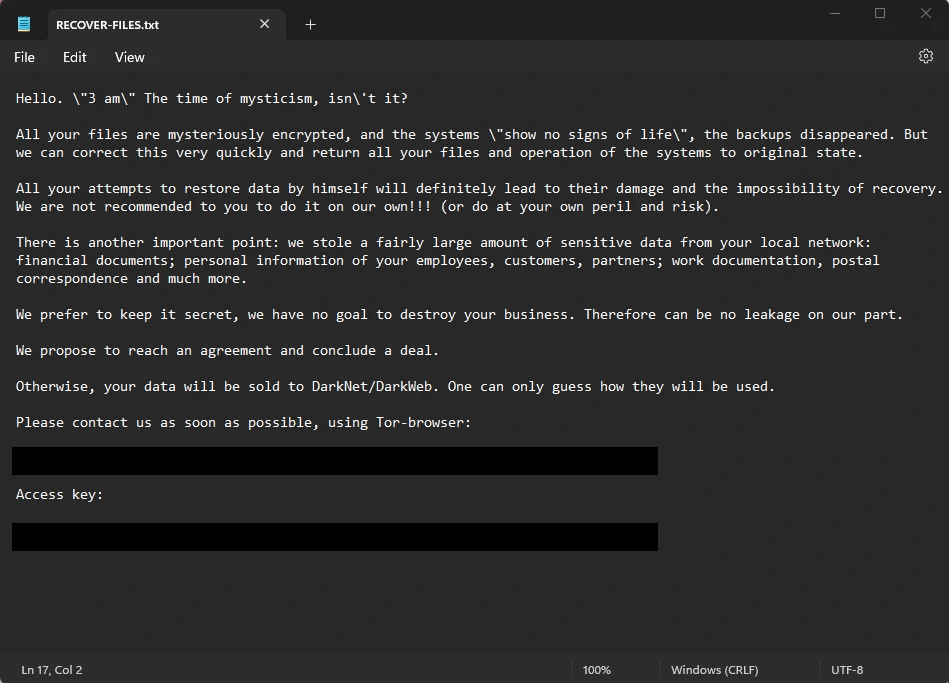

Luego, el programa escanea todo el disco., cifra archivos que coinciden con los criterios predefinidos, y borra los archivos originales. Por último, los archivos cifrados tienen la extensión *.tres de la mañana. Además, el malware intenta eliminar instantáneas de volúmenes. En cada carpeta con archivos cifrados, el programa deja un archivo de texto llamado «RECUPERAR-ARCHIVOS.txt,» una nota de rescate.

Aunque es frecuente la aparición de nuevas familias de programas ransomware, la mayoría de ellos nunca ganan popularidad significativa, y algunos desaparecen igual de rápido. Sin embargo, ya que un afiliado de LockBit utilizó las 3 a. m. como alternativa, Los expertos sugieren que puede ser de interés para los atacantes y podría volver a verse en el futuro..

Cómo protegerse contra el ransomware?

El ransomware es una grave amenaza para empresas de todos los tamaños. Desgraciadamente, no existe una protección definitiva contra ello. Sin embargo, Hay medidas preventivas que las organizaciones pueden tomar para mitigar el riesgo.:

- Mantenga su software actualizado. Las actualizaciones de software incluyen parches de seguridad esenciales que protegen contra ataques de ransomware. La mayoría de los programas de software tienen una opción para actualizaciones automáticas.. Esto garantizará que su software esté siempre actualizado con los últimos parches de seguridad..

- Haga una copia de seguridad de sus datos periódicamente. La mejor manera de proteger los datos es una copia de seguridad fuera de línea de los datos almacenados en los discos duros.. Una copia de seguridad sin conexión es una copia de seguridad ubicada en un dispositivo no conectado a su computadora o red.. Esto significa que el ransomware no puede cifrar los archivos de copia de seguridad., para que puedas restaurarlos sin pagar el rescate.

- Las soluciones de respaldo basadas en la nube serán superiores a las clásicas. Este método también puede proteger los datos del cifrado como alternativa a la forma tradicional de almacenar copias de seguridad de datos.. También facilita la restauración de sus datos si están cifrados por ransomware.

- Educa a tus empleados. No es ningún secreto que el eslabón más débil de la línea de defensa es el factor humano.. Es fundamental educar a los empleados sobre los conceptos básicos de la ciberhigiene y realizar capacitación práctica para identificar señales de alerta.. Por ejemplo, puede mostrarles ejemplos de correos electrónicos de phishing y pedirles que determinen qué les pasa..

- Utilice un proveedor de servicios de seguridad administrado. Un MSSP puede ayudarle a implementar y mantener medidas de seguridad para proteger su empresa de ataques de ransomware.. Además, puede liberar a su personal interno de TI para que se centre en sus tareas y tenga la confianza de que los expertos se encargan de su seguridad..

Además de lo anterior, Existen algunas recomendaciones universales para ayudar a prevenir una infección de ransomware.. Éstas incluyen usando contraseñas seguras, autenticación multifactor, y un cortafuegos.