Los investigadores han identificado un nuevo grupo de hackers respaldado por el estado en Corea del Norte. El grupo en cuestión es el grupo de hackers norcoreano APT43., que ha apuntado organizaciones gubernamentales en europa, los Estados Unidos, Corea del Sur, y japon durante los últimos cinco años.

¿Qué es APT43??

APT43 (a veces llamado "Kimsuky") es un grupo norcoreano que se volvió activo en 2018. Se considera uno de los más estrechamente vinculados a los objetivos personales y geopolíticos del dictador Kim Jong-un y su élite gobernante.. El enfoque principal del grupo es la recopilación de datos estratégicos.. Se trata principalmente de política exterior y cuestiones relacionadas con su programa de armas nucleares.. Según los investigadores’ informe, APT43 apunta a la educación, político, y servicios empresariales en Europa, los Estados Unidos, Corea del Sur, y japon. Además, Están especialmente interesados en los centros de investigación que se ocupan de la política geopolítica y atómica.. Sin embargo, entre octubre 2020 y octubre 2021, ha habido casos en el que la industria sanitaria y las empresas farmacéuticas han sido atacadas.

Métodos de ataque

A diferencia de sus otras contrapartes, APT43 no tiende a depender de técnicas técnicas sofisticadas, días cero, y otras técnicas avanzadas de intrusión. En cambio, ellos usan old, time-tested methods based on phishing e ingeniería social agresiva para acercarse a sus objetivos. Por ejemplo, pueden posar como periodistas o investigadores. Más a menudo, sin embargo, envían correos electrónicos dirigidos que contienen enlaces a sitios web que se hacen pasar por legítimos. Estos sitios web tienen páginas de inicio de sesión falsas donde la víctima ingresa sus credenciales, y son enviados a los atacantes. Al obtener estas credenciales, APT43 puede iniciar sesión en la cuenta de la víctima para recopilar de forma independiente información de interés. Además, La lista de contactos de la víctima es emocionante., ya que facilita spear phishing attacks.

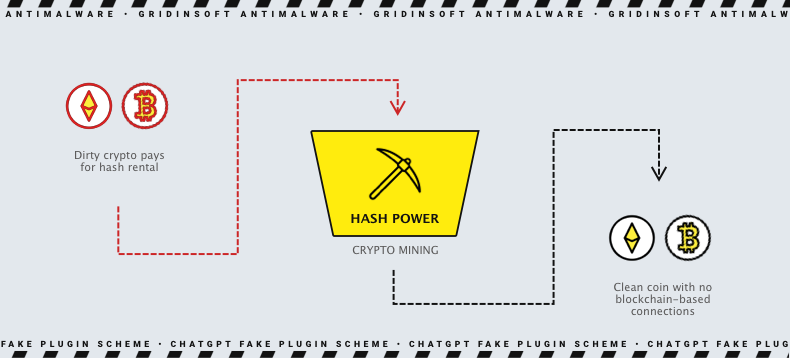

APT43 utiliza dinero criptográfico sucio

Como se indicó anteriormente, la ideología de APT43 son los intereses del régimen norcoreano. Sin embargo, el gobierno no los financia, obligándolos a piratear y robar para cumplir su misión "principal". De este modo, Los ciberdelincuentes roban carteras de criptomonedas de sus víctimas y luego las usan. Servicios de alquiler de hash y minería en la nube. para blanquear la creación de nuevas criptomonedas puras. Estos fondos luego se utilizan Comprar infraestructura y herramientas adicionales para respaldar las operaciones de piratería..

Hackers norcoreanos

Actividades de piratería en Corea del Norte ir de la mano con agencias gubernamentales. Por ejemplo, Las actividades de APT43 supuestamente se alinean con la Oficina General de Reconocimiento, La agencia de inteligencia exterior de Corea del Norte. Además, Corea del Norte ha sido acusada de ciberataques contra varios objetivos, incluidas instituciones financieras e intercambios de criptomonedas. Uno de los grupos más notorios vinculados a Corea del Norte es el Grupo Lazarus.. El grupo ha sido culpado de muchos ciberataques importantes., including the WannaCry ataque en mayo 2017. Fue uno de los ciberataques más significativos de la historia., infectando los ordenadores de más de 200,000 organizaciones en 150 países. Aunque las autoridades norcoreanas han negado cualquier conexión con el ataque WannaCry, Muchos expertos creen que los piratas informáticos norcoreanos estuvieron detrás del ataque..

Es peligroso?

Aunque APT43 no explota vulnerabilidades críticas desconocidas en los sistemas, El grupo colabora con varios grupos de hackers apoyados por el estado en Corea del Norte.. Además, aunque APT43 utiliza herramientas disponibles públicamente como «rata fantasma,» «CuásarRAT,» y «Listo,» tiene su propio conjunto de malware personalizado que nadie más usa. Estos incluyen el «Lápiz abajo,» «Pluma abajo,» «Venombita,» y «Eclosión de los huevos» descargadores, el «Cabaña de madera» y «tardío» («bebétiburón») herramientas, y el «Verdugo» Puerta trasera. Además, Los investigadores creen que APT43 apoyará los esfuerzos de espionaje a través del delito cibernético en el aparato cibernético del régimen..