La caja de herramientas de los especialistas en ciberseguridad en las empresas no se compone únicamente de herramientas de seguridad. Para imitar a los intrusos, Se aplican utilizando herramientas como IP Stressers.. Estas herramientas crean un entorno y circunstancias similares al ataque real.. También es una contraparte maligna de los factores estresantes de la propiedad intelectual. – Arrancadores DDoS. Pero, como trabajan? vamos… Seguir leyendo Arrancadores DDoS & Factor estresante de propiedad intelectual

Autor: Stephanie Adlam

Escribo sobre cómo hacer que tu navegación por Internet sea cómoda y segura. Vale la pena formar parte del mundo digital moderno y quiero mostrarte cómo hacerlo correctamente.

Cómo prevenir la suplantación de correo electrónico en 2022

Email Spoofing Email spoofing or spoofing email is the forgery of the sender’s email addresses. La dirección especificada en la cadena del remitente suele ser falsa; si envías una respuesta a esta dirección, es probable que provenga de un tercero. The purpose of this scam is precisely to deceive the user and not… Seguir leyendo Cómo prevenir la suplantación de correo electrónico en 2022

SASE frente a confianza cero – ¿Qué es mejor??

A medida que la tecnología evoluciona, Los piratas informáticos se vuelven cada vez más sofisticados., El trabajo remoto se ha convertido en algo común en los últimos años., y la seguridad de los datos y la infraestructura se ha convertido en un tema candente. Los equipos de ciberseguridad deben proteger diariamente muchos más puntos finales y un área más amplia con trabajadores remotos. De este modo, many groups are changing their processes and technologies to adopt a… Seguir leyendo SASE frente a confianza cero – ¿Qué es mejor??

5 Errores de seguridad que estás cometiendo en las redes sociales

Liderar la vida digital en diversas plataformas de redes sociales a veces puede ser una tarea desafiante. Y los desafíos provienen no sólo de los esfuerzos por mantener una identidad digital presentable.. También se trata de garantizar que se atienda adecuadamente el bienestar de su seguridad cibernética.. Las redes sociales se han convertido en un fenómeno importante en el mundo actual.. They allow… Seguir leyendo 5 Errores de seguridad que estás cometiendo en las redes sociales

Ataques DDoS: 6 Métodos probados y probados Cómo prevenirlo

Ataques DDoS: 6 Tried-and-Tested Methods How to Prevent It Before considering how to prevent DDoS attacks, Primero consideramos esta definición.. Porque sin entender lo que está en juego, Será difícil para nosotros tomar medidas.. The DDoS attack is a cyberattack «negación de servicio» that aims to harm the user and make the… Seguir leyendo Ataques DDoS: 6 Métodos probados y probados Cómo prevenirlo

100% Uso del disco Windows 10: Cómo solucionar el problema del disco

100% disk usage is a widespread problem among Windows users that has several possible origins. Tener tu disco 100% cargado no es saludable y genera problemas de uso de la PC. Averigüemos qué causa el problema. 100 uso del disco Windows 10 y solucionarlo paso a paso. ¿Por qué mi disco está en 100? High disk load is a problem… Seguir leyendo 100% Uso del disco Windows 10: Cómo solucionar el problema del disco

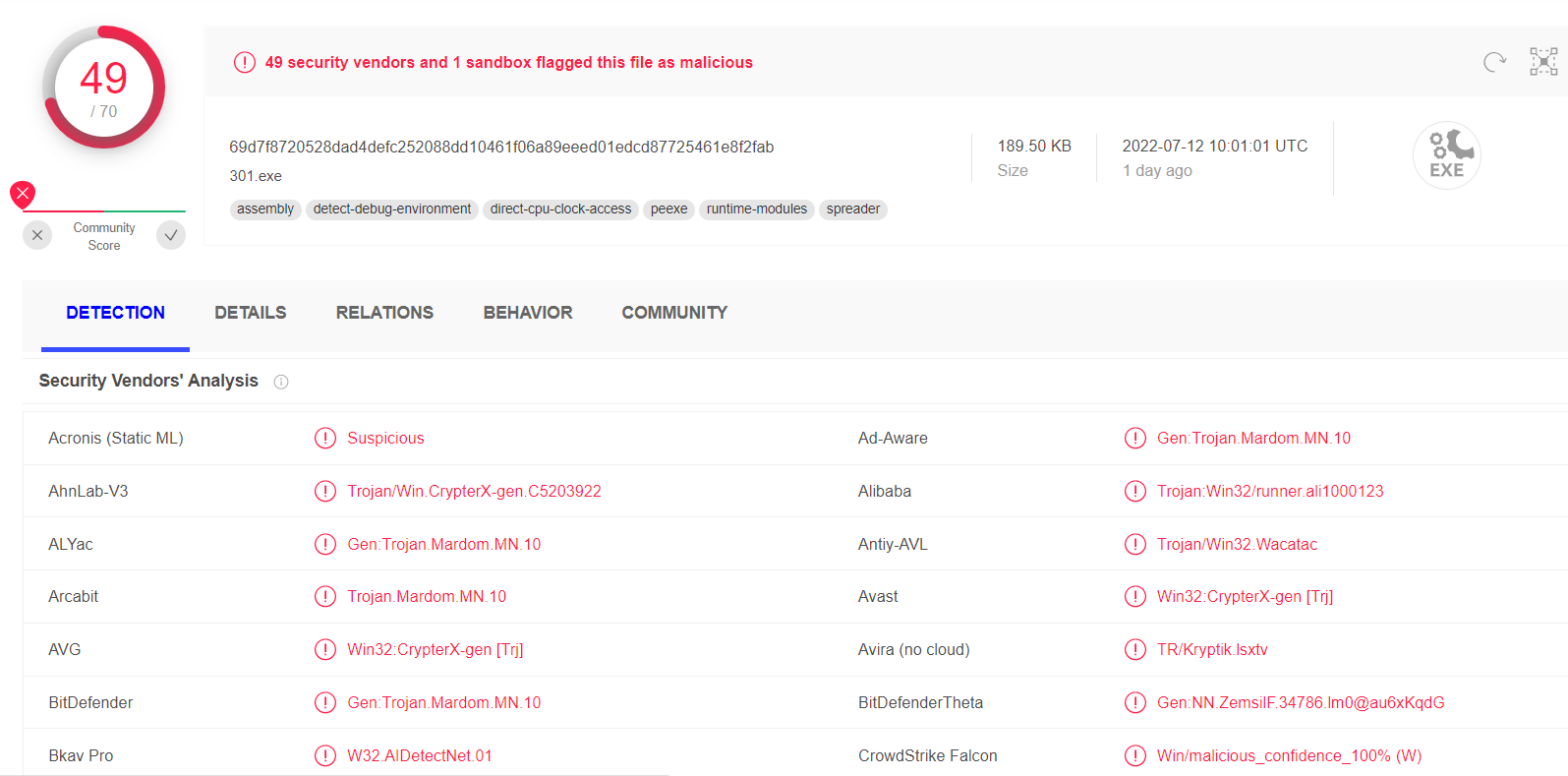

Ataques de ransomware U2K, Miles de víctimas

ransomware U2K, probablemente la estrella en ascenso en el campo del ransomware, apareció en julio 10, 2022. Infectó instantáneamente a una gran cantidad de usuarios y sigue propagándose., a pesar de las alarmas masivas en el ciberespacio. ransomware U2K (Archivos U2K cifrados) – qué sucedió? Numerosos analistas informan a los analistas sobre la nueva variante de ransomware que pisotea los dispositivos de los usuarios.. Él… Seguir leyendo Ataques de ransomware U2K, Miles de víctimas

La guía esencial sobre virus informáticos

Computer viruses can steal and facilitate the dissemination of your confidential information, y reducir el rendimiento de su computadora y cualquier otra amenaza. Para entender qué son los virus y cómo deshacerse de ellos., te dimos una pequeña idea de este tema. Qué es un virus de computadora? The computer virus is a piece of code… Seguir leyendo La guía esencial sobre virus informáticos

Cómo ocultar direcciones IP

How To Hide IP Address in Few Steps In this article, Veremos algunas de las formas más efectivas de ocultar su dirección IP.. You may be wondering why you’re hiding this obscure IP address. Simple, Esta posición le permite a su ISP o hacker conocer sus actividades en línea., así como para… Seguir leyendo Cómo ocultar direcciones IP

Bandai Namco hackeado, Reclamaciones del Grupo ALPHV

Los lunes, Junio 11, 2022, apareció la información sobre el ciberataque a la editorial de videojuegos Bandai Namco. Según se informa, Un grupo novato de cibercrimen, BlackCat/ALPHV, cifró los archivos de la empresa y filtró sus datos., como dice el informe en su página de filtración de Darknet. Ataque de ransomware a Bandai Namco El estudio de juegos japonés supuestamente fue atacado por ALPHV… Seguir leyendo Bandai Namco hackeado, Reclamaciones del Grupo ALPHV