In June this year, researchers from Check Point discovered a number of dangerous vulnerabilities that opened for attacks the Amazon Alexa virtual assistant and its users. The problem was in CORS and XSS bugs, which affected several Amazon subdomains, and in configuration issues. By exploiting these bugs, attackers could gain access to personal data (nombres de usuario,… Seguir leyendo Las vulnerabilidades en Amazon Alexa abrieron el acceso a los datos de los usuarios a personas externas

Autor: Vladimir Krasnogolovy

Vladimir es un especialista técnico al que le encanta dar consejos y sugerencias cualificados sobre los productos de GridinSoft. Está disponible las 24 horas del día, los 7 días de la semana para ayudarte con cualquier pregunta relacionada con la seguridad en Internet.

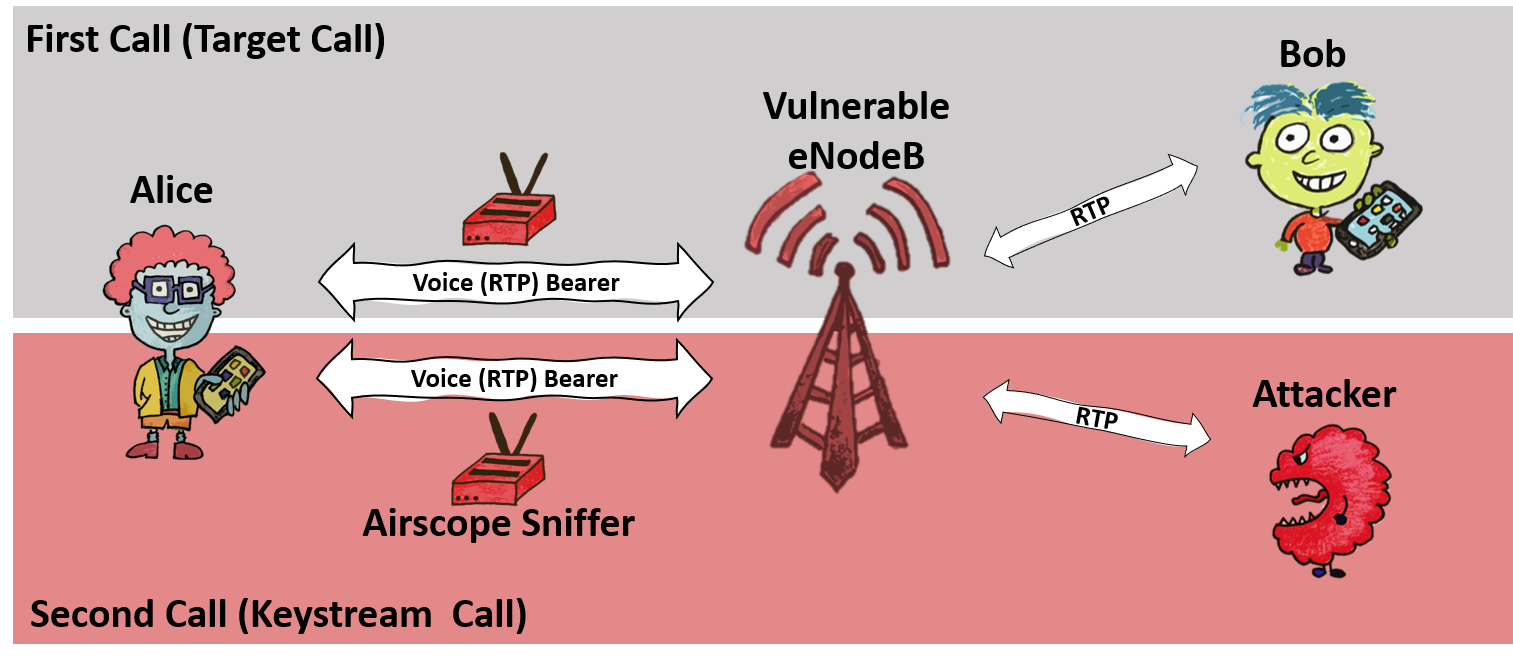

ReVoLTE attack allows overhearing other people’s conversations in LTE networks

Experts from the Ruhr University and New York University in Abu Dhabi have published information about the ReVoLTE attack, which allows decrypting and overhearing other people’s conversations on LTE networks. This attack already has its own website, and at the Usenix conference researchers demonstrated a video presentation of their report. I’d like to note that… Seguir leyendo ReVoLTE attack allows overhearing other people’s conversations in LTE networks

La reducción de Mozilla afecta a los profesionales de la seguridad

A principios de esta semana, Mozilla fired 250 empleados, y otro 60 employees moved to other teams. The media reports that Mozilla’s downsizing has seriously affected security professionals. Mozilla head and Mozilla Foundation CEO Mitchell Baker said the organization is forced to rethink its plans and adapt to the new realities that have changed greatly after COVID-19,… Seguir leyendo La reducción de Mozilla afecta a los profesionales de la seguridad

Citrix espera ataques a nuevos problemas en XenMobile

Citrix engineers released a number of Citrix Endpoint Management patches this week. Citrix expects attacks on XenMobile Server corporate mobile device management systems. These issues give an attacker the ability to gain administrative privileges on vulnerable systems. The severity of the encountered issues, which received CVE IDs CVE-2020-8208, CVE-2020-8209, CVE-2020-8210, CVE-2020-8211, and CVE-2020-8212, differs depending… Seguir leyendo Citrix espera ataques a nuevos problemas en XenMobile

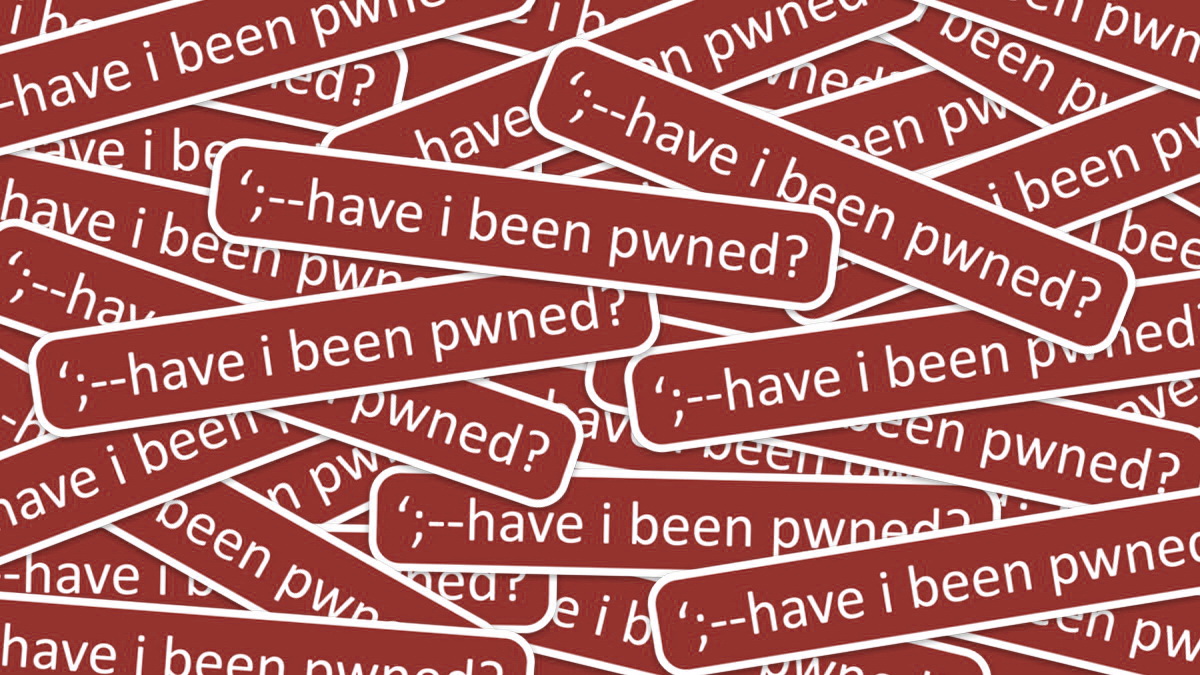

HIBP (¿Me han engañado??) El agregador de fugas abre el código fuente.

Fundador de ¿Me han engañado?? (HIBP) Troy Hunt anunció que después de una serie de intentos fallidos de vender el proyecto, about which he talked this spring, decidió abrir el código fuente. Déjame recordarte que HIBP, fundado en 2013, es un servicio para verificar credenciales de compromiso. Collecting information about various… Seguir leyendo HIBP (¿Me han engañado??) El agregador de fugas abre el código fuente.

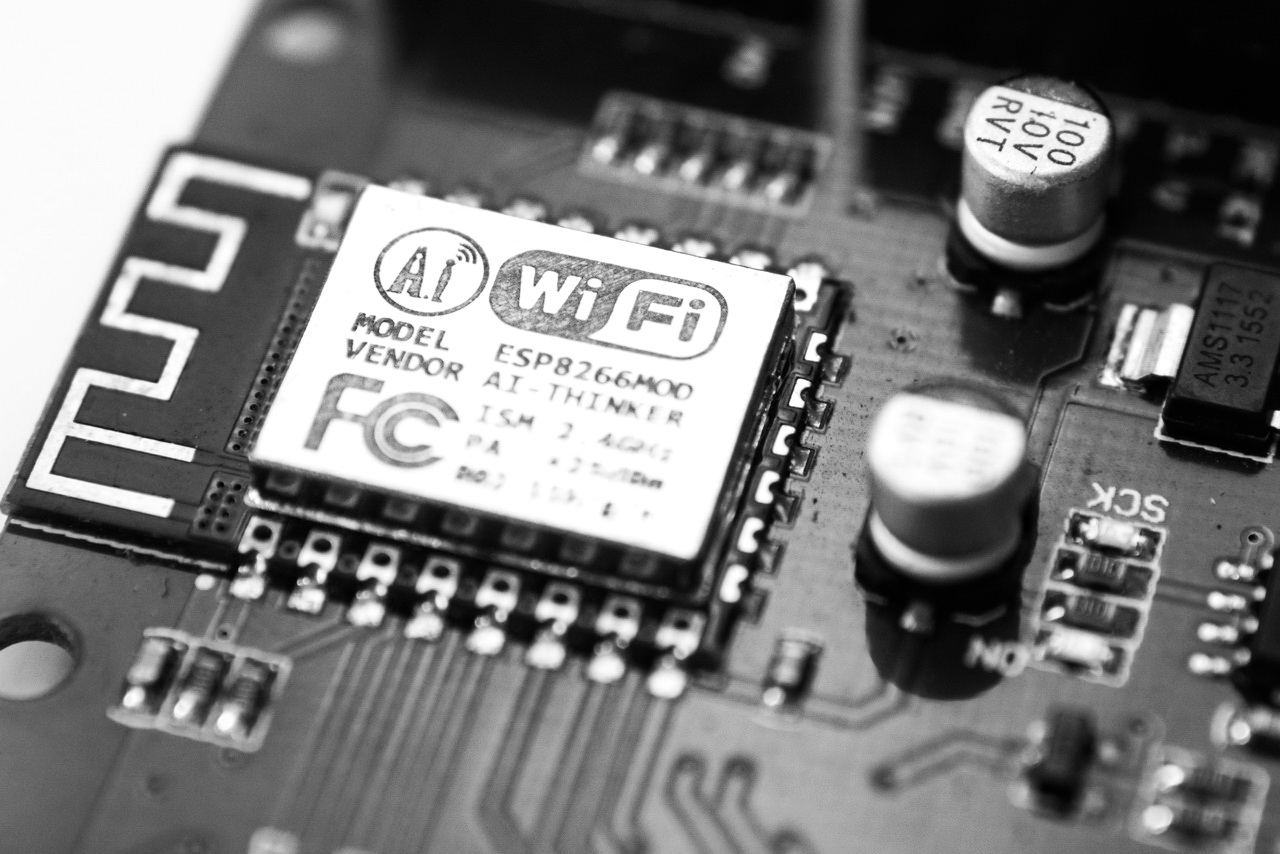

El problema de Kr00k amenaza a los dispositivos con chips Wi-Fi de Qualcomm y MediaTek

A comienzos de 2020, Los expertos de ESET hablaron sobre la vulnerabilidad Kr00k (CVE-2019-15126), que se puede utilizar para interceptar y descifrar Wi-Fi (WPA2) tráfico. Luego se informó que cualquier dispositivo que utilice las soluciones de Cypress Semiconductor y Broadcom, desde computadoras portátiles y teléfonos inteligentes hasta enrutadores y dispositivos IoT, son susceptibles a este problema. Now there is information… Seguir leyendo El problema de Kr00k amenaza a los dispositivos con chips Wi-Fi de Qualcomm y MediaTek

Intel investiga la fuga de datos: 20 GB de códigos fuente y documentos

Swiss programmer Till Kottmann has been studying various dumps in the public domain for a long time and it looks like he found something interesting, so now the IT giant Intel is investigating the data leak. Till Kottmann collects accidentally dumped data from large technological companies, information from which leaks through misconfigured repositories, cloud servers… Seguir leyendo Intel investiga la fuga de datos: 20 GB de códigos fuente y documentos

Las autoridades estadounidenses ofrecieron $10000000 para obtener información sobre los ciberataques previstos para las elecciones

Menos que 100 days are left before the start of the US presidential elections, and the US authorities have announced that they are ready to pay $10 000 000 for any information about people working for foreign governments and preparing cyberattacks for the upcoming elections. A saber, they try to protect employees of the US election… Seguir leyendo Las autoridades estadounidenses ofrecieron $10000000 para obtener información sobre los ciberataques previstos para las elecciones

295 Las extensiones de Chrome inyectaron anuncios en los resultados de búsqueda

Los analistas de AdGuard han identificado 295 malicious extensions in the Chrome Web Store that have been installed over 80,000,000 veces. Estas extensiones del navegador Chrome inyectaron anuncios en los resultados de búsqueda de Google y Bing. La mayoría de las extensiones peligrosas se enmascaraban como bloqueadores de publicidad y se encontraban fácilmente mediante consultas como adblock., adguardar, ubloquear, bloqueador de anuncios, y… Seguir leyendo 295 Las extensiones de Chrome inyectaron anuncios en los resultados de búsqueda

Google: 11 0-vulnerabilidades diarias identificadas en la primera mitad de 2020

Los expertos de Google Project Zero estiman que 11 0-vulnerabilidades del día, actively exploited by hackers, were identified in the first half of 2020. The current number of 0-day problems indicates that, más probable, that overall this year will be identified the same number of zero-day vulnerabilities, as in 2019 (20). The link above leads to the company’s… Seguir leyendo Google: 11 0-vulnerabilidades diarias identificadas en la primera mitad de 2020