Los investigadores de vulnerabilidad encontraron aproximadamente 700 subdominios problemáticos de Microsoft y capturó uno de ellos para demostración. Michel Gaschet, un especialista en seguridad de la información, reported about the problem back in February, y ha estado informando a Microsoft sobre sus numerosos subdominios vulnerables durante muchos años. “La empresa tiene miles de subdominios a su disposición., many of which can be… Seguir leyendo Los investigadores encontraron alrededor 700 subdominios problemáticos de Microsoft

Autor: Vladimir Krasnogolovy

Vladimir es un especialista técnico al que le encanta dar consejos y sugerencias cualificados sobre los productos de GridinSoft. Está disponible las 24 horas del día, los 7 días de la semana para ayudarte con cualquier pregunta relacionada con la seguridad en Internet.

La extensión maliciosa Ledger Live para Chrome roba datos de la billetera Ledger

Harry Denley, El director de seguridad de MyCrypto descubrió la extensión maliciosa Ledger Live para Chrome, que se anuncia activamente en Google y roba datos de la billetera Ledger. It masks itself as a real Ledger Live tool intended for users of Ledger hardware wallets and their mobile or desktop devices. "La extensión no tiene permisos de navegador. It only… Seguir leyendo La extensión maliciosa Ledger Live para Chrome roba datos de la billetera Ledger

La aplicación china de detección de coronavirus transmite datos a la policía

El mes pasado, Las autoridades chinas lanzaron la aplicación de detección de coronavirus del Código Sanitario Alipay, que permitió a los usuarios comprobar si es necesario guardar cuarentena por contacto con personas infectadas con coronavirus. Según el New York Times, resultó que la aplicación también transmite estos datos a la policía. Mientras China alienta a la gente a regresar… Seguir leyendo La aplicación china de detección de coronavirus transmite datos a la policía

Un ciberataque con uso de ransomware obligó a Epiq Global a cerrar sus sistemas

Epiq Global, una gran firma de abogados internacional, ha sido víctima de un ciberataque con el uso de ransomware. La empresa ha cerrado sistemas en 80 de sus oficinas en todo el mundo. Según el comunicado de Epiq Global, que asesora a los bancos, Grandes organizaciones de crédito y gobiernos de diferentes países., the incident took place… Seguir leyendo Un ciberataque con uso de ransomware obligó a Epiq Global a cerrar sus sistemas

Una vulnerabilidad en el protocolo OAuth permite hackear cualquier cuenta de Facebook

La vulnerabilidad está contenida en la función de inicio de sesión de Facebook., que utiliza OAuth 2.0 protocolo de autorización. Security researcher Amol Baikar discovered a critical vulnerability in the Facebook social network OAuth authorization protocol. La vulnerabilidad ha existido durante aproximadamente 10 años, y su explotación permite a los atacantes hackear cualquier cuenta de Facebook. The problem is contained in… Seguir leyendo Una vulnerabilidad en el protocolo OAuth permite hackear cualquier cuenta de Facebook

Los piratas informáticos escanean la red en busca de servidores Microsoft Exchange vulnerables

Los expertos en seguridad de la información advierten que los piratas informáticos ya están escaneando la red en busca de servidores Microsoft Exchange que sean vulnerables a CVE-2020-0688, which Microsoft developers fixed two weeks ago. El problema está relacionado con el funcionamiento del Panel de control de Exchange. (ECP) componente y la incapacidad de Microsoft Exchange para crear claves criptográficas únicas durante la instalación. “The… Seguir leyendo Los piratas informáticos escanean la red en busca de servidores Microsoft Exchange vulnerables

La vulnerabilidad de los chips Wi-Fi Kr00k afecta a más de mil millones de dispositivos

en la RSA 2020 conferencia, Especialistas de ESET hablaron sobre la nueva vulnerabilidad Kr00k (CVE-2019-15126) que se puede utilizar para interceptar y descifrar el tráfico Wi-Fi (WPA2). Los investigadores creen que la vulnerabilidad Kr00k en los chips Wi-Fi afecta a más de mil millones de dispositivos. Este problema afecta a cualquier dispositivo que utilice las soluciones de Cypress Semiconductor y Broadcom, from laptops… Seguir leyendo La vulnerabilidad de los chips Wi-Fi Kr00k afecta a más de mil millones de dispositivos

Casi tres cuartas partes de los sitios de phishing modernos utilizan SSL

Anti-Phishing Working Group (APWG) experts in their new report on this cyber threat analyzed modern phishing techniques. They found out that almost three quarters of modern phishing sites use SSL protection. From October to December 2019, the number of recorded phishing sites decreased compared to the summer period. En total, researchers identified 162,155 malicious resources.… Seguir leyendo Casi tres cuartas partes de los sitios de phishing modernos utilizan SSL

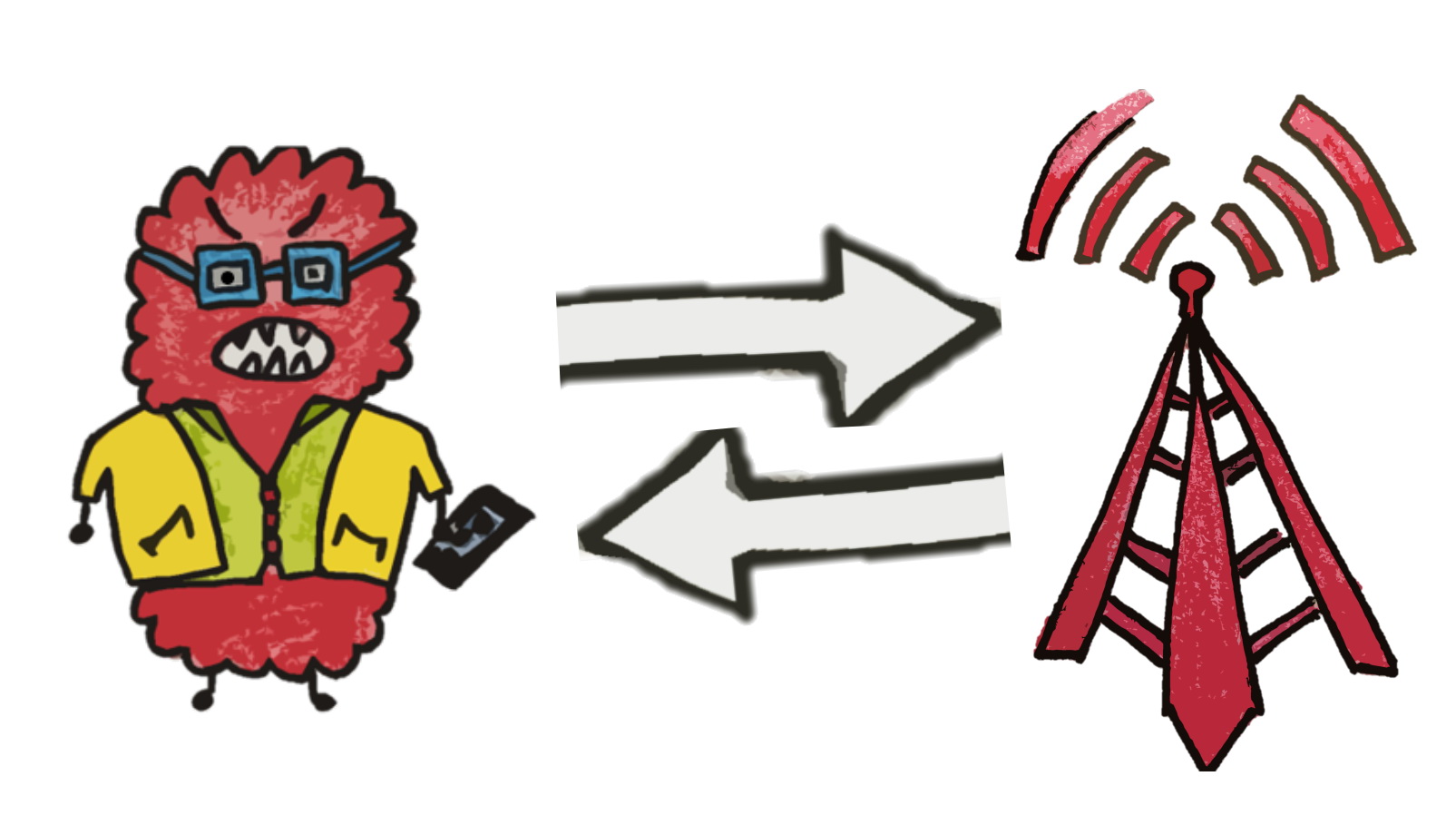

La vulnerabilidad IMP4GT en LTE amenaza a casi todos los teléfonos inteligentes modernos

Experts from Ruhr University reported an IMP4GT (Ataques de suplantación de identidad en redes 4G) problema. Los dispositivos modernos habilitados para LTE son vulnerables a IMP4GT, por lo tanto, amenaza a casi todos los teléfonos inteligentes, tabletas, y dispositivos IoT. Un error permite simular la red del operador de otro usuario, which means an attacker will be able to issue paid subscriptions at the expense of other people… Seguir leyendo La vulnerabilidad IMP4GT en LTE amenaza a casi todos los teléfonos inteligentes modernos

La búsqueda de Google indexa los grupos privados de WhatsApp

El buscador de Google indexa las invitaciones a grupos de WhatsApp (incluyendo enlaces a grupos privados), lo que los hace visibles y accesibles para cualquier usuario que quiera unirse al grupo. El periodista Jordan Wildon llamó la atención sobre el problema.. Descubrió que la función “Enlace de invitación a grupo” de WhatsApp permite a Google indexar estos grupos., poniéndolos a disposición… Seguir leyendo La búsqueda de Google indexa los grupos privados de WhatsApp