Los investigadores de SRLabs publicaron un descifrador gratuito para el ransomware BlackBasta. Descubrieron la vulnerabilidad en la forma en que el malware maneja el proceso de cifrado y encontraron la manera de recuperar la clave de cifrado y recuperar los archivos.. El descifrador se llama Black Basta Buster y está disponible de forma gratuita en la página de GitHub de los desarrolladores..

Black Basta Decryptor disponible para el público

Llegar tarde a 2 días, SRLabs hizo un increíble regalo de Año Nuevo a bastantes empresas atacado por el ransomware Black Basta. En enero 2, 2024, analistas publicados la utilidad llamada Black Basta Buster en su GitHub, con la explicación de cómo funciona esto. Sin embargo, las limitaciones están aquí también: el descifrado no está garantizado; no todos los archivos se pueden descifrar; no todas las versiones del ransomware son compatibles.

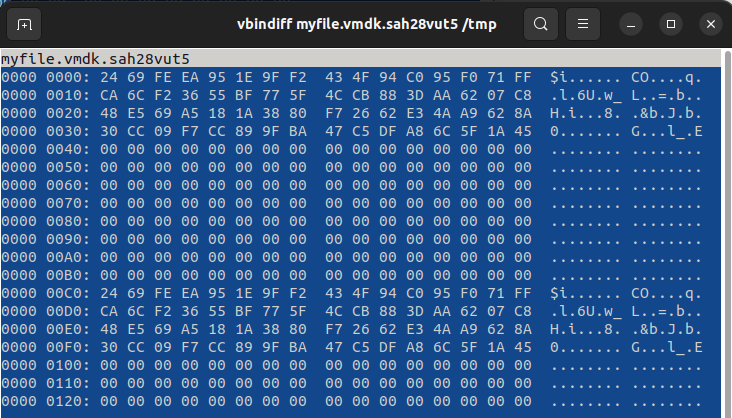

Así que, a los detalles. Como dice SRLabs en la descripción de la utilidad., La clave a la que se refiere es el error en el avance de la clave XOR.. Eso lleva al uso de la misma clave de 64 bits para la totalidad de un archivo.. Al analizar el archivo, particularmente las secciones llenas de ceros, es posible recuperar la clave y luego usarla para descifrar el archivo. El procedimiento debe repetirse para cada archivo..

Aunque, como he mencionado, el descifrado tiene sus limitaciones y “circunstancias recomendadas”. Dicho error de avance clave no ocurre en la primera 5000 bytes del archivo cifrado, lo que significa que los archivos que son más pequeños están fuera de la red de la herramienta. Los desarrolladores también señalan que se alcanza el rendimiento máximo cuando se trabaja con archivos en un disco de máquina virtual. Debido a la forma específica en que opera el ransomware, Es mucho más probable que los archivos VM se cifren con el error antes mencionado.

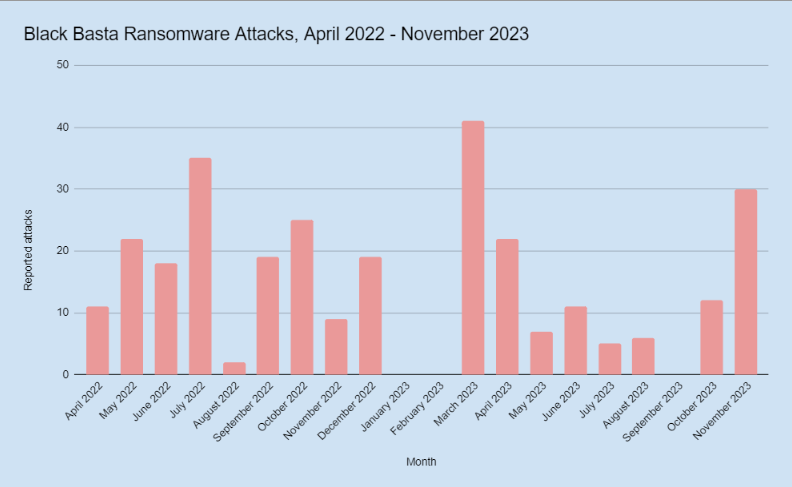

Otra limitación es la fecha del ataque.. Black Basta supuestamente usó el cifrador defectuoso desde noviembre 2022 hasta diciembre 2023. Más probable, la pandilla solucionará el problema y el descifrador no funcionará para futuros ataques.

¿Es ese el final de Black Basta??

Más probable, No lo es. La infame pandilla que surgió en primavera 2022 se rumorea to be the ancestor of Conti ransomware, un infame actor de amenazas que cesó su actividad un mes antes de la aparición de Black Basta. Por lo tanto, Sus piratas informáticos tienen la experiencia suficiente para encontrar y solucionar la falla en cuestión de días.. El importe de los rescates pagados desde noviembre 2022 hacer que esté completamente bien que pierdan algunos de los ingresos potenciales.

Hubo bastantes casos en los que los investigadores elaboró un descifrador para una familia de ransomware que se está ejecutando actualmente. Lockbit es uno de los más famosos., aunque también había herramientas for Akira y el ransomware BlackByte. Como 2 fuera de 3 todavía están corriendo, es obvio que tal situación no es más que un inconveniente menor.

Cómo protegerse contra ataques de ransomware?

El ransomware se ha convertido en una gran amenaza tanto para usuarios domésticos como para corporaciones en los últimos 7 años. Además, la evolución de sus prácticas y tácticas hace que la creación de una protección integral sea un proceso largo y problemático. Sin embargo, Hay varios consejos que harán que la posibilidad de un ataque de ransomware sea mucho menor..

Cuidado con los mensajes de correo electrónico. Email spam is a primary spreading vector para muchos tipos de malware, no sólo ransomware. Revisando el remitente y el archivo/enlace adjunto, puedes evitar infectarte.

Instale las últimas actualizaciones de software y firmware. Explotación de vulnerabilidades es el pan de cada día de los hackers cuando se trata de movimiento lateral y despliegue de carga útil. La mayor parte de la explotación ocurre después de que la vulnerabilidad se hace pública y se parchea, así que no dudes en actualizar los programas que utilizas..

Evite el uso de software crackeado. Los cracks son un caldo de cultivo ideal para diferentes tipos de malware debido a la interferencia obligatoria al código del programa. Este enfoque de difusión existe desde hace varias décadas., y afecta tanto a los usuarios domésticos como a las estaciones de trabajo.

Emplee el uso de un software antimalware confiable. Al tener un software antimalware, se asegura de que el malware no se escape por un método que no conoce.. Una solución de seguridad bien diseñada detectará y eliminará incluso el malware más nuevo con sistemas de detección heurísticos y de inteligencia artificial.. GridinSoft Anti-Malware es un programa que ofrece dicha funcionalidad: pruébalo.