Analistas futuros registrados haber descubierto un nuevo grupo de hackers que acompaña al ransomware BlackMatter que ataca a grandes empresas y combina la «mejor» características de los ahora desaparecidos DarkSide y REvil.

Los investigadores dicen que el grupo está reclutando actualmente «socios» a través de anuncios en foros de hackers Exploit y XSS.

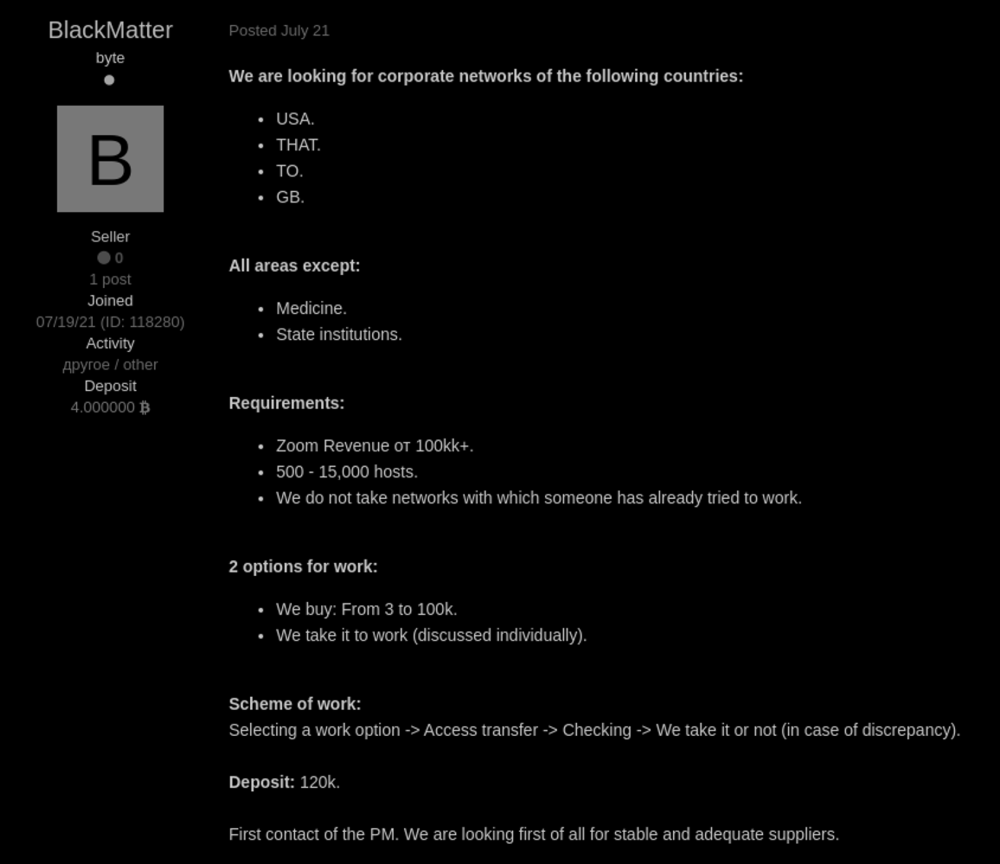

Aunque cualquier publicidad relacionada con ransomware ha sido prohibido en estos sitios desde mayo 2021, Los miembros de BlackMatter no anuncian ransomware como servicio (RaaS), pero anuncios para encontrar «corredores de acceso inicial», eso es, personas que tienen acceso a redes corporativas comprometidas.

Según el anuncio, BlackMatter solo está interesado en trabajar con corredores que puedan proporcionar acceso a las redes de grandes empresas., cuyos ingresos son $100 millones por año o más. Una red de este tipo debe tener entre 500 y 15,000 hosts y deben estar ubicados en los Estados Unidos, Reino Unido, Canada, o Australia.

Los piratas informáticos escriben que están dispuestos a pagar hasta $100,000 para acceso exclusivo a cualquiera de las redes adecuadas.

Los miembros del grupo presumen de poder cifrar datos en diferentes versiones de sistemas operativos y arquitecturas.. Incluido: Windows (a través del modo seguro), linux (ubuntu, Debian, CentOS), VMware ESXi 5+, así como NAS Synology, OpenMediaVault, FreeNAS y TrueNAS.

Como la mayoría de los ransomware modernos, El grupo BlackMater ya ha lanzado su propio sitio de filtración de datos., donde los piratas informáticos pretenden publicar información robada a las víctimas si la empresa pirateada no acepta pagar el rescate por descifrar los archivos. Hasta ahora, el recurso está vacío, pero BlackMatter se anunció esta semana y aún no ha atacado a nadie..

El sitio web de BlackMatter enumera objetivos que el grupo no va a atacar (en caso de infección accidental, los datos de las víctimas serán descifrados de forma gratuita). La lista incluye:

- hospitales;

- instalaciones de infraestructura crítica (plantas de energía nuclear, plantas de energía, plantas de tratamiento de agua);

- Industria de petróleo y gas (tuberías, Refinerías de petroleo);

- industria de defensa;

- organizaciones sin ánimo de lucro;

- sector gubernamental.

Los analistas de Recorded Future creen que el nuevo grupo puede estar vinculado a otro ransomware notorio, Lado oscuro, que cesó sus operaciones en mayo de este año después de la ataque escandaloso sobre la empresa Colonial Pipeline, lo que llamó demasiado la atención de las autoridades sobre los piratas informáticos. Sin embargo, hasta que los investigadores saquen conclusiones finales y continúen investigando.