Los expertos de Secureworks han descubierto que los piratas informáticos chinos de dos grupos especializados en espionaje y robo de propiedad intelectual de empresas japonesas y occidentales utilizan ransomware para ocultar sus acciones.

Déjame recordarte que también escribimos eso. Se revela un grupo de hackers chinos después de una década de espionaje no detectado, y también eso Ataque de hackers chinos 0-día follina Vulnerabilidad.

Los analistas escriben que el uso de ransomware en campañas de espionaje permite ocultar rastros, complica la atribución de ataques y distrae la atención de los especialistas en TI de la empresa víctima. Además, De esta manera, el robo de información confidencial se disfraza de ataques con motivación financiera..

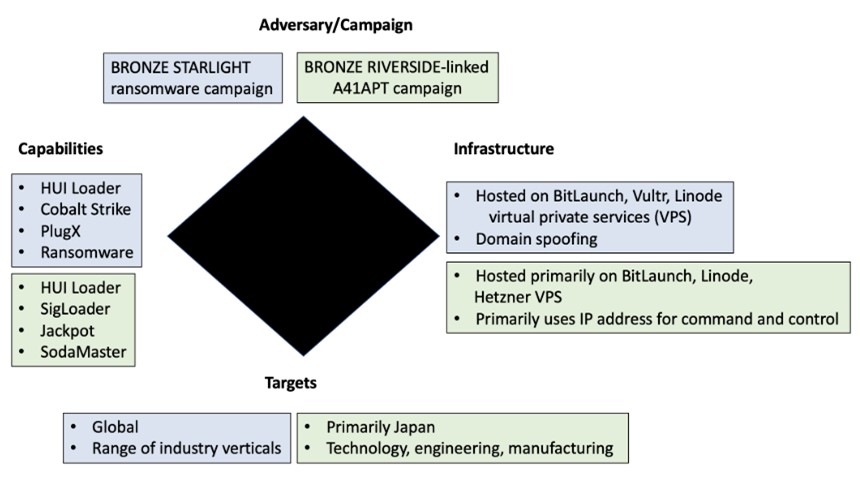

Un método de disfraz similar es practicado por Ribera de Bronce (APT41) y Luz de las estrellas de bronce (APT10). Ambos utilizan el cargador HUI para implementar troyanos de acceso remoto, EnchufeX, Golpe de cobalto, y CuásarRAT.

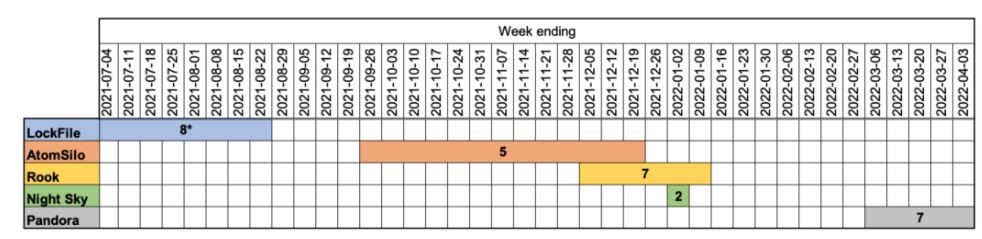

A partir de marzo 2022, el grupo Bronze Starlight utilizó Cobalt Strike para implementar ransomware (incluido bloquear archivo, ÁtomoSilo, Torre, Cielo nocturno, y Pandora) sobre sus víctimas’ redes, según los investigadores. Estos ataques también utilizaron una nueva versión del cargador HUI., que puede interceptar llamadas a la API de Windows y deshabilitar el seguimiento de eventos para Windows (STW) e interfaz de escaneo antimalware (AARMI).

Estudiando la configuración de las balizas Cobalt Strike en tres ataques diferentes usando AtomSilo, Cielo nocturno, y el malware Pandora reveló una dirección de servidor de control común para ellos. También cabe señalar que este año se utilizó la misma fuente para cargar muestras del gestor de arranque HUI en Total de virus.

Se observa que en los casos estudiados, la actividad de LockFile, ÁtomoSilo, Torre, Night Sky y Pandora eran inusuales en comparación con los ataques de ransomware ordinarios con motivación financiera. Así que, Los ataques estaban dirigidos a un pequeño número de víctimas., duró un corto período de tiempo, y luego los hackers abandonaron completamente el proyecto y pasaron al siguiente.

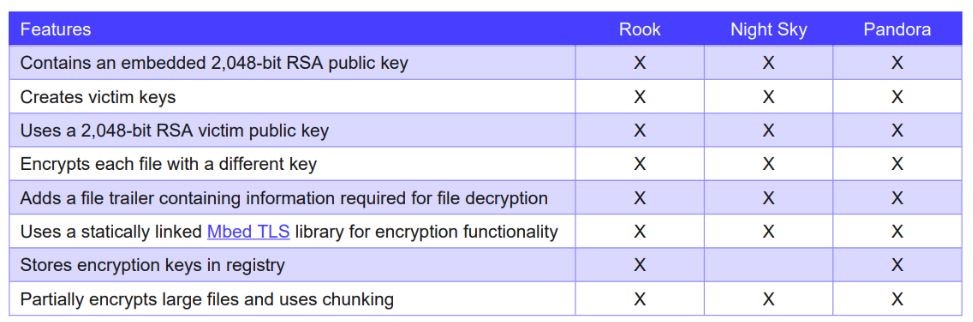

Trabajos seguros escribe que Pandora y la última versión del cargador HUI tienen similitudes de código. LockFile y AtomSilo también se parecen, mientras el cielo nocturno, Pandora, y Rook se basan en el polvo código fuente de malware, pero también tienen mucho en común.

Los expertos resumen que Bronze Starlight claramente no tiene dificultades para crear variantes de ransomware de corta duración que solo son necesarias para disfrazar las operaciones de espionaje como ataques de ransomware y complicar la atribución.. El hecho es que el ransomware estudiado se basa en un código fuente filtrado o disponible públicamente., y los piratas informáticos chinos son conocidos por compartir voluntariamente herramientas e infraestructura entre sí. Eso es, en tales casos es extremadamente difícil rastrear la atribución, posibles conexiones, y hablar con confianza sobre cualquier conclusión.