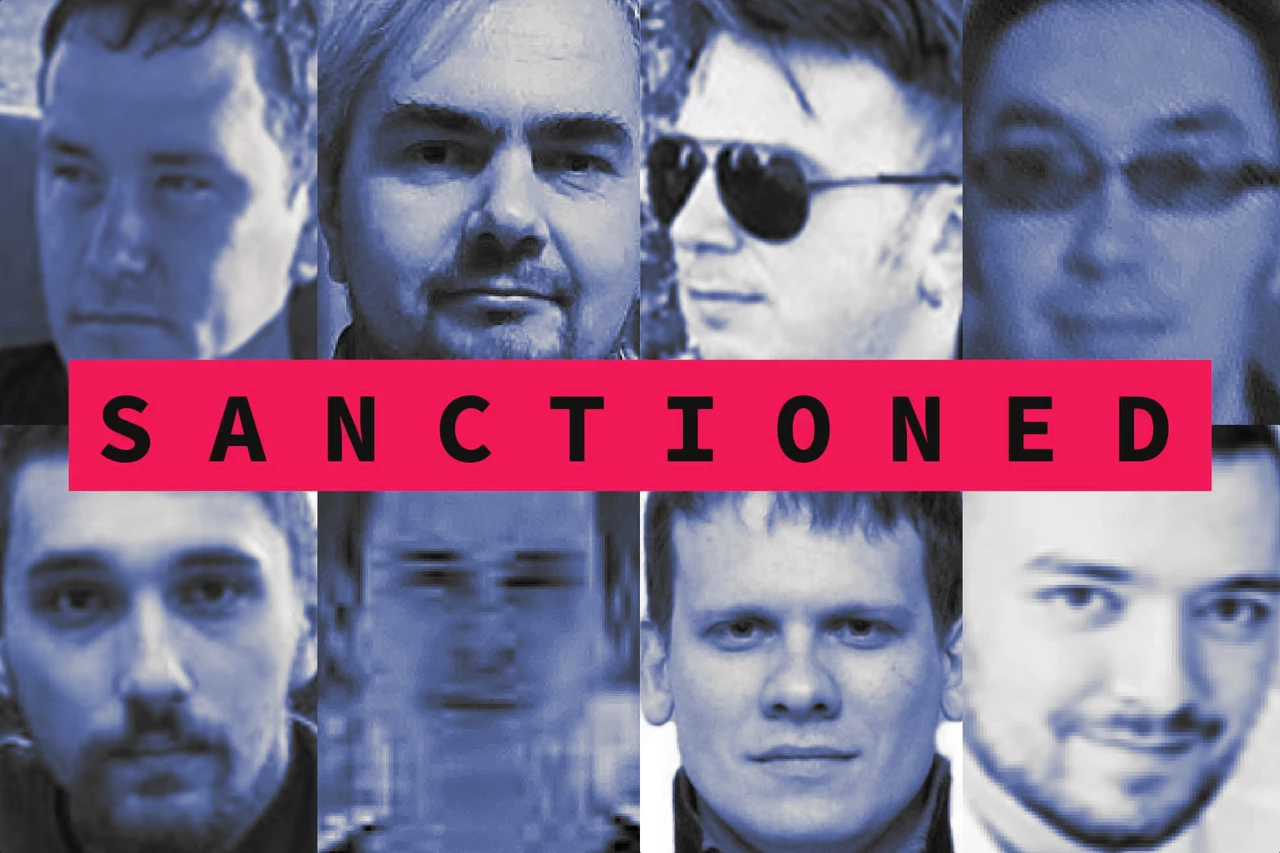

En septiembre 7, 2023, La NCA emitió un comunicado sobre el nuevo paquete complejo de sanciones contra los miembros del grupo cibercriminal ruso Conti. Acusado de participar en extorsiones por valor $800 millón, Los miembros de las pandillas ahora han perdido toda propiedad y patrimonio bajo la jurisdicción de EE. UU. y el Reino Unido..

Las autoridades de EE. UU. y el Reino Unido descubren 11 Más hackers rusos relacionados con Conti y TrickBot

Aviso sobre operaciones conjuntas entre autoridades estadounidenses y británicas apareció en varios sitios simultáneamente. Como en el caso anterior de sanciones a los hackers rusos., Tesoro de EE.UU. y Agencia Nacional contra el Crimen del Reino Unido emitió declaraciones al respecto. Lograron descubrir con éxito las personalidades de 11 individuos que están relacionados con la banda cibercriminal Trickbot/Conti.

Las autoridades han encontrado y probado la relación de los acusados con ataques a organizaciones educativas y gubernamentales del Reino Unido y Estados Unidos., hospitales y empresas. Esto en total condujo a una Pérdida neta de £27 millones sólo en el Reino Unido., y más $800 millones en todo el mundo. A pesar de lo formal Conti group dissolution en junio 2022, Los miembros permanecieron activos bajo el gobierno de otros grupos cibercriminales..

Los ataques de este grupo de ransomware han causado daños importantes a nuestras empresas y arruinado nuestros medios de vida., Las víctimas tienen que lidiar con el impacto prolongado de las pérdidas financieras y de datos..

Estos criminales se creían intocables, pero nuestro mensaje es claro: Sabemos quién eres y, trabajando con nuestros socios, No cejaremos en nuestros esfuerzos para llevarlo ante la justicia..Rob Jones, director general de operaciones de la NCA

Las autoridades publicaron datos personales de los piratas informáticos

¿Cuál puede ser la mejor venganza para alguien aficionado a comprometer identidades que comprometer su propia identidad?? Las autoridades involucradas en la investigación y sentencia probablemente piensen lo mismo, como ellos han publicado información detallada sobre cada uno de 11 hackers sancionados.

| Nombre | Apodos en línea | Posición |

|---|---|---|

| Dmitri Putilin | Graduado, Personal | Participó en compras de infraestructura de Trickbot. |

| Artem Kurov | Naned | Uno de los desarrolladores de Trickbot |

| Maxim Galochkin | Bentley, max17, Volhvb | Líder del equipo de probadores., También es responsable del desarrollo y la supervisión reales. |

| Mijaíl Tsarev | frances, mango, Khano | gerente de nivel medio, responsable de los flujos de dinero; también tocó las funciones de recursos humanos |

| Alejandro Mozhaev | Verde, roco | Parte de la administración del grupo. |

| Maxim Rudenskiy | Labio, Basurero, Plata | Líder del equipo de desarrolladores de Trickbot |

| Andrey Zhuykov | Adán, Defensor, diferencia | Uno de los principales administradores de la banda de ciberdelincuentes. |

| Serguéi Loguntsov | Begemot_Sun, Hipopótamo, zulas | Miembro del equipo de desarrollo |

| Mijaíl Chernov | m2686, Bala | Parte de las utilidades internas del grupo. |

| Vadym Valiakhmetov | weldon, Mentos, Vasm | Parte del equipo de desarrollo., Responsable de puertas traseras y cargadores. |

| Maxim Khaliullin | Jadeos | Responsable de RRHH del grupo. Responsable de la compra de VPS para la infraestructura de TrickBot.. |

¿Qué es el grupo Conti/TrickBot??

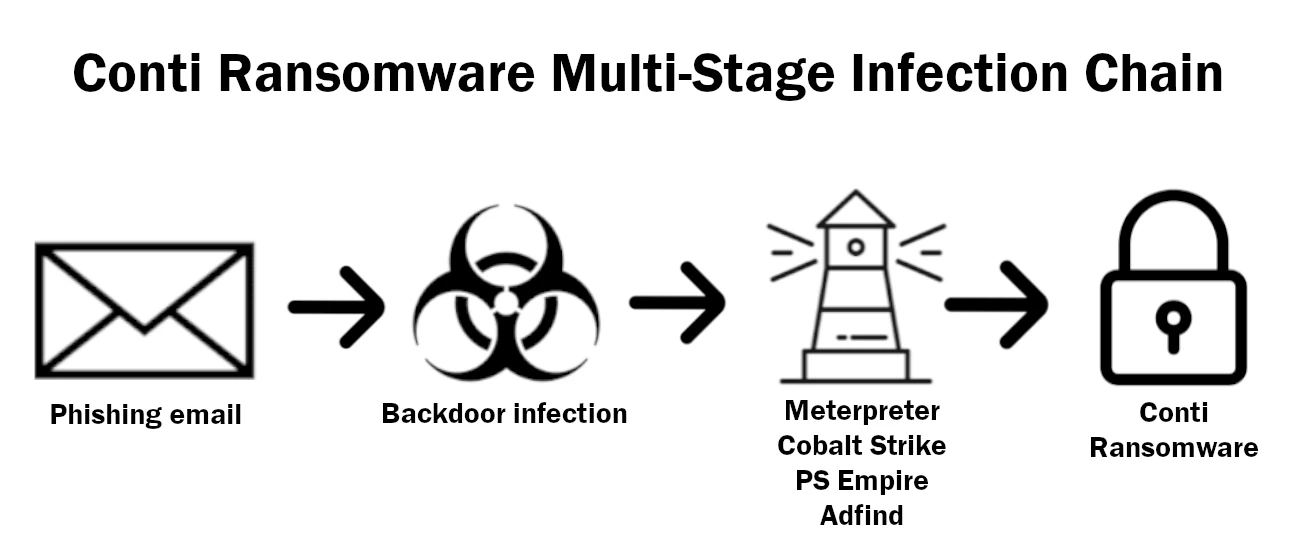

Como se denomina comúnmente a las bandas de ciberdelincuentes por su malware "convencional", la pandilla conti era conocido principalmente por su ransomware homónimo. Pero obviamente, esa no era la única carga útil que estaban usando en sus ataques. A lo largo de su vida, Conti estaba trabajando con, o incluso utilizando directamente varias familias de ladrones. Entre ellos esta un infame QakBot, cuya botnet fue pirateada y desmantelada al comienzo del verano 2023, y trucobot. En su mayoría eran conocidos como nombres independientes., además de usarse activamente en colaboración con diferentes bandas de ransomware, incluido Conti.

QakBot es un veterano en la escena del malware. Surgió en 2007 como Pinkslipbot, rápidamente tuvo éxito como malware ladrón de información. Con tiempo, fue actualizado con nuevas capacidades, particularmente aquellos que permiten usarlo como herramienta de acceso inicial/utilidad de entrega de malware. Esto predeterminó el destino de este malware. – ahora es más conocido como cargador, que un ladrón o un software espía. Aunque puede ser apropiado hablar de QBot en tiempo pasado, como su destino after the recent botnet shutdown no esta claro.

La historia de Trickbot no es muy diferente. La única diferencia es la fecha de aparición: se notó por primera vez en 2016. El resto de la historia se repite... una vez un ladrón de información, luego un malware modular que puede servir como herramienta de acceso inicial y cargador. Algunos ciberdelincuentes que persiguen a Trickbot were already sanctioned - de hecho, son los primeros hackers sancionados de la historia.

¿Las sanciones amenazan seriamente a los piratas informáticos??

De hecho, poco. Las sanciones no son una detención., por lo tanto, lo único que pierden son propiedades en EE. UU. y el Reino Unido.. Aunque, Dudo mucho que alguno de esos 11 Los chicos tenían alguna propiedad valiosa guardada en los países en los que estuvieron involucrados en los ataques.. Toda esta acción es principalmente un mensaje para otros piratas informáticos. “No eres tan anónimo como crees, y no impunable”.. El siguiente paso puede ser su arresto – al llegar a los EE.UU./Reino Unido, o países que les ayudan en cuestiones de investigación de delitos cibernéticos. Pero una vez más - Dudo que sean lo suficientemente imprudentes como para aparecer en el país donde cada comisaría tiene su foto policial. clavado en la plataforma de búsqueda.