Los analistas binarios han descubierto 23 Vulnerabilidades críticas UEFI de InsydeH2O, que es utilizado por muchos proveedores importantes, incluido HP, lenovo, fujitsu, Microsoft, Intel, Dell, Toro (Atos) y Siemens.

Juntos, los investigadores decir Estos errores podrían afectar a millones de dispositivos., incluyendo computadoras portátiles, servidores, enrutadores, Equipo de red, ICS, y varios periféricos. En total, los problemas afectan a los productos de más de 25 proveedores.

La mayoría de las vulnerabilidades se encontraron en el modo de gestión del sistema. (SMM) código, que es responsable de las funciones de todo el sistema, como la administración de energía y hardware.

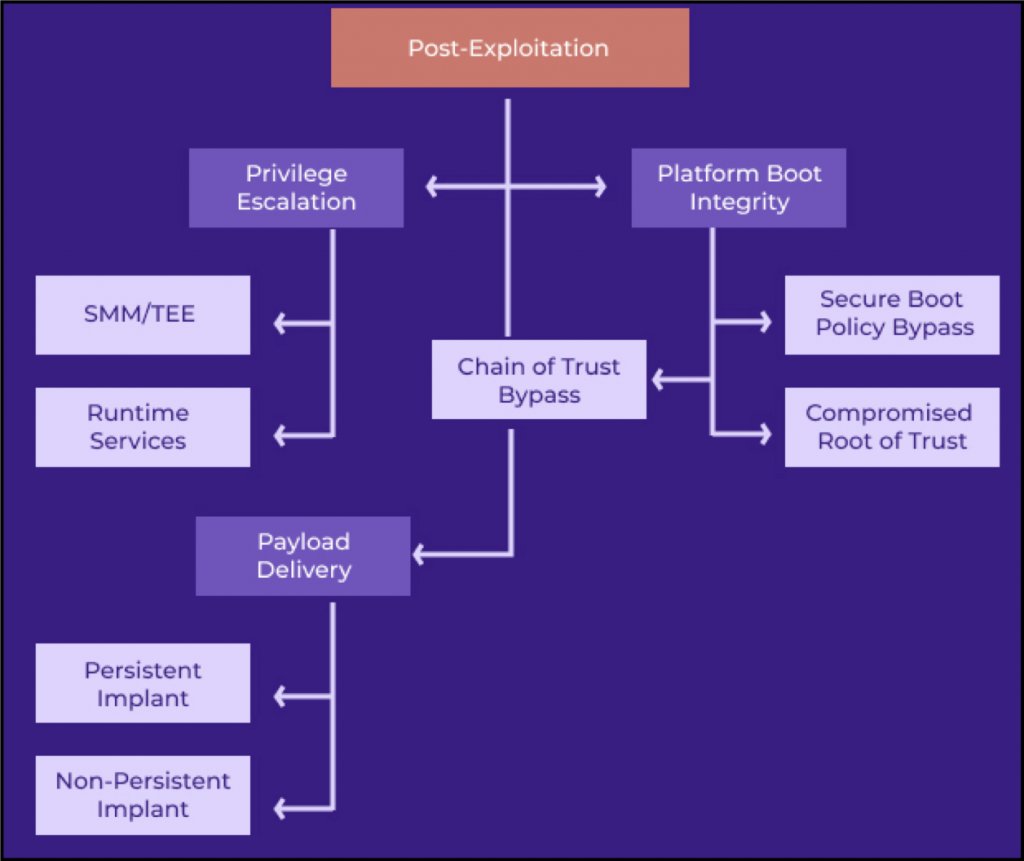

Dado que los privilegios de SMM superan incluso los privilegios del kernel del sistema operativo, Cualquier problema de seguridad en este espacio puede tener consecuencias extremadamente graves.. En particular, un atacante local o remoto con derechos de administrador podrá realizar las siguientes acciones:

- desactivar las funciones de seguridad del hardware (Arranque seguro, Intel BootGuard);

- instalar software que quedará firmemente fijado en el sistema;

- crear puertas traseras y canales de comunicación ocultos para robar datos confidenciales.

Los errores más peligrosos encontrados son CVE-2021-45969, CVE-2021-45970, y CVE-2021-45971, que anotó 9.8 fuera de 10 en la escala de calificación de vulnerabilidad CVSS. Adicional 10 Las vulnerabilidades podrían explotarse para escalar privilegios., 12 relacionado con la corrupción de la memoria en SMM, y otras vulnerabilidades relacionadas con la corrupción de la memoria en el entorno de ejecución del controlador InsydeH2O (DXE).

En este momento, el CERT americano Ha confirmado la presencia de vulnerabilidades en los productos de tres proveedores de productos: fujitsu, Insyde Software Corporation e Intel (solo error CVE-2020-5953).

Déjame recordarte que también escribimos eso. Microsoft advierte sobre una peligrosa vulnerabilidad en Surface Pro 3 dispositivos.

Los desarrolladores de InsydeH2O de Insyde Software ya lo han lanzado parches que solucionan todos los errores encontrados, y también he publicado boletines de seguridad, donde cada problema se analiza en detalle. Desgraciadamente, Estas actualizaciones deben ser aceptadas primero por los OEM antes de implementarse en los productos afectados.. Todo este proceso llevará mucho tiempo., eso es, Los parches llegarán a los usuarios finales durante mucho tiempo..

Quizás también te interese leer eso. debido a la vulnerabilidad de Razer Synapse, conectar un mouse a una máquina con Windows otorga privilegios del sistema.