Las amenazas de virus y malware evolucionan constantemente y se vuelven más sofisticadas y peligrosas con el tiempo.; Esto hace que sea extremadamente difícil mantener la seguridad de sus datos.. A menos que estés adecuadamente protegido, corre el riesgo de convertirse en víctima de los últimos virus informáticos y ataques de malware. Además, Los ciberdelincuentes son implacables.. No se detendrán ante nada para acceder a su computadora o teléfono y steal your most valuable data, incluyendo información bancaria, fotos personales, e información de identificación sensible. Por eso es importante tener instalado un antivirus eficaz en tu ordenador, dispositivo móvil, o Android, iOS, o dispositivo Windows.

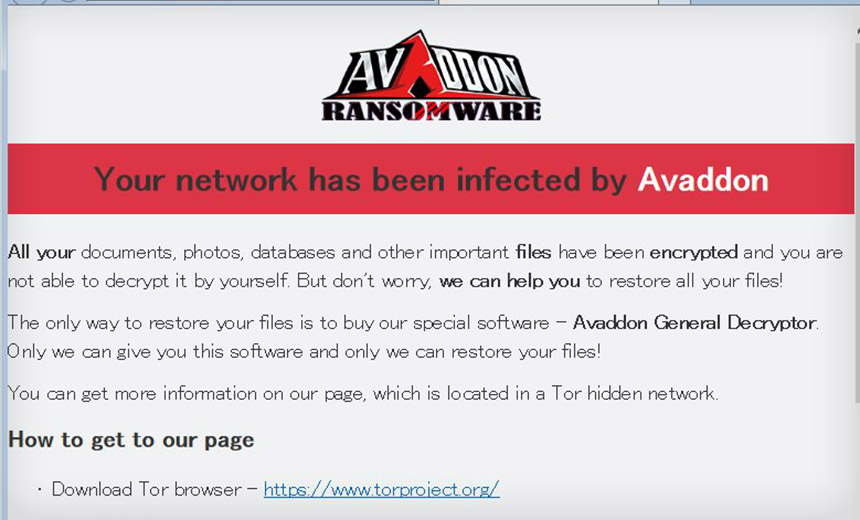

1. Amenazas de ransomware

Ransomware is the worst threat, que es poco probable que se pueda evitar si ocurre un ataque. Cifra archivos utilizando algoritmos criptográficos únicos que son casi imposibles de descifrar.. El ransomware se dirige tanto a usuarios individuales como a corporaciones. Los rescates van desde los cien dólares. (para usuarios) a $50 millón (el enorme rescate pagado por Acer Corporation en marzo 2021). También existe la práctica del chantaje mediante divulgación., llamada triple extorsión. Otro método muy utilizado es enviar correos electrónicos no deseados.. Un archivo adjunto a un correo electrónico – más a menudo un documento de MS Office – contiene una macro maliciosa. La macro en una suite ofimática se utilizó inicialmente para aumentar la interactividad del papel.. Aún, la gran cantidad de vulnerabilidades en su mecanismo lo convierte en un excelente portador de malware.

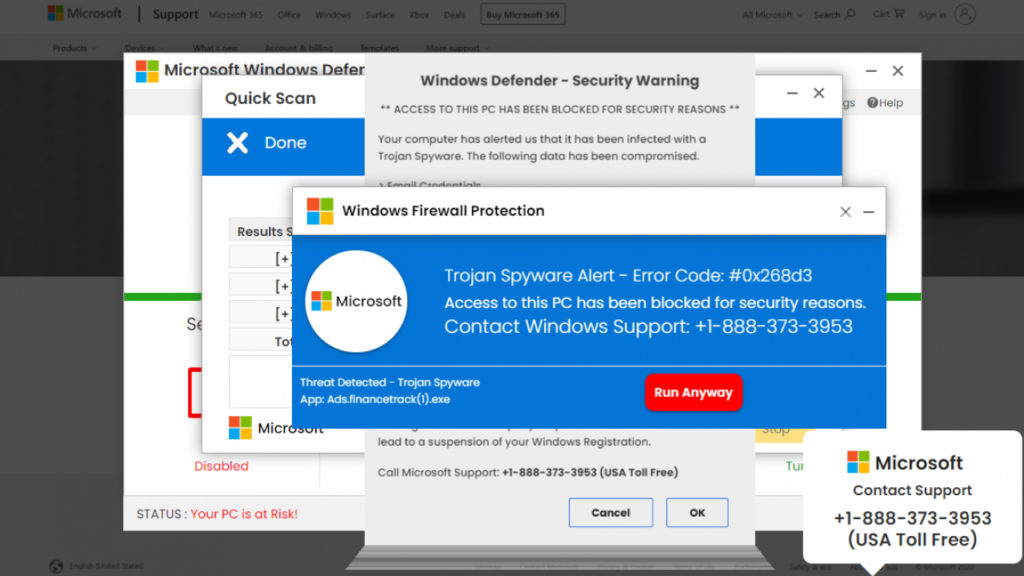

2. Nuevos disfraces para las amenazas de malware

Los delincuentes utilizan noticias y eventos globales para atacar a las personas con malware. Durante el brote de COVID-19, Los estafadores utilizaron el tema de la confusión y el virus para atacar a las víctimas. con malware. Disfrazando los correos electrónicos como información importante, engañan a las víctimas para que hagan clic en un enlace que envía software malicioso a sus dispositivos. En 2022, Russia-Ukraine war became a disguise para tal correo. Quién sabe lo que puede aparecer en el futuro.?

Con tiempo, Los autores de malware han desarrollado cientos de métodos para hacer que su malware aparezca. "new again" para evadir las medidas de seguridad. Los viejos métodos para disfrazar el malware no van a ninguna parte, y pancartas aterradoras como PORNOGRAPHIC VIRUS ALERT FROM MICROSOFT o URGENT WINDOWS UPDATE han sido utilizados durante años. También cabe señalar que el El viejo disfraz también encaja con la nueva infestación., Así que no asumas que lo viejo sólo se empareja con lo viejo..

3. Lana

Fleeceware continúa cobrando a los usuarios cantidades significativas de dinero a pesar de que los usuarios eliminan las aplicaciones.. Estudios recientes han documentado que encima 600 Millones de usuarios de Android han descargado «Lana» en sus dispositivos en los últimos años. Fleeceware no es una amenaza importante para la seguridad del dispositivo o los datos de un usuario.. Sin embargo, sigue siendo común, y es una práctica cuestionable por parte de los desarrolladores de aplicaciones que quieren aprovecharse de los usuarios desprevenidos..

4. Ataques a dispositivos IoT

IoT es una gran cantidad de dispositivos conectados a Internet. Este es el proceso de transferir datos entre diferentes dispositivos.. Esta característica facilita a las organizaciones’ crecimiento e incluso atiende a clientes. Las organizaciones que quieran salvaguardar la transmisión de sus datos y el dispositivo a través del cual se produce deben comprender la importance of IoT cybersecurity, ya que la mayoría de los ataques están dirigidos a esto. El número de ataques a dispositivos IoT aumenta anualmente, que debe ser considerado, y se desarrolló una solución para contrarrestar esto.

Además, muchos Los dispositivos IoT necesitan más capacidad de almacenamiento para implementar adecuadamente medidas de seguridad. Estos dispositivos suelen tener datos fácilmente disponibles., incluyendo contraseñas y nombres de usuario, que los piratas informáticos pueden utilizar para acceder a cuentas de usuarios y robar información confidencial, como información bancaria. Los piratas informáticos también pueden utilizar cámaras y micrófonos basados en Internet para observar y comunicarse con las personas., incluyendo niños, a través de vigilabebés inteligentes.

5. Ingeniería social

Social engineering is one of the famous Métodos mediante los cuales los estafadores engañan al usuario., manipularlo, e infundir miedo y urgencia. Una vez que la víctima está emocionalmente comprometida, los estafadores distorsionan su percepción. Por lo tanto, cualquier error humano es una vulnerabilidad que facilita la ingeniería social.

En este caso, el hacker comenzará contactando a una empresa o proveedor de servicios y pretender ser un individuo específico. Próximo, preguntarán sobre la historia de la víctima y engañarán al personal de atención al cliente para que divulgue información confidencial. Entonces, Utilizarán esa información para acceder a la cuenta y los datos de una persona., incluyendo información de pago. Esto no es malware per se, pero La ingeniería social es una tendencia preocupante., ya que no requiere que los piratas informáticos conozcan la codificación o la creación de malware. En cambio, todo lo que el atacante debe hacer es ser convincente y permitir que el error humano y la complacencia lo beneficien con la información que necesita..

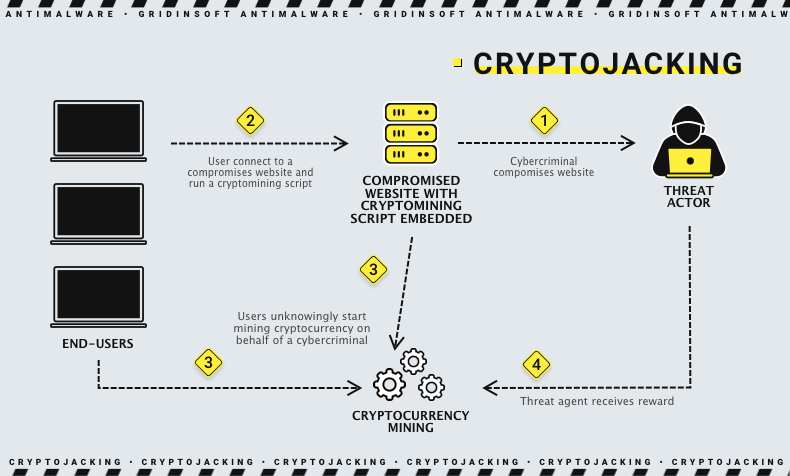

6. criptojacking

Los piratas informáticos intentan introducir malware de criptojacking en una computadora o dispositivo móvil ocultándolo dentro de archivos maliciosos. Este malware utiliza los recursos de una persona para «mío» criptomonedas como bitcoin: ralentiza el rendimiento del dispositivo, lo que les impide extraer nuevas monedas. Debido al valor creciente de las criptomonedas (específicamente Bitcoin), la amenaza del malware de criptojacking no ha disminuido.. En Enero 2018, bitcóin, valorado en $39,200, fue grabado. Dado que muchos ataques de malware de criptojacking son rentables, Los ciberdelincuentes seguirán utilizando este malware para ganar mucho dinero..

7. Inteligencia artificial (AI) Ataques

A medida que haya más herramientas disponibles para los desarrolladores que quieran programar scripts y software de IA, Los hackers tendrán acceso a esta misma tecnología., permitiéndoles llevar a cabo ciberataques devastadores. Las empresas de ciberseguridad emplean inteligencia artificial y algoritmos de aprendizaje automático para ayudar a combatir las amenazas de virus y malware.. Sin embargo, Estas tecnologías también se pueden utilizar para piratear dispositivos y redes a gran escala.. Además, Los ciberataques suelen ser costosos para los ciberdelincuentes en términos de tiempo y recursos. Con la mayor adopción de la inteligencia artificial y el aprendizaje automático, Es probable que los piratas informáticos desarrollen malware basado en IA altamente avanzado y destructivo. 2023 y más allá.

Defenderse del cibercrimen

Tu información privada, informacion delicada, fotos sentimentales, y mensajes privados: ¿cuál es el valor para usted?? Son irremplazables. ¿Cómo se combaten las nuevas amenazas de virus y malware?? Mucha gente sólo tiene software antivirus esencial y posiblemente otras herramientas de ciberseguridad para protegerse. Sin embargo, La verdad es que la mayoría de los programas antivirus no brindan una protección completa contra nuevas amenazas de virus y malware.; Todavía eres susceptible a las últimas amenazas.. Para garantizar que su dispositivo y todos sus datos estén protegidos, debes utilizar el mejor software antivirus para tu PC, Mac, Androide, y dispositivo iOS.