El envenenamiento y la suplantación de DNS es un ciberataque que aprovecha las vulnerabilidades de los servidores DNS para redirigir el tráfico de servidores legítimos a servidores falsos.. Una vez expuesto a una página falsa, Es posible que no sepa cómo solucionar el problema., aunque eres el único que puede hacerlo. Por lo tanto, necesitas saber exactamente cómo funciona para protegerte. La suplantación de DNS y el consiguiente envenenamiento de la caché de DNS son algunas de las amenazas cibernéticas más engañosas. Sin una comprensión básica de cómo funciona la navegación web, Es posible que te engañen y pienses que el sitio web en sí está pirateado.. Más como, aunque, podría ser simplemente tu dispositivo pirateado. Desgraciadamente, Los kits de ciberseguridad solo pueden detener algunas de las amenazas asociadas con la suplantación de DNS..

¿Qué es un servidor DNS??

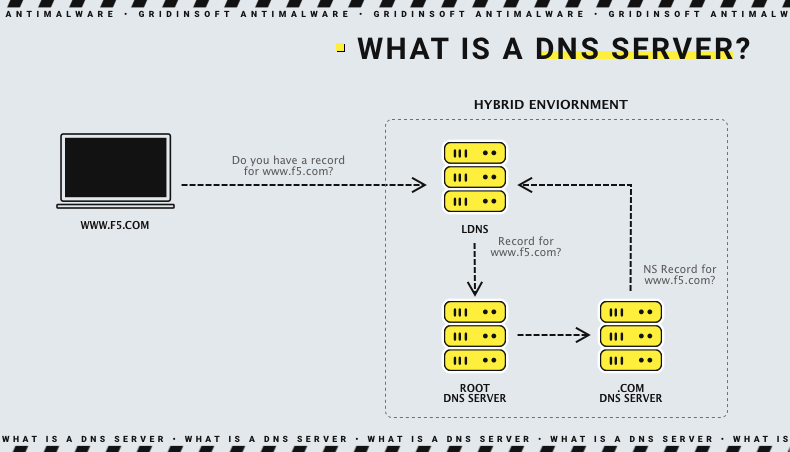

DNS significa «sistema de nombres de dominio». Pero antes de explicar los servidores DNS., Es fundamental aclarar los términos relacionados con este tema.. Ahora que hemos establecido la definición de DNS y tenemos un conocimiento básico de DNS, comprendamos cómo funcionan las búsquedas de DNS..

- dirección del protocolo de Internet (dirección IP) es la dirección única de un dispositivo en una red. Las computadoras usan estas direcciones para encontrar y «comunicar» juntos. Así que estudia diferentes fuentes para understand IPv4 and IPv6 y aprenda cómo proteger su computadora.

- El dominio es un nombre de texto que la gente usa para recordar, identificar, y conectarse a servidores de sitios web específicos. Por ejemplo, un dominio como «facebook.com» se utiliza como una manera fácil de comprender el identificador real del servidor de destino, es decir., la dirección IP.

- El sistema de nombres de dominio (DNS) traduce un dominio a la dirección IP correspondiente. sistema de nombres de dominio (DNS) Los servidores son una colección de cuatro tipos de servidores que conforman el proceso de búsqueda de DNS.. Estos incluyen la resolución de servidores de nombres., servidores de nombres raíz, dominio de nivel superior (TLD) servidores de nombres, y servidores de nombres autorizados. Por simplicidad, detallamos solo el servidor de resolución.

- Un servidor de nombres de resolución (o resolución recursiva) es un componente de traducción del proceso de búsqueda de DNS que reside en su sistema operativo. Está diseñado para consultar – eso es, pedido – varios servidores web para la dirección IP de destino de un nombre de dominio.

¿Cómo funciona la búsqueda de DNS??

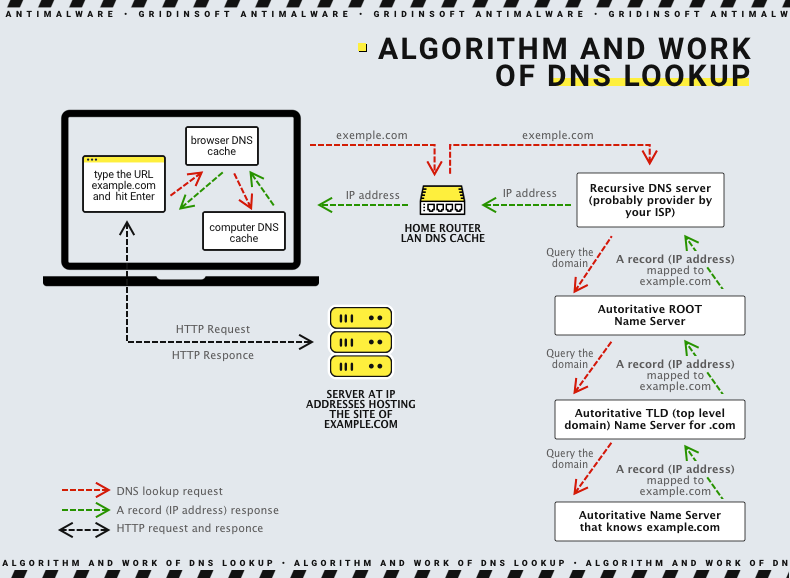

El proceso de búsqueda de un sitio por nombre de dominio funciona de la siguiente manera:

- Su navegador web intenta recordar la dirección IP asociada con el nombre de dominio.. Si este sitio ha sido visitado, la dirección IP puede almacenarse en la memoria caché local y recuperarse desde allí.

- El proceso continúa hasta que uno de los componentes descubre dónde está la dirección IP de destino..

- El navegador solicita un servidor de nombres de resolución para recuperar la dirección IP.. Esta solicitud busca en la cadena de servidores para encontrar la dirección IP adecuada para el dominio..

- Eventualmente, el solucionador encuentra y transmite la dirección IP al servidor, que lo reenvía al navegador web.

El proceso de búsqueda de DNS es una parte integral que se utiliza en Internet.. Desgraciadamente, Los delincuentes pueden aprovechar las vulnerabilidades en DNS., por lo que debes estar atento a posibles redirecciones. Primero, aclaremos qué es la suplantación de DNS y cómo funciona.

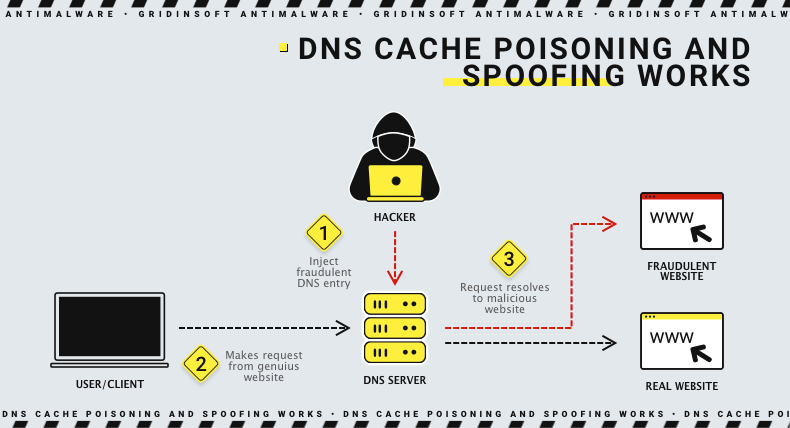

Cómo funciona el envenenamiento y la suplantación de caché de DNS?

Aquí están los dos más common variants of DNS attacks:

- Suplantación de DNS es una amenaza en la que se simulan asignaciones de servidores legítimos para redirigir el tráfico del dominio. Como resultado, la víctima desprevenida termina en sitios web maliciosos. Este es el objetivo de varios DNS spoofing attack métodos.

- Envenenamiento de caché DNS es un método para falsificar DNS en el lado del usuario. En este caso, su sistema almacena la dirección IP no autorizada en la memoria caché local, haciendo que DNS dirija a la víctima al sitio de phishing, incluso si el lado del servidor está limpio.

Métodos de suplantación de DNS y ataques de envenenamiento de caché

Estos son los métodos más comunes de ataques DNS:

- El «hombre en el medio» broma: En este caso, un atacante se interpone entre su navegador web y su servidor DNS para envenenar ambos. La herramienta se puede utilizar para envenenar simultáneamente el caché de su dispositivo local y envenenar el servidor en el servidor DNS.. Esto le redirige a un sitio malicioso alojado en el servidor del atacante..

- Secuestro del servidor DNS: El culpable ataca directamente al servidor para redirigir a todos los usuarios solicitantes a un sitio malicioso.. Una vez que el registro DNS no autorizado se ingresa en el servidor DNS, cualquier solicitud de IP para el dominio falso conducirá al sitio web falso.

- Spam de envenenamiento de caché de DNS: El código de envenenamiento de la caché DNS se encuentra a menudo en las URL de correo electrónico no deseado. Estos correos electrónicos intentan engañar a los usuarios para que accedan a la URL proporcionada., que infectará su computadora. Anuncios publicitarios e imágenes que aparecen en todas partes., en correos electrónicos y en sitios web confiables – También puede dirigir a los usuarios a este código.. Una vez envenenado, su computadora portátil lo redirigirá a sitios web falsos que parecen reales. Aquí es donde las verdaderas amenazas afectan a tus dispositivos.

Riesgos de envenenamiento y suplantación de DNS

La suplantación de DNS tiene algunos riesgos, que puede poner en riesgo sus dispositivos y datos. A continuación se enumeran los riesgos de envenenamiento y suplantación de DNS.:

- Robo de datos sensibles

- Infectar el dispositivo con malware

- Detener actualizaciones de seguridad

- Censura

- El robo de datos personales puede ser increíblemente lucrativo para los atacantes que utilizan la suplantación de DNS. Los sitios web bancarios y las tiendas online famosas son fáciles de falsificar, es decir, cualquier contraseña, Información de tarjeta de crédito, o la información personal puede verse comprometida. Los redireccionamientos serán a sitios web de phishing diseñados para recopilar sus datos..

- Infección de malware es otra amenaza común de suplantación de DNS. El destino puede resultar ser un sitio falso que contiene virus.. Las descargas no autorizadas son una manera fácil de automatizar la infección de su sistema. Como resultado, si no usas protección, estás expuesto a riesgos como el software espía, registradores de teclas, o gusanos.

- Un DNS falso puede hacer que se detengan tus actualizaciones de seguridad. Si los sitios falsos incluyen proveedores de seguridad de Internet, No se realizarán actualizaciones de seguridad legítimas.. Como resultado, el dispositivo puede estar expuesto a amenazas adicionales como virus o troyanos.

- La censura es un riesgo común en algunos países. Por ejemplo, China utiliza modificaciones de DNS para garantizar que todos los sitios web vistos en el país estén filtrados. Este bloque a nivel nacional, conocido como el Gran Cortafuegos, es un ejemplo de lo poderosa que puede ser la suplantación de DNS.

- Es bastante difícil eliminar los efectos del envenenamiento de la caché de DNS. Porque limpiar un servidor infectado no elimina el problema en una computadora de escritorio o en un dispositivo móvil., el dispositivo volverá al sitio falsificado nuevamente. Además, Los dispositivos limpios que se conectan al servidor infectado se verán comprometidos nuevamente..

Como prevenir?

Al intentar evitar la suplantación de DNS, Las protecciones del lado del usuario son limitadas.. Los propietarios de sitios web y proveedores de servidores tienen un poco más de opciones para protegerse a sí mismos y a sus usuarios.. Para proteger adecuadamente a todos, Ambas partes deben intentar evitar falsificaciones.. Para prevenir ataques, Los propietarios de sitios web y los proveedores de DNS deben tener:

- Herramientas para detectar la suplantación de DNS

- Encriptado de fin a fin

- Extensiones de seguridad del sistema de nombres de dominio

Los usuarios finales, por otro lado, debe seguir reglas básicas:

- Nunca hagas clic en un enlace que no conoces

- Escanee su computadora regularmente en busca de malware

- Limpiar la caché de DNS para solucionar el problema de envenenamiento

- Usar una red privada virtual (vpn)

Consejos para proveedores de servidores DNS y propietarios de sitios web

La protección de los usuarios recae exclusivamente en los propietarios del sitio web o en el proveedor del servidor DNS.. Los propietarios deben utilizar varias herramientas y protocolos de seguridad para protegerse contra amenazas.. Entre estos recursos se encuentran:

- Herramientas de detección de suplantación de DNS: Como equivalente a los productos de protección del usuario final, Estas herramientas de detección escanean activamente todos los datos recibidos antes de enviarlos..

- Extensiones de seguridad (DNSSEC): Esencialmente un «probado y verdadero» etiqueta DNS, DNSSEC ayuda a proteger contra la suplantación de identidad en las búsquedas de DNS.

- Encriptado de fin a fin: Los datos cifrados enviados para consultas y respuestas de DNS protegen contra los ciberdelincuentes, ya que no pueden duplicar el certificado de seguridad único de un sitio web legítimo.

Consejos prácticos para los usuarios

Los usuarios son especialmente vulnerables, para evitar ser víctima de un ataque de envenenamiento de DNS, es fundamental seguir estos sencillos consejos:

- Nunca sigas un enlace que no conoces. Esto se aplica a los correos electrónicos., mensajes de texto, o enlaces de redes sociales. Las herramientas que acortan las URL pueden enmascarar los destinos de los enlaces, Así que evítalos tanto como sea posible.. Para estar increíblemente seguro, Elija siempre escribir la URL en la barra de direcciones manualmente. Pero haz esto sólo después de asegurarte de que el enlace sea oficial y legítimo..

- Regularmente scan your pc for malware. Aunque es poco probable que detectes un envenenamiento de la caché de DNS, su software de seguridad le ayudará a detectar y eliminar cualquier infección secundaria. Además, ya que los sitios falsos pueden propagar cualquier malware, siempre debes buscar virus, software espía, y otros problemas ocultos.

- Si necesario, Limpiar la caché de DNS para eliminar el envenenamiento.. El envenenamiento de la caché permanece en su sistema durante mucho tiempo si no limpia los datos infectados. Para hacer esto, consulte la guía sobre cómo borrar el caché de DNS para su dispositivo específico.

- Utilice una red privada virtual (vpn). Este servicio creará un túnel para su tráfico web y utilizará servidores DNS privados que utilizan solicitudes cifradas de extremo a extremo.. Por aquí, Obtendrá servidores más resistentes a la suplantación de DNS y solicitudes que no se pueden interrumpir..