Un descifrador para un ransomware Donex, también conocido con el nombre de Muse, DarkRace y LockBit 3.0, ha sido lanzado por especialistas de Avast. Usaron una falla en el cifrado conocida desde hace casi medio año para ayudar con el descifrado de forma privada, y ahora ponga la herramienta de descifrado a disposición de todos. Esta es otra familia de ransomware más que se ha vuelto descifrable desde el comienzo de 2024.

Donex también conocido como Muse/DarkRace/LockBit 3.0 Descifrador lanzado

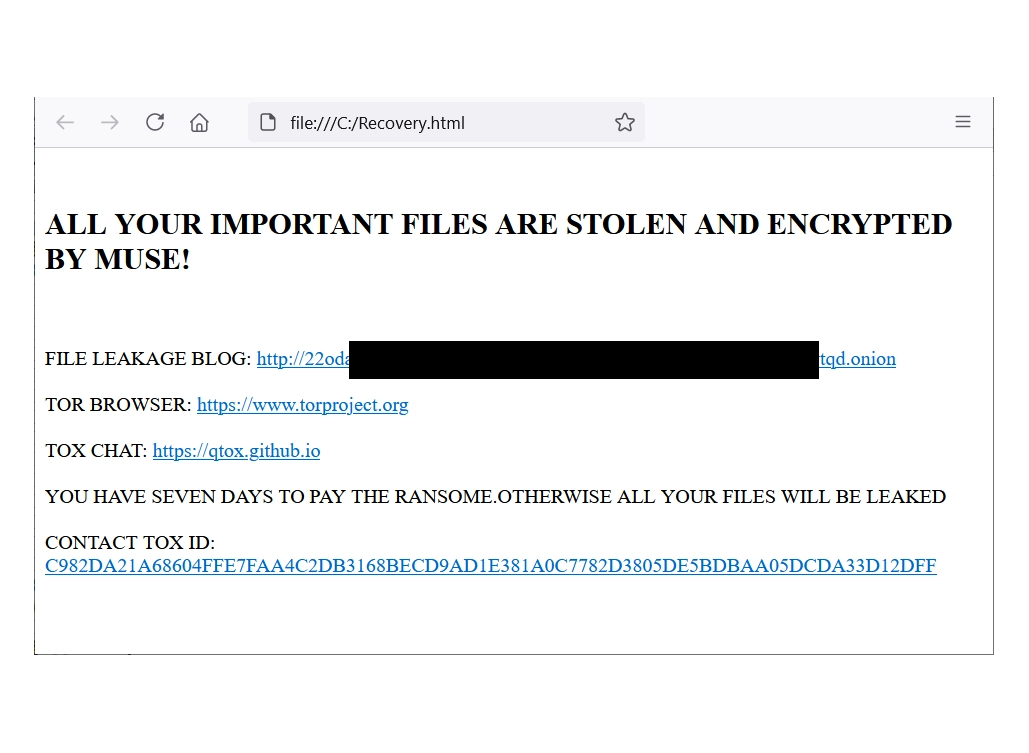

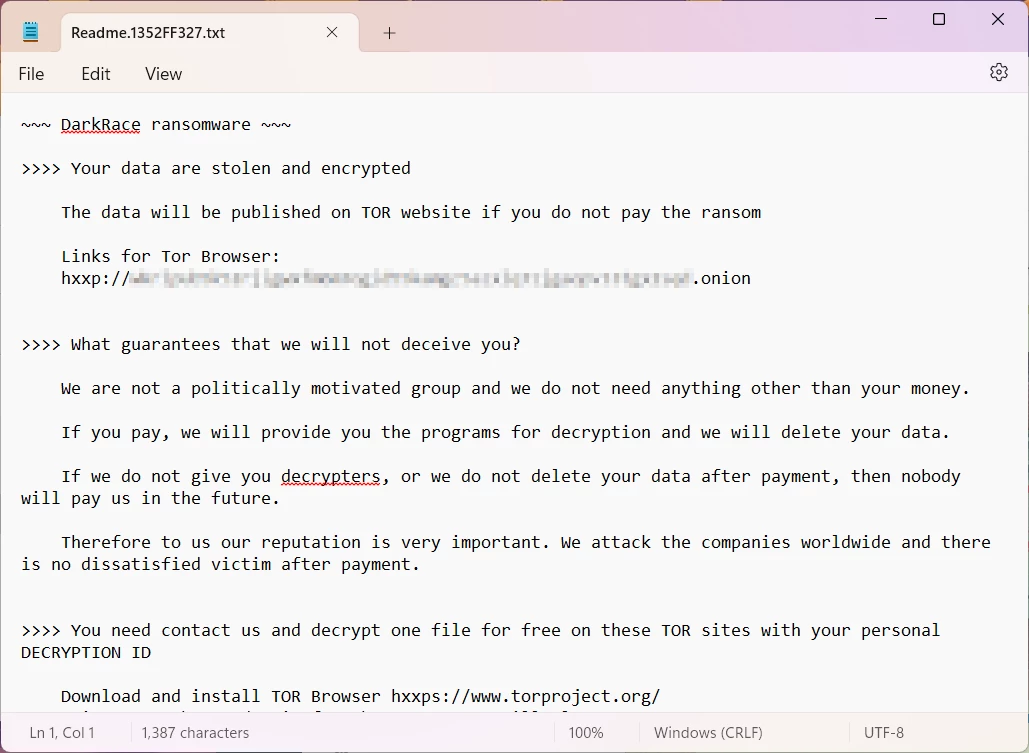

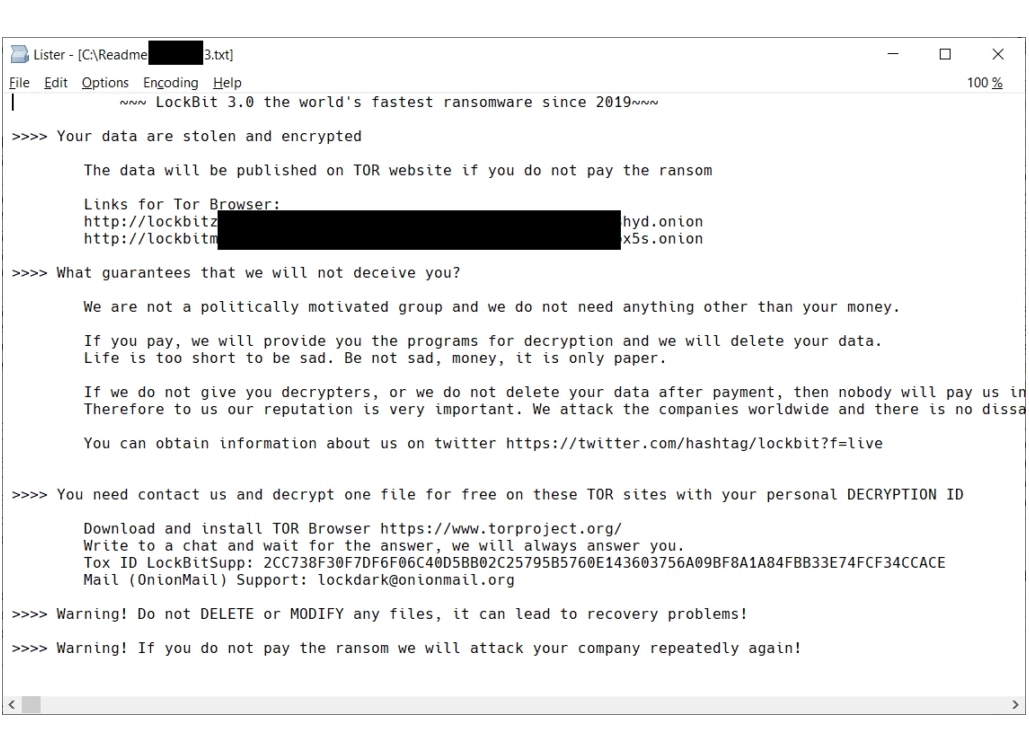

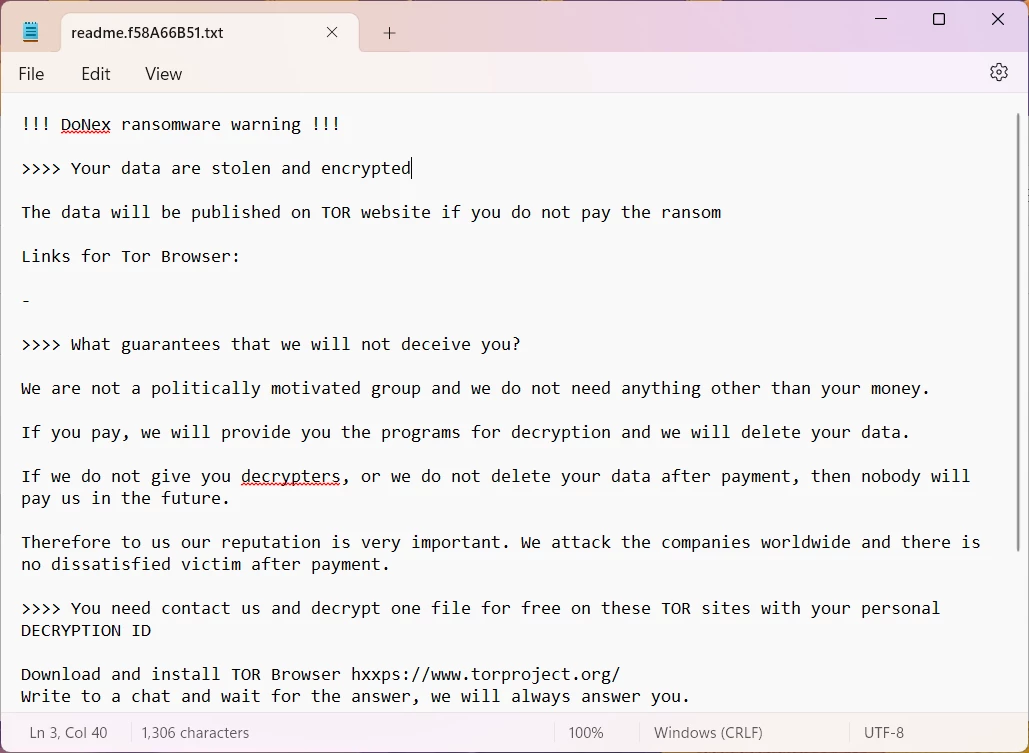

En julio 8 2024, investigadores de Avast Decoded publicó una herramienta de descifrado para DoNex ransomware. Esta familia de malware ha estado activa desde abril 2022, originalmente llevaba el nombre “Muse ransomware”. En noviembre del mismo año, comenzaron a imitar el LockBit 3.0 Secuestro de datos, siguiente the leak of the builder tool de este infame malware. Aproximadamente medio año después, el actor de amenazas optó por el nombre DarkRace, que cambió una vez más en marzo 2024 al ransomware Donex. Ese cambio de marca de marzo parece ser el último en la existencia del grupo., ya que no aparecen nuevas muestras desde mayo de ese año. Y ahora, todas sus víctimas recuperarán sus archivos a la normalidad sin pagar un cobre.

Durante casi medio año, desde marzo 2024, Avast tenía el descifrador a mano, usarlo sin divulgación pública. Esto les permitió ahorrar dinero para bastantes empresas que fueron víctimas al malware, mientras los hackers no tenían ni idea de que algo estaba pasando. Pero ahora, unos meses después de la última señal de actividad del ransomware Donex, decidieron hacer público el descifrador. Todo el caso de tener una solución de descifrado eficaz y funcional es posible debido a la falla presente en el mecanismo de cifrado del ransomware.

¿Por qué no lo hicieron público? tan pronto como descubrieron ese defecto? Pozo, eso habría dado a los piratas informáticos una pista sobre dónde exactamente se ha producido una vulnerabilidad, lo que lleva a que sea parcheado, lo que en consecuencia inutilizaría el descifrador. Lo que los ciberdelincuentes han visto en cambio es una disminución lenta pero constante en el número de víctimas que han pagado el rescate. Y aunque esto puede ser una pista en sí misma, no hay orientación sobre dónde está exactamente el problema.

¿Cómo uso el descifrador??

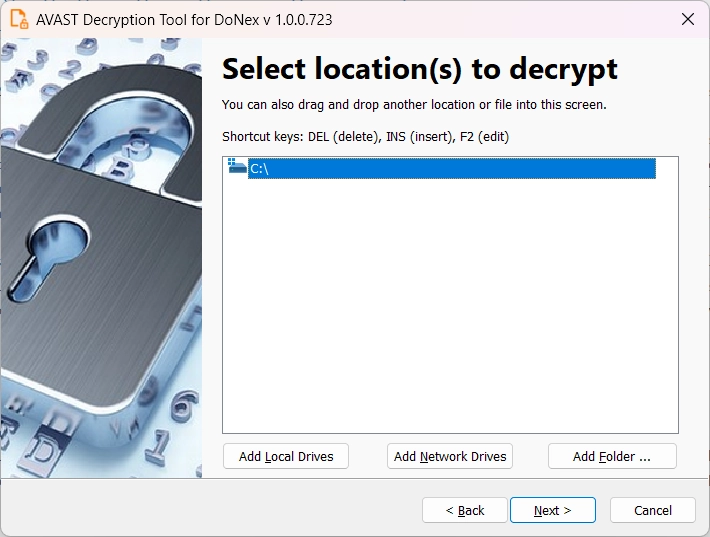

El programa que lanzaron los investigadores tiene una interfaz amigable que no es difícil de manejar incluso para un usuario común y corriente. Después de descargarlo del sitio web de los desarrolladores, Verá una interfaz con una descripción detallada de cada paso a seguir. El único requisito es tener un llamado par de archivos: una versión de un archivo en un estado cifrado y "normal". Esto permitiría a la herramienta descubrir la clave de descifrado..

Una vez completada esta manipulación con la clave, el programa procederá automáticamente con el resto de archivos. El tiempo transcurrido para este trámite depende de la cantidad de archivos, y, obviamente, la potencia de cálculo del sistema. Desgraciadamente, No existe ninguna herramienta de descifrado masivo que permita eliminar el cifrado de toda la red, por ejemplo. Aunque es mejor que nada, especialmente considerando que los fraudes ya no están activos y probablemente ignorarán incluso los contactos genuinos para pagos o negociaciones.

El descifrador para one more ransomware es otra razón más para enfatizar: nunca deberías pagar a los hackers. Tarde o temprano, habrá una solución que logrará recuperar sus archivos. Por ahora, Haga que su infraestructura esté protegida y tenga siempre una copia de seguridad almacenada en un lugar confiable.