Los investigadores de F-Secure piratearon una prueba casera de Bluetooth COVID-19 y pudieron falsificar el resultado de la prueba..

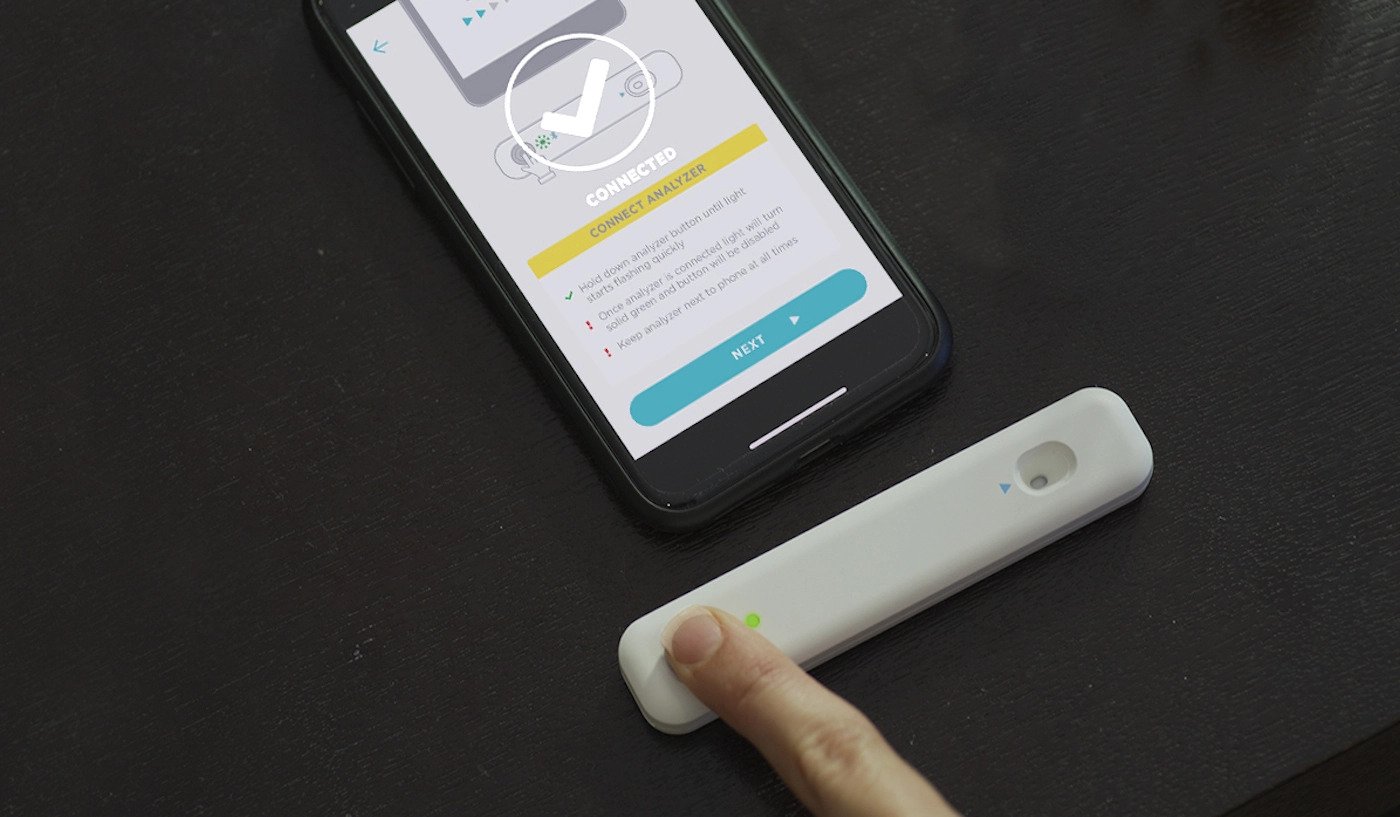

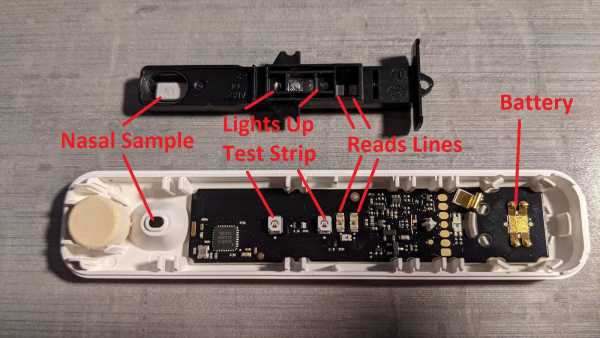

Para las pruebas, los expertos tomaron la Dispositivo de prueba casera Ellume COVID-19, que utiliza un analizador que se conecta a un teléfono inteligente a través de Bluetooth y funciona en conjunto con la aplicación complementaria correspondiente.

Durante las pruebas, Los investigadores notaron actividad. com.ellumehealth.homecovid.android/com.gsk.itreat.activities.BluetoothDebugActivity. Resultó que los usuarios con acceso root pueden ejecutarlo en «Ayuda a interactuar con el analizador a través de Bluetooth.»

Una investigación adicional reveló dos tipos de tráfico Bluetooth asociados con la transmisión de los resultados de las pruebas.. Los investigadores escriben que pudieron intervenir en el tráfico de la siguiente manera:

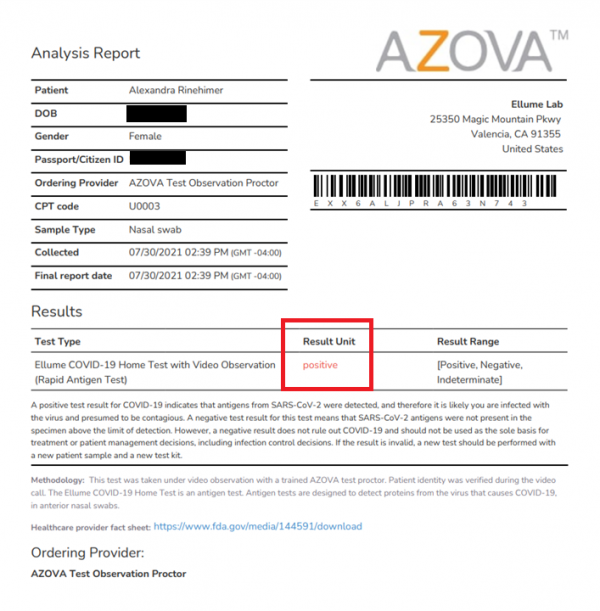

Peor, Azova ha aceptado con éxito los datos falsos proporcionados por Ellume, que certifica los resultados de las pruebas de COVID para que los viajeros puedan ingresar a Estados Unidos.

También, El informe de F-Secure detalla cómo uno de los empleados de la empresa utilizó el dispositivo Ellume para comprobar si había COVID., la prueba resultó negativa, pero los expertos aplicaron los métodos antes mencionados para cambiar el resultado.

Los investigadores de F-Secure compartieron sus mejores prácticas sobre GitHub.

Afortunadamente, el problema ya ha sido solucionado. Los especialistas notificaron sus hallazgos a los desarrolladores de Ellume., e hicieron cambios en su producto. En particular, Se introdujeron ofuscación adicional y comprobaciones del sistema operativo en la aplicación de Android., y ahora se están llevando a cabo análisis adicionales de los resultados de las pruebas., que está diseñado para identificar datos falsos.

Les recuerdo que también hablé de varias operaciones fraudulentas especulando con el tema COVID-19.. Por ejemplo, eso Aplicaciones falsas de seguimiento de contactos de COVID-19 instalan troyanos bancarios, y eso Los ciberdelincuentes atacaron la UCSF, el principal desarrollador de vacunas COVID-19 de EE. UU.. Por ejemplo, Qatar obligó a los ciudadanos a instalar "software espía" para contener la pandemia de COVID-19.