Los atacantes están de nuevo abusar de la plataforma Google Ads para distribuir publicidad maliciosa y ladrón de información Redline. Esta vez, los anuncios anunciados una versión troyanizada de la herramienta CPU-Z.

CPU-Z Malware en el clon de la página WindowsReport

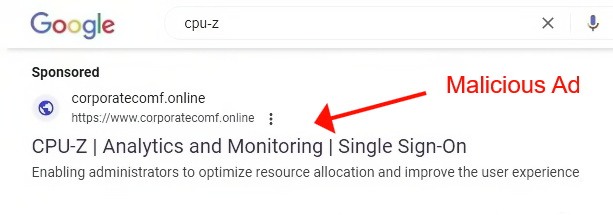

Recientemente, Una ola de anuncios maliciosos en la página de resultados de la Búsqueda de Google ofreció a los usuarios una versión infectada con un troyano del popular programa CPU-Z.. Para un mejor disfraz, el malware estaba alojado en un sitio clonado del sitio de noticias real WindowsReport. Como la presencia del sitio oficial del producto no es tan obvia para los usuarios, tal truco fue bastante efectivo.

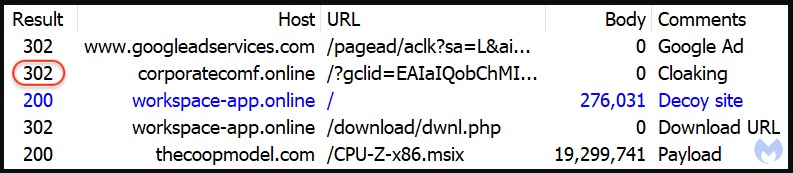

Al hacer clic en dicho anuncio, la víctima pasa una serie de redirecciones que engañó a los escáneres de seguridad de Google y filtró a los rastreadores, VPN, robots, etc., redirigirlos a un sitio señuelo especial que no contenía nada malicioso.

Los usuarios terminaron en un sitio de noticias falso alojado en uno de los siguientes dominios:

- argenferia[.]com;

- realvnc[.]pro;

- comodidad corporativa[.]en línea;

- cilrix-corp[.]pro;

- elmodelocoop[.]com;

- aplicaciones-winscp[.]en línea;

- aplicación wirehark[.]en línea;

- cilrix-corporativo[.]en línea;

- aplicación de espacio de trabajo[.]en línea.

El resultado de estas manipulaciones es el ataque en cadena., iniciado con malware FakeBat. Más, este cargador inyecta el conocido ladrón de información RedLine – un veterano de la escena.

¿Qué es RedLine Infostealer??

Descargando el instalador CPU-Z de los atacantes’ El recurso resultó en la descarga de un archivo MSI que contenía un script de PowerShell malicioso., que los investigadores identificado como el cargador de malware FakeBat (también conocido como EugenLoader). Este descargador extrajo la carga útil de Redline de una URL remota y la inició en la computadora de la víctima..

Redline es una poderosa herramienta de robo de datos que puede robar contraseñas, fichas de sesión, galletas, y una gran cantidad de otras cosas. Tenemos un artículo dedicado con el análisis técnico completo de este malware. – considere comprobarlo.

Más temprano, escribimos sobre cómo los ciberdelincuentes distribuyen el infostealer RedLine. Utiliza sitios para descargar el falsa utilidad MSI Afterburner. para distribuirlo, También se utilizaron varios dominios como parte de la campaña de hackers., que los usuarios podrían confundir con el sitio web oficial de MSI. La imitación de recursos de marca se hizo bastante bien..

Según representantes de Google, Todos los anuncios maliciosos asociados con la campaña de piratas informáticos para distribuir la herramienta CPU-Z infectada ahora han sido eliminados., y se han tomado las medidas adecuadas contra las cuentas asociadas a ellos.

Esta no es la primera vez que los piratas informáticos utilizan Google Ads

Esta misma campaña de publicidad maliciosa fue descubierto por analistas, que creen que es parte de una campaña previamente observada con un propósito similar. Previamente, Los atacantes utilizaron anuncios falsos de Notepad++ para distribuir el malware..

en los anuncios, los atacantes promocionaron URL que claramente no estaban asociadas con Notepad++, y utilizaron títulos engañosos en sus anuncios. Dado que los encabezados son mucho más grandes y visibles que las URL, muchas personas probablemente no se dieron cuenta del problema.

Permítanme recordarles que hablamos sobre cómo los operadores de malware y otros piratas informáticos utilizan cada vez más Google Ads distribuir malware a usuarios que buscan software popular. Así que, Puedes encontrar anuncios maliciosos al buscar Flojo, gramaticalmente, Dashlane, Audacia, y docenas de otros programas.