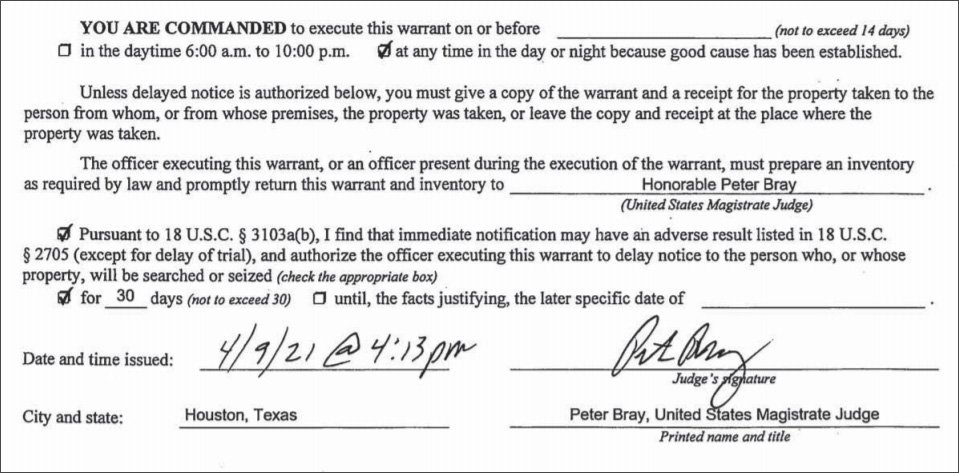

El Departamento de Justicia de EE.UU. informó que a principios de abril un tribunal otorgó poderes especiales al FBI y la oficina eliminó los shells web previamente instalados por piratas informáticos en servidores Exchange vulnerables en los Estados Unidos.. El FBI también tenía el poder de eliminar otro malware. (sin notificación a los propietarios del servidor).

El FBI no dijo cuántos proyectiles web fueron eliminados., pero «la operación fue exitosa»

Permítanme recordarles que la raíz del problema radica en el hecho de que a principios de marzo 2021, Los ingenieros de Microsoft lanzaron parches no programados por cuatro vulnerabilidades, que los investigadores dieron el nombre general Inicio de sesión proxy (CVE-2021-26855, CVE-2021-26857, CVE-2021-26858 y CVE-2021-27065).

Estas vulnerabilidades se pueden encadenar y explotar para permitir que un atacante se autentique en el servidor Exchange., obtener derechos de administrador, instalar malware, y robar datos. Como resultado, Los ataques a servidores vulnerables fueron llevados a cabo por más de 10 grupos de hackers, implementando shells web, mineros y ransomware en los servidores.

Según las autoridades estadounidenses y expertos en seguridad de la información., Chino «gobierno» Los piratas informáticos utilizaron activamente los errores de ProxyLogon en enero y febrero. 2021, y después de que las vulnerabilidades se hicieran públicas, A ellos también se unieron otros delincuentes..

Como se informó ahora, algunos de estos shells web no estaban protegidos adecuadamente y reutilizaban la misma contraseña. Los agentes del FBI aprovecharon esta circunstancia para eliminar el malware..

Se destaca que durante la operación, El FBI no parchó los servidores Exchange vulnerables y no intentó detectar ni eliminar otros programas maliciosos que podrían haberse instalado en el sistema mediante shells web..

Actualmente, el FBI está notificando a las víctimas cuyos servidores Exchange fueron comprometidos y descubiertos durante la operación..