Los expertos de Trustwave han lanzado una utilidad de descifrado gratuita para las víctimas del ransomware BlackByte que pueden utilizar para recuperar archivos dañados.. El descifrador ya disponible en GitHub Funciona gracias a la explotación de un error en el código del ransomware..

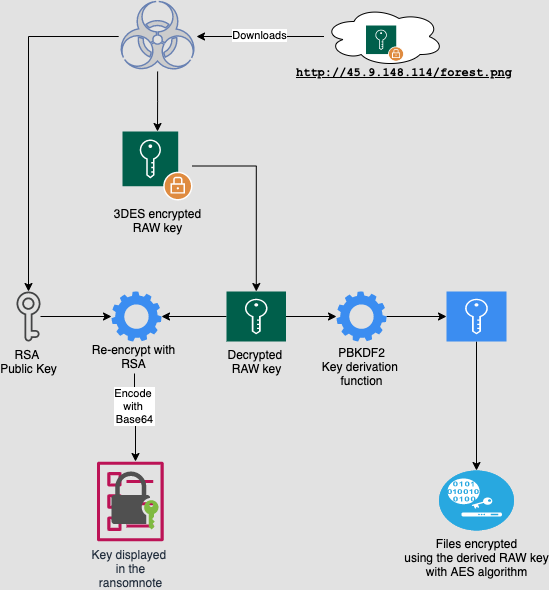

Los investigadores publicaron un análisis técnico detallado del malware. en dos partes, en el que dicen que el procedimiento de cifrado BlackByte comienza con el hecho de que los piratas informáticos descargan un archivo de imagen forest.png falso en la máquina de la víctima.

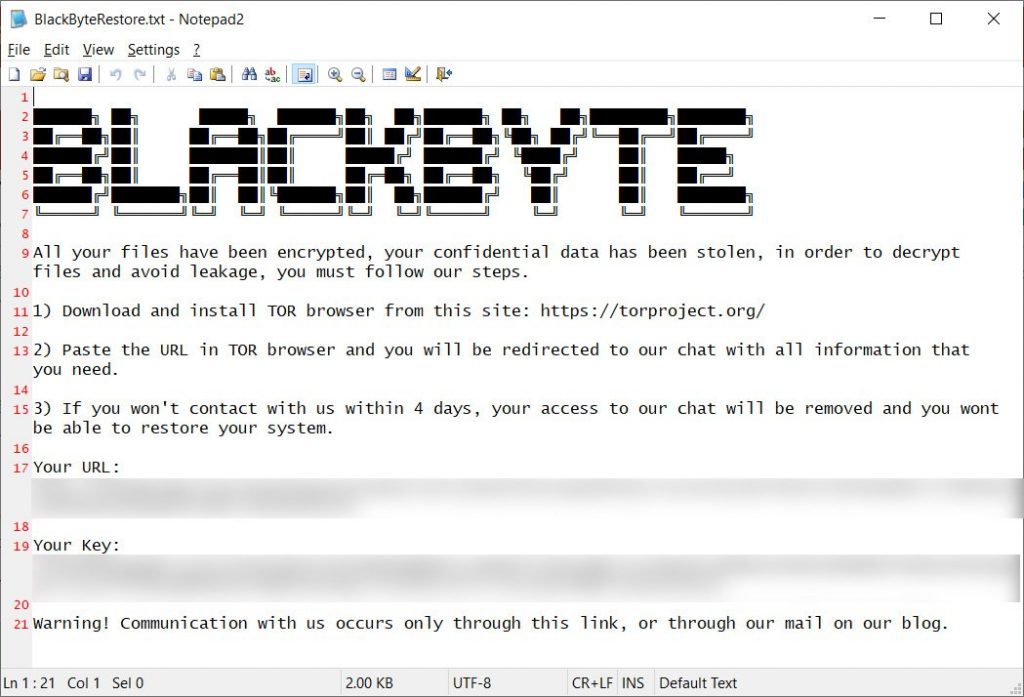

De hecho, este archivo contiene una clave criptográfica que el malware utiliza para obtener claves de cifrado para los archivos de la víctima, y luego genera una clave de acceso que le dará a la víctima acceso a un sitio de la red oscura a través del cual los piratas informáticos negocian y reciben rescates.. Los investigadores escriben que este proceso puede considerarse bastante simple en comparación con otros ransomware..

El descifrador proporcionado por Trustwave automatiza el proceso de lectura de la clave del archivo forest.png y luego calcula la clave de descifrado necesaria para restaurar los archivos de la víctima.. El archivo forest.png ya está incluido en el decodificador., y se recomienda a las víctimas que lo reemplacen con un archivo de sus propios sistemas.

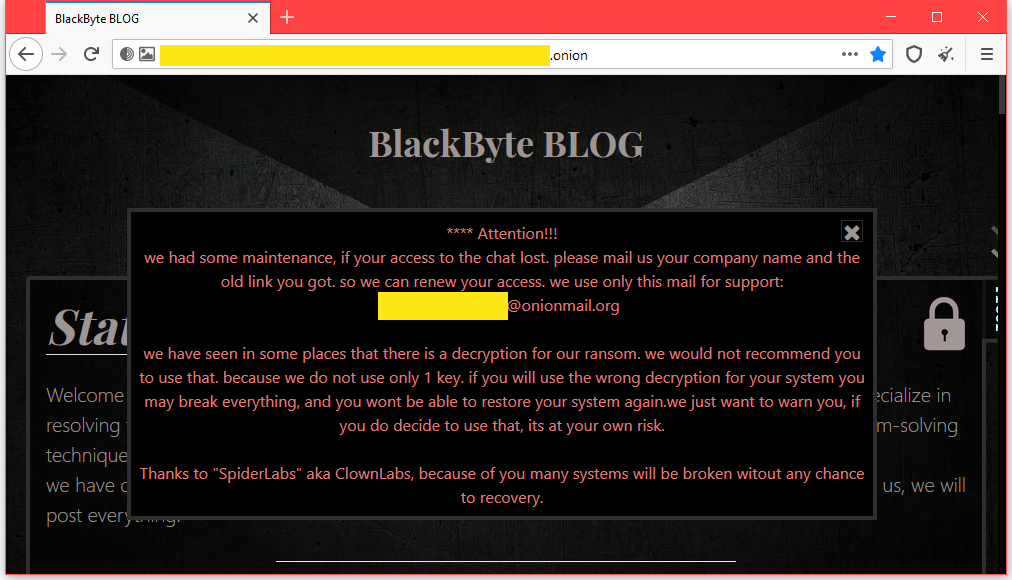

Curiosamente, a los desarrolladores de BlackByte no les gustó el lanzamiento del decodificador. A principios de esta semana, el grupo de hackers publicó un mensaje en su sitio web y trató de ahuyentar a las víctimas del uso del descifrador. Los piratas informáticos afirman que han utilizado más de una clave y que utilizar la herramienta con la clave incorrecta (archivo bosque.png) puede causar daños irreparables a las víctimas’ archivos. Los atacantes llaman a los expertos de Trustwave SpiderLabs «payasos».

El ransomware BlackByte apareció en el verano de 2021, y los informes de los primeros ataques comenzaron a llegar por parte de los usuarios a finales de septiembre..

El ransomware escrito en C# intenta finalizar numerosos procesos de seguridad en la máquina infectada, así como procesos de servidores de correo y bases de datos., para cifrar con éxito el dispositivo. El ransomware también intenta desactivar Microsoft Defender en los dispositivos de destino antes de intentar el cifrado..

En el sitio darknet del grupo, donde los piratas informáticos enumeran a sus víctimas que se negaron a pagar el rescate, Hasta ahora sólo se han publicado ocho entradas..

Permítanme recordarles que también informamos que Especialistas en ciberseguridad lanzaron un descifrador gratuito para el ransomware Lorenz, tan bueno como eso Utilidad agregada para descifrar datos después de ataques REvil.