El grupo de hackers de habla rusa Winter Vivern (también conocido como TA473 en la clasificación de Proofpoint) ha estado explotando activamente una vulnerabilidad en Zimbra y ha estado robando cartas de funcionarios de la OTAN, gobiernos, personal militar y diplomáticos desde febrero 2023.

Permítanme recordarles que también escribimos que el FBI y NSA publicar una declaración sobre los ataques de los piratas informáticos rusos, y también que el Ofertas del Departamento de Estado $1 millones para información sobre hackers rusos.

Y también los medios escribieron que Debido a las sanciones, Los piratas informáticos rusos buscan nuevas formas de blanquear dinero.

A mediados de marzo 2023, centinelauno Los expertos presentaron un informe sobre los países de habla rusa. Wyvern de invierno grupo, que se vio en ataques a agencias gubernamentales en varios países de Europa y Asia, así como en proveedores de servicios de telecomunicaciones.

Como analistas de Punto de prueba ahora he informado, Estos mismos atacantes están usando el CVE-2022-27926 vulnerabilidad en Zimbra Servidores de colaboración para acceder a mensajes de organizaciones e individuos asociados con OTAN.

Según los investigadores, Los ataques de Winter Vivern comienzan con el uso del acunetix escáner de vulnerabilidad, con el que los hackers buscan plataformas de correo web sin parches.

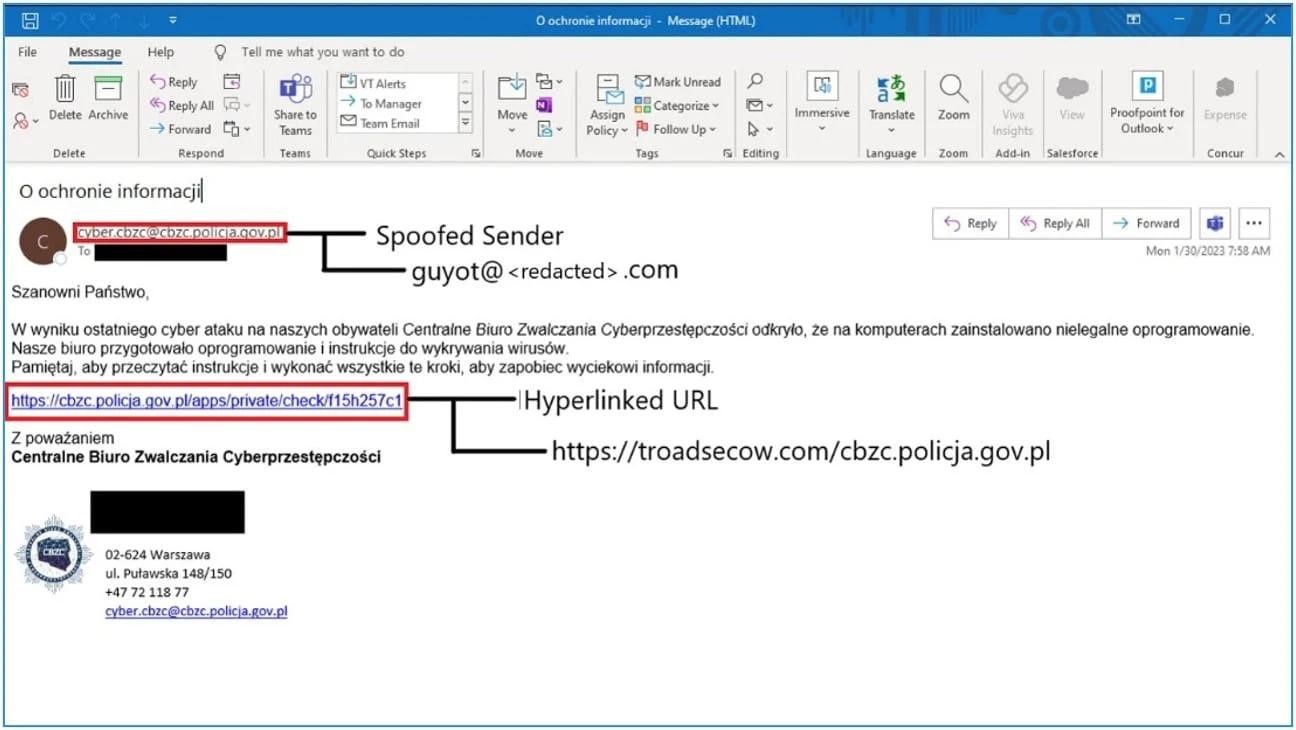

Luego, los atacantes envían un correo electrónico de phishing desde el buzón comprometido., que está falsificado para que parezca escrito por alguien que la víctima conoce o alguien relacionado con la organización objetivo.

Correo electrónico de phishing

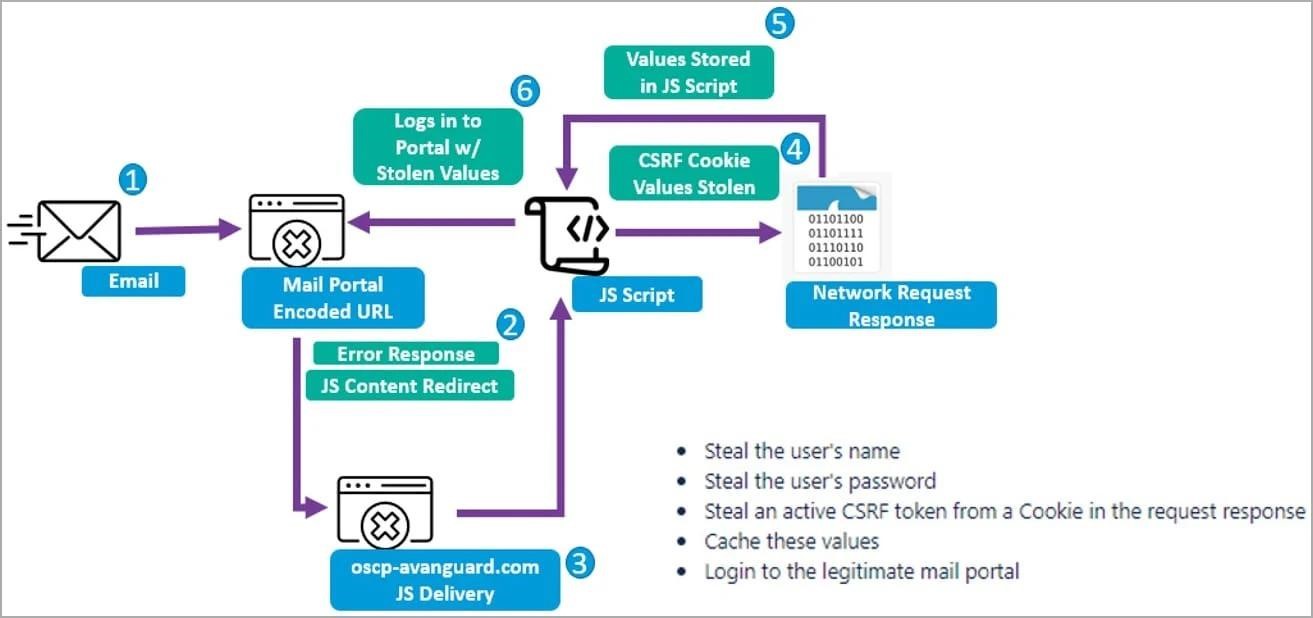

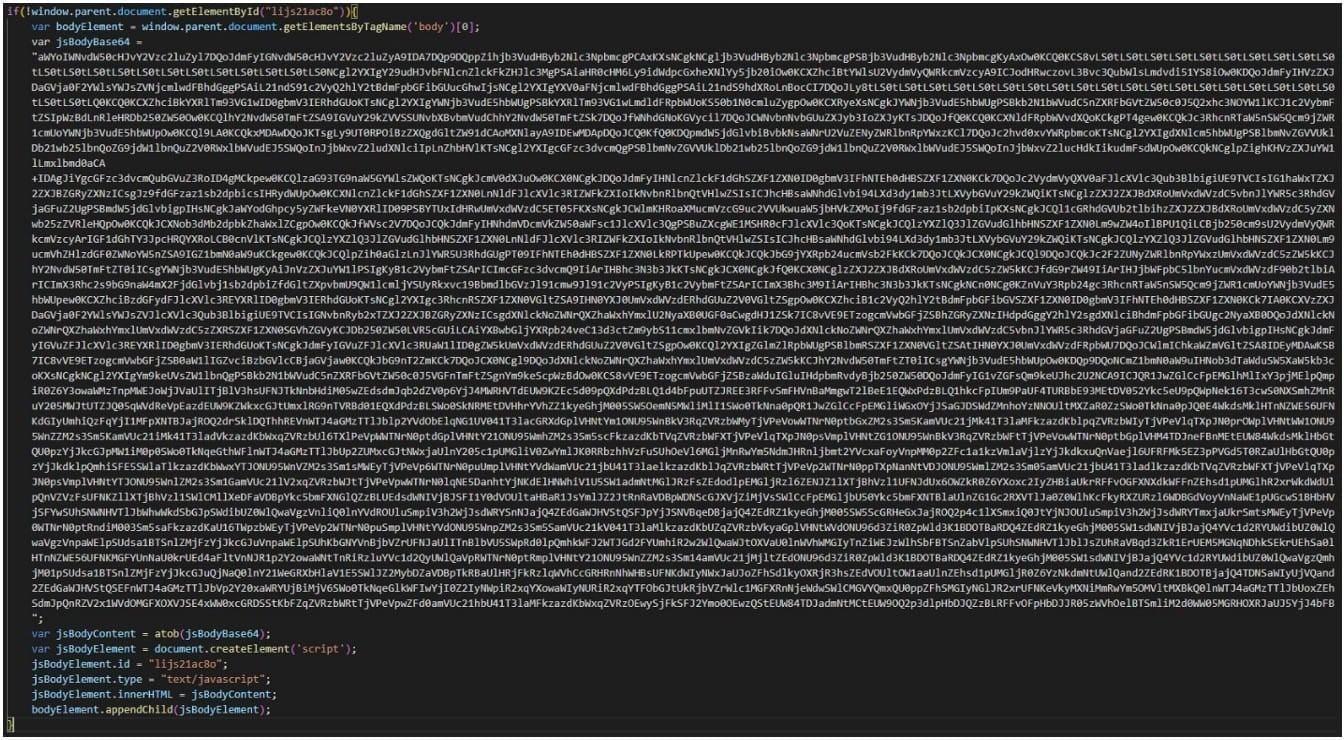

Los correos electrónicos contienen un enlace que explota lo antes mencionado. CVE-2022-27926 vulnerabilidad en el marco Zimbra e inyecta cargas útiles (javascript) en una pagina web. Estas cargas útiles se utilizan para robar nombres de usuario., contraseñas, y tokens de cookies recibidas desde un punto final Zimbra comprometido. Esto permite a los atacantes obtener acceso completo al buzón de la víctima..

Además, Los piratas informáticos pueden utilizar cuentas pirateadas para llevar a cabo más ataques de phishing y penetrar más profundamente en las organizaciones objetivo..

Esquema de ataque

Los expertos señalan que en algunos casos TA473 también objetivos Cubo redondo tokens de solicitud de correo web. Según analistas, esto solo enfatiza que antes de los ataques, compilar correos electrónicos de phishing y preparar una página de destino, Los atacantes realizan un reconocimiento exhaustivo y descubren qué está usando exactamente su objetivo..

Al mismo tiempo, El JavaScript malicioso no solo está protegido por tres niveles de ofuscación base64 para dificultar el análisis., pero la agrupación también utiliza partes de código JavaScript legítimo que se ejecuta en portales de correo web habituales para combinarlo con las operaciones normales y reducir la probabilidad de detección..

A pesar de esto, Los investigadores sostienen que, en general, las operaciones de Winter Vivern no son particularmente sofisticadas., en cambio, los piratas informáticos adoptan un enfoque simple y eficaz que funciona incluso contra objetivos de alto valor que no pueden instalar actualizaciones y parches de manera oportuna.. Así que, el problema CVE-2022-27926 fue arreglado en abril 2022, con el lanzamiento de Zimbra Collaboration 9.0.0 P24.