Los operadores de malware y otros piratas informáticos abusan cada vez más de Google Ads para distribuir malware a usuarios que buscan software popular.. Así que, Puedes encontrar anuncios maliciosos al buscar Grammarly, Postquemador MSI, Flojo, Dashlane, Malwarebytes, Audacia, μTorrent, obs, Anillo, cualquier escritorio, Oficina Libre, Visor de equipo, pájaro trueno, y valiente.

Déjame recordarte que también escribimos eso. Los estafadores están llevando a cabo una campaña publicitaria maliciosa a través de Búsqueda de Google.

Especialistas de Tendencia Micro y Laboratorios Guardio describió el problema en detalle. segun ellos, Los piratas informáticos utilizan cada vez más la sentadilla tipográfica., clonar los sitios web oficiales de los programas y fabricantes anteriores, y luego distribuir versiones troyanizadas de software a través de ellos, qué usuarios finalmente descargan.

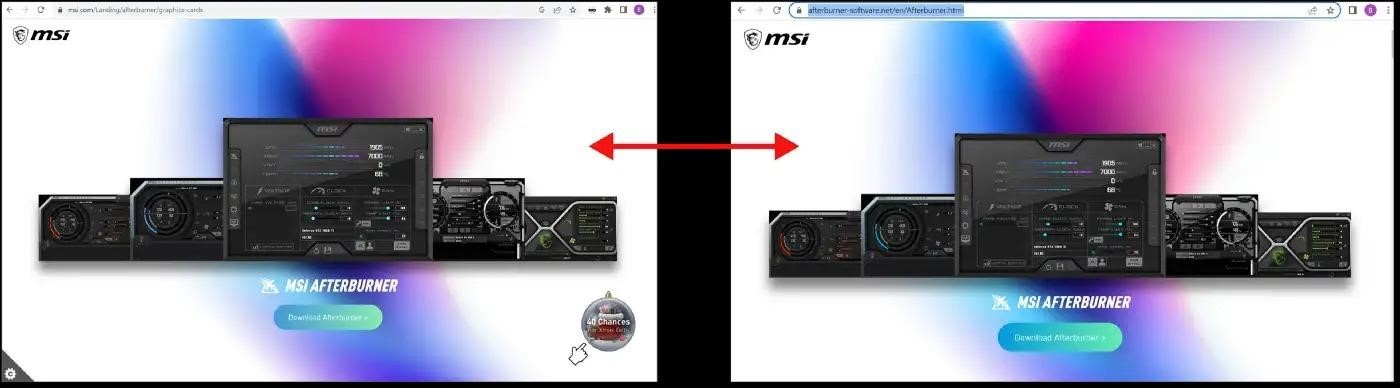

Entre los programas maliciosos distribuidos de esta manera, hay versiones del Mapache ladrón, una versión personalizada del Más ladrón, así como el ID helado cargador de malware. Por ejemplo, Recientemente escribimos sobre una de estas campañas., en el cual Los atacantes distribuyeron mineros y Línea roja ladrón de información usando falso Postquemador MSI sitios de servicios públicos.

Sitio falso y real.

Sin embargo, hasta hace poco, No estaba claro exactamente cómo llegan los usuarios a sitios tan maliciosos.. Resultó que la clave está en el abuso de publicidad en Google.

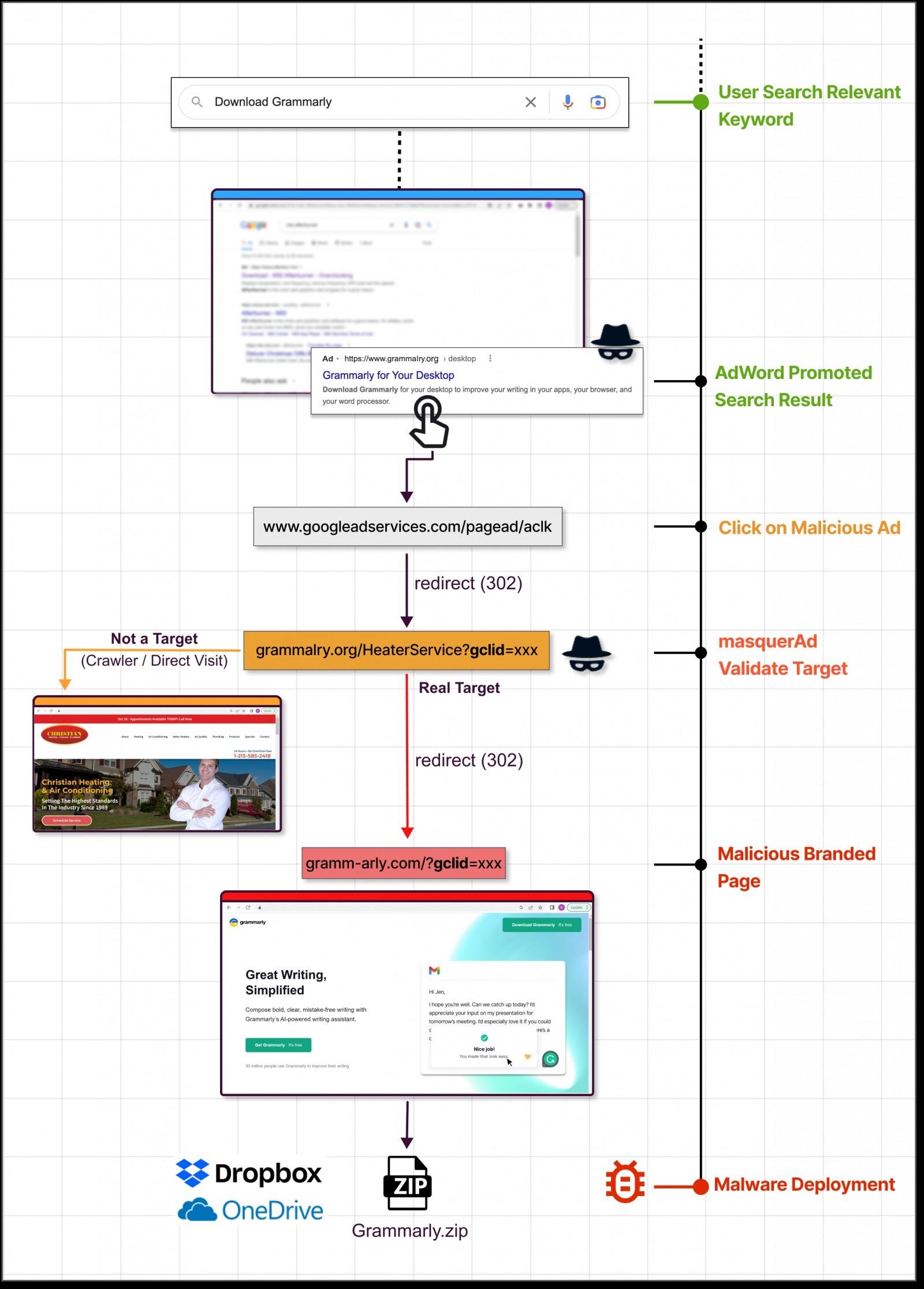

Los expertos de Trend Micro y Guardio Labs afirman que Google, por supuesto, tiene mecanismos de protección para tal caso, pero los atacantes han aprendido cómo evitarlos. La cosa es, si Google detecta que la página de destino detrás del anuncio es maliciosa, la campaña se bloqueará inmediatamente y el anuncio se eliminará.

Por lo tanto, Los atacantes actúan con cautela.: primero, los usuarios que hacen clic en los anuncios son redirigidos a un sitio irrelevante pero seguro, también preparado por hackers. Sólo desde allí la víctima será redirigida directamente a un recurso malicioso que se hace pasar por el sitio web oficial de algún tipo de software..

Cómo funcionan las redirecciones

En cuanto a cargas útiles, Por lo general, están en formatos ZIP o MSI y se descargan desde servicios acreditados de intercambio de archivos y alojamiento de códigos., incluido GitHub, buzón, o Discordia CDN. Debido a esto, Es poco probable que los programas antivirus que se ejecutan en el ordenador de la víctima se opongan a dichas descargas..

Expertos de Guardio Labs dicen que durante una campaña observaron en noviembre de este año, Los atacantes distribuyeron una versión troyanizada de gramaticalmente a los usuarios, que contenía al ladrón de mapaches. Al mismo tiempo, el malware estaba "incluido" con software legítimo, eso es, el usuario recibió el programa que estaba buscando, y el malware se instaló “en el apéndice”, automáticamente.

Laboratorios Guardio, que ha denominado estos ataques MasquerAnuncios, atribuye la mayor parte de esta actividad maliciosa a la Vermux grupo, señalando que los hackers «Abusar de muchas marcas y seguir evolucionando.» segun ellos, Vermux ataca principalmente a usuarios de Canadá y Estados Unidos, usar sitios falsos para distribuir versiones maliciosas de cualquier escritorio y MSI Afterburner infectados con mineros de criptomonedas y el ladrón Vidar.

Esquema de ataque

Curiosamente, actividad de los piratas informáticos, que los expertos han descrito ahora en detalle, recientemente forzó el FBI publicar una advertencia y recomendación sobre el uso de bloqueadores de publicidad (para no ver anuncios potencialmente peligrosos en los motores de búsqueda).