Los analistas de Cisco Talos dicen que los piratas informáticos ahora utilizan complementos de Excel para infiltrarse en las víctimas’ sistemas y redes.

Después Microsoft comenzó a bloquear macros de VBA en documentos de Office descargados de Internet (marcado como marca de la web), Los atacantes tuvieron que repensar sus cadenas de ataque.: por ejemplo, ahora los piratas informáticos utilizan cada vez más Sobresalir archivos complementarios (.44) como vector de compromiso inicial.

Según los expertos, Documentos de Office distribuidos mediante correos electrónicos de phishing y otros tipos de ingeniería social. Sigue siendo uno de los vectores de ataque más populares para los atacantes.. Estos documentos tradicionalmente sugieren que las víctimas habilitan macros para ver contenido supuestamente inofensivo., pero en realidad activa la ejecución de malware oculto en segundo plano..

Para abordar estos abusos, a principios de este año, Microsoft comenzó a bloquear macros de VBA en documentos de Office descargados de Internet. Aunque la empresa admitió que recibió comentarios negativos de los usuarios debido a esto y incluso se vieron obligados a revertir temporalmente esta decisión, como resultado, el bloqueo de macros VBA todavía continuaba.

También escribimos que Los piratas informáticos utilizan la biblioteca .NET para crear archivos Excel maliciosos, y también eso Cifrado de bloque débil en Microsoft Office 365 Conduce a la divulgación del contenido del mensaje.

A pesar de que el bloqueo sólo aplica a las últimas versiones de Access, Sobresalir, PowerPoint, Visio, y palabra, Los atacantes han comenzado a experimentar con formas alternativas de infectar e implementar malware.. Uno de tales «innovación» es el uso de Archivos XLL, que Microsoft describe como «una especie de archivo DLL que sólo se puede abrir en Excel,» los investigadores informan.

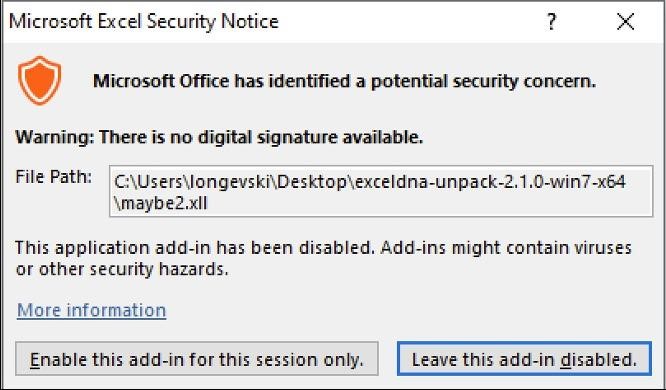

Aunque Excel advierte sobre los peligros potenciales de los XLL, Estas advertencias suelen ser pasadas por alto por los usuarios..

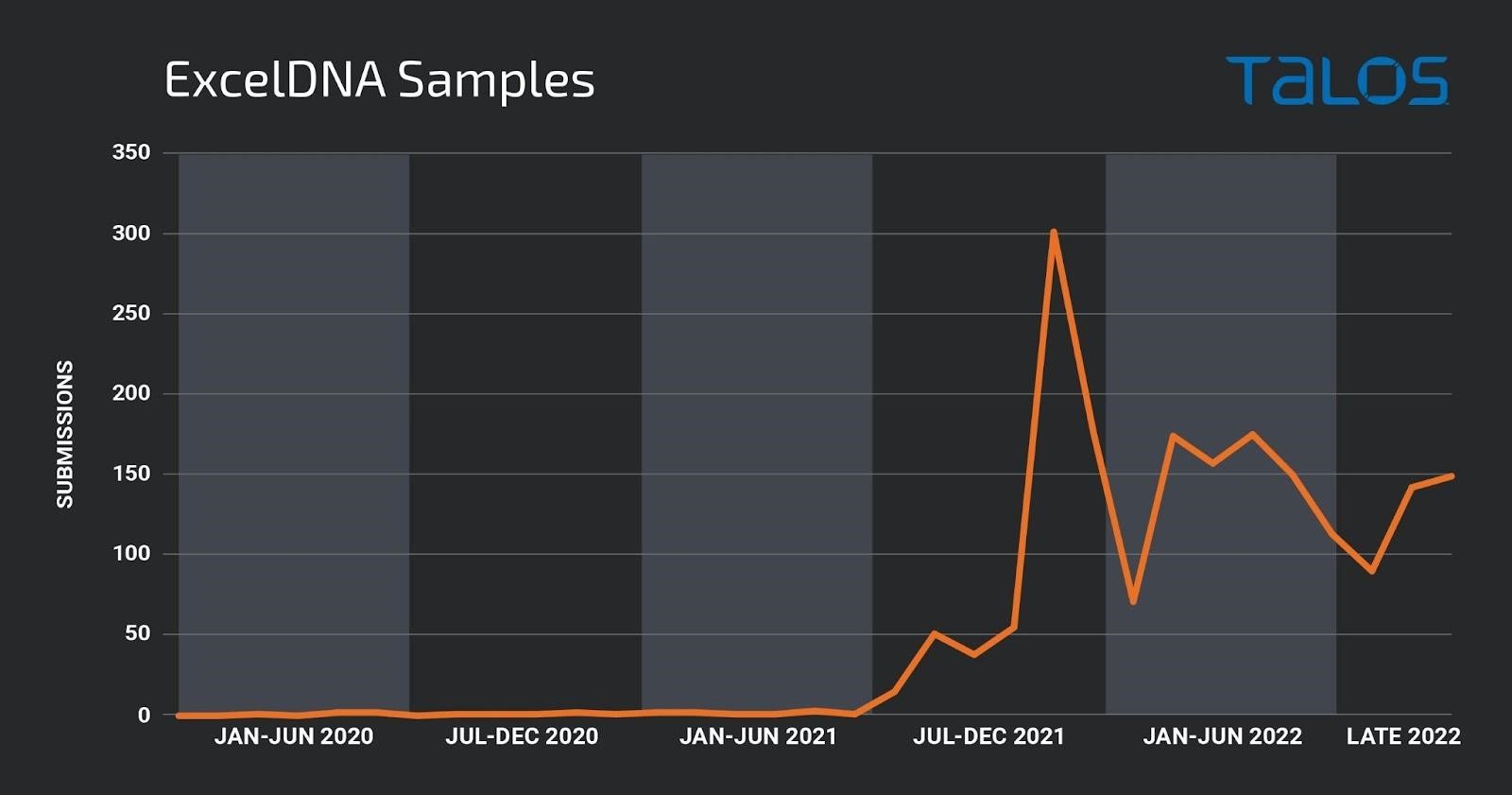

Según los expertos, Los piratas informáticos combinan complementos escritos en C++ con complementos desarrollados con la herramienta gratuita Excel-DNA. Y si los primeros experimentos de este tipo de piratas informáticos se detectaron hace unos años, luego en 2021-2022 tales ataques comenzaron a desarrollarse mucho más activamente.

Los investigadores escriben que los grupos de hackers chinos APT10 y TA410 (y comenzaron de nuevo 2017), el grupo de habla rusa FIN7, que comenzó a utilizar archivos complementarios en sus campañas el verano pasado, famoso dridex cargador de malware y Libro de formularios cargador; así como otras familias importantes de malware, incluido AgenteTesla, Detención de ransomware, Más, Cargador de buer, nanonúcleo, ID de hielo, arkei, AsyncRat, BazarLoader, y demás ya están abusando de XLL.