Las redes sociales se han convertido en un aspecto importante de nuestra vida cotidiana en esta era de la tecnología y la información. A pesar de sus numerosas ventajas, Las redes sociales han generado preocupación por protegiendo la privacidad personal. En particular, Las redes sociales representan un peligro significativo para la seguridad de la información, y en su mayoría no se menciona..

¿Pero es real esta amenaza?? Y cómo mitigar sus efectos? Vamos a averiguar.

Por qué las redes sociales amenazan la seguridad de la información?

Las plataformas de redes sociales sirven como un medio para que los usuarios mantenerse conectado con amigos, interactuar con los clientes, y negocios de mercado. Sin embargo, un lugar con un volumen de información tan grande no puede estar a salvo de manipulaciones o incluso phishing directo. Echemos un vistazo a los ejemplos más notorios de amenazas a la seguridad de la información que puede encontrar en las redes sociales..

Riesgo de ataques de ingeniería social.

Los delincuentes son conscientes de que es probable que las personas compartir información personal. Por lo tanto, explotan los perfiles públicos para extraer datos valiosos que pueden utilizarse para Ataques de ingeniería social avanzada.

Es esencial considerar empleados’ cuentas personales de redes sociales ya que pueden afectar la seguridad empresarial. Los ciberdelincuentes pueden utilizar cualquier publicación realizada en un perfil de red social vinculado al business to compromise the company’s systems y datos. La información suele ser públicamente visible cuando se crea un perfil digital.. Cuanta más información comparte un individuo en su perfil, el Mayor riesgo de ser víctima de un delito cibernético..

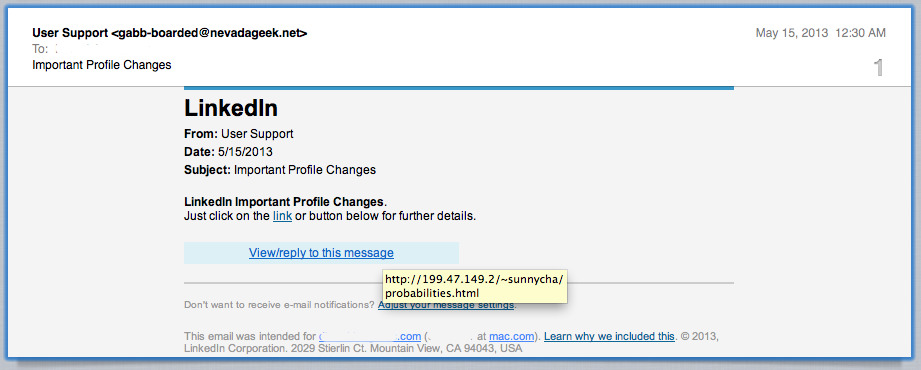

Los ciberdelincuentes a menudo explotar a los usuarios de las redes sociales creando cuentas falsas para engañarlos y hacerles proporcionar información personal, credenciales de acceso, o descargar software malicioso a través de enlaces. Es importante mantente alerta y cauteloso mientras usa la red social para evitar ser víctima de este tipo de estafas.

Compartir demasiado

Individuos que publicar frecuentemente información personal en los sitios de redes sociales puede amenazar a las empresas. Sus acciones no sólo pueden ponerlos en riesgo al compartir información confidencial., como planes de viaje, datos comerciales, o información del paciente, sino también proporcionar a los ciberdelincuentes una gran cantidad de información ellos pueden exploit in various ways. Las publicaciones sólo pueden amenazar la seguridad de la información del individuo o de una empresa.. Aunque es sólo la cima del iceberg.

- Ataques balleneros Implican recopilar información valiosa para dirigirse a ejecutivos de alto nivel y persuadirlos para que realicen una acción secundaria., como transferir fondos.

- Spear phishing attempts Son más específicos y precisos que los típicos intentos de phishing.. Ellos centrarse en los individuos y utilizar detalles específicos como noticias actuales y documentos financieros relevantes..

- Se produce suplantación de identidad cuando un ciberdelincuente se hace pasar por alguien o algo más para obtener acceso a información privada.

Las conexiones de redes sociales pueden crear un riesgo de ciberseguridad. Actividad del usuario, incluyendo me gusta, Comparte, y comentarios, puede revelar información valiosa sobre las relaciones que Los ciberdelincuentes pueden explotar para actividades fraudulentas. como phishing, suplantación de identidad, y suplantación.

Dispositivos portátiles no seguros

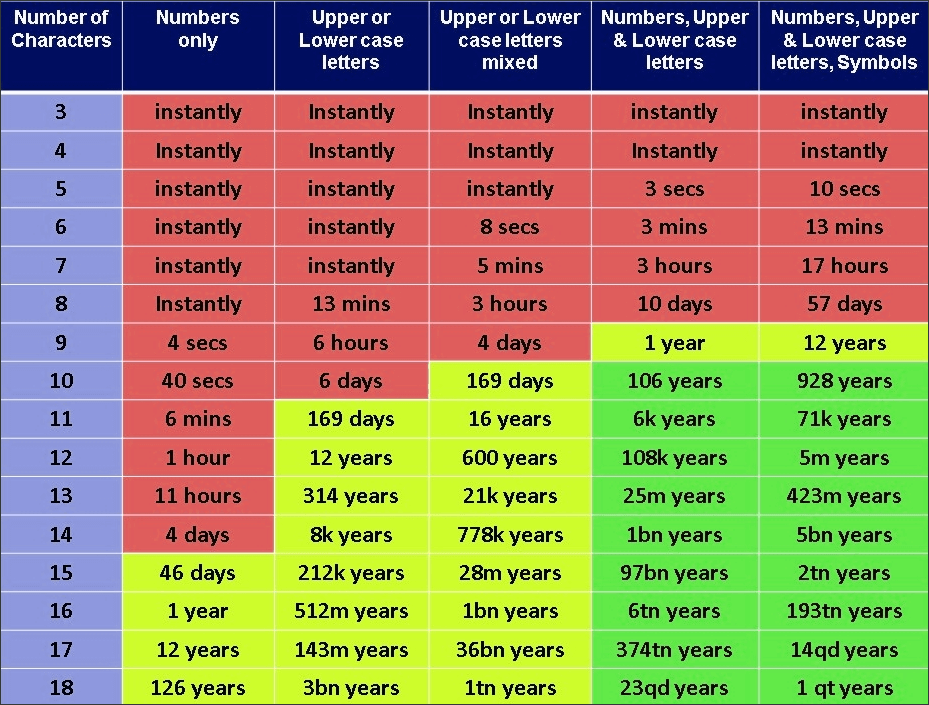

Los dispositivos móviles son obviamente los forma predominante de acceder a las redes sociales. Las modernas medidas de seguridad implementadas tanto en dispositivos móviles como en redes sociales crean una impresión de seguridad., pero en realidad es sólo una idea errónea. El La clave es acceder al teléfono., computadora portátil u otro dispositivo, y luego obtendrás todo. Cosa es, la gente a menudo confía exclusivamente en identificación biométrica, esperando que nadie intente elegir la contraseña que queda como método de acceso de respaldo si algo sale mal. Y – lo has adivinado bien – dejan algunos de los contraseñas más fáciles de elegir, como “1111” o “1234”, haciéndolo pan comido para los hackers. Esto hace que las redes sociales sean una pesadilla para la seguridad de la información..

Después de tal juego de abrir cerraduras, quienes acceden al dispositivo pueden acceder a cualquier información en las redes sociales. esto es incluso más eficiente que usar software espía/ladrón malware, que no puede volcar conversaciones en la mayoría de los mensajeros. Accediendo a los chats, los delincuentes pueden recolectar no solo your sensitive data pero también tu horario y el de otras personas, los asuntos internos de su empresa, y similares. Si no es un sueño de un hacker que recopila datos sobre el objetivo – entonces, ¿qué es??

Cómo reducir los riesgos cibernéticos utilizando las redes sociales

En el mundo de hoy, Las empresas deben tener presencia en línea., incluyendo al menos una plataforma de redes sociales. Las redes sociales se han vuelto necesarias para generar confianza, aumentando la visibilidad, recibir opiniones de clientes, realizando investigaciones, haciendo comparaciones, y facilitando comunicación directa con los clientes. La buena noticia es que las empresas pueden tomar medidas para reducir los riesgos cibernéticos asociados con las redes sociales..

- Control de acceso a redes sociales

Limitar la cantidad de personas que acceden a las cuentas de redes sociales es esencial ya que reduce la superficie potencial de ataque.. Identificando, que contiene, y mitigar el daño se vuelve más manejable en una violación de datos. Es aconsejable asignar a una persona para que supervise las cuentas de redes sociales de la empresa para minimizar los riesgos de seguridad.. - Implementación de políticas de redes sociales

Es esencial para cada miembro de una organización., incluidos aquellos en posiciones de liderazgo, tener acceso a una política de redes sociales bien definida. Esta política debe describir cómo salvaguardar la información sensible y confidencial y qué acciones están estrictamente prohibidas.. - Implementación antimalware

Cuando se trata de dispositivos móviles no verificados, abordar las vulnerabilidades de seguridad puede ser difícil. Por lo tanto, es crucial que la capacitación en redes sociales enfatiza la importancia de tener software antivirus y antimalware en todos los dispositivos portátiles para protección contra ataques cibernéticos. Este software puede mitigar o resolver amenazas de seguridad., proteger a los usuarios y sus organizaciones.

El aumento de las redes sociales han cambiado cómo nos comunicamos e intercambiamos información, pero también ha traído consigo nuevos peligros y obstáculos en materia de privacidad y seguridad.. Es crucial ser conscientes de lo que compartimos en las redes sociales y quien tiene acceso a el, así como tomar medidas para salvaguardar nuestros datos y mantenernos informados sobre preocupaciones de privacidad y riesgos de seguridad.. Siguiendo las pautas recomendadas para el uso de las redes sociales., como revisar las políticas de privacidad, modificando la configuración de privacidad, y estar alerta a esquemas fraudulentos y ataques de phishing, Podemos cosechar los beneficios de las redes sociales y al mismo tiempo mitigar los riesgos potenciales..