El contratista de defensa canadiense Top Aces Inc fue víctima de un ataque de ransomware. Grupo LockBit, una infame banda de ransomware conocido por sus estrictos principios, ya se atribuyó la responsabilidad. Se jactaron de ello publicando el logotipo de esta empresa en su sitio Darknet..

Más detalles sobre la empresa Top Aces

Top Aces Inc es una contratista de defensa con sede en Montreal, Quebec. Proporciona servicios canadienses de formación aerotransportada. (GATOS) con la flota más grande del mundo de aviones de combate mejorados para replicar la amenaza de Red Air, Entrenamiento JTAC, entrenamiento de lanzamiento de municiones, Entrenamiento de artillería de objetivos aéreos y marítimos de remolque. para las fuerzas armadas canadienses y alemanas. La empresa tiene una obsoleta., pero sigue siendo una flota lista para usar que se adapta bien al entrenamiento.

Además, Top Aces proporciona entrenamiento en guerra electrónica a la Real Fuerza Aérea Canadiense (RCAF) bajo el contrato CATS, incluyendo pruebas de radar avanzadas en condiciones cercanas al combate.. Desde 2017, Top Aces también ha estado participando en el entrenamiento de las Fuerzas de Defensa Australianas, y desde 2019 – la fuerza aérea de EE.UU.. El contrato con este último. Incluye entrenamiento en defensa contra armas rusas. como un elemento separado. Posiblemente, ese hecho fue uno de los motivos del ataque – debido a la situación geopolítica actual.

Top Aces Incorporated fue atacado por LockBit Ransomware

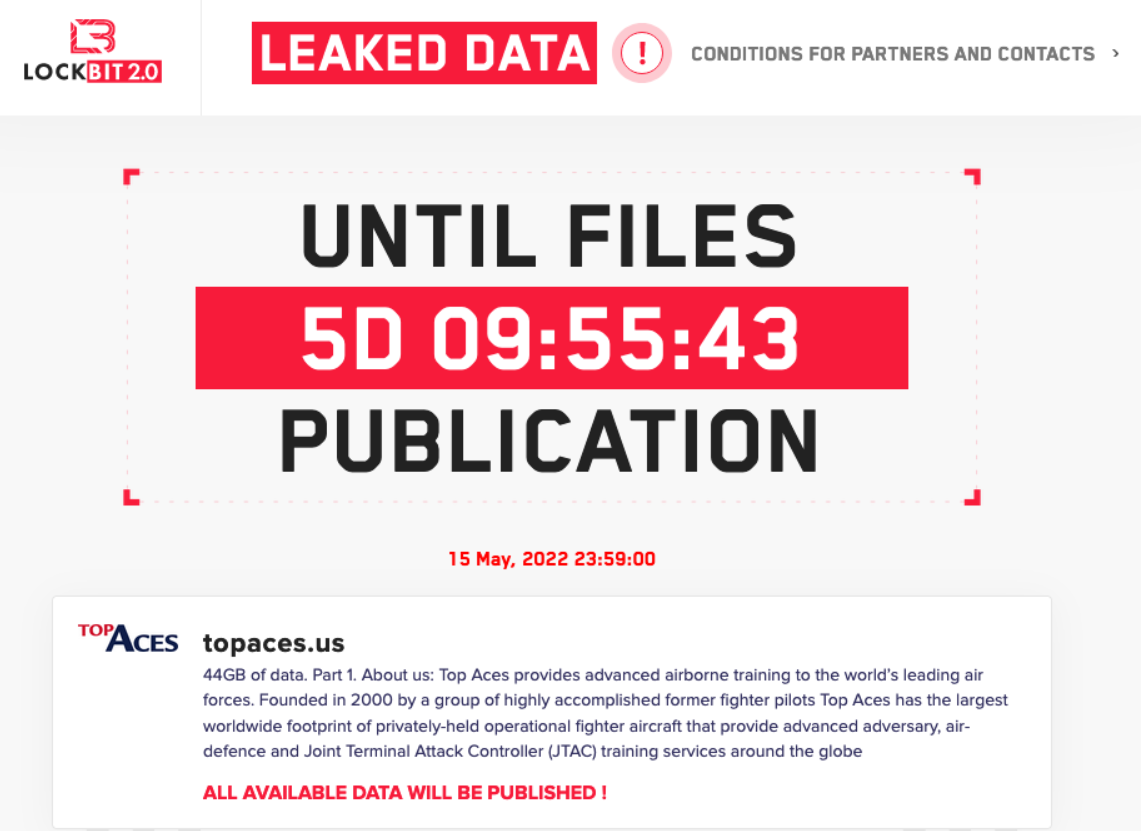

Los representantes de Top Aces confirmaron el inicio de una investigación sobre el incidente.. Ahora a la empresa le quedan dos días para solucionar el problema del rescate, de lo contrario, en mayo 15, 44 GB de datos exfiltrados complacerá la inteligencia de todos los países. Este último hecho preocupa no sólo a los militares., pero los investigadores también expresan su preocupación. Entre ellos se encontraba el analista de Emsisoft, Brett Callow., quien expresó el creciente peligro de ataques a empresas del complejo militar-industrial. Entre los últimos se encuentran los incidentes con Visser Precision (un proveedor de piezas para Lockheed Martin) y Westech Internacional (contratista militar en el campo de las tecnologías nucleares Minuteman III). A principios de este año, hensoldt – un contratista militar multinacional – fue atacado por el grupo de ransomware Lorenz.

«Incluso si las personas detrás del ataque son simplemente ciberdelincuentes con fines de lucro, pueden vender los datos o ponerlos a disposición de terceros, lo que podría incluir gobiernos hostiles.» — Brett Callow sobre los incidentes de ciberseguridad en empresas militares.

Acerca del ransomware LockBit

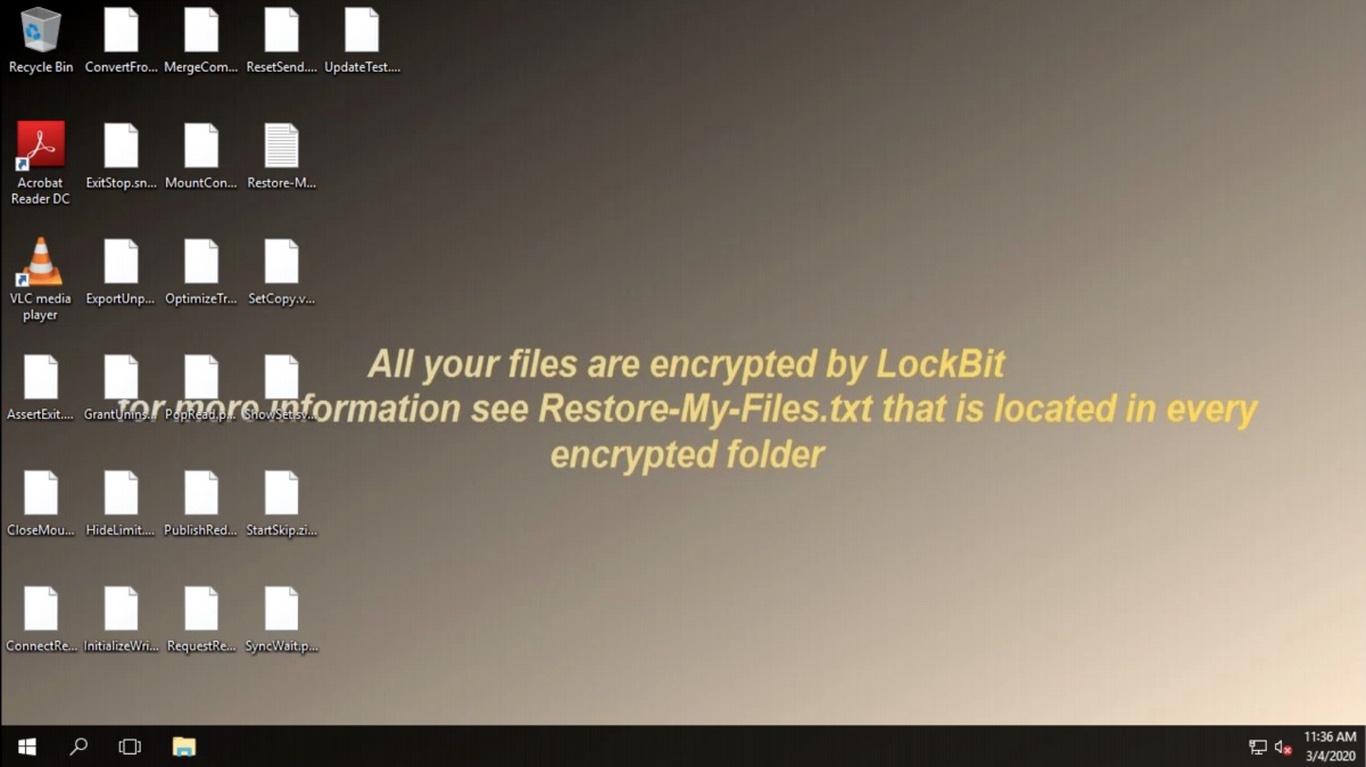

El grupo LockBit es una banda de ransomware con orígenes supuestamente rusos. Las diversas entrevistas que se publicaron en YouTube fueron en ruso., y en estas conversaciones LockBit se erige como uno de los grupos de ransomware más moralistas.. A pesar de ser una paradoja – criminales moralistas – realmente se preocupan por su imagen: No se registraron situaciones en las que las víctimas fueran engañadas.. Aún, ser atacado por ransomware no es un caso agradable. Especialmente con uno tan superior. – LockBit es famoso por uno de los módulos de ransomware y ladrón más avanzados que se utilizan actualmente..

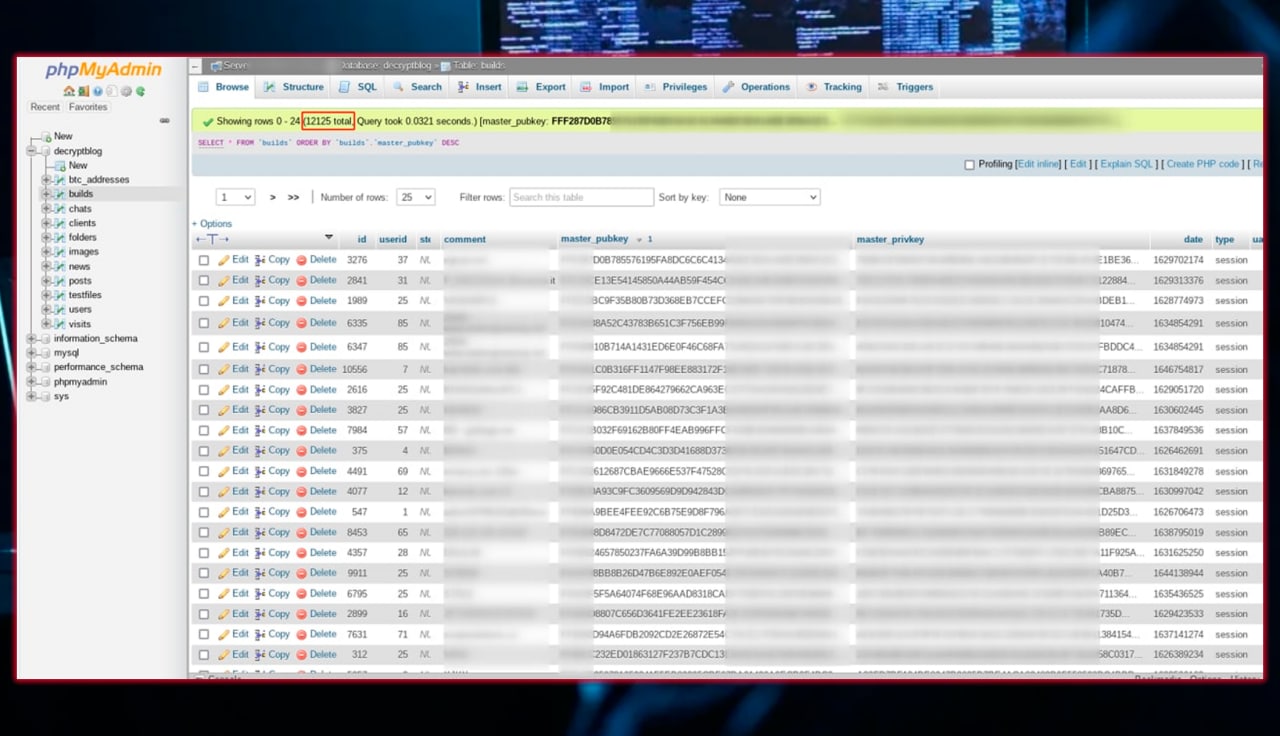

Una vez más enfaticemos la naturaleza latente de la industria criminal del ransomware.. Según las últimas filtraciones, El grupo LockBit expuso recientemente una captura de pantalla de un panel que muestra 12,125 Las empresas como víctimas. Mientras tanto, solo sobre 850 empresas que cotizan en sus Sitio de filtraciones de Darknet (DLS). En términos monetarios, el ingreso agregado del grupo puede ser: 12,125 X $100,000 (rescate promedio) = $1,212,500,000. Impresionante suma, ¿no es así?? LockBit es uno de los grupos de ciberdelincuentes más buscados; El FBI los persigue desde hace dos años. Sin embargo, mientras que sus contemporáneos – grupo malvado – ya tuve una reunión con hombres uniformados, LockBit logra mantener el anonimato.