Los especialistas de Cyble Research Labs encontraron una muestra de malware en la naturaleza, que resultó ser una versión actualizada de un malware previamente descubierto llamado LOLI Stealer.

Permítanme recordarles que también informamos que Ladrón de androides FFD es el nuevo peligro para tus redes sociales, y también eso DETENER la propagación del ransomware Discordia, Que lleva Ladrón de línea roja.

Ladrón de loli es un ladrón de información que extrae datos confidenciales de la computadora de la víctima, como contraseñas, galletas, capturas de pantalla, etc..

Los informes sobre este malware aparecieron por primera vez en foros de ciberdelincuencia alrededor de junio. 2022.

Publicación en el foro de cibercriminales sobre LOLI Stealer

Este software se vendió a precios bastante bajos.:

- 499 rublos (~9 USD) - mes

- 799 rublos (~14USD) – 2 meses

- 1499 rublos (~25USD) - por vida + clasificador universal como regalo.

Los atacantes afirmaron que el malware tiene las siguientes características:

- Robo de contraseñas, galletas, historia, etc.. de una gran cantidad de navegadores basados en Chromium

- Recopilación de información de 10 billeteras de criptomonedas

- Extraer datos de sesión de Telegrama y Vapor aplicaciones.

Laboratorios de investigación Cyble ha identificado más de 20 diferentes muestras asociado con el malware LOLI desde junio 2022, lo que, según dicen, es indicativo de una implementación activa de malware, especialmente en el último mes

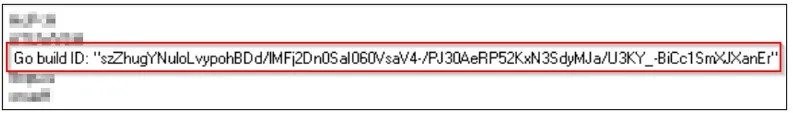

Después de analizar el archivo de malware línea por línea, Cyble reveló que se trataba de un archivo binario de un programa escrito en Golang.

Ir a crear ID

Después de ejecutar un archivo LOLI malicioso, El ladrón intenta determinar si el archivo se está ejecutando en WINE comprobando Wine_get_version.() funcionar a través de GetProcAddress() API.

Luego, el malware crea una nueva carpeta con un nombre aleatorio en la carpeta %homepath% y la utilizará para almacenar la información robada.

Después de eso, el secuestrador comienza a extraer información sobre billeteras de criptomonedas solicitando y leyendo archivos de directorios estándar creados por el software correspondiente y guardándolos en una subcarpeta llamada «Carteras».

Después de extraer los datos de la billetera de criptomonedas, el malware busca los siguientes archivos relacionados con el navegador almacenados en «formato SQLite 3»:

- Galletas

- Contraseñas

- Historia

- Autocompletar

- Atajos

- Marcadores

Además, si las aplicaciones Telegram y Steam están instaladas en la computadora de la víctima, LOLI Stealer busca archivos de configuración para estos programas y los guarda en el «Telegrama» y «Vapor» carpetas, respectivamente.

Luego, el ladrón extrae todos los archivos de texto de la carpeta Escritorio y los almacena en la carpeta Grab Files.. También toma una captura de pantalla de la máquina de la víctima usando BitBlt.() API de la biblioteca Gdi32.dll y la guarda con el nombre «WebStealer.png».

Y luego el malware comienza a procesar archivos de “formato SQLite 3” relacionados con el navegador., extrae información confidencial y la guarda en un archivo de texto.

LOLI Stealer busca las contraseñas de todos los navegadores y las guarda en un nuevo «Contraseñas.txt» archivo.

Después de recopilar toda la información., el ladrón crea un archivo ZIP de los archivos robados para transmitirlos a los atacantes.

Luego, el secuestrador envía un archivo ZIP codificado en Base64 junto con la cantidad y el estado de los datos robados a la URL.:

hxxp[:]//webStealer[.]ru/gate[.]php.

Después de la exfiltración, el secuestrador elimina todos los archivos recopilados de la carpeta creada previamente por el malware mediante DeleteFileW() función API

Los atacantes suelen optar por utilizar nuevos conjuntos de herramientas que les ayudan a repasar sus tácticas., métodos, y procedimientos y evitar la detección. LOLI Stealer es una herramienta bastante "nueva".