luca ladrón, un malware de robo omnipropósito programado en Rust, fue publicado en el foro de Darknet En los días recientes. El código fuente de una herramienta de robo bien hecha ya está disponible para todos. Este ladrón generalmente apunta a navegadores web., particularmente los complementos y datos que pertenecen a billeteras de criptomonedas y banca en línea.

Funcionalidad de Luca Stealer

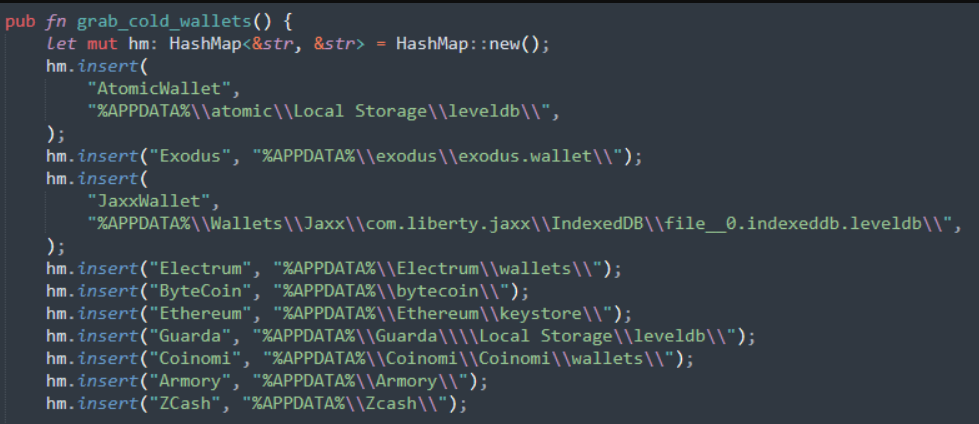

Como analistas de Cyble declarar en su informe, El conjunto de funciones que ofrece el malware Luca es similar a las disponibles en otros ladrones.. Puede acceder con éxito a todos los navegadores web basados en Chromium., y entregar diferentes tipos de información al hacker. En particular, apunta a archivos cookie, Tokens de inicio de sesión de Discord, cuentas en plataformas de distribución de juegos, información de tarjetas de crédito y billeteras de criptomonedas. Las dos últimas categorías de información se obtienen a través de cavando las extensiones instaladas en el navegador. El malware los comprueba por la lista de complementos instalados y, una vez consiguiendo una coincidencia, roba los datos que estos complementos almacenan localmente. Esta técnica es diferente a la que suelen aplicar los ladrones..

Además de las categorías de datos que he mencionado antes, Luca Stealer también obtiene información sobre el sistema atacado. Usando las llamadas específicas, recibe el cantidad de memoria del sistema, intercambiar tamaño de archivo, número de núcleos de CPU etcétera. Después de terminar la recolección de datos, Luca lo empaqueta en el archivo zip y lo envía a través de webhooks de Discord., o a través de bots en Telegram. La elección depende del tamaño del archivo resultante..

Hay una única diferencia significativa entre Luca y otros ladrones.. No puede secuestrar las transacciones de criptomonedas. mediante la edición de los datos copiados al portapapeles. Aún, esa función es muy notable para el software antivirus. Leer el contenido del portapapeles sin el comando del usuario es sospechoso, por lo que la ausencia de esta función hace que este malware sea más difícil de detectar. Además, robar toda la billetera en lugar de una sola transacción puede ser mucho más rentable, y el primero tiene más posibilidades de pasar desapercibido.

Luca ladrón difundiéndose

No está claro cómo se propagó exactamente este ladrón.. Luca es bastante sigiloso., ya que sólo uno de cada cinco proveedores de antimalware presentes en VirusTotal lo detecta. Probablemente sea causado por el lenguaje de programación de este malware – Óxido. ya ha aparecido in ALPHV/BlackCat ransomware, y apareció como la excelente manera de enmascarar el malware. Además, que facilita a los delincuentes hacer que su malware sea multiplataforma. Formas habituales de distribución de ladrones. – a través del spam malicioso en diferentes plataformas y phishing – también se adaptará a Luca. ¿Pero cuál elegirán realmente los ciberdelincuentes? – sólo Dios sabe.

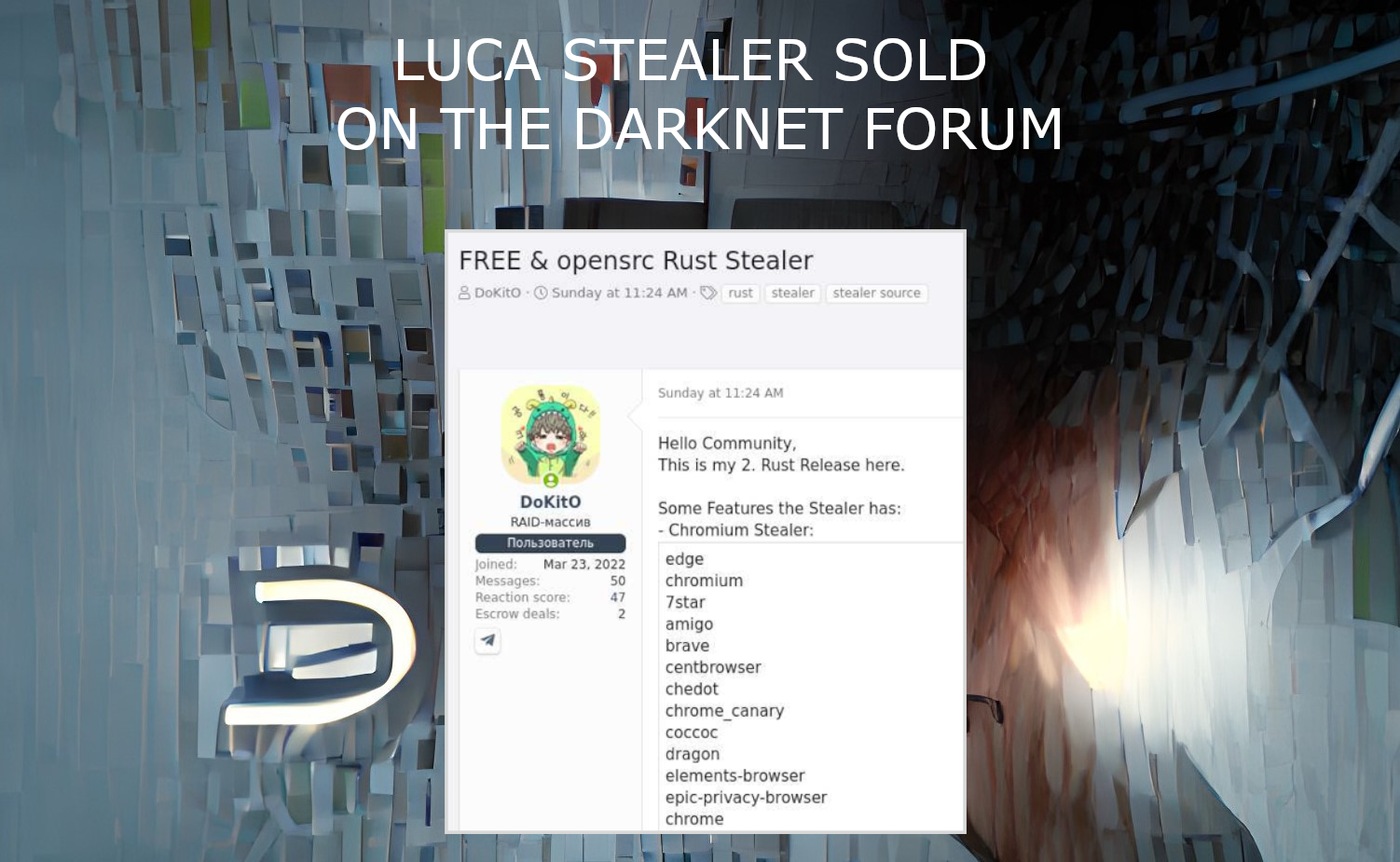

Hace unos días se filtró un individuo en XSS [sic](compartido?) el código fuente de un malware de robo de datos basado en Rust.

Lo hemos agregado a la colección de código fuente de malware vx-underground en GitHub.:

/Fugas/Win32/Win32.Rust.LucaStealerhttps://t.co/5RHeEYWYth

— vx-subterráneo (@vxunderground) Julio 26, 2022

¿Hay alguna razón para preocuparse??

Siempre hay un motivo para preocuparse, si tienes algo valioso en formato digital. Los precios de las criptomonedas están subiendo, y también lo hace el interés de los piratas informáticos por los ahorros de alguien en criptomonedas. La escala completa pandemic of cryptostealers ya se ha ido, pero eso hace que cada nuevo ladrón con la capacidad de hurgar en carteras criptográficas sea aún más peligroso. Estos programas ya no pueden depender simplemente de una mayor demanda en el mercado negro.. Deberían ofrecer algo ridículo. – o definitivamente fallará. ya hay alrededor 25 casos de uso de Luca Stealer En la naturaleza. No es muy impresionante – pero aún es mucho para un novato que apareció hace varios días..

Se recomienda mantener toda la información de inicio de sesión en una aplicación separada., en lugar de en el navegador web. Pero será mucho mejor evitar la infección por completo. siguiendo las reglas de ciberseguridad. Es mejor hacer que la situación sea menos posible., pero nunca niegues la probabilidad de un caso tan desagradable.