expertos en microsoft habló sobre el nuevo ransomware AndroidOS/MalLocker. (en adelante simplemente MalLocker), que engaña fácilmente a los rusos haciéndose pasar por un bloqueo de pantalla de la policía.

El ransomware Android abusa de los mecanismos detrás de las notificaciones de llamadas entrantes y del botón Inicio.

“Este malware está oculto dentro de aplicaciones que se distribuyen a través de varios foros y sitios de terceros.. Como la mayoría de los ransomware móviles, MalLocker no cifra los archivos del usuario, simplemente bloquea el acceso al teléfono”, – dicen los expertos de Microsoft

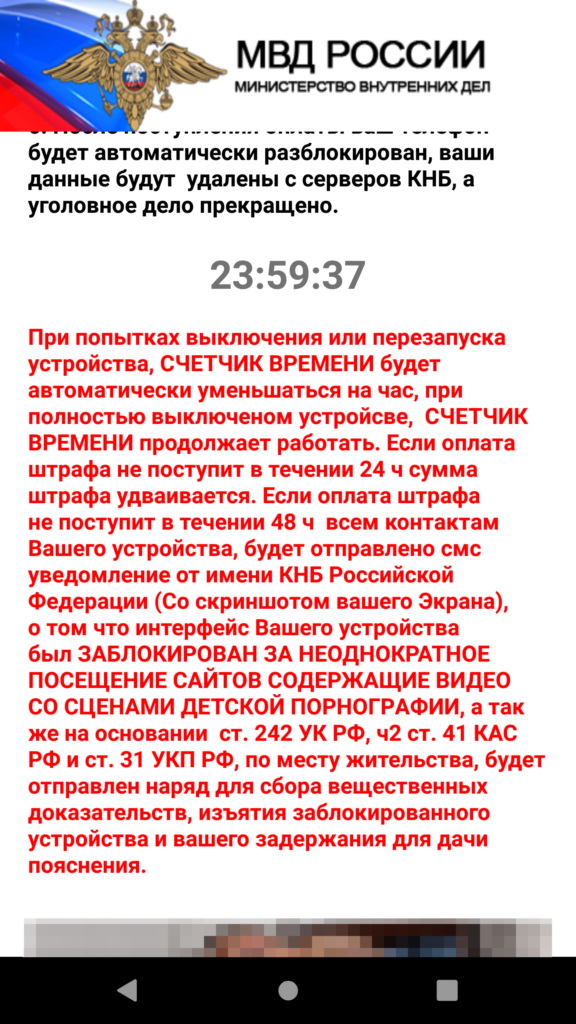

Una vez en el dispositivo, MalLocker captura la pantalla, Lo bloquea y exige un rescate a la víctima., alegando que el usuario ha visitado sitios de pornografía infantil y debe pagar una multa.

Para hacer que la amenaza parezca más impresionante, el malware se hace pasar por el Ministerio del Interior de la Federación Rusa. Cabe señalar que esta no es una táctica nueva en absoluto., y el ransomware suele asustar a los usuarios con las fuerzas del orden. Sin embargo, por alguna razón, Funciona especialmente eficazmente en Rusia..

“Si el pago de la multa no se recibe dentro del plazo 48 horas, Se enviará una notificación a todos sus contactos telefónicos en nombre del Comité de Seguridad Nacional de Rusia. (con capturas de pantalla de tu pantalla) que la interfaz de su dispositivo ha sido bloqueada por visitas repetidas a sitios que contienen videos con escenas de pornografía infantil”, – dijo en el mensaje de los ciberdelincuentes.

El aspecto técnico de MalLocker es ligeramente diferente al de la mayoría de estas amenazas.. Por ejemplo, El ransomware suele abusar de la ventana de alerta del sistema o desactivar las funciones responsables de interactuar con los botones físicos del dispositivo..

Locker, a su vez, actúa diferente.

Primero, abusa de la notificación de llamada entrante. Esta función se activa al recibir llamadas entrantes y se encarga de mostrar información detallada sobre la persona que llama.. El malware lo utiliza para mostrar una ventana que cubre completamente toda la pantalla..

Segundo, el bloqueador abusa del onUserLeaveHint() función, que se activa cuando el usuario quiere poner la aplicación en segundo plano y cambiar a otra aplicación. Se inicia cuando se presionan botones como Inicio o Recientes.. El malware utiliza esta función para mantener la nota de rescate siempre en primer plano., impedir que el usuario regrese a la pantalla de inicio o cambie a otra aplicación.

“Curiosamente, Esta táctica es nueva y casi única.. Por ejemplo, ransomware solía abusar únicamente de la funcionalidad del botón Inicio (p.ej doble casillero), pero generalmente combina esto con el uso del servicio de Accesibilidad”, — escriben investigadores de Microsoft.

Los investigadores escriben que si bien el código MalLocker es demasiado simple y claramente malicioso, para que el ransomware no pueda penetrar en Google Play Store. Sin embargo, Los expertos recuerdan que los usuarios deben evitar instalar aplicaciones de fuentes de terceros, como foros., sitios web o tiendas de aplicaciones no oficiales.

Déjame recordarte que Elon Musk confirmó un accidente, cuando el Un ruso ofreció un millón de dólares a un empleado de Tesla por hackear la empresa.

Y por alguna razón, También te quiero después de leer la noticia sobre un extorsionador ruso que se hace pasar por un servicio de policía., para leer sobre el vulnerabilities in Chinese men’s chastity belts. No sé por qué esto es así)