En los últimos años ransomware1 se ha convertido en una amenaza constante para numerosas empresas e individuos. Incluso se desarrollaron algunas variantes de ransomware en todo el modelo de negocio: RaaS. Este malware en particular crece en gran medida gracias a que todo el negocio se mueve constantemente en línea y una gran parte de los empleados trabajan de forma remota.. En este artículo, veremos qué ransomware laberinto es, cómo funciona, y como afrontarlo.

Las nuevas variantes de malware2 se están desarrollando y algunos de los que ya existen reciben actualizaciones periódicas. Los operadores de ransomware son noticia constantemente dirigiéndose a empresas, amenazando incluso la seguridad nacional de los países.

¿Qué es el laberinto ransomware??

Una cepa sofisticada de ransomware de Windows que se desarrolló inicialmente como una variante del ransomware ChaCha. Los especialistas en ciberseguridad lo descubrieron por primera vez en mayo 2019. El malware se dirige a organizaciones de todo el mundo en numerosos sectores..

NOTA: Secuestro de datos – uno de los tipos de malware más peligrosos. Saber cómo proteger su sistema de ataques es importante sin importar quién sea.

Lo mismo que con otras formas de Secuestro de datos exige dinero para la restauración de datos cifrados. Si la víctima de un ataque se niega a pagar, la amenazan con filtrar los datos previamente robados.. El comportamiento general del malware es similar a JSWorm/Nemty/Nefilim, Clope, REvil/Sodinokibi, y otros.

Algoritmos de ransomware laberinto

La primera vez que Los ciberdelincuentes de Maze llevaron a cabo un ataque en mayo 2019. Inicialmente, Los delincuentes lo distribuyeron a través de kits de explotación y correo electrónico no deseado, pero ahora han desarrollado procedimientos nuevos y más sigilosos., técnicas, y tácticas. A veces incluso contratan a otros actores de amenazas para investigar a sus nuevas víctimas..

El correos electrónicos maliciosos Maze ransomware actores enviados con el “Tu rata& La factura de T Wireless está lista para ver" y "Entrega de paquete perdida”títulos en la línea de asunto.

Una vez que los actores de amenazas encuentran una brecha de seguridad en la red, intentan obtener un privilegio elevado., luego realice un movimiento lateral para finalmente implementar el cifrado de archivos en todas las unidades; todo esto antes de robar datos cuidadosamente.

¿Cómo funciona Maze Ransomware??

Para cifrado, Maze ransomware utiliza algoritmos RSA y ChaCha20. Una vez finalizado el cifrado, el malware cambia la imagen del escritorio por la nota de rescate..

Con el aviso mostrado, la víctima ahora tiene la opción de decidir si paga el rescate o no.. Generalmente, Los ciberdelincuentes del Laberinto te pedirán $500 en Bitcoins para pagar a través de una dirección de billetera BTC específica. El rescate se duplica a menos que el pago no se realice a tiempo..

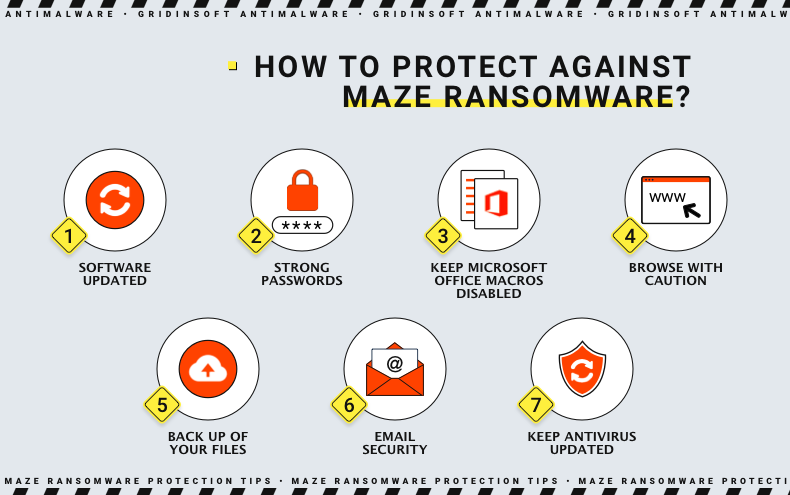

Cómo protegerse contra el ransomware Maze

Pobre de mí, No hay ninguna herramienta de descifrado disponible para la variedad de ransomware Maze, por lo que la única solución será seguir algunas medidas de seguridad para al menos evitar la posibilidad de obtener infectado con este malware:

- Mantenga su software y sistema operativo actualizados periódicamente. Es una regla de seguridad común no solo contra el ransomware sino también contra cualquier amenaza de ciberseguridad presente en el mundo.. Los ciberdelincuentes tendrán menos posibilidades de triunfar si hay menos vulnerabilidades que explotar.

- Configura la gestión de tus cuentas. Aquí viene el establecimiento de contraseñas complejas, cambiándolos con frecuencia, y habilitar mecanismos de autenticación multifactor. Generalmente, debe evitar navegar o abrir documentos si ha iniciado sesión como administrador.

- Mantener las macros de Microsoft Office deshabilitadas. Estos pequeños programas que realizan tareas útiles no deben habilitarse una vez que abre el documento de Excel o Word. Recuerde que Maze ransomware aprovechó particularmente la cosa convirtiéndola en su modus operandi en un día..

- Navega con precaución. Intente desarrollar un hábito de navegación segura. Actualice periódicamente su navegador, no instales extensiones sospechosas, y establecer una configuración para bloquear cualquier anuncio emergente. Compruebe si el sitio web que está visitando es seguro mirando su barra de direcciones en un navegador. Debe ser HTTPS para garantizarle la seguridad de sus actividades en el sitio web.. De lo contrario, la conexión con solo HTTP no ofrece suficiente de eso.

- Haz la copia de seguridad de tus archivos. Puede ser una copia de seguridad en línea o fuera de línea, pero definitivamente debería estar disponible.. Al usarlo, protege sus datos valiosos no solo de algunos ataques de ransomware sino también de otros ciberataques de diferentes tipos.. Además, No olvides proteger la copia de seguridad con fuertes, contraseñas complejas.

- No te olvides de la seguridad del correo electrónico. Nunca abra archivos adjuntos ni busque enlaces que provengan de desconocidos., inesperado, o fuentes no deseadas. Habilite la autenticación multifactor y establezca las contraseñas’ fecha de caducidad. Solo tenga mucho cuidado con toda la correspondencia que reciba..

- Mantenga su solución antivirus actualizada periódicamente. En caso de que la infección esté presente en su sistema, su solución antivirus podrá detectarla y eliminarla eficazmente..

Ejemplos de ataques de ransomware Maze

En una nota de rescate, la víctima también recibe instrucciones detalladas sobre cómo realizar el pago. Además, Los ciberdelincuentes ofrecen pruebas de que tienen las claves/herramientas de descifrado.; las víctimas pueden enviarlos para descifrar gratuitamente hasta tres archivos para obtener la prueba. Las víctimas más famosas de la lista de ransomware Maze son:

El ataque a LG Electronics

En el caso de esta empresa, la pandilla no ejecutó el cifrado en la red comprometida, sino que, eligieron robar solo los datos confidenciales. El motivo de tan peculiar movimiento Así lo explicó la propia pandilla a los periodistas de ZDNet cuando los periodistas se pusieron en contacto con ellos en su sitio de filtración..

DATO INTERESANTE: Algunos ejemplos de ransomware pueden amenazar a las víctimas con eliminar sus archivos o publicar algunos de sus datos confidenciales a menos que paguen un rescate..

“Decidimos no ejecutar el ransomware Maze porque sus clientes son socialmente importantes y no queremos interrumpir sus operaciones., entonces solo hemos extraído los datos,”, respondió la pandilla a los periodistas.. en el ataque, los piratas informáticos robaron 50.2 GB de la red interna de LG y lo publicó en línea.

El ataque consciente

Competente, uno de los mayores proveedores de servicios de TI y empresas de Fortune 500 La lista de firmas sufrió el ataque de Maze en abril. 2020. El ataque provocó cortes generalizados del servicio..

Tanto el trabajo interno como externo de la empresa quedó paralizado cuando los empleados y equipos comerciales perdieron la comunicación.. debido al ataque, el proveedor de TI sufrió importantes pérdidas financieras. Se estimó que las pérdidas se compensaron con $50 a $70 millones en ingresos perdidos.

El ataque Xerox

En julio 2021 el gigante de la imprenta también sufrió un ataque del ransomware Maze. La pandilla robó más de 100 GB de Xerox. Entre los datos robados se encontraban diversas bases de datos y documentos financieros y, según señalaron los especialistas, parece que el proceso de encriptación comenzó en junio. 24.

El ataque universal aliado

En noviembre 2019 una empresa de personal de seguridad también sufrió un ataque del ransomware Maze. La pandilla filtró sobre 700 MB de datos después de que la empresa superara la fecha límite para el pago de un rescate. Como es habitual en estos casos, Los delincuentes advirtieron que filtraron solo el diez por ciento de lo robado..

Otros ataques de ransomware similares

Se puede decir que es cierto que el ransomware se ha convertido en el número uno en Evil Corporation estos días porque las próximas variantes de malware también se han hecho un nombre al golpear al pez gordo.:

Ransomware de casillero

Recientemente el FBI emitió una alerta de que la pandilla ha infectado al menos 52 Organizaciones de infraestructura crítica en todo Estados Unidos.. Los sistemas que han sido atacados incluyen aquellos en sectores de tecnología de la información., gobierno, servicios financieros, energía, y fabricación crítica.

Avaddon ransomware

El infame ransomware avaddon La pandilla no utilizó técnicas de extorsión doble sino triple, amenazando a sus víctimas con ataques DDoS hasta que se pagara el rescate.. El grupo ya no opera., al menos no bajo este nombre después del ataque al proveedor de telecomunicaciones australiano Schepisi Communication.

ransomware VoidCrypt

ransomware VoidCrypt Es difícil deshacerse de él a menos que haya una participación directa de los criminales detrás.. Significa que puedes restaurar tus archivos cifrados sin ellos, pero desafortunadamente, hay menos posibilidades de que los restaure con la ayuda del delincuente, solo sufrirá pérdidas financieras y de datos.

IMPORTANTE: El virus Help pertenece a la familia de ransomware VoidCrypt y cifra todos los datos de su PC. Un nombre científicamente exacto para la ayuda sería «Infección de tipo ransomware de la familia VoidCrypt».

Arrebatar ransomware

Hablemos Ataque de ransomware. En la red de una organización, la pandilla logró infectar 200 máquinas o aproximadamente 5% de los ordenadores de la empresa. Otro objetivo en la lista de la pandilla era Volvo Cars.. Aunque el equipo de Snatch asumió la responsabilidad del ataque, la empresa no había confirmado su participación.. Además, El grupo también acosa desde hace tiempo a los empleados del aeropuerto canadiense publicando poco a poco la información robada..

Conclusión

Pero, ¿qué tan feroz puede ser el ransomware?, También puede encontrar un buen producto de software antivirus que pueda ayudarle con la protección y la seguridad.. Intentar Antimalware Gridinsoft para hacer frente a cualquier futura amenaza cibernética. Ofrece una interfaz fácil de navegar y un trabajo eficiente..