En Mayo, Microsoft lanzó una actualización de seguridad, ya que anteriormente no había hecho frente completamente a los ataques llamados PetitPotam.

Las recomendaciones de actualización y mitigación apuntan a un vulnerabilidad muy explotada en NTLM Relay llamado Falsificación de LSA de Windows Vulnerabilidad con el número. CVE-2022-26925.

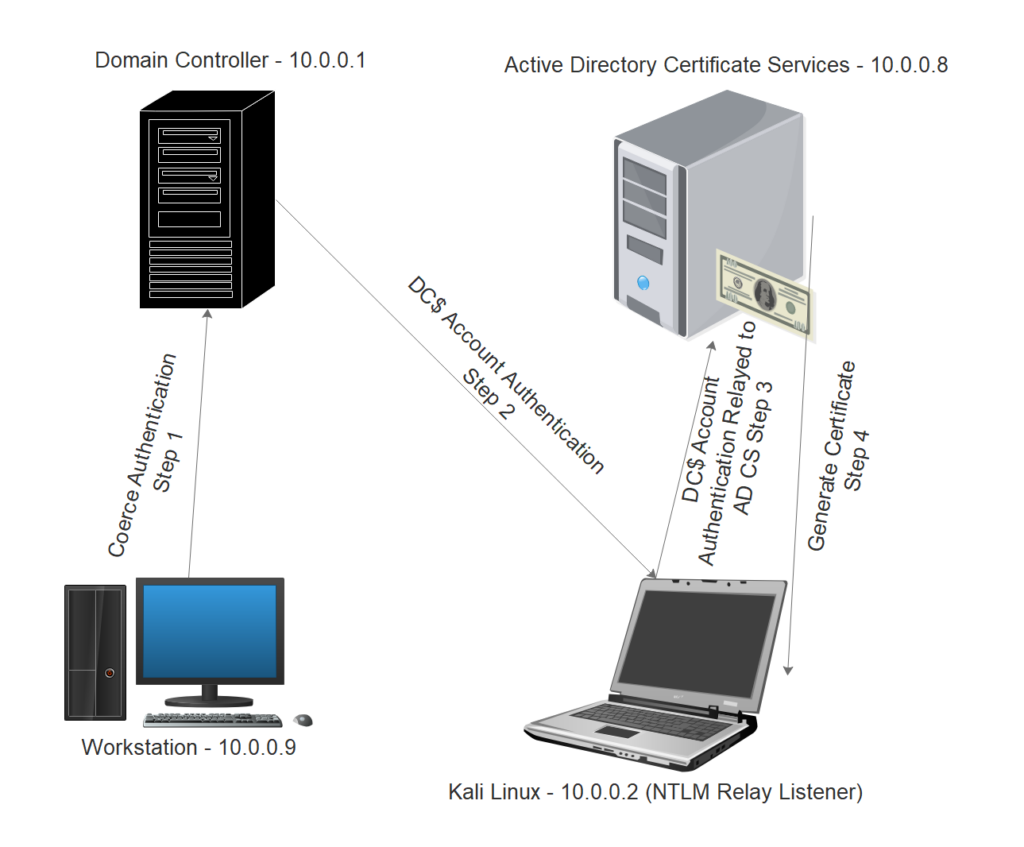

Julio pasado, investigador de seguridad Gilles Lionel, también conocido como topotam, introducido un nuevo para olla pequeña Método que podría utilizar un atacante para obligar a un controlador de dominio a autenticar un servidor que controla mediante las API de MS-EFSRPC..

Como explicó el investigador, un atacante puede comunicarse a través de la interfaz LSARPC de Windows y ejecutar funciones API MS-EFSRPC sin autenticación. Estas funciones, OpenEncryptedFileRawA y OpenEncryptedFileRawW, permitir que un atacante fuerce a un controlador de dominio a autenticar su servidor NTLM.

Luego, la retransmisión NTLM reenvía la solicitud a los Servicios de certificados de Active Directory de la víctima a través de HTTP para obtener los TGT de Kerberos., permitiendo al atacante obtener la identidad de cualquier dispositivo en la red, incluido el controlador de dominio.

A propósito, Anteriormente informamos que El bloquear archivo El ransomware aprovecha las vulnerabilidades de ProxyShell y PetitPotam para aumentar sus posibilidades de piratear y cifrar redes corporativas.

La vulnerabilidad de PetitPotam podría permitir a un actor de amenazas autenticar un dispositivo en un servidor malicioso. Una vez autenticado, un servidor malicioso puede hacerse pasar por un dispositivo y obtener todos sus privilegios. El error es una amenaza grave y permite a un atacante tomar el control total del dominio..

Microsoft solucionó parte de la vulnerabilidad PetitPotam en agosto 2021, pero aún existen vulnerabilidades sin parchear que permitieron a los piratas informáticos realizar ataques. Sin embargo, una actualización reciente que soluciona el Ataque de retransmisión NTLM El error en realidad puede prevenir el ataque de PetitPotam..

La nueva actualización de seguridad ha solucionado el PetitPotam «EfsRpcOpenFileRaw» vector, Todavía existen otros vectores de ataque de EFS que permiten a los ciberdelincuentes operar.. A medida que se descubran nuevos vectores PetitPotam y otros ataques NTLM Relay en el futuro, Microsoft ha propuesto Medidas de atenuación.