Lo último de este año., El parche de diciembre del martes trajo correcciones para seis vulnerabilidades de día 0 en productos de Microsoft, incluido un error en el instalador de Windows AppX que utiliza el malware Emotet para propagarse.

Microsoft parcheado 67 vulnerabilidades en sus productos este mes, siete de los cuales están clasificados como críticos y 60 están clasificados como importantes. Por separado, Microsoft ha arreglado 16 errores en Microsoft Edge por un total de 83 insectos.

Curiosamente, de acuerdo a datos ZDI, el último conjunto de correcciones aumentó el número total de errores corregidos en 2021 a 887, que es casi 30% menos que en 2020.

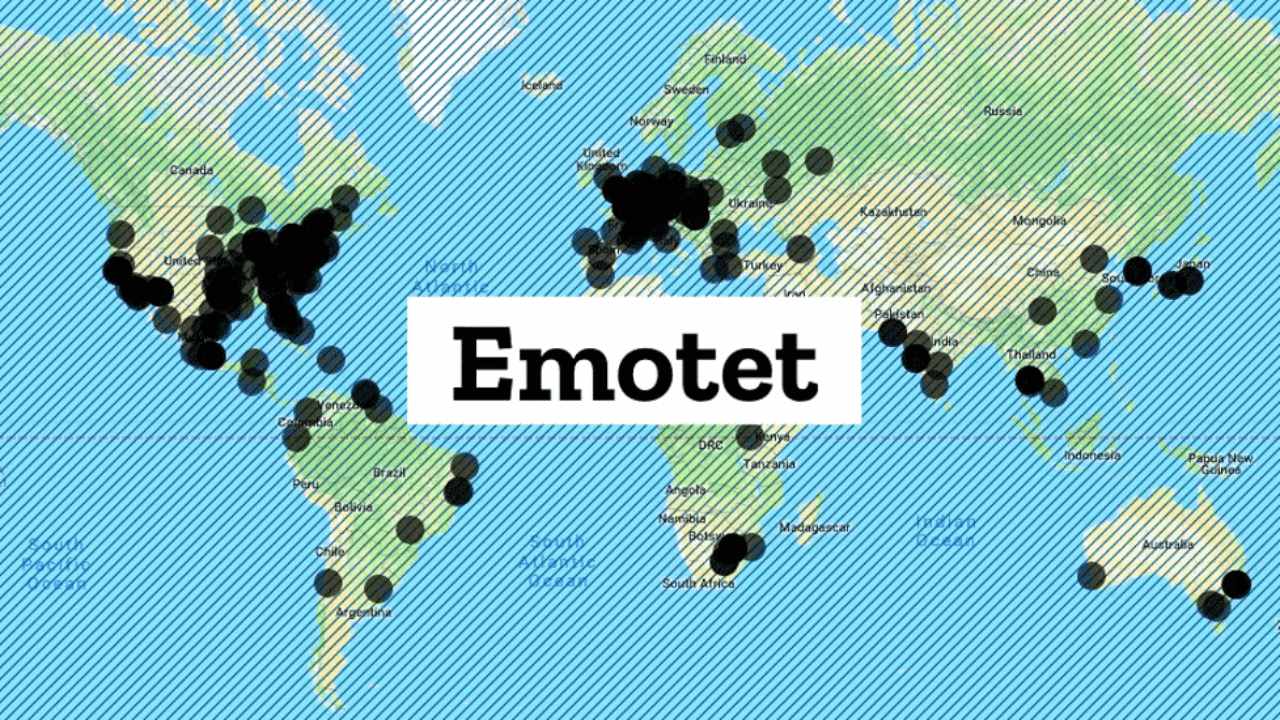

Una de las principales correcciones de este mes es el parche para CVE-2021-43890 (7.1 cvss). Según se informa, esta vulnerabilidad en el instalador de Windows AppX ya está bajo ataque. Microsoft dice que el error puede ser explotado de forma remota por atacantes con pocos privilegios sin la interacción del usuario.. En particular, el problema ya se está utilizando para distribuir varios programas maliciosos, incluyendo el Emotet, Programas maliciosos TrickBot y BazarLoader.

pitidos y computadora informes que el malware Emotet se ha propagado recientemente utilizando paquetes maliciosos de Windows App Installer disfrazados de Adobe PDF. Si bien Microsoft no vincula directamente CVE-2021-4389 a esta campaña, Los detalles que los expertos han compartido con la comunidad son completamente consistentes con las tácticas utilizadas en los recientes ataques de Emotet..

Otras cinco vulnerabilidades de día cero que se parchearon en diciembre no se observaron en ataques de piratas informáticos:

- CVE-2021-43240 (cvss: 7.8) – escalada de privilegios en NTFS Establecer nombre corto;

- CVE-2021-43883 (cvss: 7.8) – Escalada de privilegios de Windows Installer;

- CVE-2021-41333 (cvss: 7.8) – Escalada de privilegios de la cola de impresión de Windows;

- CVE-2021-43893 (cvss: 7.5) – escalada de privilegios en el sistema de cifrado de archivos de Windows (EFS);

- CVE-2021-43880 (cvss: 5.5) – Escalada de privilegios de administración de dispositivos de Windows Mobile.

Déjame recordarte que también escribimos eso. Emotet ahora instala balizas Cobalt Strike.