Trend Micro advierte que desde marzo 2021, la botnet de minería TeamTNT del grupo del mismo nombre ha comprometido con éxito más de 50,000 sistemas.

El grupo TeamTNT ha estado activo desde al menos abril. 2020 y comenzó con ataques a instalaciones de Docker configuradas incorrectamente, infectándolos con mineros y bots para ataques DDoS.

Luego se supo que los piratas informáticos cambiaron ligeramente sus tácticas.: comenzaron a atacar a Kubernetes, y también comenzó a buscar credenciales de Amazon Web Services en los servidores infectados y a robarlas..

Además, ahora se han registrado casos de piratas informáticos que publican imágenes maliciosas en Docker Hub, y los investigadores han descubierto que el grupo está utilizando la herramienta Weave Scope en sus ataques, diseñado para visualizar y monitorear la infraestructura de la nube.

También se sabe que TeamTNT viene con un componente de gusano que convierte cada servidor infectado en un nuevo host de botnet y lo obliga a escanear la red en busca de nuevas víctimas potenciales.; roba credenciales SSH y se puede utilizar para ataques DDoS (aunque esta característica aún no ha sido utilizada por los piratas informáticos).

Como resultado, La agrupación es una de las principales amenazas a los entornos de nube actuales..

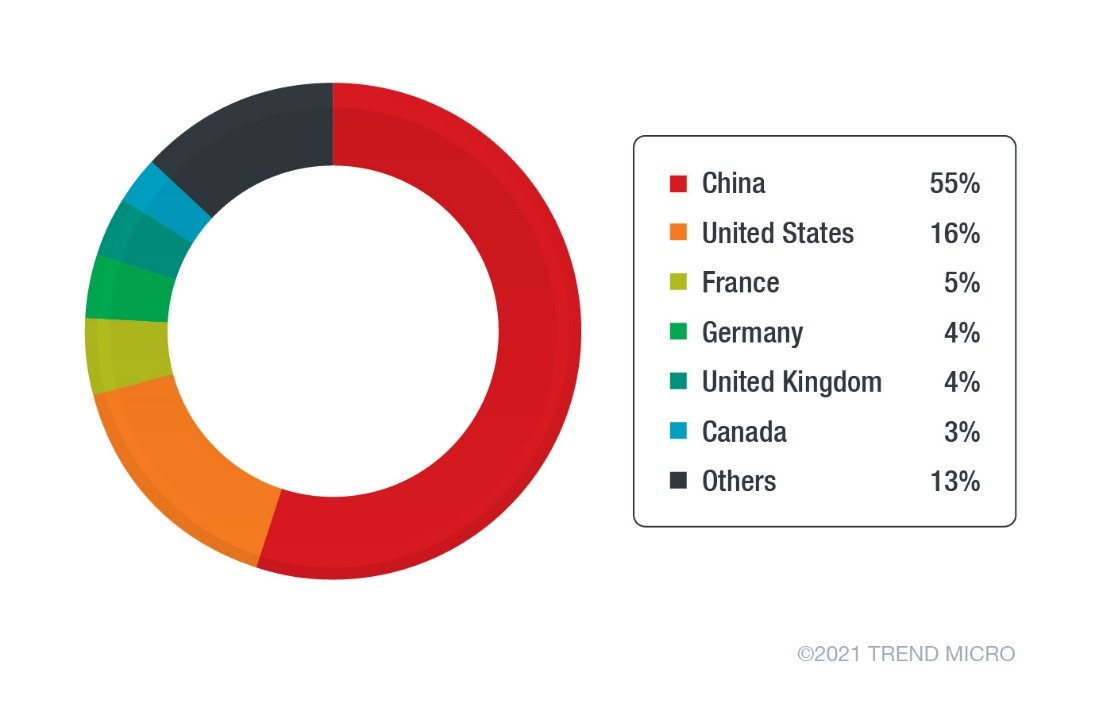

La rica funcionalidad ahora está dando sus frutos para los autores de TeamTNT, Tendencia Micro ahora informa. Como se ha mencionado más arriba, según analistas’ estimados, en tan solo tres meses, malware de minería comprometió con éxito más de 50,000 sistemas.

La mayoría de las víctimas son sistemas alojados en proveedores de nube chinos.. Estos datos se correlacionan bien con las estadísticas de la empresa Lacework., publicado a principios 2021.

Permítanme recordarles que también hablé del hecho de que Microsoft advierte del creciente número de ciberataques que utilizan web shells.