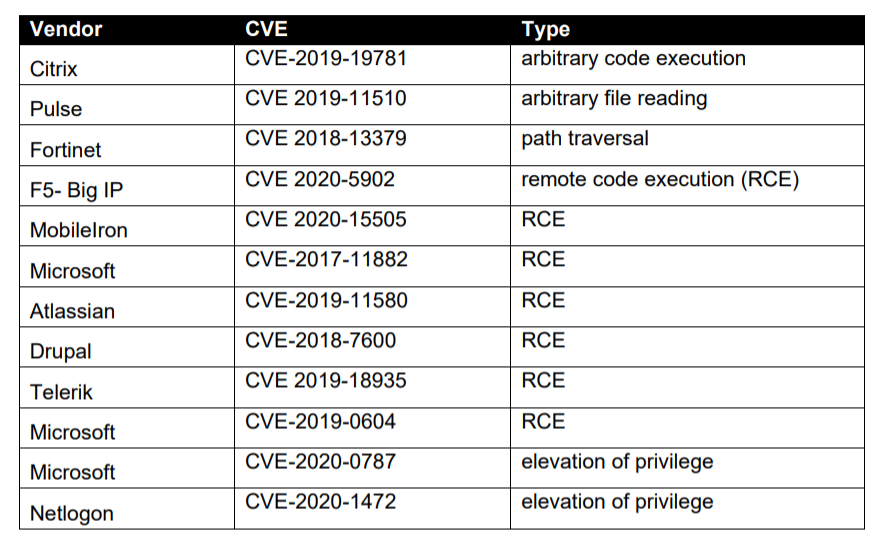

Expertos del FBI, el Departamento de Seguridad Nacional de EE.UU. (DHS CISA), el Centro Australiano de Ciberseguridad (ACSC), y el Centro Nacional de Ciberseguridad del Reino Unido (NCSC) han publicado avisos de seguridad conjuntos que enumeran las vulnerabilidades más atacadas y más populares entre los delincuentes en 2020 y 2021.

Basado en datos recopilados por el gobierno de EE. UU., La mayoría de las vulnerabilidades atacadas se descubrieron después de las primeras horas. 2020, y muchos de los errores están claramente relacionados con la transición generalizada al trabajo remoto. Como resultado, las cuatro vulnerabilidades más comúnmente explotadas en 2020 estaban relacionados con el trabajo remoto, VPN y servicios en la nube.

Como resultado, la lista de los más «popular» errores de 2021 Se ve como esto:

- Servidor Microsoft Exchange: CVE-2021-26855, CVE-2021-26857, CVE-2021-26858, y CVE-2021-27065 (Inicio de sesión proxy vulnerabilidades);

- Pulso seguro: CVE-2021-22893, CVE-2021-22894, CVE-2021-22899 y CVE-2021-22900;

- Accelión: CVE-2021-27101, CVE-2021-27102, CVE-2021-27103 y CVE-2021-27104;

- VMware: CVE-2021-21985;

- Fortinet: CVE-2018-13379, CVE-2020-12812, y CVE-2019-5591.

Permítanme recordarles que también escribí que el El FBI y la NSA publican un comunicado sobre los ataques de hackers rusos.