Los investigadores han descubierto una nueva RedAlert (también conocido como N13V) ransomware que cifra servidores VMWare ESXi de Windows y Linux y se dirige a redes corporativas.

MalwareHunterEquipo, un experto en seguridad de la información, fue el primero en notar el nuevo malware, publicar capturas de pantalla del sitio web oscuro del grupo en Gorjeo.

Déjame recordarte que también escribimos eso. Expertos en seguridad de la información hablaron sobre el malware de Linux simbionte Eso es casi indetectable.

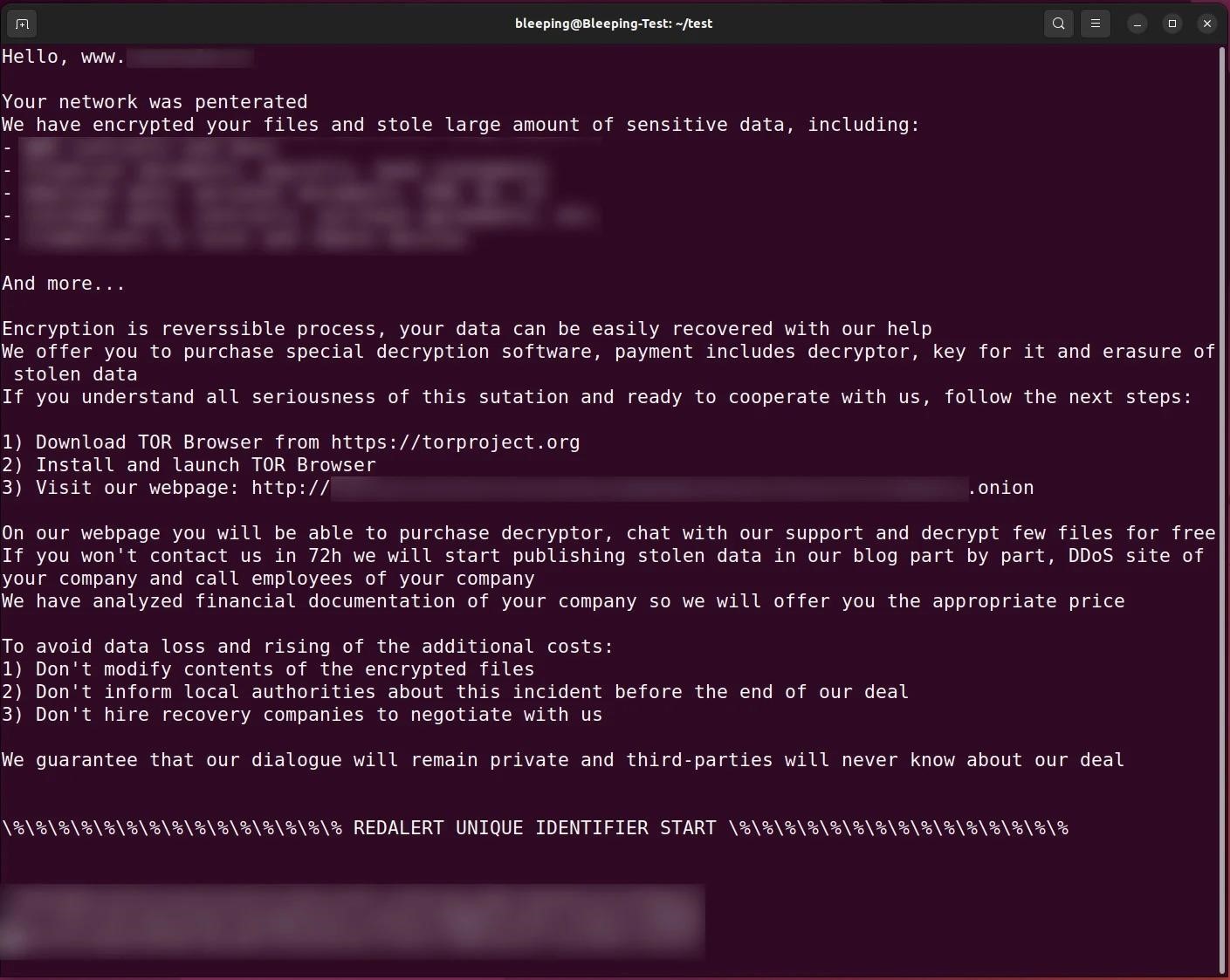

El nuevo ransomware fue nombrado Alerta roja debido a la cadena que los piratas informáticos utilizaron en la nota de rescate.

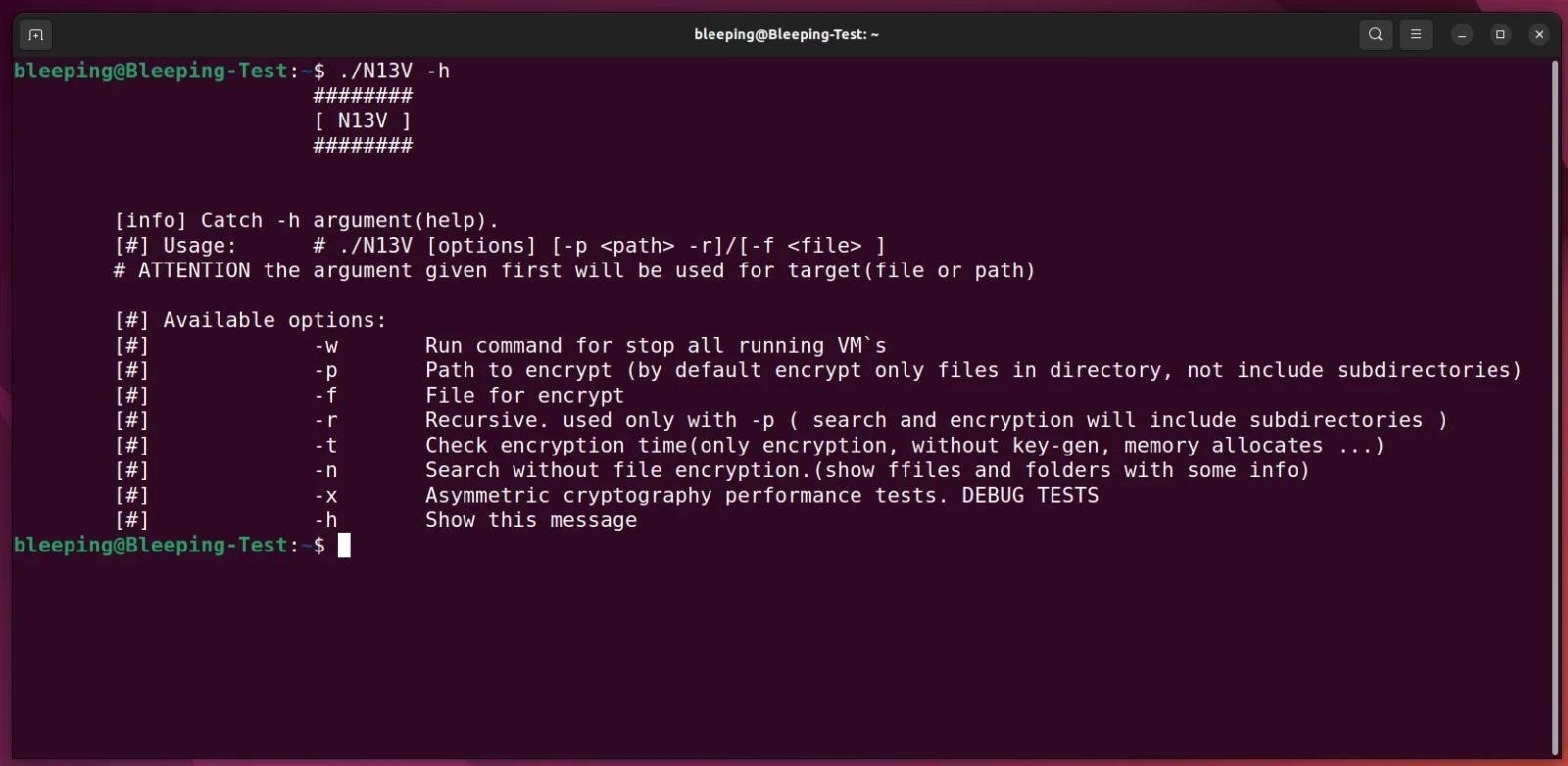

Los propios atacantes llaman a su malware N13V, escribe Computadora que suena.

Según se informa, la versión para Linux del ransomware está dirigida a VMware ESXi servidores y permite a los atacantes apagar cualquier máquina virtual activa antes de cifrar archivos.

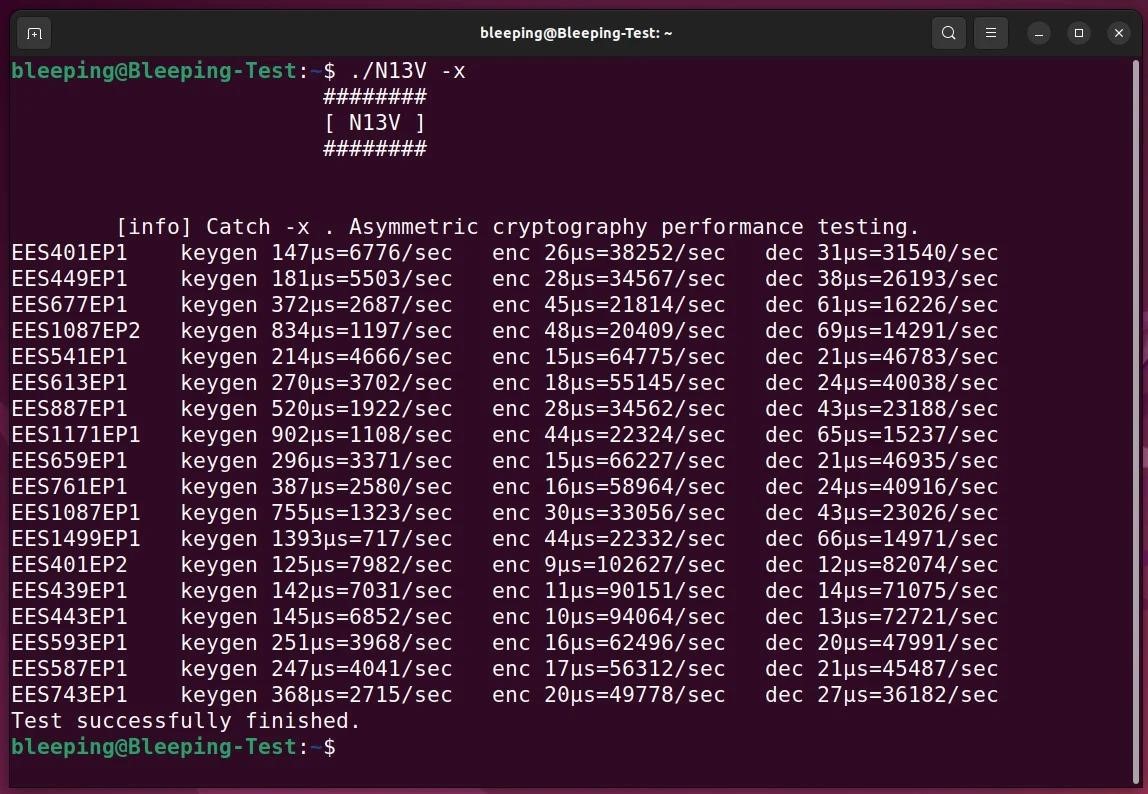

Los investigadores dicen que durante el cifrado de archivos, el ransomware utiliza el NTRUEncriptar algoritmo, que soporta diferentes «conjuntos de opciones» que proporcionan diferentes niveles de seguridad. Cabe señalar que además de RedAlert, este algoritmo utiliza sólo el Cinco Manos cifrador.

Otra característica interesante de RedAlert es la «-X» opción de línea de comando, que es responsable de «probar el rendimiento del cifrado asimétrico» usando varios conjuntos de opciones. Aún no está claro si existe una manera de forzar un determinado parámetro durante el cifrado, o si el ransomware elige por sí solo el más eficaz.

Durante el cifrado de archivos, El malware solo se dirige a archivos asociados con máquinas virtuales VMware ESXi., incluyendo archivos de registro, intercambiar archivos, discos virtuales, etcétera: .registro, .vmdk, .en mi, .vswp, y .vmsn. El malware agrega el .crypt[número] extensión de estos archivos.

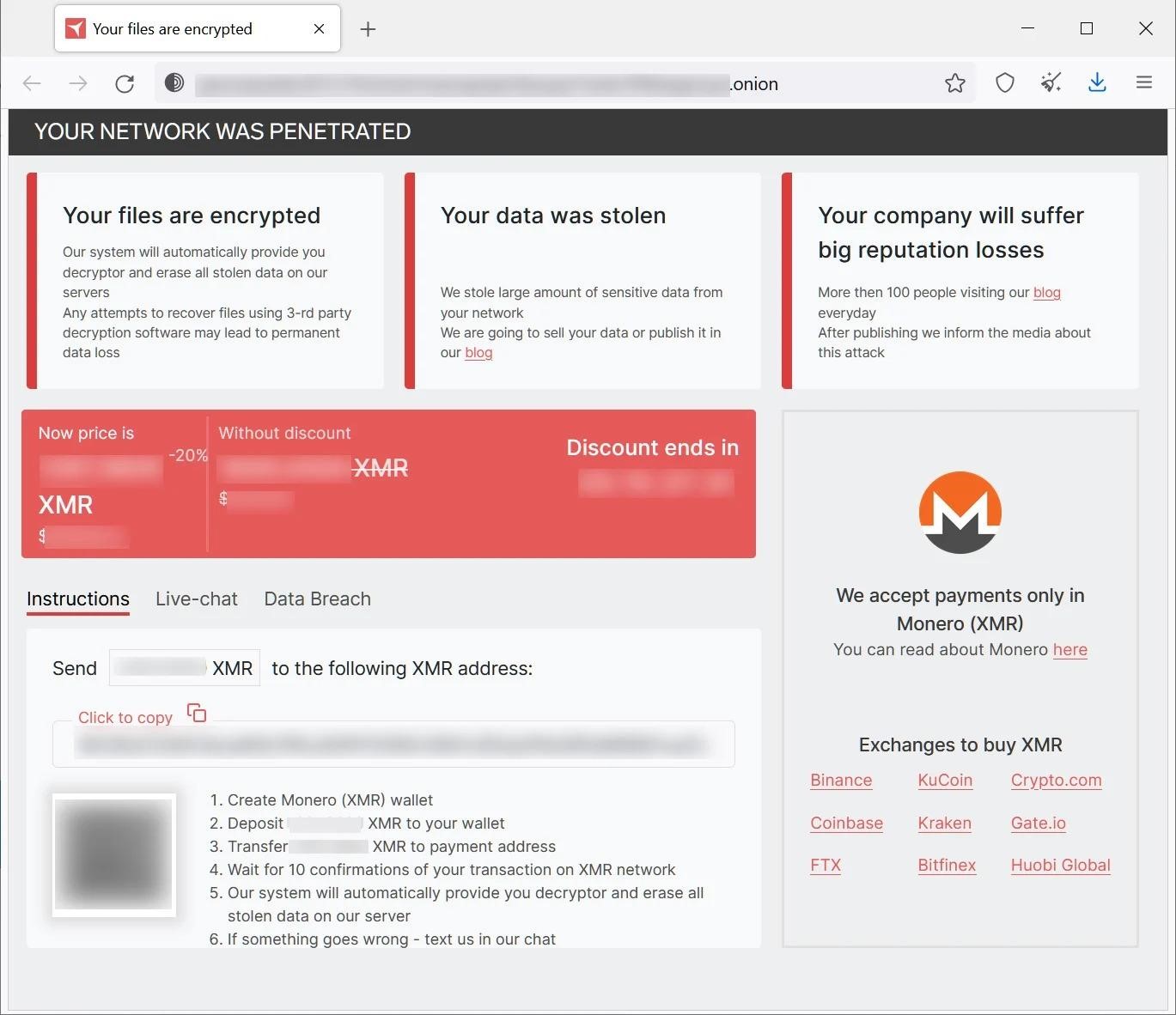

El sitio de pago al que se envía a las víctimas a través de una nota de rescate es muy similar a otros sitios de ransomware en el sentido de que muestra una nota de rescate y permite negociar con los atacantes.. Al mismo tiempo, los hackers enfatizan que solo aceptan Monero criptomoneda para pago.

Aunque los expertos sólo descubrieron un ransomware dirigido a Linux, Hay elementos ocultos en el sitio web del grupo., a juzgar por qué descifradores para Windows también existen.

Hasta ahora, el sitio web RedAlert contiene datos de una sola organización atacada, eso es, el malware apenas está comenzando su “trabajo”.