Los foros de la web oscura son conocidos por ser un centro de actividad cibercriminal., incluyendo un sistema de subasta. Aquí, Los malos actores pueden intercambiar consejos sobre piratería, compartir muestras de malware, y demostrar cómo explotar las vulnerabilidades. Para aquellos que desarrollan malware, Plataformas de comunicación en la red oscura, específicamente foros, se convirtió en una plataforma de marketing perfecta. The developers of… Seguir leyendo Propagación de malware en foros de Darknet

Resultados para «Evil Corp»

Domino Backdoor está dirigido por FIN7 y Conti Actors

Un nuevo Domino Backdoor apareció a principios de 2023. Desde febrero, una nueva familia de malware denominada Domino se utiliza para atacar a corporaciones, tener el ladrón de Project Nemesis como carga útil final. Los analistas dicen que la nueva puerta trasera está controlada y desarrollada por ex actores de TrickBot/Conti y hackers relacionados con el grupo FIN7.. Who are… Seguir leyendo Domino Backdoor está dirigido por FIN7 y Conti Actors

Nueva infracción de Acer expone 160 GB de datos

Las empresas tienden a ocultar el caso de una violación de la ciberseguridad, por determinadas razones, puede ser por su bien. Sin embargo, No es particularmente fácil esconder un elefante en la habitación.. Acer incorporada, the Taiwan-based electronic manufacturer fell a victim to yet another breach – and this was uncovered by a fraudster selling… Seguir leyendo Nueva infracción de Acer expone 160 GB de datos

Enorme lista de ransomware realizada por Gridinsoft Research - Parte #2

Hablamos mucho sobre ejemplos notorios de ransomware en la Parte #1 de esta serie. Aún, no fue suficiente revelar todos los ataques de ransomware notables. En parte #2, Echaremos un vistazo a ataques notorios y familias de ransomware: varios grupos que utilizan una única muestra de ransomware o su subespecie.. Ataques de ransomware más interesantes… Seguir leyendo Enorme lista de ransomware realizada por Gridinsoft Research - Parte #2

Enorme lista de ransomware según Gridinsoft Research – Parte #1

El ransomware se considera, con razón, uno de los tipos de malware más peligrosos.. Ataca a particulares y empresas, creando un desorden en sus archivos y paralizando su trabajo. Y aun siendo un malware tan devastador, se las arregla para tener sus propios favoritos. Echemos un vistazo a los ataques de ransomware más notorios que jamás hayan ocurrido. Qué… Seguir leyendo Enorme lista de ransomware según Gridinsoft Research – Parte #1

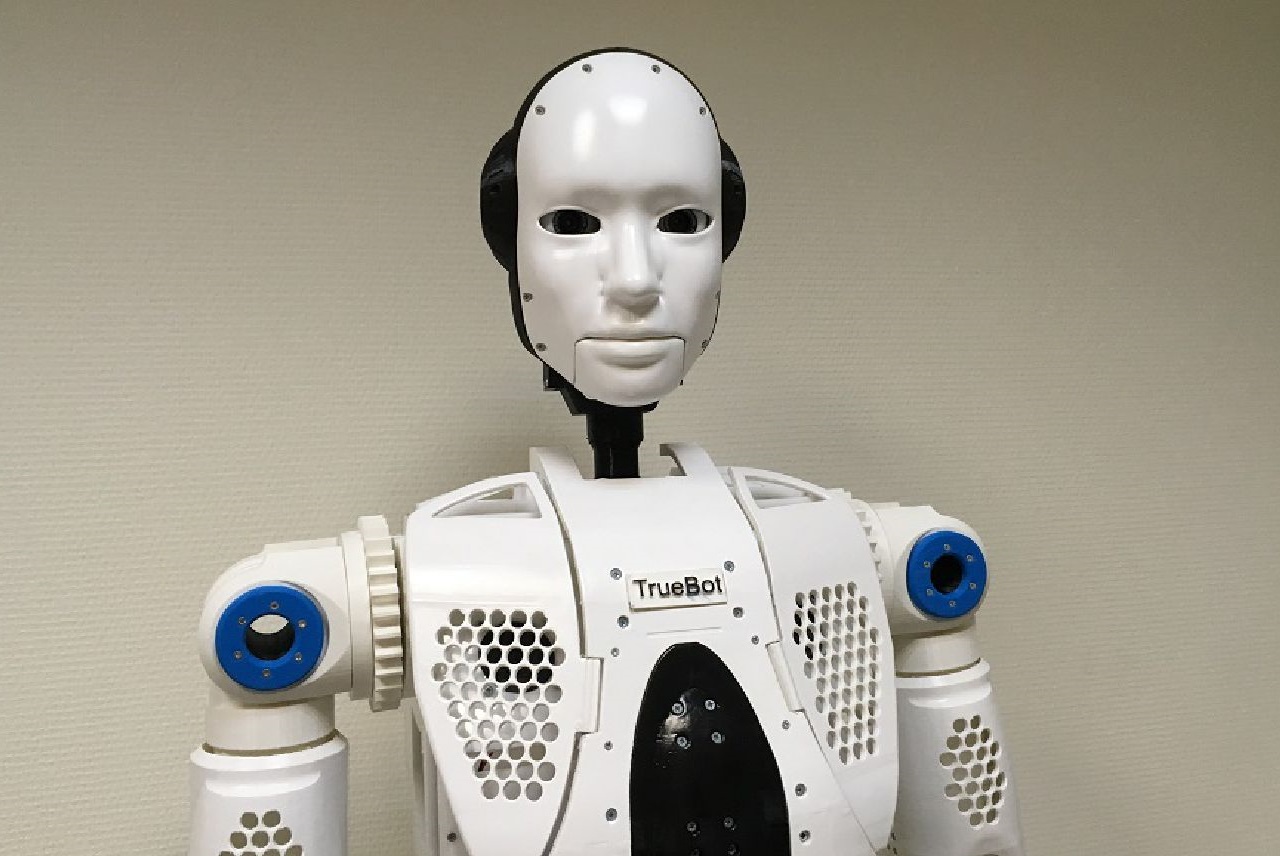

Nueva versión de Truebot explota vulnerabilidades en Netwrix Auditor y Raspberry Robin Worm

Expertos en seguridad informática advirtieron de un aumento en el número de infecciones con la nueva versión de TrueBot, Dirigido principalmente a usuarios de México., Brasil, Pakistán y Estados Unidos. According to Cisco Talos, Los operadores de malware ahora han pasado del uso de correos electrónicos maliciosos a métodos de entrega alternativos., including exploiting an RCE vulnerability in Netwrix Auditor, como… Seguir leyendo Nueva versión de Truebot explota vulnerabilidades en Netwrix Auditor y Raspberry Robin Worm

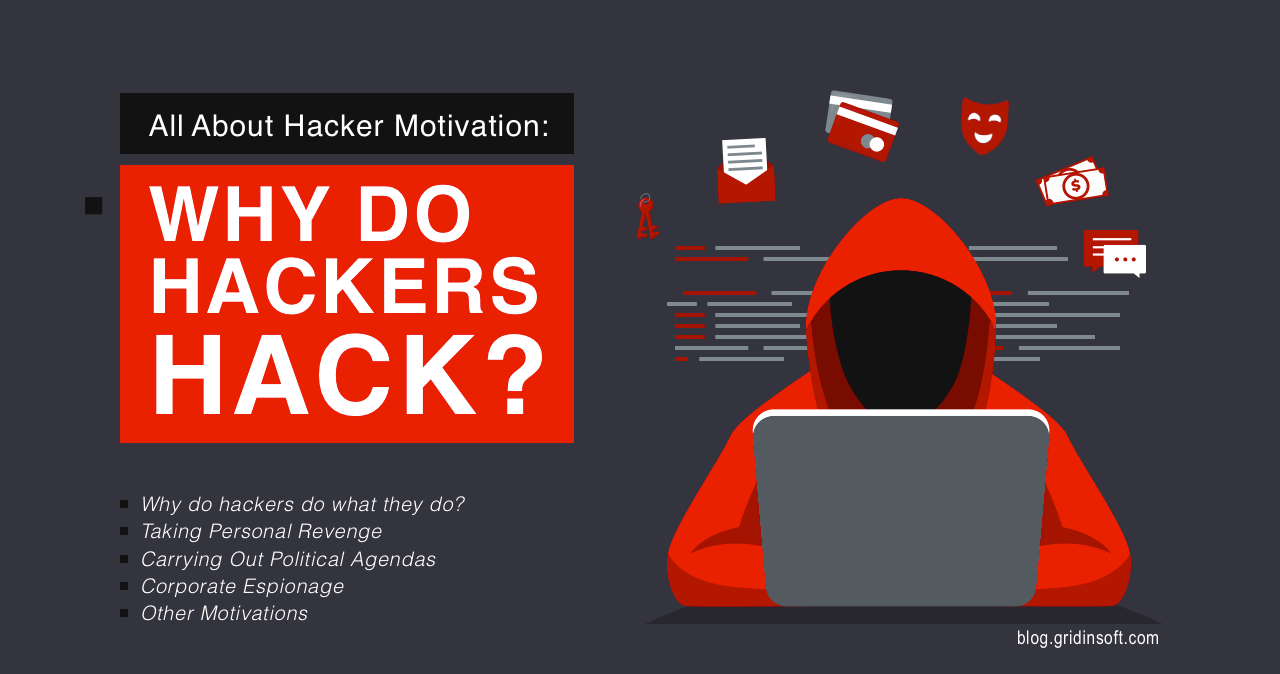

Todo sobre la motivación de los hackers: ¿Por qué los piratas informáticos piratean??

Generalmente, Los piratas informáticos piratean para obtener ganancias monetarias.. Sin embargo, hay razones menos aparentes que se esconden debajo de la superficie. But knowledge of technology is not enough to be a successful hacker. También necesitas saber cómo monetizar tus habilidades de piratería sin que te atrapen.. Sería útil si tuvieras una motivación para hackear.. But why would a… Seguir leyendo Todo sobre la motivación de los hackers: ¿Por qué los piratas informáticos piratean??

Apagado de Conti Ransomware, Sitio deshabilitado

Los operadores de Conti cerraron los restos de la infraestructura pública. Dos servidores de la red Tor que se utilizaron para publicar víctimas’ los datos y la negociación de rescates están caídos. El panel de administración del sitio web de Conti News y el almacenamiento de información robada se cerraron hace un mes, and the list of non-payers has not been updated all this… Seguir leyendo Apagado de Conti Ransomware, Sitio deshabilitado

BlackCat Ransomware ataca a la universidad italiana

BlackCat afectó a una universidad italiana esta semana. Los hackers exigen una $4.5 millón de rescate. BlackCat es un nuevo, pero muy potente grupo de ransomware que tiene varias características distintivas que hacen que sea más difícil de detectar y prevenir.. About BlackCat ransomware BlackCat ransomware is not a newbie on the ransomware scene, sin embargo, it is far… Seguir leyendo BlackCat Ransomware ataca a la universidad italiana

Datos para recordar sobre el malware troyano

En este artículo, consideraremos uno de los más viles, lo mas desagradable, aparentemente inofensivo, malware. We will present you here all about Trojan malware, sus tipos, ejemplos de como evitarlo, y como defenderse de ello. And if you are already faced with such a problem then read carefully everything that will be… Seguir leyendo Datos para recordar sobre el malware troyano