Noticias, Consejos, Laboratorio de seguridad

Exim Vulnerability Allows RCE, No Patches Available

Exim correo de Internet, un programa utilizado masivamente como base para servidores de correo, appears to have a remote code execution…

Redline and Vidar Stealers Switch to Ransomware Delivery

Los ciberdelincuentes que respaldan a los ladrones de RedLine y Vidar decidieron diversificar su actividad. Ahora, Los delincuentes implementan ransomware, using the same…

TikTok Flooded By Elon Musk Cryptocurrency Giveaway Scams

Recientemente, TikTok se ha visto inundado con una avalancha de videos fraudulentos de obsequios de criptomonedas repartidos por toda la plataforma.. Principalmente, these scams…

GridinSoft Launches Own Online Scanner Service – Meet Online Virus Scanner

Como parte del equipo de GridinSoft, I am proud to announce the public release of our own online virus…

What are Whaling Phishing Attacks?

Los actores maliciosos conocen a ejecutivos y empleados de alto nivel., como portavoces públicos, están familiarizados con las tácticas comunes de spam. Due to their…

Experts Find Similarities Between LockBit and BlackMatter

Cybersecurity researchers have confirmed similarities between the latest iteration of…

Methods Hackers Use to Infect You Ransomware

El ransomware aparece en los titulares casi a diario. And most incidents target…

Stores Are under Attack due to 0-Day Vulnerability in PrestaShop

Hackers exploit a 0-day vulnerability in the open-source e-commerce platform…

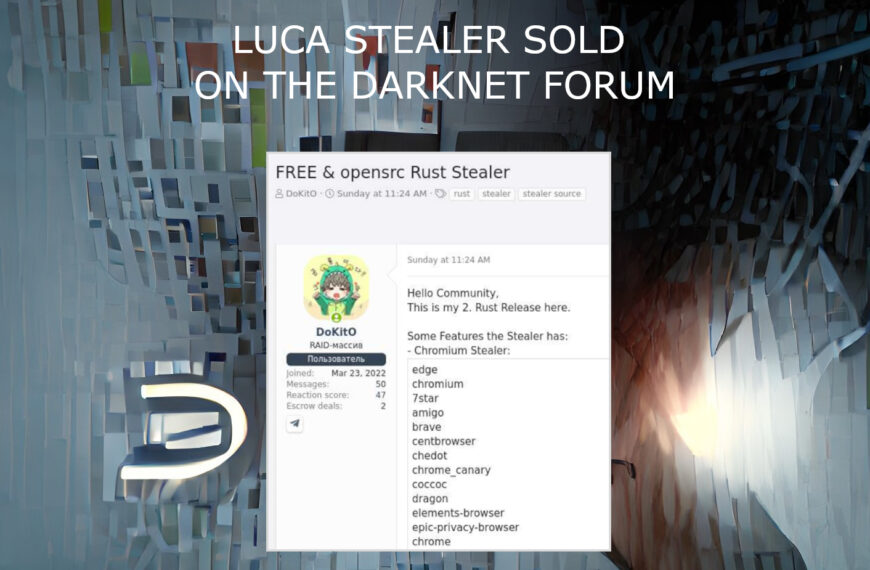

Luca Stealer Source Code Published In The Darknet

luca ladrón, un malware de robo omnipropósito programado en Rust, era…

New Linux Malware Lightning Framework Installs Backdoors and Rootkits

Intezer analysts call the new Linux malware Lightning Framework a…

Can Someone Track My Device When Location Settings Off?

Cualquier teléfono inteligente ya tiene servicios de seguimiento de ubicación integrados. En el…

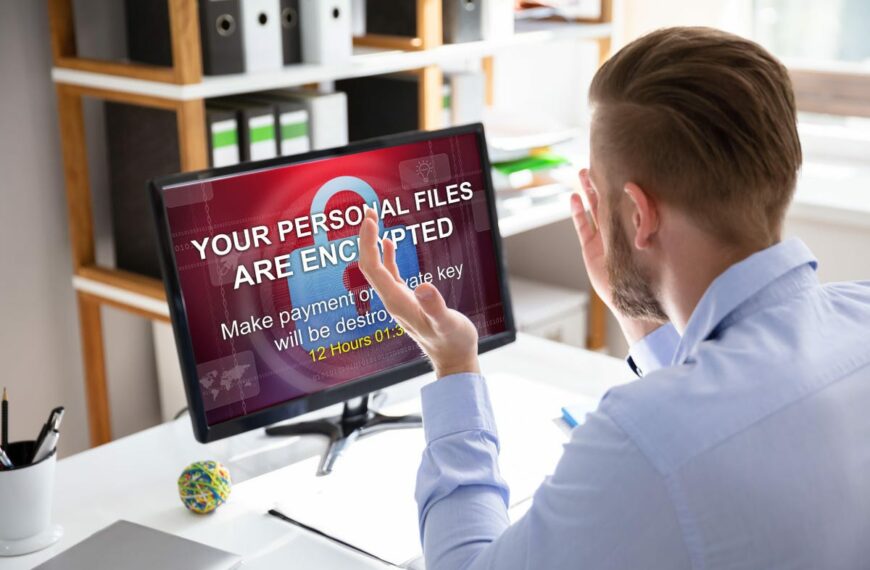

How To Know If Your Phone is Hacked?

Si su teléfono dejó de funcionar correctamente y comenzó a mostrar signos obvios…

Chrome 0-day Vulnerability Used to Attack Candiru Malware

Avast ha descubierto que el software espía DevilsTongue, created by Israeli company…

Candiru Malware Uses 0-day Vulnerability In Chrome

Siguiendo a Microsoft, Google y el laboratorio ciudadano, another revelation came from…

Spam Phone Calls Revenge: Prevent Spam Risk Phone Calls

Las estadísticas muestran que un promedio de 1,900 spam calls are…

Fraudsters Are Running a Malicious Advertising Campaign through Google Search

Malwarebytes, una empresa de seguridad de la información, has discovered a large malicious…

How to Stop Spam Texts: Tips to Deal With Fake Text Message

The spam texts can include spam emails and spam calls.…