Pegasus Spyware es un programa malicioso que está cubierto con múltiples capas de secretos, rumores y afirmaciones falsas. Ese malware de grado militar es algo así como una leyenda, que a veces hace que la gente piense que es más mítico que real. Aún, el verdadero Pegaso aparece de vez en cuando, sólo para notificar a todos que Sigue siendo el mejor software de espionaje que jamás haya existido..

¿Qué es el software espía Pegasus??

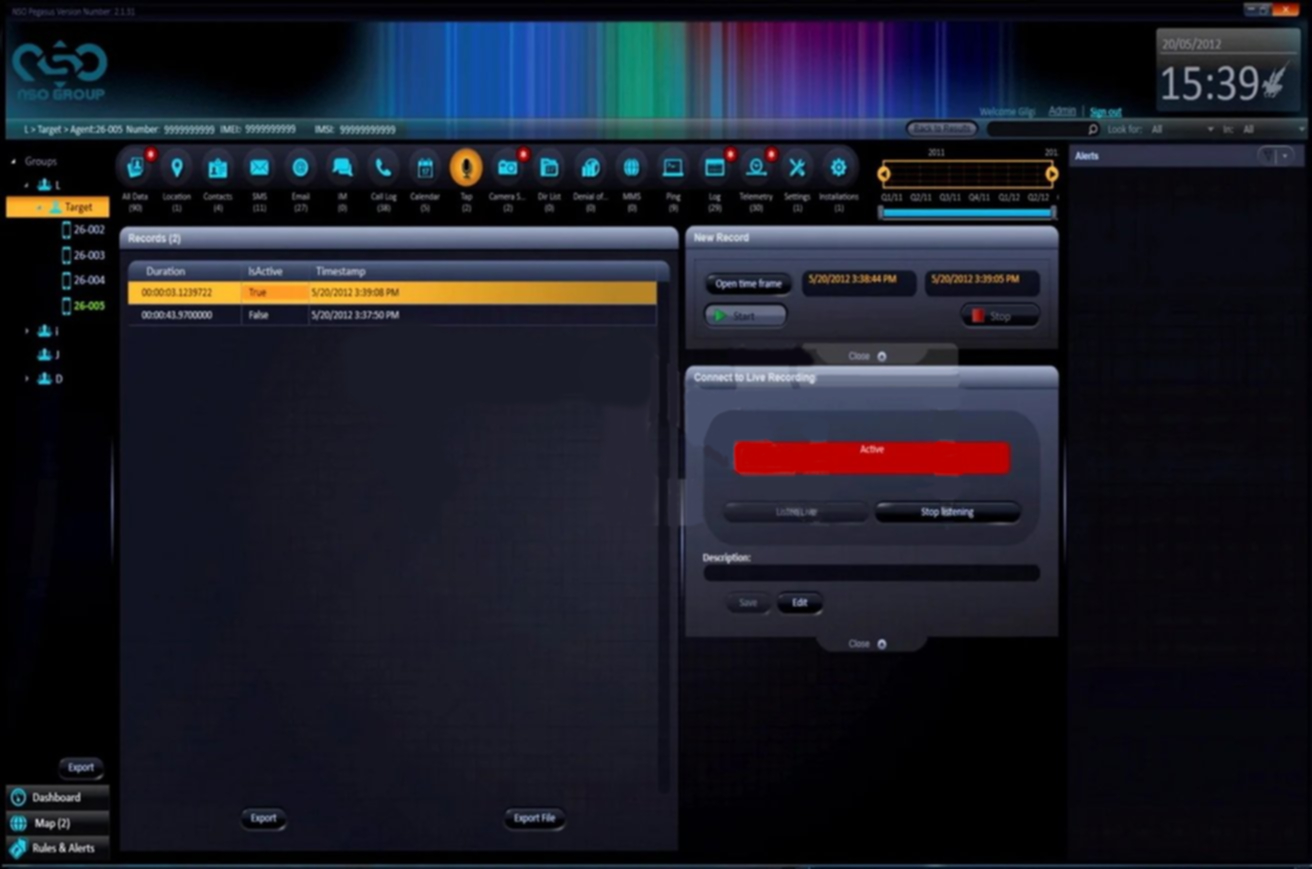

Pegaso is a spying software, desarrollado por NSO Group alrededor 2011. No hay términos precisos disponibles, y la comunidad solo puede estimar su fecha de lanzamiento por su primera aparición.. Probablemente vio su primera aplicación en 2012, cuando fue suministrado al gobierno de Panamá. Tal misterio se explica de manera bastante simple. – NSO es una empresa subordinada del gobierno israelí.. El objetivo principal de este software era espiar a los activistas antiisraelíes., criminales de guerra, y personas sospechosas de espiar para otros países. uno puede decir, es un ejemplo de arma cibernética: la más moderna y bastante eficaz.

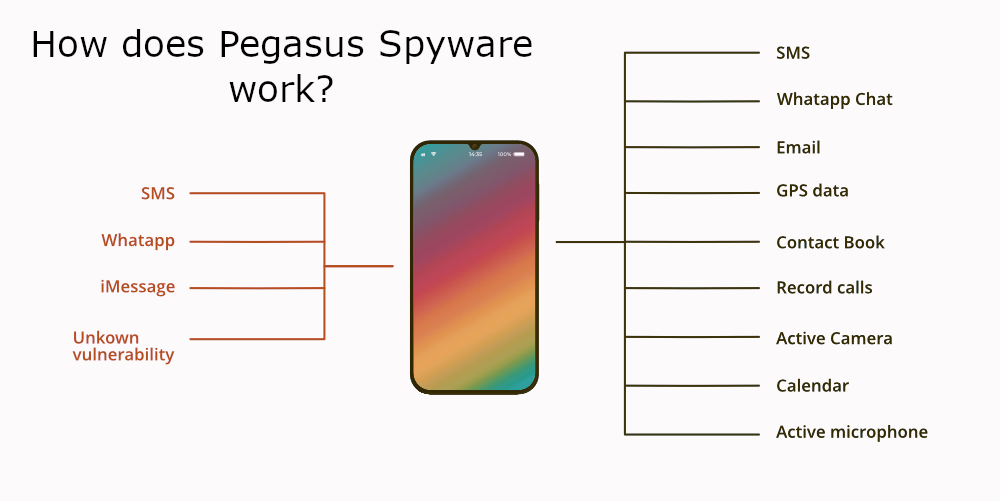

Su funcionalidad es bastante amplia ya que por diseño debería poder proporcionar toda la información posible sobre la víctima a la persona que la controla.. Originalmente, estaba orientado en dispositivos iOS, y sólo se detectaron varios casos de ataques a Android. Hay otro malware desarrollado por NSO Group – Software espía Chrysaor – eso es aparentemente la versión Pegasus que tiene algunos ajustes para ataques más eficientes en dispositivos Android.

¿Cómo se propaga el software espía Pegasus??

Como Pegasus es una herramienta muy precisa que se vende por un precio bastante elevado., no hay masividad en su difusión – Sólo ataques puntuales que apuntan a personas designadas.. La mayoría de las consultas de Google como "descarga de software espía Pegasus" le llevarán a sitios que ofrecen una falsificación por una gran suma., o simplemente software espía que infectará su dispositivo. NSO Group suele firmar un contrato con su contraparte (el gobierno de otro país) donde se exponen los puntos clave sobre el uso del programa. En particular, los desarrolladores se dejan el derecho de decidir qué cantidad de funciones estarán disponibles para un determinado país. También hay una cláusula contractual según la cual el gobierno debe utilizar el Pegasus. sólo para acciones antiterroristas y para las necesidades de seguridad nacional.

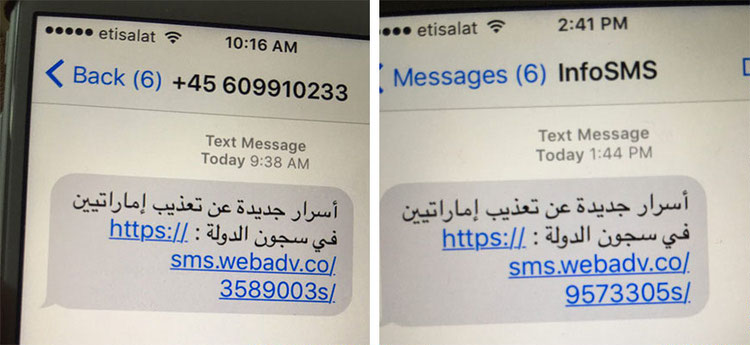

Sobre los dispositivos de usuarios que de alguna manera lograron convertirse en una amenaza para la seguridad nacional, El Pegaso llega generalmente a través de ingeniería social.. Aún, Los enfoques utilizados todavía difieren de classic Facebook spam o algo así. Como esas personas suelen sospechar que alguien puede intentar atacarlos de esa manera., No harán clic imprudentemente en lo que vean.. Un hábito bastante útil para todos., pero no todos corren el riesgo de contraer Pegasus o software espía, comparable por el nivel de peligro.

Las formas típicas de esta inyección de software espía son las siguientes:

Los enlaces de phishing se envían a través de Messenger popular o al correo electrónico.. Generalmente, esos son WhatsApp, iMessage o Facebook – Estos lugares también son bastante populares entre otros ciberdelincuentes.. Pero esta vez, el mensaje recibe a way more serious disguise – gracias a las capacidades “ampliadas” de las empresas gubernamentales. Estos últimos pueden descubrirse fácilmente cuando el sujeto de vigilancia espera la entrega., o una factura de una compañía de seguros.

Explotación de vulnerabilidades sin hacer clic. Este raro tipo de exploit es aún más difícil de imaginar en iOS, que destaca por sus características de seguridad. Sin embargo, Esta infracción en iMessage es actual para todas las versiones hasta 14.7 – luego Apple afirmó que solucionó la infracción. Estar atrapado, No fue necesario ni siquiera abrir la aplicación o leer el mensaje. – una vez recibido, ya pudo instalar el Pegasus. Como dicen los investigadores, este error podría estar presente en el sistema operativo desde iOS 7 – que fue lanzado en 2013.

Explotación de la aplicación Fotos. Apple implementó su forma única para iPhones, iPads, Macs y el resto de su línea de productos para procesar las imágenes. Sin embargo, como fue descubierto, este método hizo posible explotar el formato de archivo de imagen etiquetado (PELEA) archivos para ejecución remota de código. El incumplimiento recibió el índice de CVE-2016-4631. Los delincuentes estaban enviando la foto a una víctima., y una vez intentaron abrirlo – el código fue ejecutado y el Pegasus fue entregado.

Ataques MitM de Apple Music. Aplicación Apple Music: una biblioteca de música móvil multiplataforma que está presente tanto en iOS como en Android, tuvo un fallo de seguridad en su versión para iOS 11. Faltó la revisión diligente de ciertos certificados SSL por parte del servidor.. Este certificado sirve para asegurarse de que el servidor al que se ha conectado la aplicación es genuino., y que nadie pueda espiar el tráfico. Sin embargo, la falla descubierta hizo posible falsificar el certificado y conectar el dispositivo al servidor de un pirata informático, dándoles la posibilidad de interactuar con el sistema sin restricciones ni alarmas de seguridad.. Ese defecto obtuvo el índice de CVE-2017-2387.

Detalles técnicos del software espía Pegasus

Las sofisticadas formas de entrega que mencioné anteriormente ya hicieron que este malware fuera bastante único.. Pero las cosas bajo su capó son aún más sorprendentes. – esa es la representación real de qué tan bien se puede crear el malware. Al contrario de la mayoría del malware que puedes ver a la venta. en la red oscura, está hecho para ser mucho más autónomo – por lo que incluso el objetivo que espera el espionaje probablemente extrañará su presencia. También intenta utilizar una integración profunda con el sistema atacado obteniendo información directamente del hardware.. Eso ayuda a Pegasus a eludir las restricciones del sistema operativo o las técnicas de suplantación de identidad..

Pegaso es capaz de leer SMS, correos electrónicos, grabar llamadas celulares y VoIP, y permitir que el micrófono y la cámara graben el entorno alrededor del teléfono. También tiene acceso completo a la memoria del dispositivo.: este malware puede recopilar fotos y vídeos presentes en el dispositivo, así como un calendario y una libreta de contactos. De este modo, Teóricamente es capaz de borrar ciertos datos del teléfono. – pero va en contra del sigilo. Este malware también puede capturar información sobre la ubicación actual del teléfono. – independientemente de si hay algún suplantador de ubicación de software presente, Obtendrá la información directamente del chip GPS..

Aparte de los datos "profundos", Pegasus también puede profundizar en los programas para obtener la información.. Aplicaciones populares como WhatsApp, Se puede acceder fácilmente a Viber y Facebook Messenger, resultando en conversaciones robadas, y se filtraron aún más contactos. Los investigadores dicen sobre más 50,000 contactos que Pegasus ha robado con éxito de los dispositivos atacados. Como este software espía siempre se ejecuta con privilegios de root, Incluso puede recuperar los datos que se eliminaron hace algún tiempo. – por supuesto, si es posible para la tecnología del dispositivo de almacenamiento.

El infame software espía también puede autodestruirse en diferentes circunstancias.. Si no puede conectarse al servidor de comandos durante más de 2 meses (60 días), se destruye automáticamente, junto con los paquetes de datos recopilados. Alternativamente, podrá autodestruirse desde el dispositivo tras el correspondiente comando del servidor. También proporciona algunas formas alternativas de instalación, incluso con acceso físico al dispositivo..

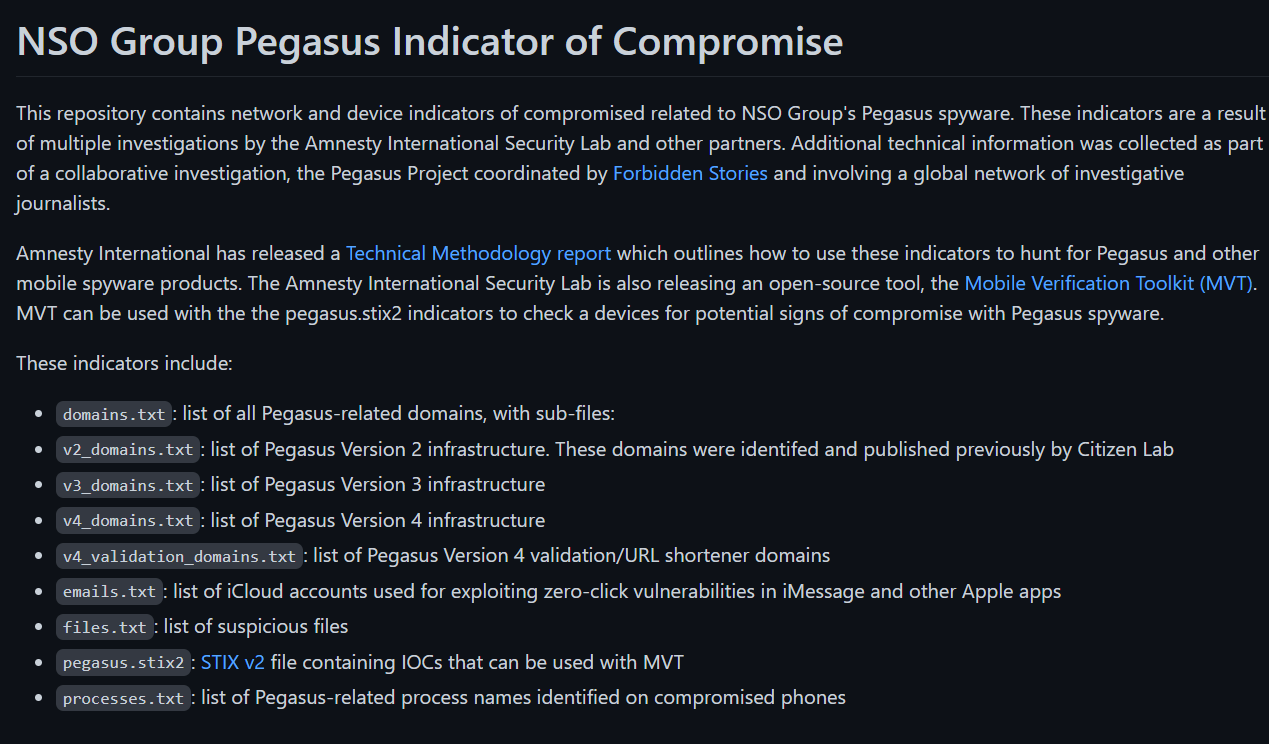

Pegasus y la comunidad internacional

Según informes de diferentes fuentes, Hay miles de personas de todo el mundo que fueron atacadas con Pegasus Spyware.. Algunos de ellos fueron vulnerados a través de WhatsApp, algunos recibieron un SMS de iMessage malicioso. Lo único que los une, aparte de la carga útil, es el hecho de que no tenían forma de evitarlo. La mayoría de los casos de inyección se realizaron a través de vulnerabilidades de día cero que los desarrolladores descubrieron más tarde.. Esta cosa, considerando que el espionaje no es un acto muy moralista, crea muchas preguntas incómodas.

En primer lugar, ¿Tienen los gobiernos derecho a espiar a la persona que quieren?? Al comprar el Pegaso, Los gobiernos prometen que utilizarán la herramienta sólo contra las personas que representen una amenaza para la seguridad nacional.. Sin embargo, Los límites de esta categoría son borrosos.. Algunos países musulmanes lo han demostrado al espiar a activistas de derechos humanos., En particular – Mujeres que promovieron los derechos de las mujeres en los países de Medio Oriente..

Segundo – Hay alguna manera de prevenir eso? Obviamente, Esta pregunta apareció casi inmediatamente después de la identificación de Pegaso.. Una infame herramienta Anti-Pegaso, software antispyware que está diseñado sólo para detectar y eliminar al Pegaso, se convirtió no sólo en un tema de especulaciones constantes, pero también el disfraz del otro malware. Aún, no te proporciona con garantia ese malware será eliminado, ya que este software espía es extremadamente secreto.

Por otro lado, instalar las últimas actualizaciones de seguridad y utilizar los teléfonos inteligentes más modernos probablemente no ayude en absoluto. Los piratas informáticos que implementan malware utilizan las formas más inesperadas, que no se contrarrestan con parches de software u otras cosas. Para ser sincero, No hay forma de evitar la explotación del día cero en los teléfonos móviles. – solo porque no existen soluciones capaces de hacer eso sin dañar gravemente el rendimiento del teléfono. Apple implementó un modo Lockdown en iOS 16, lo que supone una dura restricción en la funcionalidad del dispositivo para máxima seguridad. ¿Será efectiva esta compensación?? Sólo el tiempo nos lo dirá.