El martes, Las autoridades estadounidenses anunciaron que como resultado de la operación internacional de aplicación de la ley «Caza de patos,» la infame plataforma de malware Qakbot, que está vinculado a Rusia, fue destruido. Los ciberdelincuentes lo utilizan activamente para cometer diversos delitos financieros.. Aunque, Los expertos en ciberseguridad no están seguros de cuán mortal fue esta operación para la botnet.. Predicen un pronto regreso de Qakbot, con nuevas tácticas y trucos.

Estados Unidos y sus aliados desmantelaron la red de fraude financiero Qakbot

La semana pasada, los Estados Unidos, el Reino Unido, Alemania, Letonia, Los países bajos, Rumania, y Francia llevaron a cabo una operación conjunta para desmantelar la red de hackers Qakbot. Apareció por primera vez hace más de una década., Qakbot normalmente se propaga a través de correos electrónicos infectados enviado a víctimas potenciales bajo la apariencia de mensajes confiables. Investigadores de ciberseguridad han sugerido que los orígenes de Qakbot se refieren a Rusia. Esta red de atacantes ha atacado a varias organizaciones a nivel mundial, de Alemania a Argentina, causando pérdidas importantes. A NOSOTROS. El abogado Martín Estrada enfatizó que esta operación para exponer y desbaratar la actividad de Qakbot «Caza de patos» actividades es la más extensa en la historia de la lucha contra las botnets.

Una captura colosal

Así que, especialistas llaman a Operación «Caza de patos» una victoria significativa en la lucha contra el cibercrimen, y eso es obvio. Como parte de una operación internacional, Funcionarios del FBI desmantelaron la botnet Qakbot que infectaba encima 700,000 computadoras comprometidas mundial, de los cuales más de 200,000 estaban en los estados unidos. Aunque las autoridades distribuyeron una herramienta de eliminación a los puntos finales que eliminaron Qakbot de la memoria del sistema, esto no neutralizó otros programas maliciosos que pudieran haber estado presentes en el sistema. Según los investigadores, entre octubre 2021 y abril 2023, Los administradores de Qakbot recibieron aproximadamente $58 millones en rescate pagado por las víctimas. Según CertiK, los delincuentes podrían robar acerca de $45 millón valor de criptomonedas durante agosto de este año. y en total, los usuarios han perdido $997 millón en esquemas fraudulentos desde principios de año. Las autoridades incautaron más de $8.6 millones en bitcoins.

Algunas palabras sobre Qakbot

Qakbot es un programa malicioso que pertenece a la familia de troyanos TrickBot. Su funcionalidad es similar a la de una navaja suiza.. Fue descubierto por primera vez en 2008, y desde entonces, Los ciberdelincuentes lo han utilizado activamente para robar datos y difundir otros programas maliciosos.. Es el malware más frecuentemente detectado., con 11% de redes corporativas en todo el mundo afectadas en el primer semestre del año 2023. Las víctimas iban desde instituciones financieras en la costa este hasta un contratista gubernamental de infraestructura crítica en el Medio Oeste y un fabricante de dispositivos médicos en la costa oeste.. También sirvió como plataforma para los operadores de ransomware.. Una vez infectado, La computadora de la víctima se convirtió en parte de una botnet gigante Qakbot., infectando aún más víctimas. Qakbot puede propagarse a través de varios canales, incluyendo correo electrónico, enlaces maliciosos, y archivos infectados. Tenemos un artículo completo dedicado a este malware.

QakBot puede resurgir pronto, Preocupación de los analistas

Los expertos en operaciones de inteligencia sobre amenazas cibernéticas advirtieron que La reciente eliminación de Qakbot sólo puede proporcionar un alivio a corto plazo en la lucha contra el cibercrimen.. Muchos proveedores de servicios de ciberdelincuencia operan desde Rusia, que no extradita a sus ciudadanos, haciendo difícil llegar a ellos. Sin embargo, ahora Qakbot parece estar en un año sabático forzado. Sin embargo, Los ciberdelincuentes pueden modificar su código para que sea más difícil de alterar en el futuro.. La situación ahora se parece los eventos con Emotet, cual, después de una grave destrucción en 2021, nunca pudo recuperar su posición anterior.

A pesar de los paralelismos obvios con el caso de Emotet, es importante notar la diferencia entre los dos. Los métodos de difusión aplicados por Emotet difieren de los utilizados por Qakbot. Estos últimos utilizaron el spam de correo electrónico sólo como parte del movimiento lateral., con la aplicación de cuentas de correo electrónico comprometidas. Además, QBot está respaldado por un equipo de criminalistas altamente profesionales, mientras que Emotet aparentemente perdió a su equipo de ensueño en la detención de 2021. El equipo de Conti 3, ahora conocido como Black Basta, ejecutó operaciones de Qakbot junto con el grupo de ransomware Clop. Equipo 3 ha estado inactivo desde junio, pero una vez que resurgen, podrían representar una potente amenaza.

Cómo protegerse contra el malware?

Protegerse contra el malware es fundamental para salvaguardar su información personal, datos, y seguridad en línea. Estos son algunos pasos fundamentales que le ayudarán a mantenerse protegido:

- Cuidado con los sitios web falsos. Debes tener cuidado al visitar sitios web., especialmente al ingresar información confidencial. Asegúrate de estar en sitios web seguros (busque HTTPS en la URL).

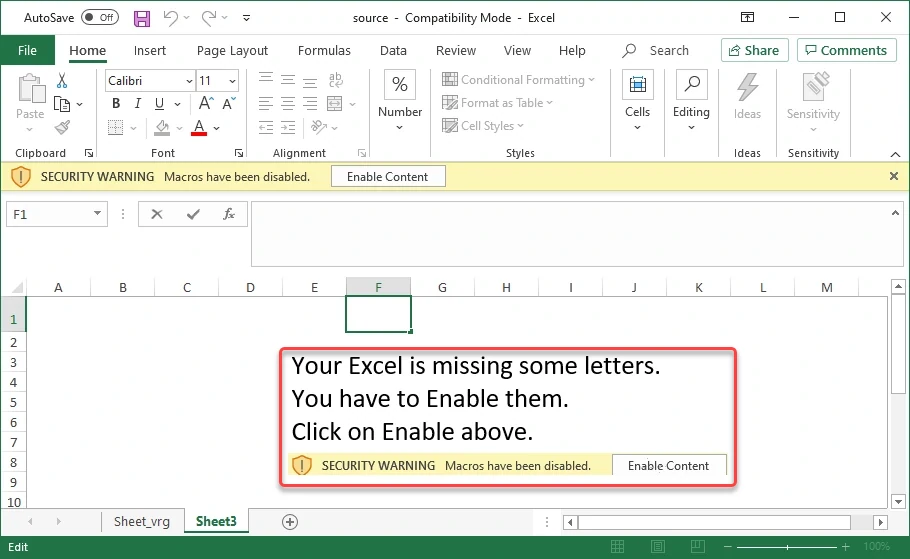

- Tenga cuidado con el correo electrónico y los enlaces. Tenga cuidado al abrir archivos adjuntos de correo electrónico y hacer clic en enlaces, especialmente en correos electrónicos de fuentes desconocidas o sospechosas. El malware suele propagarse a través de correos electrónicos de phishing. Sea escéptico ante los anuncios emergentes y las indicaciones de descarga inesperadas. Verificar la legitimidad de las solicitudes antes de tomar medidas..

- Descargar software de fuentes oficiales. Descargue software y aplicaciones únicamente de fuentes confiables, p.ej., el sitio web oficial o la tienda de aplicaciones (Si es Android o iOS). Evite descargar software pirateado o crackeado desde torrents, a menudo viene incluido con malware.

- Mantenga el software actualizado. Puede que las actualizaciones de Windows te resulten molestas, pero es esencial. Actualiza periódicamente tu sistema operativo, navegadores web, y todo el software instalado. Muchos ataques de malware aprovechan vulnerabilidades conocidas que se solucionan mediante actualizaciones..

- Utilice contraseñas seguras. Una contraseña segura es la primera línea de defensa. Crear fuerte, contraseñas únicas para sus cuentas, y cambiarlos regularmente. Considere utilizar un administrador de contraseñas para generar y almacenar contraseñas complejas de forma segura.

- Habilite la autenticación multifactor (Ministerio de Asuntos Exteriores). Cuando sea posible, habilite MFA para sus cuentas en línea. Esta es la segunda línea de defensa., que detendrá al intruso si se pasa la primera línea. MFA agrega una capa adicional de seguridad al requerir verificación adicional más allá de una contraseña.

- Utilice software antimalware acreditado. Recomendamos instalar y actualizar periódicamente. software antimalware de buena reputación en tus dispositivos. Este punto complementa todos los temas anteriores y minimiza todos los riesgos tanto como sea posible.. Estas herramientas pueden detectar y eliminar infecciones de malware..