Los investigadores de Microsoft informaron que los operadores del grupo de piratería, que rastrean bajo el ID DEV-0950, utilizó el ransomware Clop para cifrar la red de una víctima previamente infectada con el gusano Raspberry Robin.

Déjame recordarte que la primera Petirrojo frambuesa malware fue descubierto por analistas de canario rojo. En la primavera de este año, se supo que el malware tiene las capacidades de un gusano, se propaga mediante unidades USB, y ha estado activo desde al menos septiembre 2021. La empresa de ciberseguridad Sekoia incluso observó que allá por noviembre del año pasado, malware utilizado Qnap NAS dispositivos como servidores de control.

También vale la pena señalar que durante el verano, Microsoft investigadores descubrió la presencia de Raspberry Robin en las redes de cientos de organizaciones de diversas industrias, algunos de los cuales estaban en los sectores de tecnología y manufactura. En ese tiempo, los objetivos de los atacantes seguían siendo desconocidos, ya que en ese momento aún no tenían acceso a las redes de las víctimas.

Y también, como ya informamos, Microsoft vincula el gusano Raspberry Robin con una agrupación rusa Corporación malvada.

Durante los últimos meses, El gusano supuestamente se ha extendido a las redes. que ahora pertenecen a casi 1,000 organizaciones. En el pasado 30 dias solo, Los analistas de Microsoft han visto cargas útiles de Raspberry Robin en 3,000 dispositivos en casi 1,000 organizaciones.

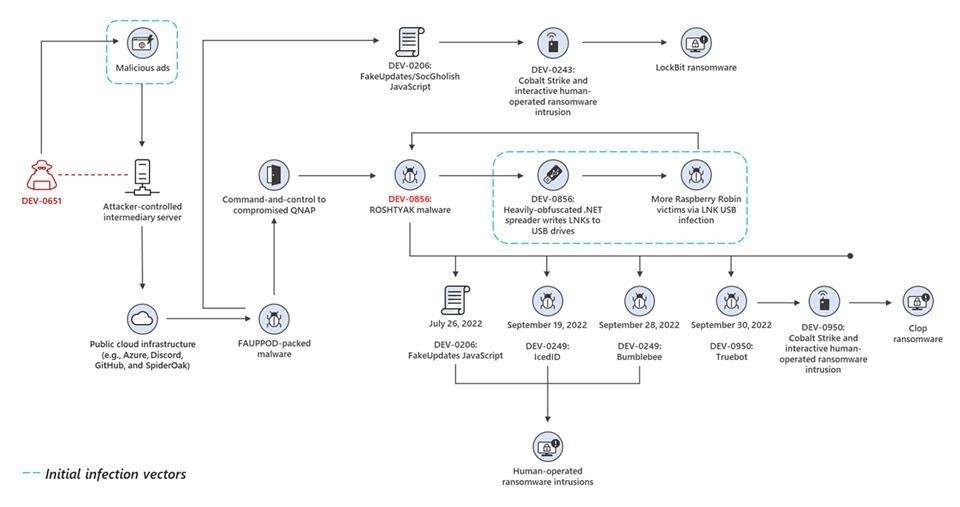

Además, según los expertos, Los operadores de Raspberry Robin ahora se han convertido en corredores de acceso, eso es, venden acceso a redes de empresas pirateadas a otros delincuentes. Por ejemplo, la actividad maliciosa de los mencionados DESARROLLO-0950 El grupo se cruza con la actividad de los grupos de piratería con motivación financiera. FIN11 y TA505, que están desplegando el Clope ransomware en sus redes objetivo.

Esquema de ataque Raspberry Robin y Clop

Además, debido a frambuesa robin, otras amenazas también penetraron en los dispositivos de las víctimas, incluyendo cargas útiles de malware como ID helado, Abejorro y TrueBot.

Los analistas resumen esto de un gusano muy extendido que no mostró ninguna actividad después de la infección., Raspberry Robin se ha convertido en una de las mayores plataformas de distribución de malware.

Así que, investigadores anteriores ya lo he notado que con la ayuda de Raspberry Robin, el Actualizaciones falsas (alias SocGholish) Puerta trasera, qué expertos asocian con el grupo de hackers Evil Corp, fue entregado a las víctimas’ dispositivos. Ahora hay mucho más malware que penetra en los sistemas de las víctimas debido a este gusano..