Según se informa, se inició un infame Remcos RAT Dirigirse a usuarios surcoreanos a través de los archivos compartidos en la plataforma Webhards.. Cebando a los usuarios con software crackeado y contenido para adultos, Los piratas informáticos logran instalar un script malicioso que a su vez descarga y ejecuta el peligroso troyano de acceso remoto..

Remcos RAT utiliza Webhards para propagarse

Investigación reciente de la empresa surcoreana de ciberseguridad AhnLab comparte sus observaciones sobre una nueva campaña de difusión de RAT de Remcos. La empresa nombra a Webhards como la fuente preferida para que este malware se infiltre en los dispositivos de los usuarios.. Webhards es una plataforma para compartir archivos, Popular entre piratas informáticos y personas que buscan contenido gratuito.. Puede utilizarse con fines legítimos., aunque una selección de analistas lo considera una fuente popular de malware, along with torrents.

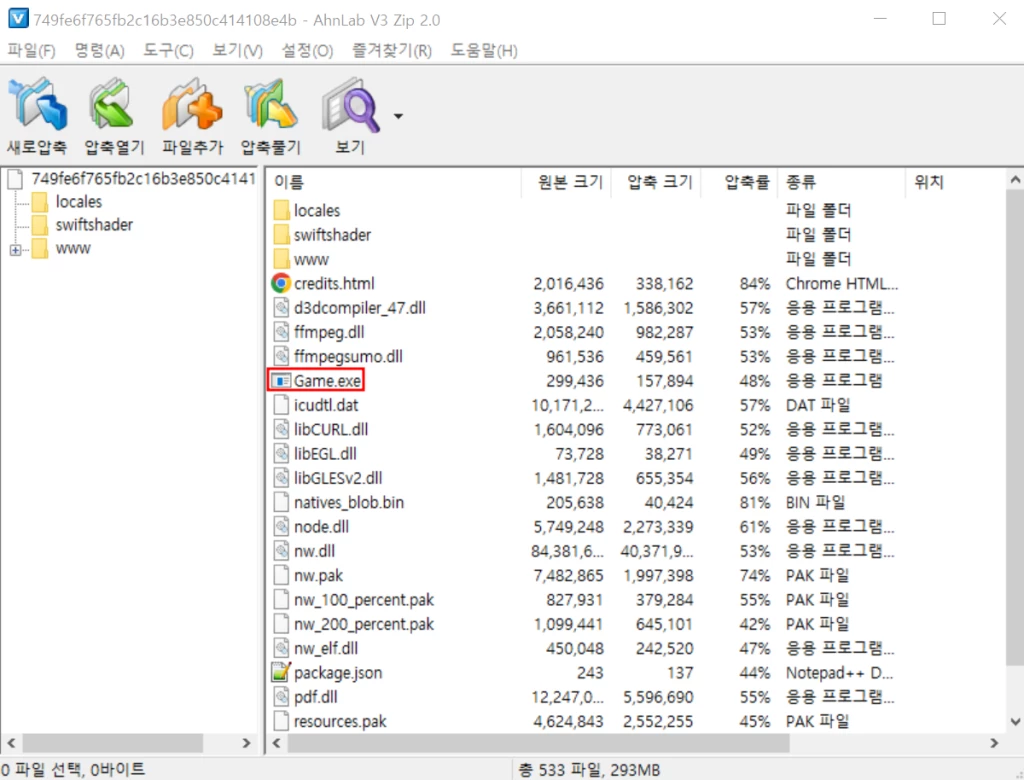

En el caso de Remcos RAT, los piratas informáticos utilizan “Temas candentes”: ya sea contenido para adultos o versiones descifradas de juegos nuevos. para que el usuario descargue el paquete infectado. Entonces, la publicación en el sitio antes mencionado solicita ejecutar un archivo Game.exe, que está presente en el archivo descargado. Al ejecutar el archivo ejecutable, a chain of VBS scripts se ejecutan para descargar la carga útil final.

Al descargar, otro conjunto de scripts inyecta Remcos en un proceso del sistema llamado ServiceModelReg.exe. Esta es una utilidad de consola incorporada que está, en realidad, Se utiliza sólo durante la instalación del sistema y no tiene ninguna aplicación adicional.. Pozo, hasta que esta instancia de Remcos llegue a la máquina, aparentemente.

¿Qué es Remcos RAT??

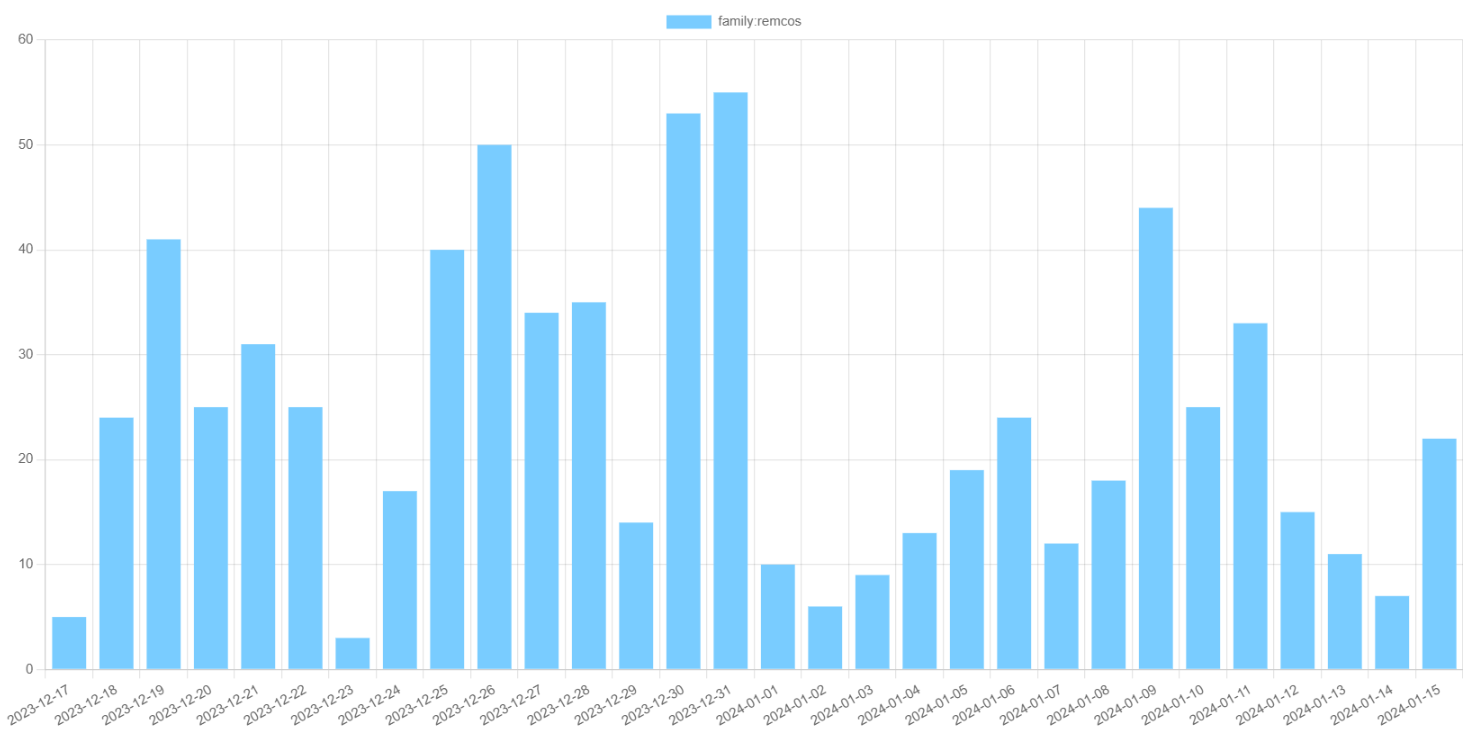

Remcos es un remote access trojan, comercializado como una herramienta legítima de acceso remoto por la empresa alemana BreakingSecurity. Lanzado en 2019, se ha vuelto particularmente popular en 2020 y 2021, cuando los actores de amenazas usaban correos electrónicos con temas de Covid para difundirlo. Aunque más tarde, su actividad se ha vuelto mucho más moderada, promediando en 30 muestras por día durante 2023.

Por funcionalidad, este malware es un ejemplo clásico de RAT: Remcos proporciona acceso remoto con todas las funciones al sistema infectado, incluido el acceso a los menús del sistema y al sistema de archivos. Además, es capaz de grabar la pantalla, tomar capturas de pantalla y configurar la alarma de actividad. Para identificar los sistemas objetivo entre sí, El malware recopila información básica. versión del sistema operativo, fecha, tiempo, y algo de información básica de hardware.

Cómo protegerse contra las amenazas?

Al observar las formas en que se propaga el malware ya puedes obtener la respuesta sobre cómo protegerte. En el caso de Remcos, la respuesta obvia es evitar el software crackeado. Ya que no es sólo un riesgo de malware pero también una infracción de derechos de autor, evitarlo es bastante recomendable. Esto es especialmente relevante para sitios web conocidos por ser utilizados para la distribución de malware..

Por un adicional, capa pasiva de protección, puedes tener un software antimalware ejecutándose en segundo plano. Un moderno, Un antivirus bien surtido puede protegerte de cualquier ataque., independientemente del tipo de malware. GridinSoft Anti-Malware es en quien puede confiar – su sistema de detección ofrece una protección excepcional tanto en enfoques proactivos como reactivos.