SapphireStealer es una de esas nuevas informaciones. ladrón para robar varias bases de datos de credenciales del navegador y archivos que contienen usuarios’ información sensible. El código base de SapphireStealer se hizo público en GitHub el 25 de diciembre., 2022.

Según la investigación, SapphireStealer puede robar una amplia gama de información del sistema objetivo, y ser flexible en los métodos de configuración y evasión. Los atacantes pueden utilizar la información robada para lanzar ataques como el espionaje o exigir pagos de rescate mediante extorsión..

¿Cómo funciona SapphireStealer??

Como muchos otros programas maliciosos que han surgido recientemente en la web oscura, SapphireStealer está diseñado para recopilar información sobre el host, incluyendo datos del navegador, archivos, y capturas de pantalla. Los datos robados luego se exfiltraron como un archivo ZIP a través de un Protocolo simple de transferencia de correo. (SMTP).

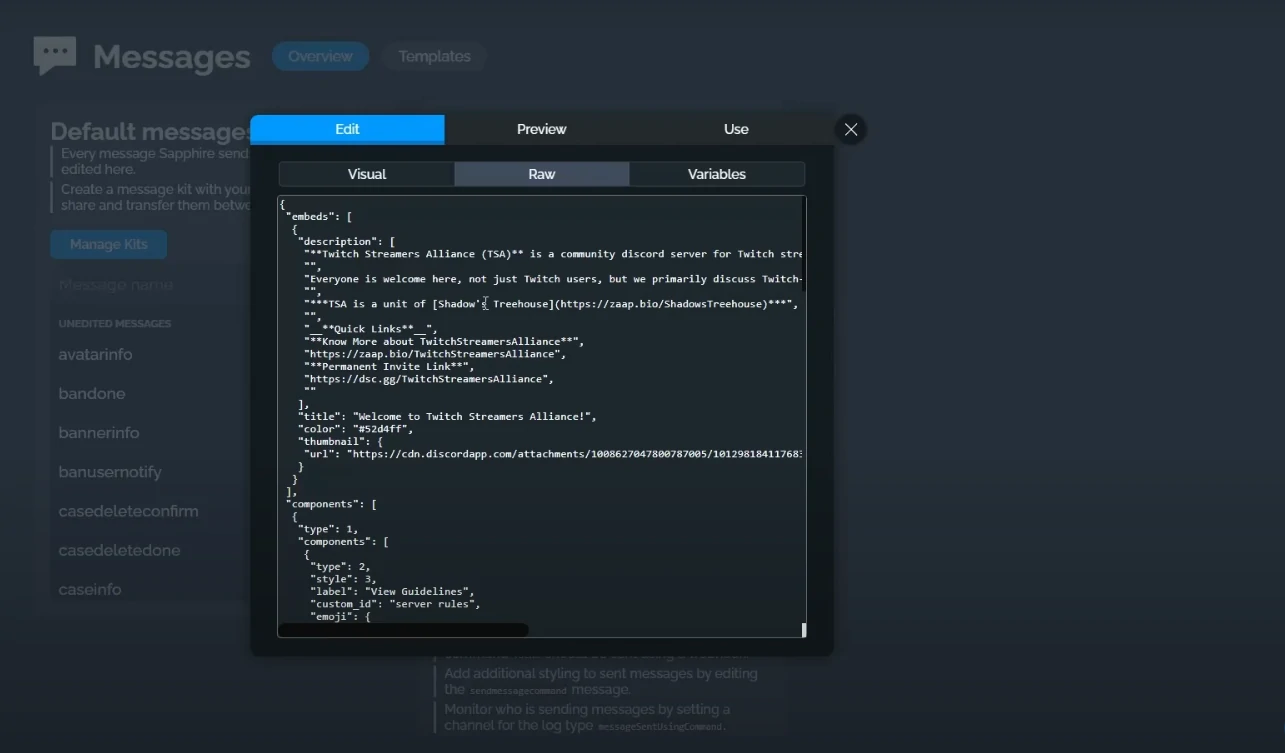

Lo que distingue a SapphireStealer es que su código fuente se hizo público en diciembre 2022, facilitando a los atacantes experimentar con el malware y evadir la detección. Incluso han añadido nueva filtración de datos. métodos como usar un webhook de Discord o API de Telegram.

SapphireStealer está escrito en .NET y ofrece una funcionalidad sencilla pero efectiva. La información que puede robar incluye información del host., capturas de pantalla, credenciales del navegador en caché, y archivos que coinciden con una lista predefinida de extensiones de archivos almacenadas en el sistema.

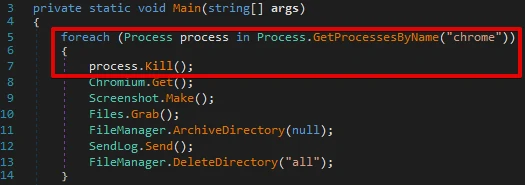

Tras la ejecución, el el malware comprueba si algún navegador Los procesos se están ejecutando actualmente en el sistema.. Luego escanea la lista de procesos en ejecución en busca de nombres que coincidan con lo siguiente:

- Cromo

- yandex

- Borde de MS

- Ópera

Si detecta alguna coincidencia, el malware finaliza los procesos usando Process.Kill(). Aquí hay un fragmento de código de ejemplo que muestra cómo realizar esta tarea. specifically for Google Chrome.

Un descargador de malware .NET llamado cargador FUD ha sido hecho público por el autor del malware. Este descargador funciona como un complemento del Módulo SapphireStealer, haciéndolo capaz de entregar otro malware. También le permite recibir cargas útiles binarias adicionales de servidores controlados por intrusos.. El descargador de malware se ha utilizado para ofrecer herramientas de administración remota como DCRata, njRAT, cometa oscuro, y el agente Tesla.

Cómo evitar ataques de SapphireStealer ?

A continuación se ofrecen algunos consejos para reducir el riesgo de ataques de SapphireStealer y ladrones similares.:

Instalar actualizaciones

Es crucial actualizar rápidamente el sistema operativo., navegador, y otras aplicaciones para minimizar El riesgo de los ladrones de información. distribuido a través de vulnerabilidades conocidas del navegador.

Utilice la autenticación multifactor

Teniendo Autenticación multifactor (Ministerio de Asuntos Exteriores) habilitado es una medida de seguridad eficaz para proteger las cuentas, herramientas, sistemas, y repositorios de datos del acceso no autorizado. Si una El intruso logra robar su inicio de sesión. cartas credenciales, MFA solicitará una capa secundaria de autenticación, haciendo que sea más difícil para ellos ingresar a la cuenta comprometida. Además, El almacenamiento seguro de contraseñas puede ser una opción complementaria útil para garantizar la máxima protección..

Evite el software pirateado

Usando pirateado el software puede ser peligroso ya que a menudo contiene malware. Los piratas hacen esto para ganar dinero.. Siempre es mejor utilizar aplicaciones legítimas. Hoy en día, hay muchos gratis, freemium, y alternativas de código abierto disponibles que eliminan la necesidad de correr el riesgo de utilizar software pirateado.