Phishing de lanza Es un tipo de ataque de phishing dirigido a personas u organizaciones específicas, normalmente a través de correos electrónicos maliciosos.. Por ejemplo, Los ciberdelincuentes pueden hacerse pasar por una persona u organización de confianza y así intentar que la víctima introduzca datos confidenciales., como inicios de sesión y contraseñas, o instalar malware. Estos ataques se dividen en ballenero y phishing subtipos.

La diferencia entre el phishing submarino & Suplantación de identidad

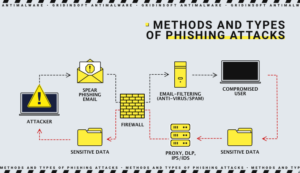

En general, Estos dos ataques son algo similares.. Ambos implican el envío de correos electrónicos. (u otros mensajes) con el nombre del remitente falsificado. La diferencia es la cantidad de correos electrónicos enviados.; Los correos electrónicos de phishing se envían a miles de personas al azar en grandes volúmenes.. Además, Estos correos electrónicos no suelen ser personalizados.. En cambio, contienen un enlace a un sitio malicioso o de phishing.

Un correo electrónico de phishing es un correo electrónico que se hace pasar por un correo electrónico promocional real (notificaciones y esas cosas) o un correo electrónico humano pero le pide que siga enlaces a sitios de phishing o que ejecute uno de los archivos adjuntos. El principal problema de este tipo de correos electrónicos es que pueden estar tan bien diseñados que incluso un usuario experimentado podría pensar que son reales..

Estos correos electrónicos también pueden contener un archivo adjunto con un virus ya incrustado., o este archivo puede contener texto con un enlace a un sitio de phishing. Dado que muchos sistemas de correo electrónico han comenzado a comprobar los archivos adjuntos en busca de virus, este tipo es mucho menos común.

Phishing de lanza es un ataque más avanzado y dirigido. Se dirige a una persona o grupo de personas en particular en el que están interesados los estafadores.. Este tipo de ataques no son tan comunes como el phishing porque requieren mucha más preparación e investigación sobre la víctima y su comportamiento para que el ataque parezca lo más natural posible y no levante sospechas..

Para lograr esto, Los estafadores pueden presentarse como colegas o familiares.. El principal objetivo de este tipo de acciones es ganarse la confianza de la víctima.. Los estafadores recopilan cuidadosamente cualquier información sobre la víctima., por ejemplo, en sus páginas de redes sociales. Estos son algunos de los métodos de ataque de phishing que utilizan los estafadores:

- Fraude del director ejecutivo: El atacante se hace pasar por un gerente u otro superior y manipula a la víctima para que realice acciones no autorizadas.. Estos ataques están dirigidos principalmente a empleados junior..

- Ataques balleneros: Estos ataques están diseñados para directivos y empleados que tienen acceso a información confidencial.. Este ataque tiene como objetivo cometer un error y permitir, sin saberlo, que la persona filtre información o realice una gran transferencia de dinero.

- Compromiso del correo electrónico empresarial (BEC): En este caso, Se utiliza una dirección de correo electrónico pirateada o falsa de la empresa., y este método se cuenta con la confianza de los empleados.

como practica – La pandemia ha contribuido al desarrollo de ataques de phishing porque trabajar de forma remota ha permitido que los estafadores campen a sus anchas.. El objetivo principal del Spear Phishing es robar información confidencial.. Esto puede ser:

- Credenciales de usuario. Esta información es valiosa porque las cuentas pueden usarse para ataques aún más sofisticados.. O se pueden vender en la darknet..

- Informacion personal. Nombres completos, direcciones, y los números de teléfono son útiles, como el punto anterior, pero también puede usarse para el robo de identidad.

- Dinero. Uno de los objetivos del phishing es engañar al usuario para que proporcione los datos de su tarjeta y transfiera dinero al estafador..

Cómo defenderse de los ataques?

Dado que la principal vulnerabilidad es el factor humano., Lo primero y más importante es saber cómo son los correos electrónicos de phishing e igualmente importante capacitar a los empleados para distinguir los correos electrónicos potencialmente peligrosos y reaccionar ante ellos correctamente.. Algunas reglas pueden ayudarle a evitar problemas importantes:

- Presta atención a la dirección del remitente. y el contenido del correo electrónico, principalmente si contiene un enlace. Bajo ningún concepto, haces clic en los enlaces. También, no descargue ni abra archivos adjuntos a menos que el correo electrónico sea de un remitente confiable. Estos archivos adjuntos pueden infectar fácilmente su sistema., instalar software publicitario, troyano, o registradores de teclas, y robar información valiosa.

- Mantenga siempre actualizado su software. Las actualizaciones de software oportunas ayudan a eliminar las vulnerabilidades que el malware puede explotar si se descarga.

- Cifrar datos importantes. Incluso si te roban tus datos, El cifrado evitará que un intruso se aproveche de él..

- Utilice la autenticación de dos factores. Esta es la forma más segura de proteger su cuenta en línea. Si un atacante descubre su nombre de usuario y contraseña, La autenticación de dos factores evitará que inicien sesión en su cuenta..

- No utilices contraseñas simples. Aunque la selección de contraseñas no es tan popular ahora como solía serlo, sus riesgos aún existen. Acerca de 90% de todas las contraseñas pueden ser descifradas por piratas informáticos en menos de 6 horas. Así que don’t use the same password en casa y en el trabajo. Si está comprometido, Los malhechores pueden causar un daño inmenso tanto a usted como a su empresa..

- Utilice un software antivirus confiable. Incluso si abres accidentalmente el archivo adjunto, el antivirus no le deja hacer el trabajo sucio. Existen programas especiales que bloquean los sitios de phishing.. Pero primero, estudiar las razones por las que una antivirus is important: los beneficios de usarlo, los puntos importantes.

- Mira lo que publicas en las redes sociales.. Nada proporciona tanta información útil sobre nosotros como nuestras cuentas de redes sociales.. Desgraciadamente, gracias a la información del cuestionario de dominio público, Los atacantes pueden encontrar cada detalle y crear un ataque de phishing basado en esta información.. Para evitar esto, especifique la configuración de privacidad de su perfil, No publique innecesariamente datos como el número de teléfono y el lugar de trabajo., y especialmente abstenerse de publicaciones relacionadas con el trabajo.

Resumiendo lo anterior, Vemos que el sentido común es el remedio más eficaz contra los ataques de Spear Phishing.. No siempre es posible evitar los ataques., pero siempre es posible defenderse de ellos. El método definitivo para contrarrestar cualquier forma de phishing informático es con software antimalware.. Le sugerimos que pruebe GridinSoft Anti-Malware, que puede manejar estas funciones perfectamente.