Otro puede descifrar todo lo que un humano alguna vez creó.. Esta oración, en diferentes alteraciones, A menudo lo utilizan piratas informáticos.. Los juegos crackeados se pueden descargar fácilmente de Internet. Por supuesto, La principal ventaja de las aplicaciones crackeadas es que son completamente gratuitas.. Este factor es una de las razones de los juegos crackeados.’ popularidad en 3… Seguir leyendo Juegos agrietados

Etiqueta: Backdoors

BianLian aprovecha la vulnerabilidad de TeamCity para implementar puertas traseras

BianLian, Un grupo de ciberdelincuentes conocidos por sus ataques de ransomware, Recientemente llamó la atención de la comunidad de seguridad de la información.. Explotando vulnerabilidades en la plataforma JetBrains TeamCity, lograron llevar a cabo ciberataques de varias etapas. Threat actors reportedly start their attack chain with a Golang-based backdoor, and work their way all the way to the ransomware… Seguir leyendo BianLian aprovecha la vulnerabilidad de TeamCity para implementar puertas traseras

¿Qué es un kit de arranque?? Explicación & Guía de protección

Bootkit es bastante inusual y tácito., aunque es un tipo de malware muy utilizado. Estos tipos de malware avanzado operan bajo la superficie, incrustarse en el sector de arranque de una computadora, permitiéndoles activarse antes que el sistema operativo (SO) incluso comienza. Pero ¿por qué necesitan una integración tan profunda?? ¿Y dónde se usan?? Let’s find… Seguir leyendo ¿Qué es un kit de arranque?? Explicación & Guía de protección

TeamTNT Group regresa con la campaña Silent Bob

Los investigadores de seguridad de Aqua Security han advertido que el grupo TeamTNT puede estar preparando una nueva campaña anti-nube a gran escala llamada «bob silencioso». Estas sospechas surgieron después de que los expertos descubrieron que los piratas informáticos atacaban servidores mal configurados.. Aqua Security launched an investigation after discovering an attack on one of its lures. Después, 4 Se descubrieron imágenes de contenedores maliciosos.. Sin embargo, given… Seguir leyendo TeamTNT Group regresa con la campaña Silent Bob

La banda Shuckworm ataca a empresas ucranianas utilizando puertas traseras Pterodo y unidades USB

Los expertos de Symantec informan que el grupo de hackers Shuckworm (también conocido como Armagedón, Gamaredón, tilden de hierro, Oso primitivo, Tridente Osa, UNC530, platija de invierno, etcétera) está atacando a empresas ucranianas utilizando la puerta trasera Pterodo distribuida a través de unidades USB. Los principales objetivos de los piratas informáticos son importantes organizaciones del sector militar y de TI.. Según los expertos, en algunos casos, el… Seguir leyendo La banda Shuckworm ataca a empresas ucranianas utilizando puertas traseras Pterodo y unidades USB

Vulnerabilidad encontrada en código de Twitter que provoca un «Prohibición de sombras» de la víctima

Recientemente, Twitter cumplió promesa de Elon Musk y publicó en GitHub el código fuente de su algoritmo de recomendación, donde se descubrió una vulnerabilidad que podría enviar a un usuario a un Shadowban. Numerous researchers immediately took up the study of the source code, and now one of the problems they discovered was assigned the… Seguir leyendo Vulnerabilidad encontrada en código de Twitter que provoca un «Prohibición de sombras» de la víctima

El video de YouTube hace que los teléfonos inteligentes Pixel se reinicien

Los usuarios han descubierto que los teléfonos inteligentes Pixel con procesadores Google Tensor se reinician cuando el usuario intenta ver un clip de la película. «Extraterrestre» en YouTube en 4K HDR. Let me remind you that we also wrote that Janet Jackson Song Killed Hard Drives on Old Laptops, as well as Cellmate men’s chastity belts… Seguir leyendo El video de YouTube hace que los teléfonos inteligentes Pixel se reinicien

Errores de aplicación que permiten abrir e iniciar automóviles Hyundai, Génesis y otros

Expertos de Yuga Labs descubrieron vulnerabilidades en aplicaciones móviles para vehículos Hyundai y Genesis. Además, the SiriusXM smart car platform, utilizado en automóviles de otros fabricantes (acura, BMW, honda, Infiniti, Jaguar, Land Rover, lexus, Nissan, Subaru and Toyota), permitido desbloquear el coche de forma remota, arrancar el motor y realizar otras acciones. Let me remind… Seguir leyendo Errores de aplicación que permiten abrir e iniciar automóviles Hyundai, Génesis y otros

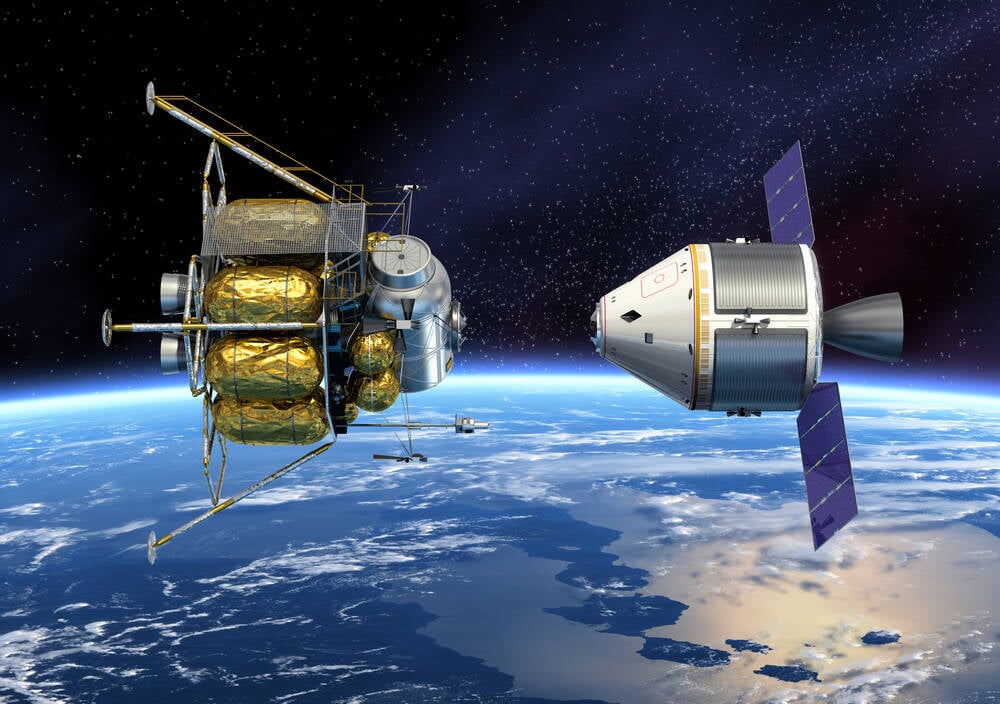

El ataque PCspoF podría desactivar la nave espacial Orion

Un equipo de investigadores de la Universidad de Michigan, la universidad de pensilvania, y la NASA han detallado un TTEthernet (Ethernet activada por tiempo) Ataque PCspoF que podría inutilizar la nave espacial Orion. Experts say vulnerabilities in this network technology, que es ampliamente utilizado en las industrias espacial y de aviación, podría tener consecuencias catastróficas para los sistemas críticos, incluyendo el… Seguir leyendo El ataque PCspoF podría desactivar la nave espacial Orion

La nueva puerta trasera de PowerShell se hace pasar por una actualización de Windows

Los expertos en ciberseguridad de SafeBreach han encontrado una nueva, previamente indocumentado y «indetectable» Puerta trasera de PowerShell, que los piratas informáticos utilizan activamente y se ha utilizado para atacar al menos 69 objetivos. Permítanme recordarles que también escribimos que los alemanes interesados en la situación en Ucrania son atacados por el malware PowerShell RAT.. La puerta trasera se extiende a través… Seguir leyendo La nueva puerta trasera de PowerShell se hace pasar por una actualización de Windows