Trojan:Win32/Acll es un malware ladrón detectado por Microsoft Defender. Se dirige a información confidencial, credenciales de acceso, detalles personales, y datos financieros. Se propaga a través de software pirateado, anuncios maliciosos, o paquetes. Trojan:Troyano de descripción general de Win32/Acll:Win32/Acll es un software malicioso de tipo ladrón codificado en Python. Está diseñado para extraer y transmitir información confidencial de dispositivos. Este tipo de malware se dirige a… Seguir leyendo Trojan:Win32/Acll

Etiqueta: InfoStealer

Adobe Reader Infostealer plaga los mensajes de correo electrónico en Brasil

Según se informa, una reciente campaña de correo no deseado por correo electrónico difunde malware de robo de información bajo la apariencia de Adobe Reader Installer.. Dentro de un documento PDF falsificado, hay una solicitud para instalar la aplicación Adobe Reader, que desencadena la descarga e instalación de malware. Considerando el idioma de dichos documentos, esta actividad maliciosa se dirige principalmente a Portugal y Brasil. Infostealer Spreads in Fake… Seguir leyendo Adobe Reader Infostealer plaga los mensajes de correo electrónico en Brasil

Ladrones de información: Cómo detectar, Eliminarlos y prevenirlos?

El flujo de información es crucial en el mundo actual, pero también es valioso para los ciberdelincuentes. Se dirigen a los datos personales almacenados en su dispositivo a través del malware InfostEeller, poniendo en riesgo tu información. Los expertos han marcado un aumento significativo en la propagación de malware que roba información, también conocidos como infostealers o ladrones. En el primer trimestre 2023, el número de… Seguir leyendo Ladrones de información: Cómo detectar, Eliminarlos y prevenirlos?

Se descubre malware para perros señuelo: Software espía de próxima generación

Un grupo de piratas informáticos, presumiblemente patrocinado por el estado, está desarrollando activamente y comenzando a utilizar un sofisticado kit de herramientas para Decoy Dog. Probablemente se haya utilizado durante más de un año en operaciones de ciberinteligencia.. Utiliza el sistema de nombres de dominio (DNS) Gestionar y controlar un número mínimo y limitado de clientes activos.. ¿Qué es el perro señuelo?… Seguir leyendo Se descubre malware para perros señuelo: Software espía de próxima generación

Ladrón de medusas: Qué es & Como funciona?

El mundo del Malware evoluciona constantemente, y sería imprudente ignorar a los recién llegados y su potencial. Meduza Stealer parece ser una variante de ladrón bastante potente con sus características únicas y su modelo de marketing.. Además, this malware may be considered a firstling of a new malware generation – one which breaks old geolocation filtering rules. Qué… Seguir leyendo Ladrón de medusas: Qué es & Como funciona?

Troyano remoto sabio: Ladrón de información, RATA, Robot DDoS, y ransomware

Wise Remote Stealer es un software potente y malicioso que funciona como un ladrón de información, Troyano de acceso remoto (RATA), robot DDoS, y ransomware. Ha ganado notoriedad dentro de la comunidad de la ciberseguridad debido a su amplia gama de capacidades y la amenaza que representa para individuos y organizaciones.. Unveiling the Wise Remote Stealer Revelations from cybersecurity experts… Seguir leyendo Troyano remoto sabio: Ladrón de información, RATA, Robot DDoS, y ransomware

El ladrón de RedEnergy como ransomware va en aumento

Los investigadores han descubierto una nueva forma de malware llamada RedEnergy Stealer. Está categorizado como Stealer-as-a-Ransomware pero no está afiliado a la empresa australiana Red Energy.. Un malware llamado RedEnergy Stealer utiliza una táctica furtiva para robar datos confidenciales de diferentes navegadores web.. Its fundamental spreading way circulates fake updates – pop-ups and banners that… Seguir leyendo El ladrón de RedEnergy como ransomware va en aumento

Malware Ducktail Infostealer dirigido a cuentas comerciales de Facebook

Los investigadores descubrieron el malware Ducktail, que se dirige a personas y organizaciones en la plataforma Facebook Business/Ads. El malware roba las cookies del navegador y utiliza sesiones de Facebook autenticadas para acceder a la cuenta de la víctima.. Como resultado, los estafadores obtienen acceso a Facebook Business a través de la cuenta de la víctima, que tiene suficiente acceso para hacerlo. It is a particularly interesting… Seguir leyendo Malware Ducktail Infostealer dirigido a cuentas comerciales de Facebook

Ataque de software espía: Señales de alerta de que se trata de software espía

El software espía es probablemente uno de los tipos de malware más antiguos pero más peligrosos.. Como el nombre sugiere, El software espía es un software que lo espía cuando usa su computadora o dispositivo móvil.. Reconocer cuándo ha sido infectado y tomar medidas para eliminar el software espía., Es fundamental estar atento a sus posibles signos.. Desgraciadamente, sólo… Seguir leyendo Ataque de software espía: Señales de alerta de que se trata de software espía

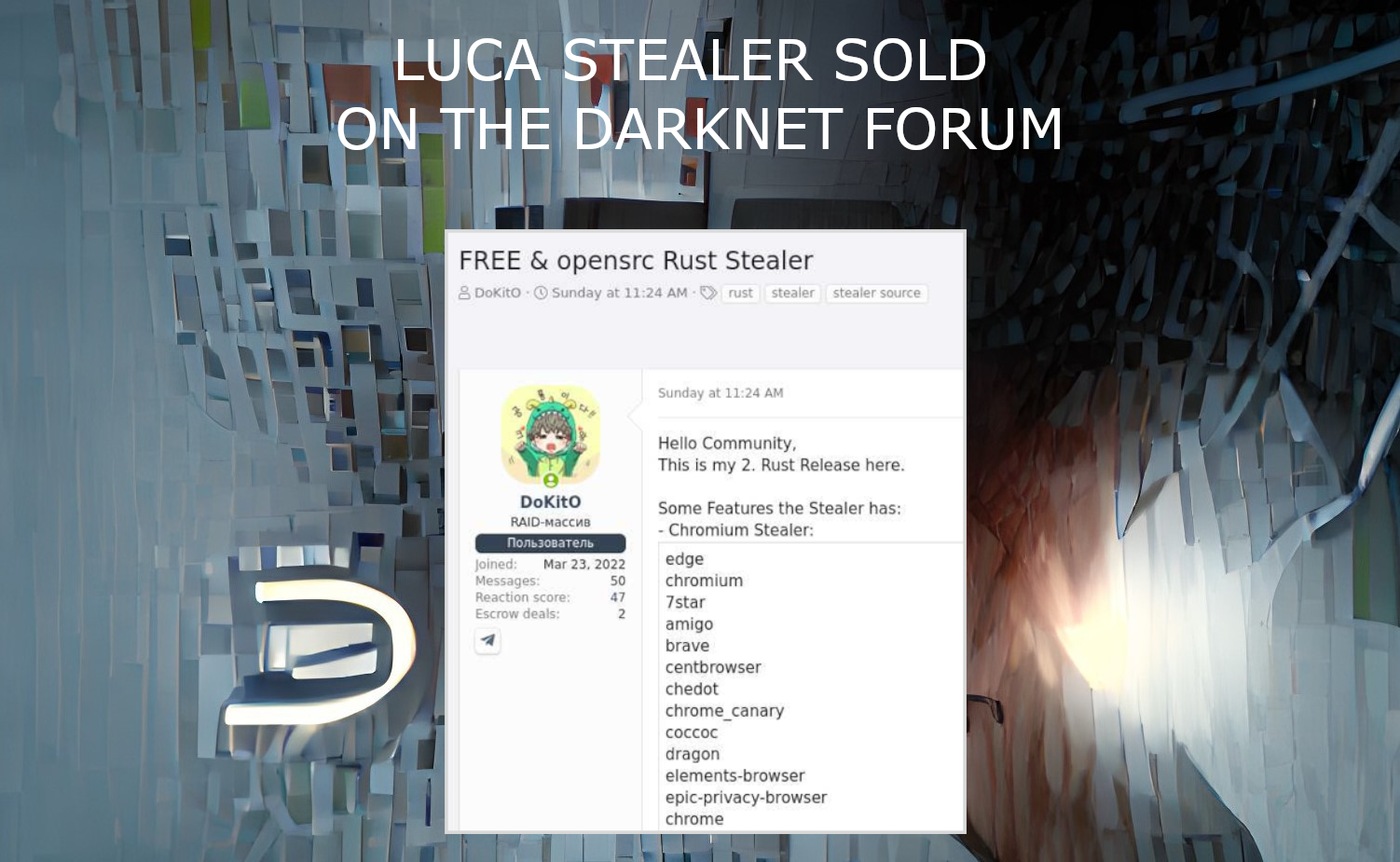

Código fuente de Luca Stealer publicado en la Darknet

luca ladrón, un malware de robo omnipropósito programado en Rust, was published on the Darknet forum in recent days. El código fuente de una herramienta de robo bien hecha ya está disponible para todos. Este ladrón generalmente apunta a navegadores web., particularmente los complementos y datos que pertenecen a billeteras de criptomonedas y banca en línea. Luca Stealer functionality As… Seguir leyendo Código fuente de Luca Stealer publicado en la Darknet