Una puerta trasera en la biblioteca liblzma, Andrés Freund descubrió una parte de la herramienta de compresión de datos XZ. El mantenedor de la distribución notó un retraso de medio segundo en la versión actualizada, lo que finalmente lo llevó a la falla. Este último parece ser una creación de uno de los nuevos mantenedores de XZ, quien sacó un… Seguir leyendo Se descubre la puerta trasera de XZ Utils, Amenazas a los servidores Linux

Etiqueta: Linux

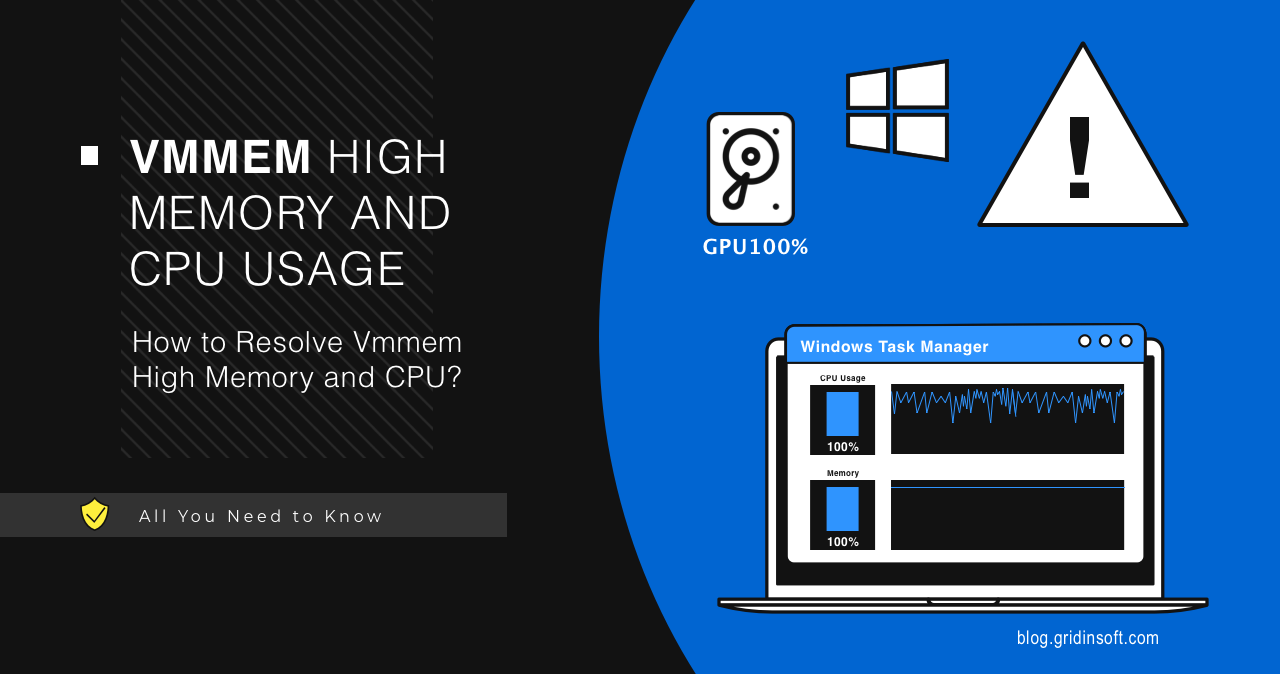

Alto uso de memoria y CPU de Vmmem

Vmmem, corto para «Memoria de máquina virtual,» es un proceso que indica la utilización de recursos por parte de las máquinas virtuales en su sistema. Opera en conjunto con máquinas virtuales y permanece inactivo sin ninguna actividad de la máquina virtual.. Sin embargo, supongamos que observa un alto consumo de CPU y memoria por parte del proceso vmmem. En ese caso, your virtual machine is… Seguir leyendo Alto uso de memoria y CPU de Vmmem

La vulnerabilidad del cargador de arranque Shim afecta a los sistemas Linux

Los investigadores han identificado una vulnerabilidad crítica en Shim, un gestor de arranque de Linux ampliamente utilizado. This vulnerability could potentially allow attackers to execute malicious code and gain control of target systems before the kernel is even loaded. Esta falla genera preocupaciones importantes porque puede eludir los mecanismos de seguridad.. These mechanisms are typically enforced by the kernel and the… Seguir leyendo La vulnerabilidad del cargador de arranque Shim afecta a los sistemas Linux

Vulnerabilidad de Apache ActiveMQ explotada en la naturaleza

Vulnerabilidad reciente de Apache ActiveMQ, que permite la ejecución remota de código, supuestamente se explota en ataques del mundo real. Los analistas notaron varios casos de explotación que utilizaron esta vulnerabilidad para infectar sistemas Linux con malware Kinsing.. That is a rare sight of a high-profile vulnerability being exploited to infect exclusively Linux machines. Apache ActiveMQ Vulnerability Allows for RCE Analysts… Seguir leyendo Vulnerabilidad de Apache ActiveMQ explotada en la naturaleza

GameOver(lay) Vulnerabilidades en peligro 40% de usuarios de Ubuntu

Cloud security researchers have discovered two easily exploitable privilege escalation vulnerabilities called GameOver(lay) en el módulo Ubuntu OverlayFS. Estas vulnerabilidades podrían afectar 40% de usuarios de Ubuntu. ¿Qué es OverlayFS?? OverlayFS en Linux es un sistema de archivos unificado utilizado en contenedores Docker. Su función – modificar archivos sin cambiar el sistema de archivos base. OverlayFS allows one directory… Seguir leyendo GameOver(lay) Vulnerabilidades en peligro 40% de usuarios de Ubuntu

Expertos en seguridad de la información hablaron sobre el simbionte de malware de Linux que es casi indetectable

Especialistas de BlackBerry e Intezer hablaron sobre el nuevo malware Symbiote Linux que infecta todos los procesos en ejecución en sistemas comprometidos, roba credenciales y proporciona acceso de puerta trasera a sus operadores. Let me remind you that we also said that Google Offers up to $91,000 para vulnerabilidades del kernel de Linux, and also that Experts list 15 most attacked Linux… Seguir leyendo Expertos en seguridad de la información hablaron sobre el simbionte de malware de Linux que es casi indetectable

Las vulnerabilidades en Linux permiten obtener derechos de superusuario

Un especialista de Microsoft ha descubierto vulnerabilidades en sistemas Linux, cuya explotación permite obtener rápidamente derechos de superusuario. En total, Se descubrieron dos vulnerabilidades. (CVE-2022-29799 and CVE-2022-29800) and united under the common name Nimbuspwn. Se encuentran problemas en el componente networkd-dispatcher de muchas distribuciones de Linux, which dispatches network status changes and can run various scripts… Seguir leyendo Las vulnerabilidades en Linux permiten obtener derechos de superusuario

Google ofrece hasta $91,000 para vulnerabilidades del kernel de Linux

Google has almost doubled its rewards for vulnerabilities in the Linux kernel, Kubernetes, Motor de Google Kubernetes (ONG), y kCTF. La recompensa ahora puede ser de hasta $91,337. En noviembre del año pasado, Google ya aumentó el tamaño de los pagos: then the company tripled rewards for exploits for previously unknown bugs in the Linux kernel. The idea… Seguir leyendo Google ofrece hasta $91,000 para vulnerabilidades del kernel de Linux

Los analistas de Google notaron que los proveedores de software comenzaron a corregir las vulnerabilidades de día cero más rápido

Los especialistas de Google Project Zero presentaron un informe según el cual los proveedores de software comenzaron a corregir las vulnerabilidades de día 0 más rápido. Por ejemplo, El año pasado, las organizaciones necesitaron menos tiempo que en años anteriores para corregir las vulnerabilidades de día 0 descubiertas por los expertos.. De media, las empresas tomaron 52 días para corregir errores, mientras que hace tres años necesitaban un promedio de… Seguir leyendo Los analistas de Google notaron que los proveedores de software comenzaron a corregir las vulnerabilidades de día cero más rápido

La vulnerabilidad de Atlassian Confluence fue explotada para instalar mineros

A finales de agosto, Atlassian released a hotfix for a Confluence Remote Code Execution (ICE) vulnerabilidad. The issue has ID CVE-2021-26084 and allows an unauthenticated attacker to remotely execute commands on a vulnerable server. Se ha informado que el problema es peligroso para todas las versiones de Confluence Server y Data Center.. Después del lanzamiento del parche,… Seguir leyendo La vulnerabilidad de Atlassian Confluence fue explotada para instalar mineros