Los desarrolladores de la botnet DirtyMoe (que fue evaluado como insignificante) Se le añadió un módulo de propagación similar a un gusano., después de lo cual el malware infectó a más de 100,000 sistemas windows. La botnet DirtyMoe que supuestamente se origina en China, ha crecido exponencialmente durante el último año. si en 2020 consistía en 10 mil sistemas infectados, luego en… Seguir leyendo Anteriormente evaluado como insignificante, Botnet DirtyMoe infectado 100,000 sistemas windows

Etiqueta: Malware

La botnet de minería TeamTNT está infectada 50,000 sistemas en tres meses

Trend Micro advierte que desde marzo 2021, la botnet de minería TeamTNT del grupo del mismo nombre ha comprometido con éxito más de 50,000 sistemas. El grupo TeamTNT ha estado activo desde al menos abril. 2020 y comenzó con ataques a instalaciones de Docker configuradas incorrectamente, infectándolos con mineros y bots para ataques DDoS. Entonces se hizo conocido… Seguir leyendo La botnet de minería TeamTNT está infectada 50,000 sistemas en tres meses

Los piratas informáticos infectaron el emulador de Android NoxPlayer con malware

ACTUALIZAR: BigNox se puso en contacto con nosotros y nos dijo que «Se puso en contacto con la empresa de ciberseguridad ESET para determinar la causa raíz del problema.,» y en este punto «solucionado todos los problemas». ESET has released an update to the article stating that hackers have infected the android NoxPlayer emulator with malware, y también estamos agregando la siguiente información: «BigNox stated… Seguir leyendo Los piratas informáticos infectaron el emulador de Android NoxPlayer con malware

¿Cuál es el peor virus informático?? averiguando

El peor virus informático – ¿qué es?? Parece que cualquiera que haya estado infectado alguna vez se hace esta pregunta. Y cada usuario pensará que su caso fue más grave que el de otra persona. Es eso cierto? ¿Y qué virus es realmente el peor?? Es importante mencionar que los virus informáticos no son sólo “virus”. Hoy en día,… Seguir leyendo ¿Cuál es el peor virus informático?? averiguando

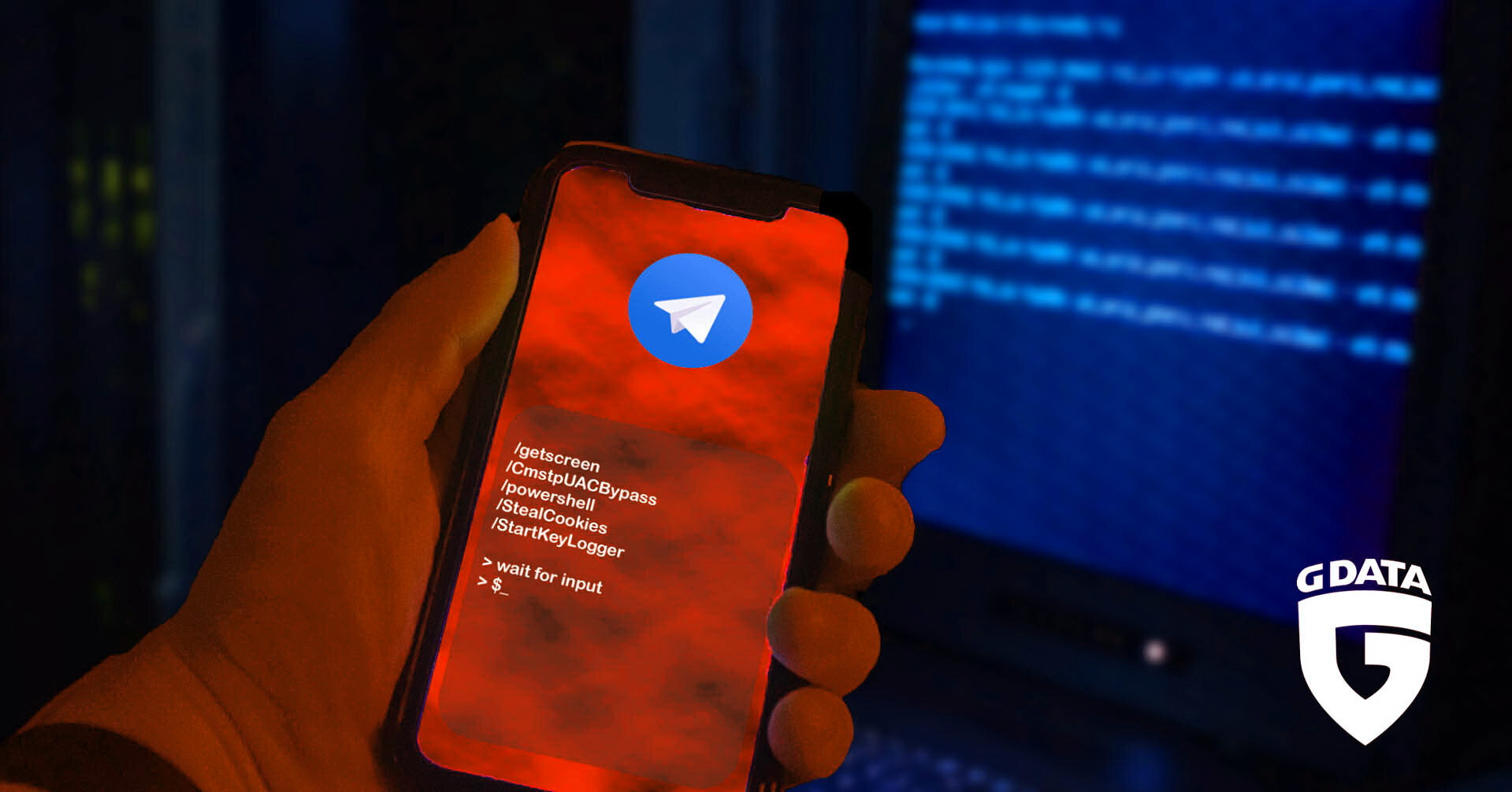

El nuevo malware T-RAT se puede controlar a través de Telegram

Los especialistas de G DATA publican un informe sobre el nuevo malware T-RAT, que se distribuye sólo por $45. La característica principal del malware es que T-RAT permite controlar los sistemas infectados a través del canal Telegram., y no a través del panel de administración web, como se suele hacer. Malware creators claim that this provides faster… Seguir leyendo El nuevo malware T-RAT se puede controlar a través de Telegram

El malware alienígena roba contraseñas de 226 aplicaciones de Android

Los analistas de amenazas han descubierto un nuevo alienígena de Malware Android. The malware primarily targets banking applications. En general, Alien steals passwords and other credentials from 226 aplicaciones. Alien is sold on hacker forums under the MaaS scheme (Malware-as-a-Service). Al mismo tiempo, the malware was not developed from scratch, it is based on the source codes of… Seguir leyendo El malware alienígena roba contraseñas de 226 aplicaciones de Android

El malware KryptoCibule roba criptomonedas de los usuarios de Windows

ESET specialists discovered the KryptoCibule malware, which has been active since 2018 and steals cryptocurrency from Windows users in the Czech Republic and Slovakia (these countries accounted for 85% of infections). KryptoCibule has three main functions and is capable of: installing cryptocurrency miners on victims’ sistemas (CPU and GPU miners are used to mine Monero… Seguir leyendo El malware KryptoCibule roba criptomonedas de los usuarios de Windows

El malware Shlayer eludió los controles de seguridad de Apple

El experto en seguridad Peter Dantini descubrió que el malware Shlayer eludió los controles de Apple: pasó con éxito el proceso de certificación notarial del software y pudo ejecutarse en cualquier Mac con macOS Catalina y versiones posteriores. En febrero de este año, Apple introdujo un nuevo mecanismo de seguridad: cualquier software de Mac distribuido fuera de la App Store debe pasar por un proceso de certificación notarial… Seguir leyendo El malware Shlayer eludió los controles de seguridad de Apple

Cómo utilizar Wi-Fi público de forma segura: Riesgos a tener en cuenta

En un mundo donde casi todo tiene un precio, a veces es bueno tener al menos wifi gratuito. Pero a partir de una introducción tan poética surge la verdadera preocupación.: cómo usar Wi-Fi gratis y mantener tus datos privados. Mucha gente no se da cuenta, pero usar una red Wi-Fi pública te pone en… Seguir leyendo Cómo utilizar Wi-Fi público de forma segura: Riesgos a tener en cuenta

Cómo reparar una computadora que se reinicia aleatoriamente

Las computadoras modernas tienen una estabilidad de funcionamiento mucho mayor que la estabilidad de las computadoras de finales de los años 90. – principios de los años 2000. No obstante, Los bichos desagradables a veces nos ponen frenéticos., porque dificultan el proceso de trabajo. Además de los BSOD y el software malicioso, hay algo que es mucho más difícil de entender – reinicio constante de la PC. Ser… Seguir leyendo Cómo reparar una computadora que se reinicia aleatoriamente