Stopabit es una aplicación no deseada que casi no tiene ninguna funcionalidad útil. Los usuarios pueden ver sus promociones como una herramienta útil para el control del tiempo frente a la pantalla, pero en realidad pretende explotar el ancho de banda. Esto puede provocar problemas de conectividad y tráfico ilícito que se enruta a través del sistema.. Estas aplicaciones se distribuyen habitualmente mediante paquetes de software.… Seguir leyendo Detendrá el virus

Etiqueta: Proxy

Aplicación no deseada Taskbarify

Taskbarify es un software no deseado que afirma ser un pequeño modificador de Windows. Sin embargo, También convierte el dispositivo en un servidor proxy sin el conocimiento del usuario.. Déjame mostrarte qué tiene de peligroso esta utilidad., y como quitarlo. ¿Qué es Taskbarify?? Taskbarify es una utilidad de Windows clasificada como Potencialmente… Seguir leyendo Aplicación no deseada Taskbarify

El servicio proxy Socks5Systemz se infecta 10,000 Sistemas en todo el mundo

Una botnet proxy, «Calcetines5Systemz», utiliza cargadores de malware para infiltrarse en computadoras de todo el mundo. Los atacantes han infectado alrededor 10,000 dispositivos y organizó un servicio de proxy completo basado en él. Descripción general del malware Socks5Systemz Dropper Un análisis reciente de Bitsight ha revelado la existencia de una nueva muestra de malware llamada botnet proxy Socks5Systemz.. Aunque ha sido… Seguir leyendo El servicio proxy Socks5Systemz se infecta 10,000 Sistemas en todo el mundo

Red de bots de 400,000 Dispositivos utilizados como nodos proxy descubiertos

Los ciberdelincuentes utilizaron malware sigiloso para crear una botnet de 400,000 servidores proxy. Aunque la empresa que proporciona los servicios de proxy afirma que los usuarios proporcionaron voluntariamente sus dispositivos, Los expertos creen lo contrario.. una red de bots de 400,000 servidores proxy Investigadores de ciberseguridad descubrieron recientemente una botnet con más de 400,000 nodos proxy existentes. A primera vista, Los atacantes aparecen como… Seguir leyendo Red de bots de 400,000 Dispositivos utilizados como nodos proxy descubiertos

secuestro de poderes: El último invento cibercriminal en acción

Hoy, en el mundo en constante cambio de las amenazas cibernéticas, Los atacantes siempre buscan nuevas formas de obtener más beneficios con menos esfuerzo.. Recientemente, Los investigadores encontraron un ejemplo de esto y lo llamaron proxyjacking con fines de lucro.. ¿Qué es el secuestro de proxy?? El proxyjacking es el uso ilegal por parte de un atacante del ancho de banda de una víctima para su propio bien.. El pariente más cercano… Seguir leyendo secuestro de poderes: El último invento cibercriminal en acción

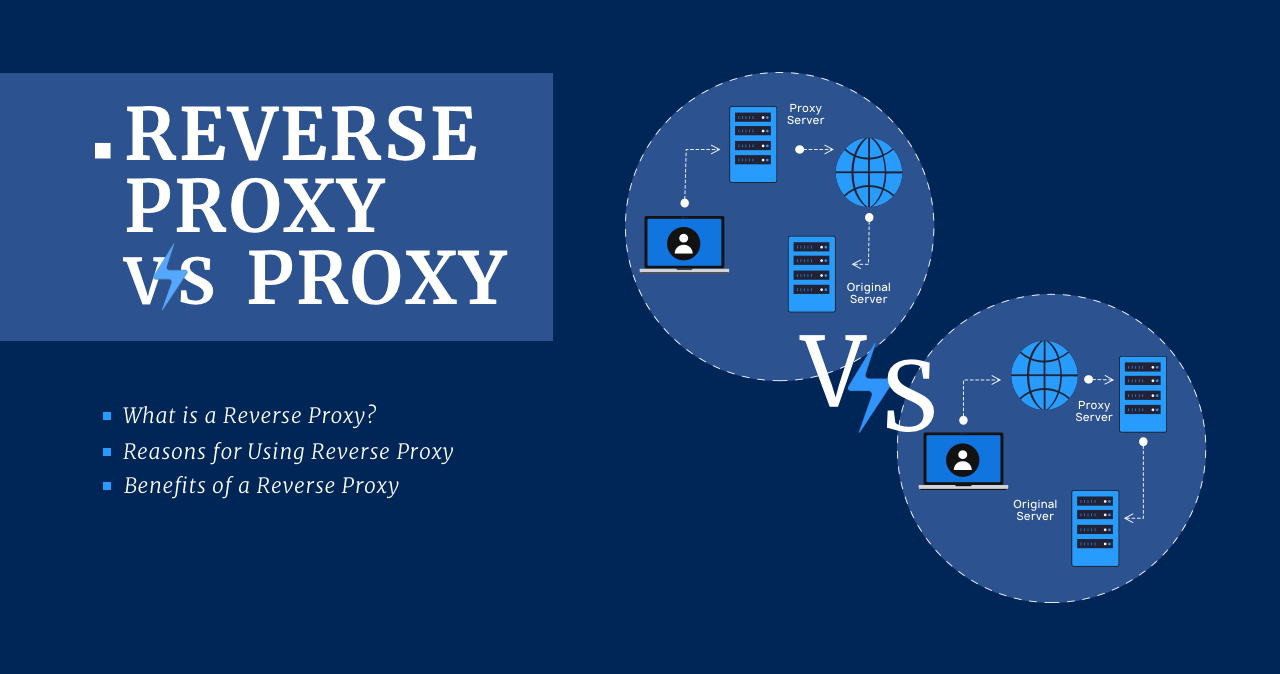

Proxy inverso frente a proxy

¿Qué es un proxy inverso?? Un proxy inverso es el mismo servidor pero está delante de un servidor web.. Dependiendo de su configuración, permite o rechaza la conexión externa para llegar al punto final. Los proxies inversos se utilizan para mejorar la seguridad., actuación, y confiabilidad. Para entender cómo funciona un proxy inverso y qué beneficios… Seguir leyendo Proxy inverso frente a proxy

vpn, Apoderado, o Tor: Diferencias, Significado

Probablemente hayas escuchado las palabras VPN, Apoderado, y tor. Incluso puede utilizar estas tecnologías con regularidad para permanecer en el anonimato., evitar bloqueos, ver contenido bloqueado en tu región, o simplemente acceda a su red corporativa. Pero, ¿cómo funcionan exactamente estas tecnologías?, y en que se diferencian? Hoy hablaremos sobre cómo protegerse a usted y a su… Seguir leyendo vpn, Apoderado, o Tor: Diferencias, Significado