Estados Unidos suspende su cooperación con Rusia contra los delincuentes de ransomware en medio de la brutal guerra que el gobierno ruso libra contra Ucrania, El portavoz del Departamento de Estado dijo a Sputnik.

«El gobierno ruso está inmerso en una guerra brutal e injustificada contra Ucrania., por lo que nuestro canal sobre actores criminales de ransomware no está activo,» el portavoz dijo.

El jueves la Casa Blanca notificó sobre la decisión al gobierno ruso., dijo el subsecretario del Consejo de Seguridad de Rusia, Oleg Khramov, en una entrevista con Rossiyskaya Gazeta.

Las bandas de ransomware más famosas del mundo

Y mientras mencionamos el tema, sería interesante hablar también de los ciberdelincuentes de este tipo en particular.. En los últimos años, el ecosistema criminal de ransomware se ha convertido en una amenaza real para los usuarios de todo el mundo..

Pero siempre es interesante lo que hay detrás de la cortina.. Y encontramos información bastante interesante sobre lo que se les puede llamar las mafias del mundo cibercriminal..

Y realmente se les puede llamar mafias por lo bien organizados que están y las sumas de dinero que extorsionan a sus víctimas..

Algunos de ellos han estado en el campo durante años, mientras que otros recientemente ganaron fama.. Este tipo particular de delito cibernético ha evolucionado desde algunas de las cosas más simples hasta ahora todo el tipo de Evil Corporations..

Aquí se mencionarán solo algunos nombres, pero estamos bastante seguros de que los ha escuchado en alguna parte..

¿Qué dicen las estadísticas sobre las bandas de ransomware??

Ahora los delincuentes de ransomware se dirigen principalmente a empresas de alto perfil, sectores públicos y operadores de infraestructura distintos de los particulares. Según los investigadores de criptomonedas Chainalysis, en 2020 Las víctimas de ransomware pagaron en total hasta 350 millones de dólares, creciendo en 311%.

Se trata de una industria profesional en constante mejora con amplias redes de afiliados cuyo trabajo es realizar investigaciones sobre una víctima., infiltrarse y mantener negociaciones mientras en el centro de todo está la pandilla que desarrolla y opera el malware; pero hay una paridad o funcionan como un ransomware como servicio (RaaS) o atacar a las víctimas directamente.

Ransomware como servicio o RaaS significa que los operadores de malware, en lugar de utilizar el software malicioso por sí mismos, lo venden a otros ciberdelincuentes para que lo utilicen..

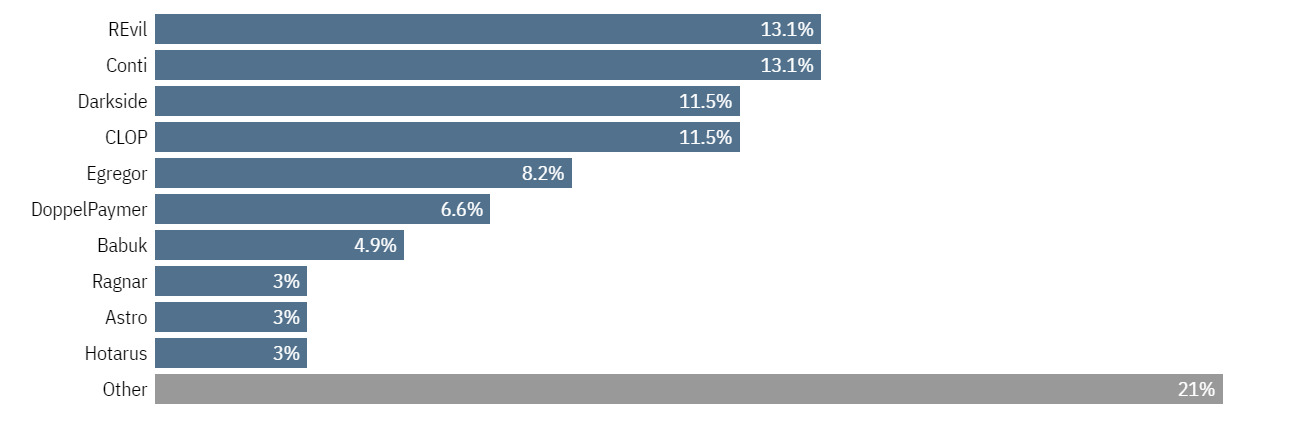

El año pasado, el proveedor de seguridad BlackFog realizó un análisis de la distribución del malware utilizado en los ataques de ransomware ese mismo año.; el análisis revela las diez principales bandas de ransomware en 2021.

Aunque se desconocen en su mayor parte las identidades de los miembros del grupo., sus métodos de operación y la escala de las actividades son bastante impresionantes.

Entonces el análisis muestra lo siguiente: en el periodo de enero a mayo 2021 incidencias de variantes de ransomware como % de las amenazas detectadas pertenecen a REvil y Conti como las variantes de amenaza más comunes en 2021.

conti (También llamado IOCP Ransomware)

Entre los grupos criminales de ransomware, Conti encabeza la lista. El FBI afirma que el grupo ha realizado más de 400 Ciberataques a organizaciones de todo el mundo.. Y sus exigencias llegan hasta $25 millón.

Aunque ser el mejor de los mejores no significa que el grupo garantice la devolución de tus archivos.. Los especialistas en ciberseguridad dicen que no son raros los casos en los que este grupo se negó a devolver archivos incluso cuando la víctima pagó el rescate..

El grupo tiene uno de los «mejor» carteras de víctimas entre grupos de amenazas de ransomware, incluidas las escuelas públicas del condado de Broward en Florida con $40 millón de demanda de rescate, El Ejecutivo del Servicio de Salud Irlandés provoca importantes retrasos en las citas de los pacientes.

Conti también atacó a una agencia gubernamental en Escocia y a una junta gubernamental en Nueva Zelanda..

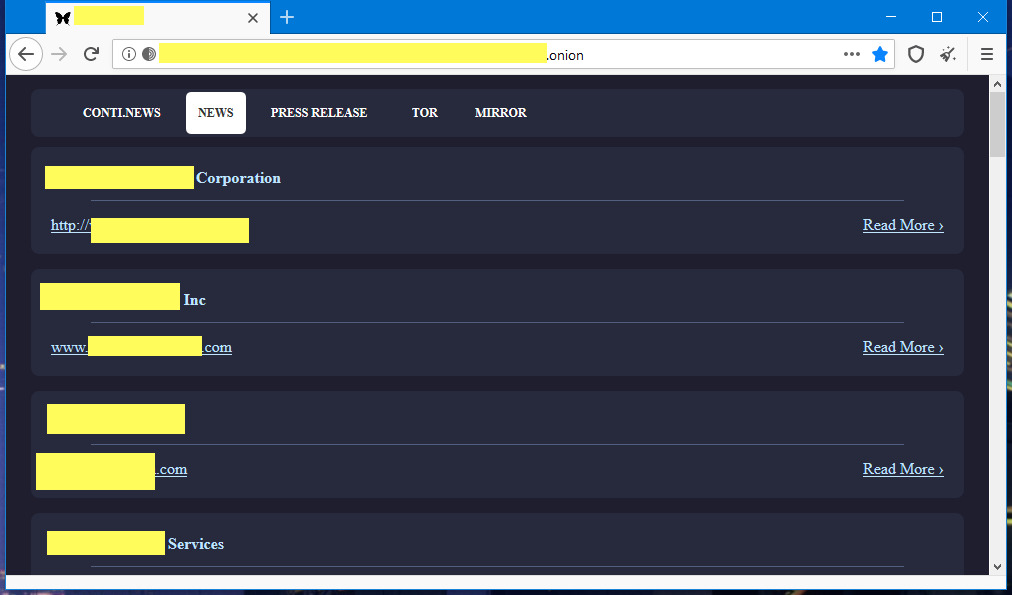

Conti es conocido por emplear la técnica de la doble extorsión.. Esto significa que no sólo cifran los datos sino que también los roban, por lo que en el futuro tendrán la posibilidad de amenazar a las víctimas que no estén dispuestas a pagar el rescate..

La mayor fuga Conti hecho fue de Advantech, fabricante de chips para dispositivos IoT. 3 Se filtraron GB de datos en el sitio web oscuro de Conti.

Aparte de esta fuga, la pandilla también filtró 20 archivos de información de la Agencia Escocesa de Protección Ambiental (SEPA) añadiendo que era sólo una pequeña parte de lo que realmente accedió el grupo.

REVOLVER (También llamado Sodinokibi)

Según los artículos de Dark Reading, en el periodo de enero 2021 a julio 2021 REvil fue la variante de ransomware más común que se realizó 25% de ataques de ransomware.

REvil es un ransomware como servicio privado (RaaS) grupo que también es responsable de varios ataques de ransomware infames a la mayor escala del mundo.

Este grupo no muestra menos crueldad que el anterior.. Según un artículo de Cyber Talk, el grupo de ransomware REvil apuntó al menos 360 Organizaciones con sede en EE. UU.. En total, la pandilla también ha ganado más $11 millón.

Entre las víctimas del grupo se encuentra la empresa energética Invenergy, proveedor de software Kaseya, gigante tecnológico Acer, el proveedor de carne JBS y el proveedor de Apple, Quanta Computer Inc..

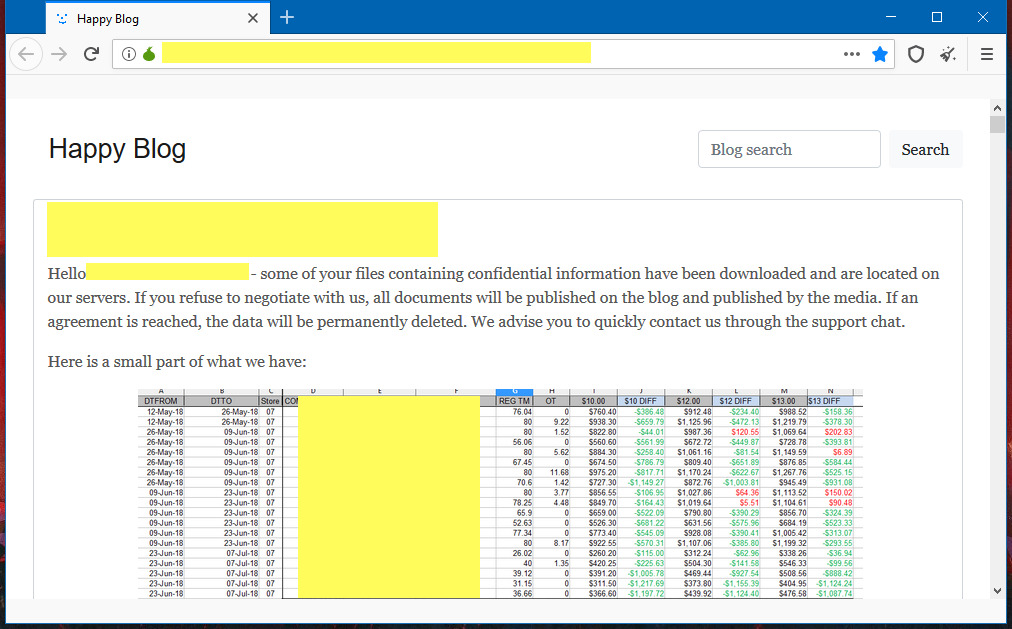

REvil gang también utiliza una técnica de doble extorsión para cifrar y robar los datos al mismo tiempo.. Da the criminals Un impulso adicional para obligar a las víctimas a pagar el rescate exigido.. Aquellos que se nieguen a pagar verán sus datos filtrados en el sitio Happy Blog de la pandilla.. Varias empresas de todo el mundo ya tienen sus datos disponibles públicamente..

Pandilla de ransomware DarkSide

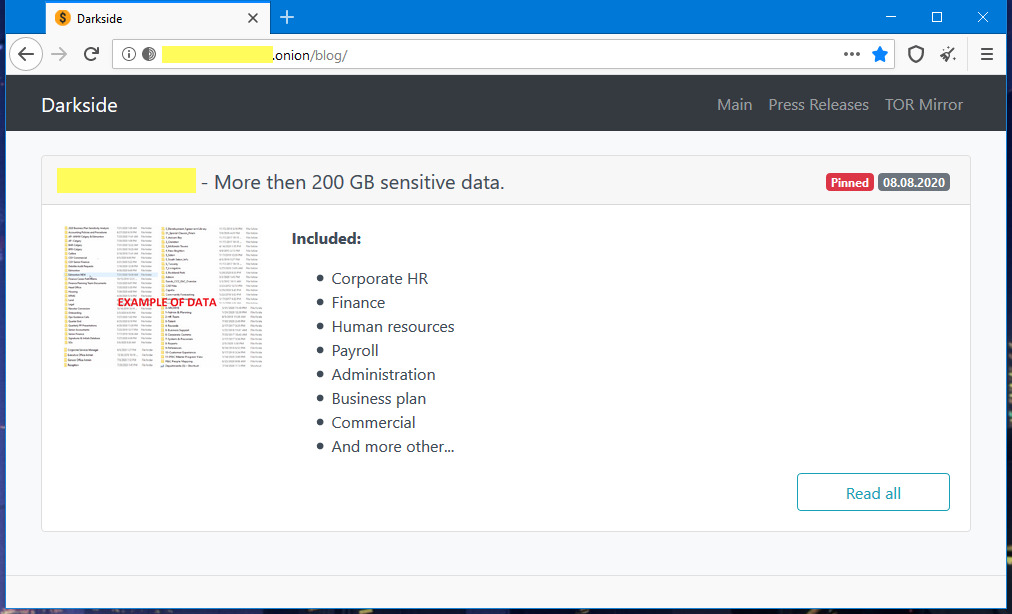

Originaria de Europa del Este, esta banda de ransomware se hizo famosa desde el principio.. Apareció por primera vez en agosto. 2020.

DarkSide funciona como un ransomware como servicio (RaaS) y ya se ha dirigido a múltiples organizaciones en todo 15 países. Lo insólito y peculiar de esta pandilla es que una vez donó $10,000 para la caridad.

Los pandilleros intentan posicionarse como éticos hackers afirmando que no se dirigen a organizaciones específicas como la salud, infraestructura crítica, gobiernos, escuelas, etc..

Y una cosa más sorprendente es que el grupo mantiene incluso «Servicio al Cliente» que debe garantizar la adecuada restauración de las víctimas’ sistemas después de que se haya pagado el rescate.

Pero al promocionarse como hackers éticos, también emplean una estrategia de doble extorsión en caso de que traten con víctimas obstinadas..

El caso más famoso es el ataque de ransomware Colonial Pipeline, cuando durante más de una semana toda la costa este quedó paralizada.. Las consecuencias de este ataque fueron tan graves que los políticos empezaron a hablar de la amenaza a la seguridad nacional..

Además el grupo robó más de 100 GB de datos corporativos de la empresa.

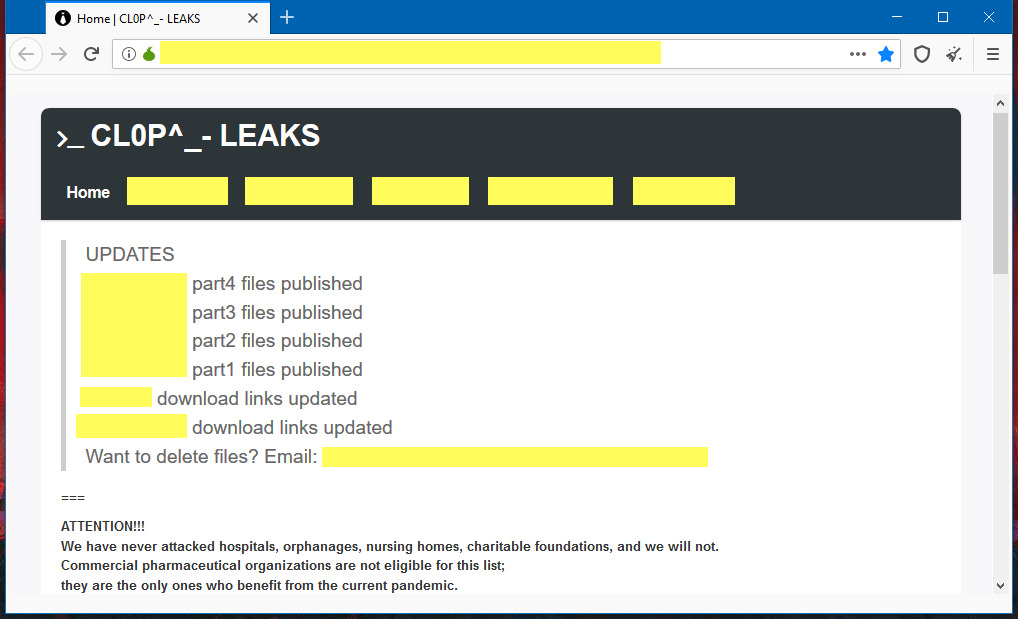

Grupo Clop ransomware

Otro grupo no menos destacado en el campo responsable de los ataques a las universidades de Miami y Colorado, empresa de seguridad Qualys, el administrador de hipotecas residenciales Flagstar Bank y el fabricante de aviones Bombardier.

Pero a diferencia de otras bandas de ransomware mencionadas anteriormente, éste despliega el mecanismo de triple extorsión. Además de cifrar datos y robarlos, también amenazan a los clientes de las empresas afectadas, notificándoles la infracción y luego instando a las empresas.’ a los clientes obligar a la empresa a pagar el rescate para evitar la filtración de sus datos personales.

¿Qué más agregar??

Ciertamente no es una buena señal que el canal de cooperación entre Estados Unidos y Rusia esté cerrado.. Significa que incluso los pequeños esfuerzos del gobierno ruso para detener el ransomware La actividad cibercriminal en su propio territorio se reducirá con toda seguridad a cero..

Posteriormente puede dar «una luz verde» a aquellos que anteriormente fueron reprimidos por the Russian government lo que significa que los ataques de ransomware más arduos afectarán a las empresas y organizaciones estadounidenses..