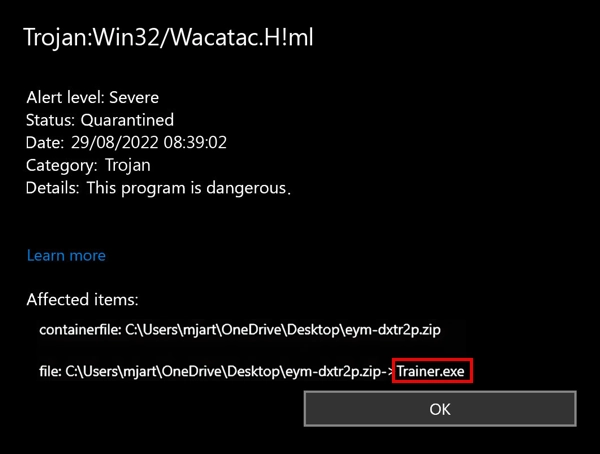

Trojan:Win32/Wacatac.H!ml es una detección de Microsoft Defender que puede señalar varias familias de malware diferentes. Una vez instalada, puede entregar cargas útiles maliciosas adicionales, manipular la configuración del sistema, y cifrar los datos del usuario. Por otro lado, a veces puede ser una detección falsa positiva.

Trojan:Win32/Wacatac.H!descripción general

Trojan:Win32/Wacatac.H!ml es una detección de Microsoft Defender que detecta una amplia gama de malware, que comparten una funcionalidad similar. En particular, Wacatac.H!ml aparece cuando hay un ransomware activo en el sistema, o un gotero (cargador) malware que se sabe que se implementa Secuestro de datos. No obstante, un dropper de este tipo puede entregar literalmente cualquier otro tipo de programa malicioso, desde adware hasta spyware o puertas traseras..

Wacatac.H!ml a menudo ingresa al sistema cuando el usuario descarga o instala programas crackeados, keygens o software incompleto similar. A veces, Se engaña a los usuarios para que descarguen el malware disfrazándolo de archivo legítimo o actualización de software.. Desde el principio, Wacatac.H!ml cambia la configuración del registro y la configuración del sistema y se hace pasar por un proceso benigno, para continuar con la descarga de otro malware. Oculta su presencia en el sistema infectado a través de diversos medios., como la ofuscación de código y el polimorfismo.

El «ml» en Trojan:Win32/Wacatac.H!ml significa aprendizaje automático, lo que significa que a veces puede ser un falso positivo, como lo demuestran muchas reseñas en Internet. Por ejemplo, Defender puede marcar una aplicación doméstica sencilla escrita en C++ como Trojan:Win32/Wacatac.H!ml. Le prestaré un poco más de atención a esto más adelante en el artículo..

Análisis técnico

No es particularmente difícil encontrar una muestra de Trojan:Win32/Wacatac.H!ml: El malware dropper es la columna vertebral de la infraestructura de malware en estos días.. Como ya he mencionado, aplicaciones dudosas o juegos crackeados son la fuente más extendida de este virus. Aún, para simplificar la tarea, Tengo una muestra lista para trabajar..

Como la mayoría del malware dropper, antes de llegar a la ejecución real, Wacatac.H!ml realiza una verificación para un entorno virtual o sandbox. Comprueba los siguientes valores de registro.:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Ole\MaxSxSHashCount

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Office\16.0\CVH\VirtualProductInfo

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Installer\UserData

Estas claves contienen información del sistema que el malware utiliza para determinar si se encuentra en un entorno virtual o en una zona de pruebas. Próximo, Trojan:Win32/Wacatac.H!ml recopila información básica sobre el sistema a través de las llamadas a SecurityHealthService y WMI:

C:\Windows\system32\SecurityHealthService.exe

C:\Windows\system32\wbem\wmiprvse.exe -secured -Embedding

Los datos que devuelven estas consultas permiten que el malware tome huellas dactilares del sistema, algo esencial para futuras actividades. Dependiendo de la configuración del sistema, Wacatac puede implementar diferentes muestras de malware. Una parte más de la toma de huellas digitales es enumerar programas comprobando los mutex presentes en el sistema..

A08D74470003000000006BC5_CACHEMUTEX

Global\552FFA80-3393-423d-8671-7BA046BB5906

Installing

Local\10MU_ACB10_S-1-5-5-0-182969

Local\10MU_ACBPIDS_S-1-5-5-0-182969

Local\2BF388D5-6F8C-40A0-A7EE-996D005C4E14_Office16

Esta es una táctica bastante inusual que probablemente apunta a evitar el uso de llamadas al sistema más comunes eso software antivirus puede rastrear. Para hacer la detección aún más difícil, Wacatac elimina las siguientes claves de registro para ocultar rastros de su actividad:

HKEY_CURRENT_USER\Control Panel\MMCPL\mlcfg32.cpl

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Perflib\Updating

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Outlook\Performance\Disable Performance Counters

Ejecución de carga útil

Próximo, Wacatac.H!ml realiza su función principal de implementar la carga útil. Utiliza una conexión cifrada a través de puerto tcp 204.79.197.203:443, que está asociado con Microsoft, específicamente Office365. El malware elimina bastantes archivos.:

FRMCACHE.DAT

4086b4f4db.exe

hb4h80jb.exe

bdoe923.tmp.bat

~WRS{C12DF935-B9DB-4568-9CBB-CB1340274738}.tmp

Wacatac.H!ml ejecuta cada uno de estos archivos mediante inyección de DLL, abusando del C:\Windowssystem32svchost.exe -k DcomLaunch -p mandar. Aunque, puede ejecutarlos como programas ejecutables simples, también, y probablemente lo haga cuando no hay ningún antivirus instalado.

Es Trojan:Win32/Wacatac.H!ml falso positivo?

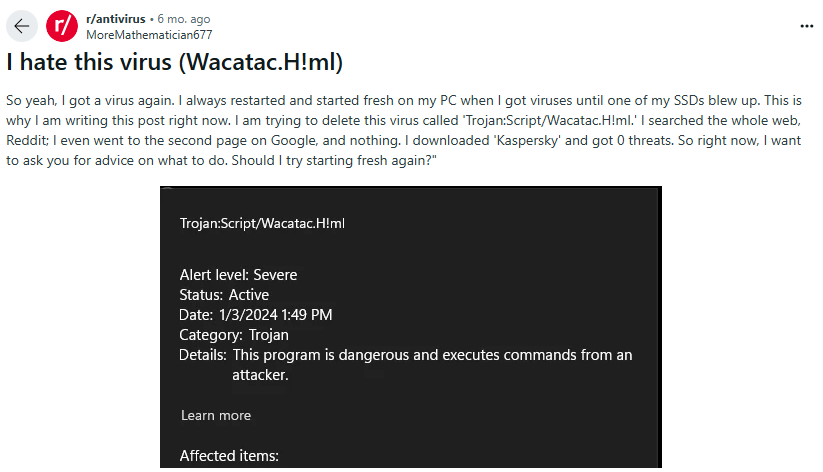

Trojan:Win32/Wacatac.H!ml puede ser un falso positivo, y hay quejas de usuarios respecto a que este sea el caso. Esta detección proviene del motor de inteligencia artificial de Microsoft. – esto es lo que «!ml» parte significa – y por lo tanto requiere controles adicionales de otros sistemas. Cuando estos sistemas, a saber, heurísticas y bases de datos, no proporcionar la confirmación, el sistema de inteligencia artificial puede proceder a marcar un software benéfico como malicioso.

Teniendo en cuenta que la actividad clave por la que se conoce al grupo de malware Wacatac es la carga, La detección falsa puede aparecer en cualquier programa o script que tenga actividad de red.. Esto es especialmente cierto para algunas aplicaciones de creación propia que no tienen certificados ni nada que pueda demostrar que no son maliciosas..

Cómo eliminar Trojan:Win32/Wacatac.H!ml?

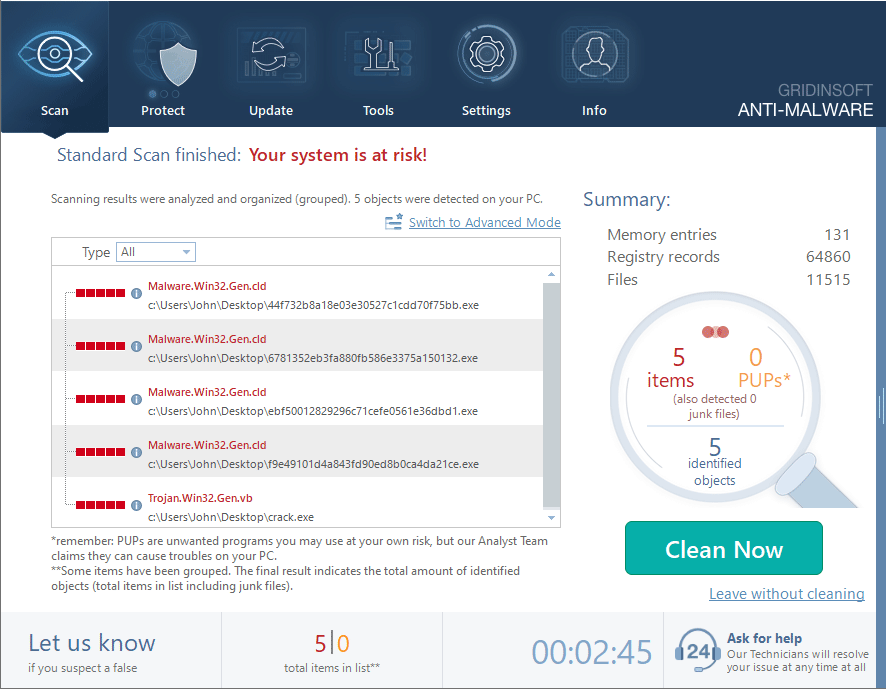

Desde Trojan:Win32/Wacatac.H!ml se dirige principalmente a Windows Defender, lo más probable es que necesites una solución antimalware de terceros. Recomiendo usar GridinSoft Anti-Malware, ya que le permite encontrar y neutralizar la amenaza con solo unos pocos clics.

Descargue e instale GridinSoft Anti-Malware haciendo clic en el botón de abajo. Después de la instalación, ejecutar un escaneo completo: Esto verificará todos los volúmenes presentes en el sistema, incluyendo carpetas ocultas y archivos del sistema. El escaneo tardará 15 acta.

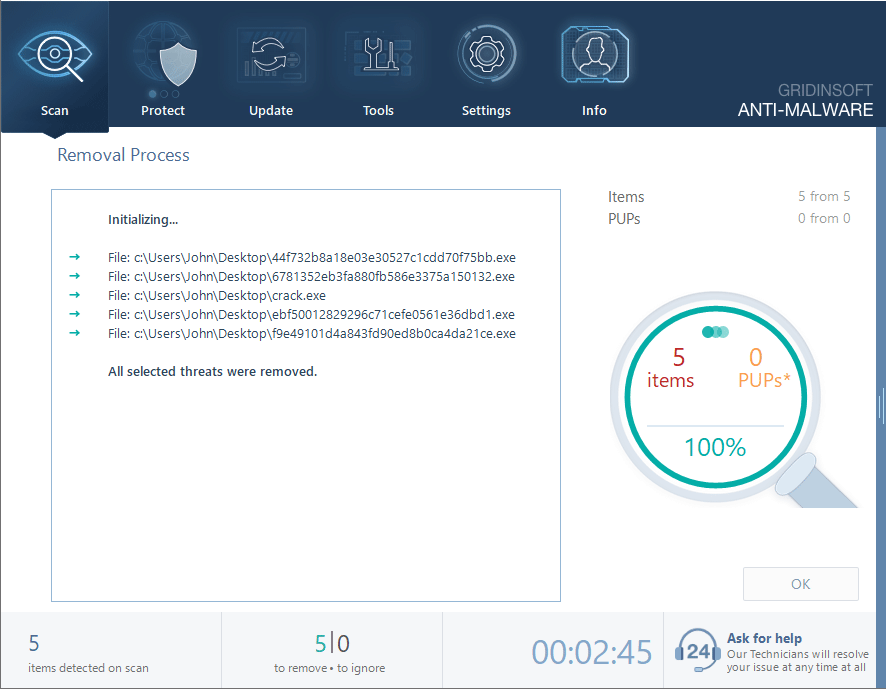

Después de la exploración, Verá la lista de elementos maliciosos y no deseados detectados. Es posible ajustar las acciones que realiza el programa antimalware sobre cada elemento: hacer clic «Modo avanzado» y ver las opciones en los menús desplegables. También puedes ver información ampliada sobre cada detección – tipo de malware, efectos y posible fuente de infección.

Hacer clic «Limpio ahora» para iniciar el proceso de eliminación. Importante: el proceso de eliminación puede tardar varios minutos cuando hay muchas detecciones. No interrumpas este proceso, y conseguirás tu sistema tan limpio como nuevo.