En medio del caos de la transición de Twitter al nuevo nombre – X, Los estafadores han ideado otro plan de engaño. Ofrecen a usuarios de Twitter Blue transferir sus suscripciones a X, pero la víctima les da a los atacantes acceso a su cuenta de Twitter en lugar de moverse.

Correos electrónicos de phishing de Twitter Blue a X

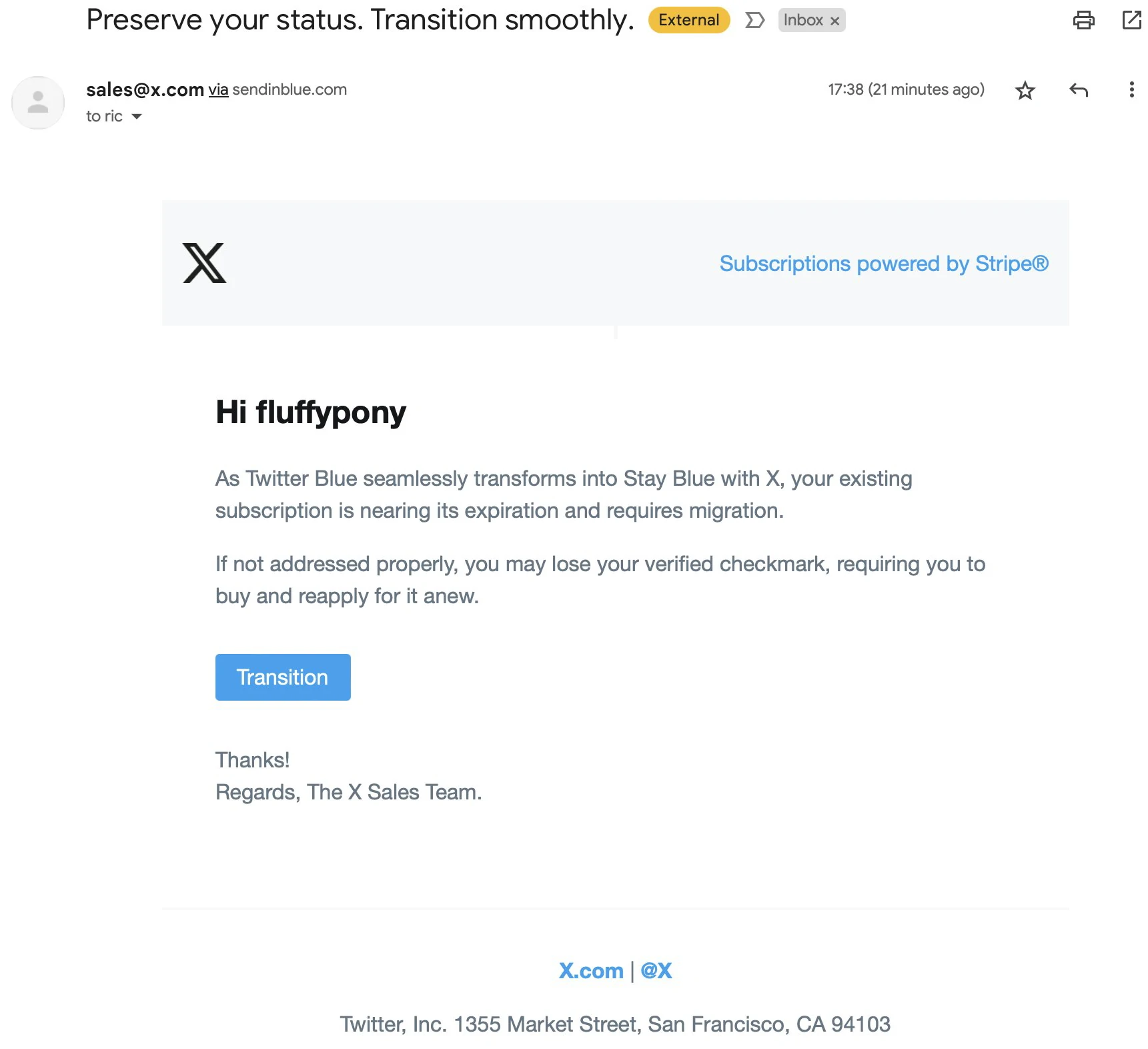

Como el cambio de marca global de Twitter no va tan bien como se esperaba, los estafadores se están aprovechando de ello. Por ejemplo, un usuario de Twitter llamado @fluffypony Recibí recientemente un correo electrónico. diseñado para usuarios de Twitter Blue. Como recordatorio, Twitter Blue es una marca de verificación que previamente indicaba que una cuenta fue verificada. Sin embargo, tras la compra de Twitter por parte del gran estratega Elon Musk, cualquiera podría obtenerlo por $8 un mes. El correo electrónico informa al usuario, «Twitter Blue se transforma perfectamente en Stay Blue with X, su suscripción actual está a punto de caducar y requiere migración,» y les pide que hagan clic en el cuadro azul etiquetado «Transición». Además, el correo electrónico dice que si el usuario no completa la migración, corre el riesgo de perder su casilla de verificación verificada. Como resultado, tendrá que volver a solicitarlo y volver a suscribirse. Vale la pena señalar que esta campaña de phishing no está dirigida, y correos electrónicos similares fueron recibidos por usuarios de Twitter que no son propietarios de ticks.

Detalles de correo electrónico

A pesar de el correo electrónico definitivamente es falso, Los atacantes han hecho todo lo posible para que el plan sea lo más efectivo posible.. Primero, el correo electrónico proviene de x.com y pasa el marco de políticas de seguridad (FPS), aunque proviene de Sendinblue (ahora conocido como Brevo) plataforma de lista de correo. Esta gestión de relaciones con los clientes (CRM) La empresa incluye una plataforma de lista de correo que evita muchos filtros de spam., incluidos los de Gmail. Como se ha mencionado más arriba, el correo electrónico contiene un «Transición» vincular eso, cuando se hace clic, abre una pantalla de autorización de API legítima que le solicita que inicie sesión y una aplicación que se parece a la aplicación oficial de Twitter. Sin embargo, como escribe @fluffypony, la URL posterior a la autorización es nula/completa, entonces no es una aplicación válida de Twitter. En otras palabras, autorizar la aplicación dará a los atacantes control sobre la cuenta de Twitter de la víctima. Los atacantes podrán acceder y actualizar el perfil y la configuración de la cuenta y suscribirse y cancelar la suscripción a cuentas.. Los ciberdelincuentes pueden ver, publicar, y borrar tweets de la cuenta.

Mitigación

Supongamos que eres víctima de esta campaña de phishing.. En ese caso, Puedes impedir que los atacantes accedan a tu cuenta de Twitter siguiendo los pasos:

- Vete a Configuración de Twitter

- Abrir Seguridad y acceso a cuentas, luego ve a Aplicaciones y sesiones

- Aquí, encuentra el Aplicaciones conectadas menú

- Allá, revocar la autorización de la aplicación. Esto finalizará el intento de autorización del correo electrónico de phishing..

Recomendaciones de seguridad

A pesar de, incluso si no te afecta este ataque de phishing, puedes consultar tus aplicaciones autorizadas. Twitter es consciente de este problema y está trabajando para solucionarlo. De todos modos, la responsabilidad principal recae en el usuario final. Te recomendamos tener en cuenta los siguientes consejos, lo que le ayudará a evitar este tipo de estafas en el futuro:

- Ten cuidado con los correos electrónicos que recibes. Estadísticamente, phishing is the most effective method de difundir malware. Ábrelo solo si esperas recibir un correo electrónico de una empresa u organización específica..

- Verifique cuidadosamente la dirección del sitio. al que eres redirigido. Pase el mouse sobre el enlace o botón., y la dirección completa donde aparecerá el enlace en la esquina inferior izquierda. No siga el enlace si la dirección del sitio difiere de la correcta. (Es posible que este método no funcione si los atacantes utilizan un acortador de URL).

- Nunca ingreses tu información personal, como inicios de sesión y contraseñas, en sitios que no conoces o dudas de su legitimidad. Hoy, Los estafadores han aprendido a falsificar sitios legítimos.. La presencia de un certificado SSL en un sitio de phishing no sorprende a nadie. Por lo tanto, Es esencial estar atento antes de ingresar cualquier información en el sitio..

- Cuidado con los archivos adjuntos y enlaces. Las organizaciones legítimas nunca solicitan por correo electrónico descargar y ejecutar un archivo. En cambio, te piden que descargues el archivo del sitio web oficial. Solo abra archivos o haga clic en enlaces si está seguro de que el remitente es confiable.

- Utilice la autenticación de dos factores para sus cuentas en línea. 2FA agrega una capa adicional de seguridad al pedirle que ingrese un código desde su teléfono celular cuando inicie sesión.

- Utilice software antivirus y manténgalo actualizado. A veces una persona puede cometer un error y descargar malware en un dispositivo sin darse cuenta.. En este caso, una solución antimalware neutralizará la amenaza antes de que despliegue la carga útil.