Qihoo 360 (360 netlab) Los expertos advierten sobre la aparición de una versión actualizada de la botnet Fodcha., que incorpora demandas de rescate directamente en paquetes DDoS y tiene una nueva funcionalidad de ocultación de infraestructura.

Déjame recordarte que el Fodcha La botnet fue descubierta en la primavera de este año., e incluso los expertos informaron que la amenaza estaba creciendo rápidamente y se reponía con nuevos bots., incluyendo enrutadores, DRV, y servidores vulnerables.

Déjame recordarte que también escribimos eso. Google Paradas Estupidez Botnet y demanda a dos rusos, y también eso EquipoTNT La botnet minera fue infectada durante 50,000 sistemas en tres meses.

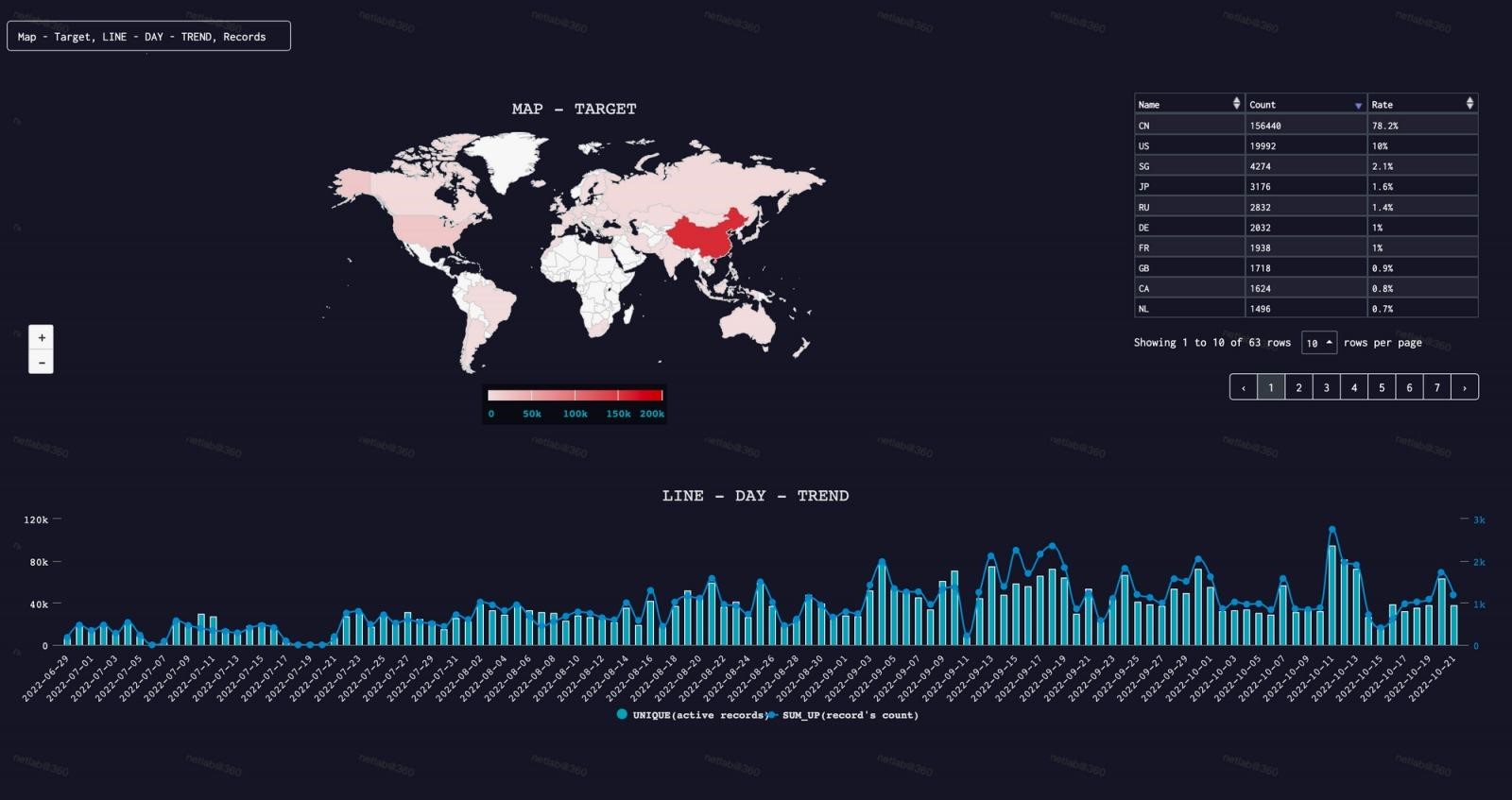

Si en abril de este año, Fodcha atacó sobre 100 objetivos diarios, ahora, según los investigadores, la botnet ha crecido significativamente, y el número promedio de objetivos por día ha aumentado a 1000. El Fodcha actualizado alcanzó su punto máximo en octubre 11, 2022, agresor 1396 objetivos a la vez por día. Los ataques de botnet confirmados incluyen:

- DDoS Ataque a una organización sanitaria que duró desde junio 7 a 8, 2022;

- Ataque DDoS a la infraestructura de comunicaciones de una empresa anónima en septiembre 2022;

- Un ataque DDoS de 1 TB/s contra un conocido proveedor de servicios en la nube en septiembre 21, 2022.

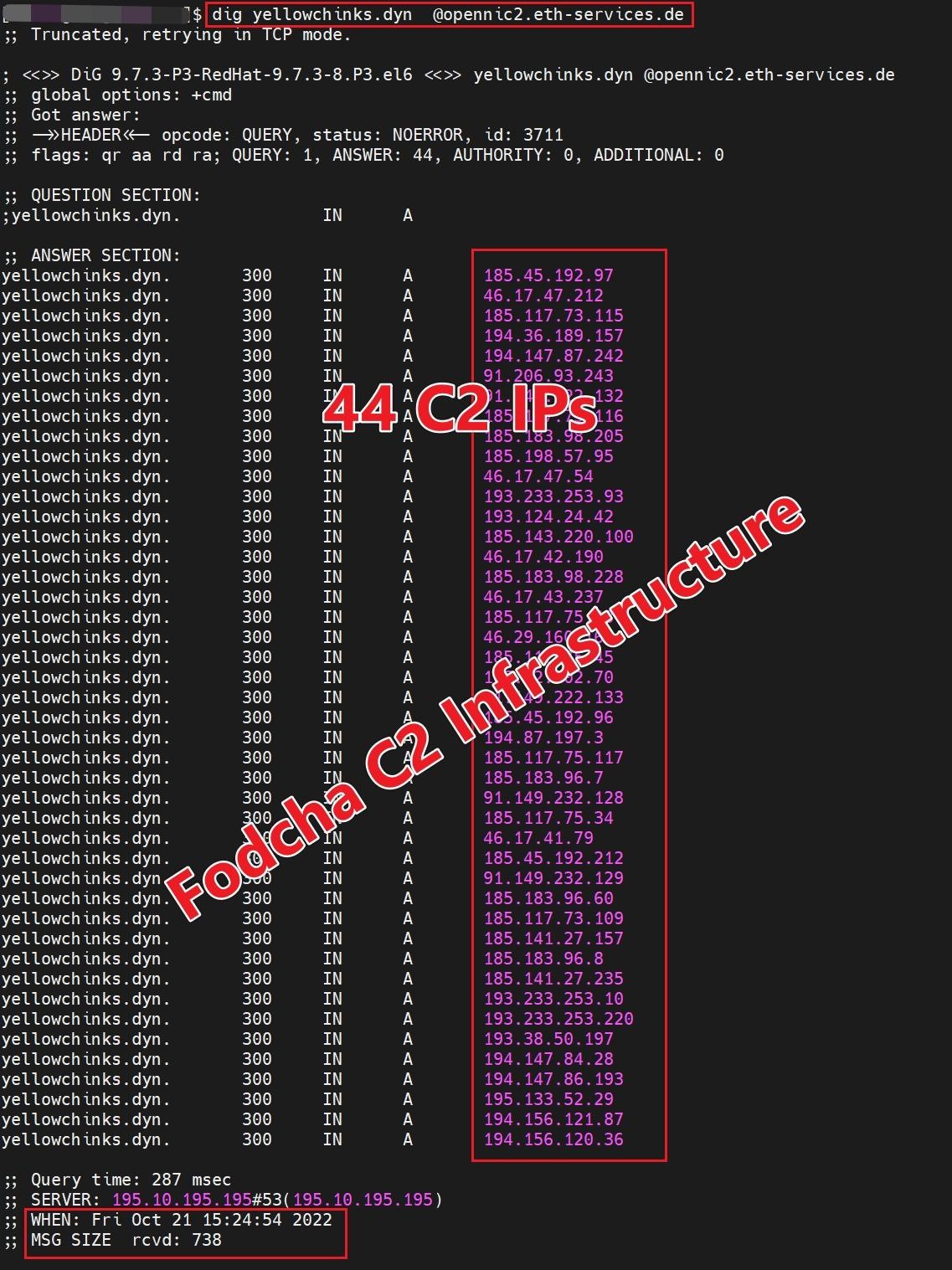

Actualmente, la botnet utiliza 42 C&Dominios C para el trabajo diario de 60,000 robots activos, que son capaces de generar ataques con una capacidad de hasta 1 Tuberculosis / s.

La mayoría de los objetivos de Fodcha se encuentran en China y Estados Unidos.. Aún, la botnet se puede llamar internacional con seguridad, ya que ha infectado sistemas en Europa, Australia, Japón, Rusia, Brasil, y Canadá.

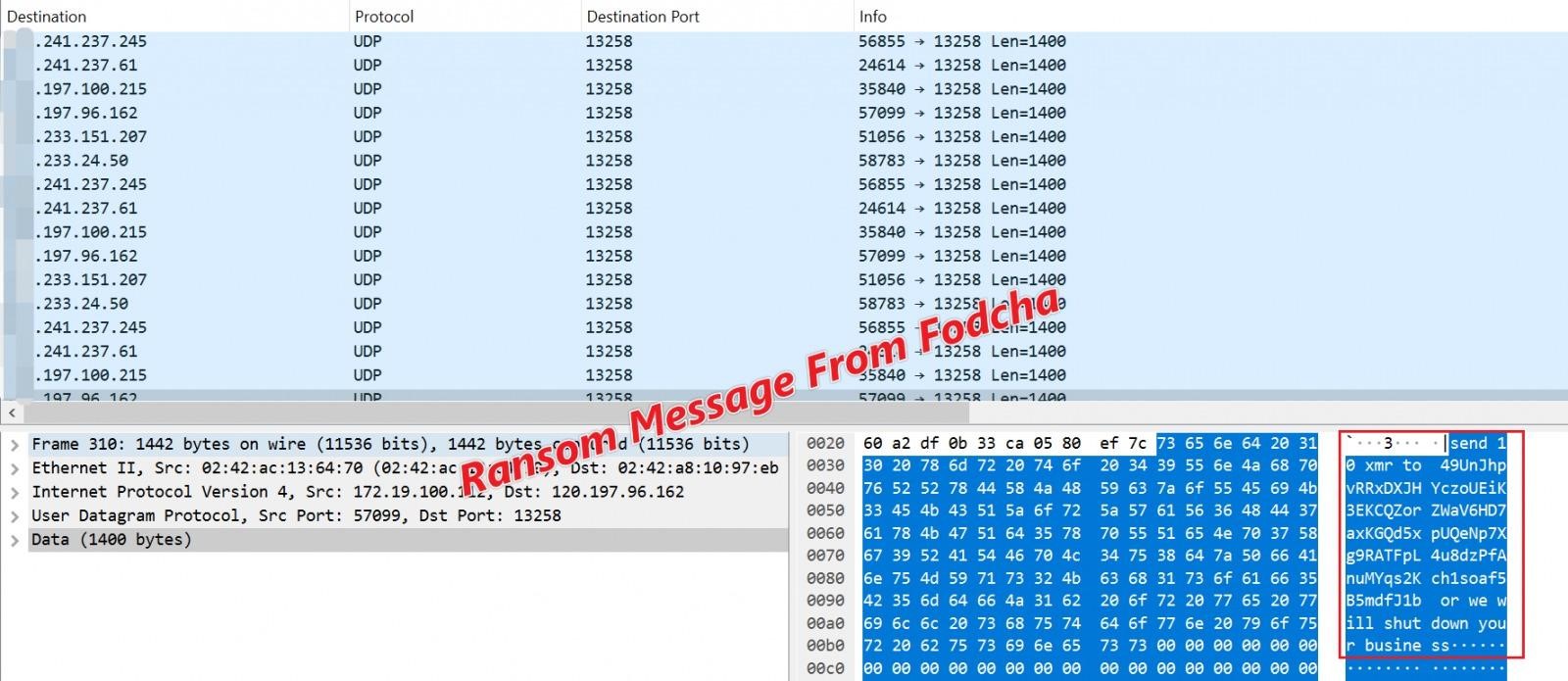

Los analistas creen que los operadores de Fodcha ganan dinero alquilando sus botnets a otros atacantes que quieren llevar a cabo ataques DDoS.. Además, la nueva versión de Fodcha también se dedica a la extorsión: para detener los ataques, exigiendo un rescate a las víctimas del Monero criptomoneda.

Fodcha exige un rescate a partir de 10 XMR (Monero), acerca de $1,500. Curiosamente, Las demandas están integradas en los paquetes DDoS de la botnet., donde los atacantes advierten que los ataques continuarán hasta que se realice el pago.

El informe del investigador también señala que la botnet ahora utiliza cifrado para comunicarse con el servidor de control., dificultando el análisis del malware y la posible destrucción de su infraestructura por parte de especialistas en seguridad de la información.