Virus:Win32/Grenam.VA!MSR es un tipo de malware que puede ingresar sigilosamente al sistema y establecer conexiones remotas. Permite a los atacantes acceder al sistema y realizar de forma remota funciones de registro de teclas y recopilación de información.. Este malware generalmente se propaga a través de descargas de software falsas y en sitios web comprometidos..

Los virus como Grenam pueden disfrazarse de software legítimo. Las capacidades y comportamientos específicos del malware pueden diferir según la variante.. Sin embargo, se asocia comúnmente con la entrega de otro software malicioso, convirtiéndolo en una grave amenaza para la seguridad y privacidad de los sistemas informáticos..

Virus:Win32/Grenam.VA!Descripción general de MSR

Virus:Win32/Grenam.VA!MSR es un nombre de detección genérico utilizado por Microsoft Defender Antivirus para identificar un tipo de malware que pertenece a la familia Grenam.. Esta familia se compone de puertas traseras. and Remote Access Trojans (ratas). Estos tipos de malware están diseñados para proporcionar acceso remoto no autorizado a un sistema de destino. Se utiliza para robar datos confidenciales., instalar software malicioso, o causar otros daños.

El malware Grenam puede infiltrarse en un sistema a través de varios métodos, pero los más comunes incluyen publicidad maliciosa. and pirated software. Una vez instalado el malware, Utiliza funciones de evasión de software de defensa y antianálisis para evitar la detección por parte de programas antivirus.. Como resultado, puede permanecer sin ser detectado en un sistema durante largos períodos, dando acceso a malware más peligroso.

Análisis técnico

Veamos uno de los virus.:Win32/Grenam.VA!Muestras de MSR para entender cómo funciona. Una vez que el malware ingresa al sistema, ejecuta archivos cuentagotas iniciales como C:\dllloader.exe y C:\Documentos y configuraciones

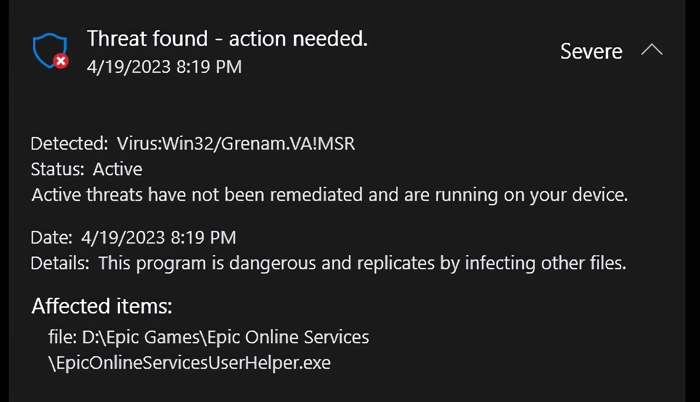

Además, algunos usuarios informan que el fondo de pantalla de su escritorio fue cambiado después de detectar este malware.

Estableciendo persistencia

Para garantizar la continuidad y mantener una presencia persistente en la máquina infectada, solicita los siguientes permisos llamando a una función WinAPI:

SE_LOAD_DRIVER_PRIVILEGE

El malware puede explotar las vulnerabilidades del sistema o utilizar credenciales robadas para obtener mayores privilegios necesarios para un acceso y modificación más profundos del sistema.. El malware a menudo manipula otras configuraciones del sistema o utiliza exploits para elevar privilegios..

Después de terminar con perseverancia, Grenam comienza a hurgar en las claves de registro para recopilar información sobre el sistema. Se concentra principalmente en datos como UPC, resolución de pantalla, programas instalados, etc., sin entrar en los datos del usuario.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

Evasión de defensa

Para evadir la detección del software antivirus y las herramientas de monitoreo del sistema., El malware emplea técnicas como ofuscar sus archivos y operaciones., ocultar ventanas, y disfrazando sus procesos. También utiliza XOR y RC4 para codificar datos., modificar atributos de archivo, y cambia el nombre de sus archivos con extensiones engañosas.

Estas claves almacenan configuraciones avanzadas del Explorador de Windows como archivos ocultos, extensiones de archivo, y rutas de la barra de título, Políticas de todo el sistema que afectan las cuentas de usuario., derechos, opciones de seguridad, y comportamientos del sistema, información sobre los servicios del sistema, y Shell Execute Hooks que modifican el comportamiento del Shell de Windows.

Comando y control

Finalmente, una vez que tenga el acceso y control requeridos, El malware puede ejecutar acciones según las indicaciones de sus operadores., incluyendo la exfiltración de datos, más infecciones, o usar el host para ataques adicionales. El malware abre puertas traseras y se comunica con servidores externos a través de TCP y UDP a IP conocidas como malas para establecer el control..

TCP 23.216.147.62:443

TCP 23.216.147.64:443

UDP a83f:8110:4170:706c:6963:6174:696f:6e50:53

Este es un indicador claro de la actividad C2.. El malware infecta otros archivos ejecutables o utiliza conexiones de red para propagarse a sistemas adicionales dentro del entorno de red.. Infecta archivos y posiblemente utiliza unidades de red para propagarse..

Cómo eliminar virus:Win32/Grenam.VA!MSR?

Si estás luchando contra el virus:Win32/Grenam.VA!MSR, yo sugiero usando GridinSoft Anti-Malware. Este software tiene funciones avanzadas que pueden encontrar y neutralizar eficazmente el malware de su sistema.. Además de eliminar las amenazas existentes, esta solución proporciona protección a largo plazo para evitar efectos no deseados de otro malware.